Digital Security: Вебинар "Процесс безопасной разработки. Анализ защищенности приложений". → Похожие видео ролики , Страница 31

Внедряем процесс безопасной разработки (SDL, SDLC) и отвечаем на вопросы: 1. Как и какими средствами нужно проводить анализ приложений? 2. Как проводить аудиты безопасности, не срывая график релизов? 3. Когда лучше создавать в компании собственную команду специалистов и нужно ли закупать специализированные средства? Тему раскрывают Кирилл Воробьев, ведущий специалист по анализу защищенности Digital Security, и Алексей Антонов, директор по работе с клиентами.

Подробнее в видео...

Подробнее в видео...

HD 00:13:30

Ramex CRM: Мобильное приложение Ramex замерщик/монтажник

00.00 Для чего необходимо мобильное приложение для замерщиков\монтажников. 1.41 Требования к Приложению. Как скачать приложение. 2.40 Назначение замера в Рамекс 5.04 Уведомление для менеджера в Рамекс о выполненном замере 5.32 Контроль выез...

Cмотреть видео

Cмотреть видео

HD 00:16:03

JsonTV: Сердюков Олег. «Модульные Системы Торнадо»: Влияние Систем Информационной Безопасности

Выступление Сердюкова Олега Викторовича, генерального директора «Модульные Системы Торнадо», на тему - «Влияние Систем Информационной Безопасности на целевые функции АСУТП» в рамках шестой конференции «Информационная безопасность АСУ ТП кри...

Cмотреть видео

Cмотреть видео

HD 00:18:58

JsonTV: Данил Дрожжин, КРОК: Перспективы Next-Generation Firewall для обеспечения сетевой безопаснос

Кибератаки становятся более таргетированными и для их обнаружения традиционных средств защиты, таких как антивирусы, уже не хватает. Поставщики решений отвечают на это комплексными продуктами, куда входят также межсетевые экраны, «песочницы...

Cмотреть видео

Cмотреть видео

HD 00:13:01

JsonTV: Вячеслав Котов, ESI Group в РФ: Большие данные со стороны разработчика

Выступление Вячеслава Котова, к.т.н., исполнительного директора Представительства ESI Group в РФ на XII Петербургском Партнериате малого и среднего бизнеса «Санкт-Петербург – регионы России и зарубежья». XII Петербургский Партнериат малого...

Cмотреть видео

Cмотреть видео

HD 00:18:53

JsonTV: Денисевич Андрей. Оперативно-аналитический центр: Обеспечение безопасности КВО в Республике

Выступление Денисевича Андрея Владимировича, начальника сектора Оперативно-аналитического центра при Президенте Республики Беларусь на тему - «Особенности нормативно-правовых аспектов обеспечения безопасности критически важных объектов инфо...

Cмотреть видео

Cмотреть видео

HD 00:21:07

JsonTV: ТБ Форум 2018. Андрей Духвалов, Лаборатория Касперского: Безопасность критических инфраструк

Новый класс «Умных» киберфизических систем. Безопасность становится все более комплексной дисциплиной. Угрозы кибербезопасности могут иметь последствия в физическом мире, ставя под вопрос жизнь и здоровье людей. Основная цель – обеспечить в...

Cмотреть видео

Cмотреть видео

HD 00:20:54

JsonTV: Владимир Фрейнкман, НТЦ ПРОТЕЙ: Взгляд разработчика на импортозамещение в отрасли телекома

Импортозамещение в телекоммуникационной индустрии. Текущее состояние, проблемы и риски. Основные продуктовые направления в индустрии. Какие компоненты уже разработаны НТЦ ПРОТЕЙ для сетей GSM/UMTS/LTE, что еще требуется/над чем ведется рабо...

Cмотреть видео

Cмотреть видео

HD 00:16:34

JsonTV: Покусов Виктор. ОЮЛ «КАИБ»: Информационная безопасность в Казахстане

Выступление Покусова Виктора Владимировича, председателя ОЮЛ «Казахстанская Ассоциация Информационной Безопасности», на тему - «Информационная безопасность в Казахстане» в рамках шестой конференции «Информационная безопасность АСУ ТП критич...

Cмотреть видео

Cмотреть видео

HD 00:05:53

JsonTV: Максим Шерейкин, АТР: Необходима разработка карт технологических компетенций для регионов

Невозможно тему hi-tech рассматривать в отрыве от детального анализа самих технологий. Многие российские регионы научились привлекать инвестиции, создали инфраструктуру для развития инновационного бизнеса. Мы же в «Агентстве по технологичес...

Cмотреть видео

Cмотреть видео

HD 00:16:49

JsonTV: ИТАПК. Баринов Александр. ПАО «Ростелеком»: Информационная безопасность

Выступление Баринова Александра Эдуардовича, Директора проектов ПАО «Ростелеком» на конференции «Информационные технологии на службе агропромышленного комплекса России», на тему «Информационная безопасность - Сервисная модель против традиц...

Cмотреть видео

Cмотреть видео

HD 00:04:08

ISBC Group: ESMART Доступ - технология защищенного доступа

ESMART® Доступ – новая технология защищенного доступа, разработана с использованием многолетнего опыта и компетенций специалистов департамента Информационной безопасности Группы Компаний ISBC. Заняла 1 место в конкурсе «Лучший инновационны...

Cмотреть видео

Cмотреть видео

HD 00:01:36

ISBC Group: Мобильное приложение ESMART конфигуратор

Мобильное приложение ESMART® Конфигуратор позволяет настраивать считыватели ESMART® Reader с помощью мобильного телефона, используя технологию BLE: 1. Наиболее быстрый и удобный способ изменения конфигурации считывателя 2. Не треб...

Cмотреть видео

Cмотреть видео

HD 00:01:12

ISBC Group: Мобильное приложение ESMART Доступ

Расширяет возможности СКУД. 1. Идентификатором доступа становится мобильный телефон. 2. Режим "Свободные руки", дальность до 10 м 3. Расстояние срабатывания можно настроить.

Cмотреть видео

Cмотреть видео

00:02:10

Проектная ПРАКТИКА: В Волгоградской области разработана информационная система управления проектами

В рамках проекта будет создана и внедрена информационная система управления проектами (ИСУП) на базе отечественного решения ПМ Форсайт, а также экспертами компании будет обеспечена профессиональная поддержка проектной деятельности в органах...

Cмотреть видео

Cмотреть видео

HD 00:00:23

Навитек: Ищите IoT разработчиков

Контрактная IoT разработка. Перейдите на наш сайт http://navitekllc.ru. Свяжитесь с нами buy@navitekllc.ru

Cмотреть видео

Cмотреть видео

HD 00:43:18

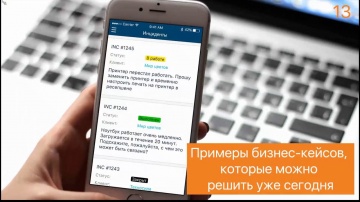

Naumen: Мобильное приложение Naumen SMP новые возможности для работы

Компания NAUMEN провела вебинар, посвященный выходу новой версии мобильного приложения Naumen Service Management Platform. Из вебинара вы узнаете: • познакомимся с функциональными возможностями мобильного приложения; • рассмотрим, какие з...

Cмотреть видео

Cмотреть видео

HD 00:04:40

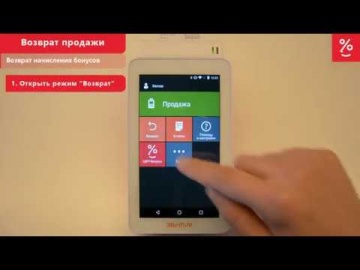

videoCFT: приложение «ЦФТ-Бонусы» для Эвотор

Приложение «ЦФТ-Бонусы» - гибкий инструмент для запуска программы лояльности на платформе ПЦ «ЦФТ-Лояльность». Запустить собственную программу лояльности или подключиться к коалиционный программе лояльности легко с приложением «ЦФТ-Бонусы»!

Cмотреть видео

Cмотреть видео

HD 00:01:54

Red Hat Security: Identity Management and Active Directory Integration (RH362)

Red Hat Security: Identity Management and Active Directory Integration (RH362) provides the skills to configure and manage IdM, the comprehensive Identity Management solution bundled with Red Hat® Enterprise Linux.Learn more: https://www.re...

Cмотреть видео

Cмотреть видео

HD 01:08:47

Разработка iot: Технология «Интернета вещей» и цифровая грамотность - видео

Седьмой в серии образовательный вебинар от компании «МГБот» (г. Санкт-Петербург) с практическим уклоном «Интернета вещей» (IoT)! Тема: Технология «Интернета вещей» и цифровая грамотность План мероприятия: 1. Цифровая грамотность – п...

Cмотреть видео

Cмотреть видео

HD 00:19:04

Экспо-Линк: От «осведомленности» и «рассылок» — к управлению навыками по безопасности. Пять неудобны

Код ИБ ОНЛАЙН Повышение осведомленности Сергей Волдохин. Антифишинг "От «осведомленности» и «рассылок» — к управлению навыками по безопасности. Пять неудобных вопросов"

Cмотреть видео

Cмотреть видео

HD 00:41:50

Айдеко: Типовые ошибки в сетевой безопасности. Как их устранить

В марте мы выпустили онлайн-сервис для проверки защиты сети security.ideco.ru. За три месяца работы им воспользовалось больше 3000 человек. Мы проанализировали данные отчетов пользователей и готовы рассказать о часто встречающихся уязвимос...

Cмотреть видео

Cмотреть видео

HD 00:09:47

СКАНПОРТ: DataMobile: Урок №2. Установка приложения на мобильные устройства

В данном видео-уроке речь пойдет об установки DataMobile на мобильное устройства под операционными системами Android и WindowsCE/Mobile. Получение лицензии. Подробности на сайте: http://www.data-mobile.ru

Cмотреть видео

Cмотреть видео

HD 00:03:56

Directum: DIRECTUM 5.6. Изменения для администраторов и разработчиков

Ознакомьтесь с основными новинками DIRECTUM 5.6 для администраторов и разработчиков: - обновление рабочих мест; - полнотекстовый поиск; - прикладные действия в проводнике; - календари рабочего времени; - развитие механизмов подписания; - п...

Cмотреть видео

Cмотреть видео

HD 00:35:57

1С-Рарус: Эффективный учет персонала в программе. Мобильное приложение «Водитель УАТ» - 28.05.2018

Про линейку решений «1С:Предприятие 8. Управление Автотранспортом» можно узнать по ссылке https://rarus.ru/1c-transport/1c8-avtotransport-st... Запись вебинара от 28 мая 2018 года "Эффективный учет персонала в программе. Взаиморасчеты с вод...

Cмотреть видео

Cмотреть видео

HD 00:08:33

Система СКАУТ: Безопасное вождение велосипеда

Краткий обзор ПДД для велосипедистов

Cмотреть видео

Cмотреть видео

HD 00:05:23

КРОК: Ключевые тренды информационной безопасности

Выступление Андрея Заикина, руководителя направления информационной безопасности КРОК, на 3-ей конференции КРОК по информационной безопасности.

Cмотреть видео

Cмотреть видео

HD 00:40:08

Код Безопасности: Программно-аппаратный комплекс Соболь. Версия 4.

Доклад по комплексу «Соболь» описывает основные функции средства доверенной загрузки, его назначение и показывает новые возможности версии 4.

Cмотреть видео

Cмотреть видео

HD 01:24:35

JsonTV: ИД Коммерсантъ. Информационная безопасность в России: между Западом и Востоком

Круглый стол по вопросам информационной безопасности был организован ИД «Коммерсантъ» 31 августа 2018 г. Среди ключевых тем: текущая геополитическая ситуация и риски/возможности для российских разработчиков решений ИБ; место России на миро...

Cмотреть видео

Cмотреть видео

HD 00:14:51

JsonTV: Денис Батранков, Palo Alto Networks: Безопасность в облаках можно реализовать

Интервью Дениса Батранкова, консультанта по информационной безопасности Palo Alto Networks, о компании, ее клиентах, решениях. Защита облачных решений, перспективы услуг информационной безопасности по требованию. Экосистема Palo Alto Networ...

Cмотреть видео

Cмотреть видео

HD 00:13:20

Разработка интернет-магазина: стоит ли делать магазин в 2024 году - видео

В этом видео я рассказал стоит ли делать интернет-магазин в 2024 году. Мы поговорили про стоимость создания магазинов, способы продвижения и выбор платформы.Таймлайны : 0:00 — Как открыть интернет магазин 0:50 — Проблема с марке...

Cмотреть видео

Cмотреть видео