ДиалогНаука: «Практическая реализация требований по обработке и обеспечению безопасности -152ФЗ» → Похожие видео ролики , Страница 21

Компания «ДиалогНаука» провела очередной вебинар по вопросам реализации требований законодательства, предъявляемых при обработке и обеспечении безопасности персональных данных. Как обычно, основной упор сделан на практическую реализацию указанных требований и правоприменительную практику. В этом видео мы поделимся нашим опытом реализации комплексных проектов по тематике персональных данных, опытом сопровождения наших Заказчиков в ходе последних проверок регуляторами, расскажем о проблемах, с которыми сталкиваются Операторы, и о том, как эти проблемы разрешить. Основные вопросы, кото...

Подробнее в видео...

Подробнее в видео...

HD 01:06:41

Актив: Вебинар «Использование мобильного клиента для безопасной удаленной работы» - видео

На вебинаре мы расскажем как с помощью комплексного решения, состоящего из электронного идентификатора Рутокен ЭЦП 2.0 Flash и операционной системы Astra Linux дать сотрудникам возможность безопасно работать на абсолютно любом ПК, сохранять...

Cмотреть видео

Cмотреть видео

HD 00:06:12

Код Безопасности: Настройка ssh в АПКШ 3.9

Компания «Код Безопасности» основана в 2008 году и ведет свою деятельность на основании девяти лицензий ФСТЭК России, ФСБ России и Министерства обороны Российской Федерации. Российский разработчик программных и аппаратных средств защит...

Cмотреть видео

Cмотреть видео

HD 00:08:31

ИТРП: 1C:ERP. Предварительные РС для планирования обеспечения - видео

В этом выпуске: рассматриваем решение в 1С:ERP задачи заблаговременного планирования материального обеспечения по неподтвержденным пока заказам. Если заказ передавать в производство еще рано, но по нему уже заранее надо спланировать об...

Cмотреть видео

Cмотреть видео

HD 00:08:23

Код ИБ: Безопасность в облаках - видео Полосатый ИНФОБЕЗ

00:00 Безопасность в облаке 04:39 Облачный ЦОД

Cмотреть видео

Cмотреть видео

HD 01:03:48

SoftwareONE: Виртуализация и безопасность сетей на базе VMware NSX - видео

На вебинаре мы рассказываем: - Как преодолеть ограничения аппаратной инфраструктуры с помощью VMware NSX; - Как происходит процесс настройки сетевых технологий в области построения программно-определяемых ЦОД; - В чем преимущ...

Cмотреть видео

Cмотреть видео

HD 00:12:20

Код ИБ: Интернет Контроль Сервер – мультитул для безопасности и управления корпоративной сетью - вид

Интернет Контроль Сервер – мультитул для безопасности и управления корпоративной сетью Игорь Алексеев Директор по развитию, А-Реал Консалтинг #codeib #АРеалКонсалтинг КОД ИБ: семейство проектов, главная миссия которых — делать мир информ...

Cмотреть видео

Cмотреть видео

HD 00:59:17

C#: Индивидуальный проект старшеклассника с учетом требований ФГОС - видео

Powered by Restream https://restream.io/

Cмотреть видео

Cмотреть видео

HD 00:08:28

C#: Практическая №1. Линейный алгоритм|Дано трехзначное число, поменять местами первую и последнюю ц

Практические задания JAVA: 1. Даны три числа- длины сторон треугольника. Составить алгоритм и написать программу вычисления периметра треугольника. 2. Даны три числа- длины сторон треугольника. Составить алгоритм и написать программу вычи...

Cмотреть видео

Cмотреть видео

HD 00:20:01

Код Безопасности: Настройка СД в АПКШ Континент 3.9

Настройка СД в АПКШ Континент 3.9

Cмотреть видео

Cмотреть видео

HD 00:40:13

Код Безопасности: Без практики не будет результата. Разбор нестандартных проблем в vGate

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». В рамках вебинара будут рассмотр...

Cмотреть видео

Cмотреть видео

HD 01:09:37

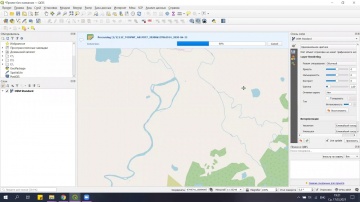

ГИС: ЯГеограф. Практическая геоинформатика - видео

Знакомство с открытой геоинформационной системой QGis. Основы работы и базовые функции. Занятие ведет Валентин Смирнов- специалист в области геоинформатики и методов работы со спутниковой информацией. Руководитель геоинформационных проектов...

Cмотреть видео

Cмотреть видео

HD 00:19:59

Экспо-Линк: Современные технологии безопасного удаленного доступа

Современные технологии безопасного удаленного доступа. Денис Бубнов. Сертифицированный академический инструктор CISCO, преподаватель. Казанский федеральный университет

Cмотреть видео

Cмотреть видео

HD 00:03:19

ГИС: EXOscada. Безопасность 1. Настройки пользователей. - видео

Короткий обзор базовых возможностей настроек пользователей в системе. - автоматический выход пользователя из системы по истечении заданного времени - активация рассылки аварийных уведомлений - запрос пароля по электронной почте - активация...

Cмотреть видео

Cмотреть видео

HD 00:06:03

IQBI: Требования к классическим структурам наборов исходных данных в Power BI. Курс Power BI. - виде

Требования к классическим структурам наборов исходных данных в Power BI. Бесплатный урок из онлайн курса - Финансовый анализ и моделирование в Power BI. Курс финансовый анализ с помощью Power BI предназначен для специалистов в области ...

Cмотреть видео

Cмотреть видео

HD 00:12:19

IQBI: Безопасность на уровне строк в Power BI. Курс Power BI. - видео

Безопасность на уровне строк в Power BI Часто бывает необходимо ограничить доступ к содержимому отчетов и расчетных моделей определенным отделам и сотрудникам. Если в 1С это решается на уровне настроек системы, то в случае Excel в определе...

Cмотреть видео

Cмотреть видео

HD 02:08:51

IQBI: Роли специалистов при работе с данными // Подготовка к практической работе - видео

Запись бесплатного интенсива по Power BI — "Профессия BI аналитик с нуля" День 1. Курс Power BI День 1 "Знакомство с профессией": Приветственное слово; Знакомство; Что будет на интенсиве? Чему научитесь? Теоретическая часть от п...

Cмотреть видео

Cмотреть видео

HD 00:05:36

ГИС: Интерактивная карта обеспечения деятельности кочующего населения ЯНАО - видео

Интерактивная карта обеспечения деятельности кочующего населения ЯНАО. С.Шаповалов, ГКУ "Ресурсы Ямала"

Cмотреть видео

Cмотреть видео

HD 00:52:17

VideoMax: Выбор программного обеспечения для системы видеонаблюдения 2.0. Вебинар от 19.03.2021

В рамках вебинара мы поможем разобраться с реализацией самых важных, с нашей точки зрения, функций ПО Macroscop, Axxon Next, Milestone, TRASSIR, AXIS Camera Station, Интеллект и др. Рассмотрим наиболее значимые критерии выбора программного ...

Cмотреть видео

Cмотреть видео

HD 01:04:47

ДиалогНаука: вебинар ДВУХФАКТОРНАЯ АУТЕНТИФИКАЦИЯ НОВОГО ПОКОЛЕНИЯ - видео

Сегодня кража учетных записей (УЗ) является наиболее распространенным вектором нацеленных атак. Основным способом защиты УЗ в корпоративных сетях и облачных средах является двух- и многофакторная аутентификация (МФА).ПРОГРАММА: - Ландшафт к...

Cмотреть видео

Cмотреть видео

HD 00:20:56

ЦОД: Безопасность в облаке. Стоит ли бояться и кого? - видео

Безопасность в облаке. Стоит ли бояться и кого?. Александр Кузьмин. Коммерческий директор. RTCloud. Каких угроз опасаются? СЗИ для облаков Шифрование данных в облаках Как выбрать облачного провайдера и не прогадать

Cмотреть видео

Cмотреть видео

HD 00:20:55

ТОНК: Импортозамещение и информационная безопасность, ТОНКости - видео

Импортозамещение и информационная безопасность, ТОНКости. Александр Бабушкин. Технический директор. Группа компаний ТОНК.Рассматриваются решения и примеры реализованных проектов на базе продуктов отечественных разработчиков средств безопасн...

Cмотреть видео

Cмотреть видео

HD 01:03:36

Клинкманн СПб: Обзор программного обеспечения Studio5000 для контроллеров платформы Logix

Еще в феврале 2013 года, компания Rockwell Automation анонсировала выход программного обеспечения Studio5000 для контроллеров платформы Logix (ControlLogix и CompactLogix), которое заменило хорошо известный RSLogix5000. В ходе вебинара мы р...

Cмотреть видео

Cмотреть видео

HD 01:06:55

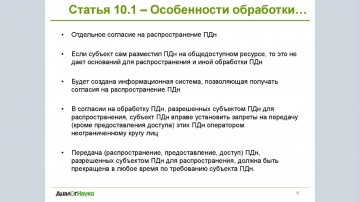

ДиалогНаука: Вебинар: о правоприменительной практике по тематике персональных данных

На традиционном вебинаре, проводимом компанией «ДиалогНаука», мы поговорим о правоприменительной практике по тематике персональных данных.Программа: - Изменения в 152-ФЗ – ограничение обработки персональных данных, разрешенных для распрост...

Cмотреть видео

Cмотреть видео

HD 01:08:36

ГИС: Практические материалы - видео

17.03.2021 Обучающий семинар - обучающие и дискуссионные творческие задания в рамках факультативных лекций "Введение в геоинформационные системы и технологии" С решениями выступили выпускники магистратуры Цветковская Ирин и Текутьева Натал...

Cмотреть видео

Cмотреть видео

HD 01:39:00

АйТиБорода: Что скрывают ЦОДы / Коммутация, серверная и безопасность данных / Выпуск из дата-центра

Кто такие сетевые и системные инженеры, что такое и как устроены Центры Обработки Данных - это главные вопросы сегодняшнего выпуска. Гости, Ведущий сетевой инженер компании Selectel Таня Литвинова и Старший системный инженер Selectel Дима К...

Cмотреть видео

Cмотреть видео

HD 00:38:29

SoftwareONE: Microsoft Teams: развертывание, активация, администрирование и безопасность - видео

На вебинаре мы разбираем следующие темы: - Условия успешного внедрения платформы, - Основные этапы запуска проекта, - Архитектура сервиса и безопасность данных, - Взаимодействие с другими тенантами и внешними сервисами.

Cмотреть видео

Cмотреть видео

HD 00:45:14

ДиалогНаука: Вебинар: Что нового в MaxPatrol SIEM - видео

В феврале вышла новая версия системы выявления инцидентов MaxPatrol SIEM. В MaxPatrol SIEM 6.1 пользователи могут создавать дашборды с любым количеством виджетов, делиться дашбордами с коллегами, контролировать актуальность данных об IT-акт...

Cмотреть видео

Cмотреть видео

HD 05:14:42

Биометрические технологии в офлайн-ритейле: аналитика, лояльность, безопасность, биоэквайринг -

Онлайн-конференция | 26 марта 2021 Как биометрические технологии помогут розничным магазинам управлять отношениями с покупателями, стимулировать спрос, увеличить продажи и сократить издержки?00:00 Приветствие. Андрей Мирошкин, компания "Гро...

Cмотреть видео

Cмотреть видео

HD 00:37:36

ДиалогНаука: Управление рисками ИБ - центральный процесс для для любого подразделения ИБ - вебинар

Управление рисками ИБ - центральный процесс для для любого подразделения ИБ. Как инновационные технологии в области автоматизации пентеста позволяют оценить и повысить эффективность этого процесса?ПРОГРАММА:- Типовой процесс управления риск...

Cмотреть видео

Cмотреть видео