ДиалогНаука: «Практическая реализация требований по обработке и обеспечению безопасности -152ФЗ» → Похожие видео ролики , Страница 24

Компания «ДиалогНаука» провела очередной вебинар по вопросам реализации требований законодательства, предъявляемых при обработке и обеспечении безопасности персональных данных. Как обычно, основной упор сделан на практическую реализацию указанных требований и правоприменительную практику. В этом видео мы поделимся нашим опытом реализации комплексных проектов по тематике персональных данных, опытом сопровождения наших Заказчиков в ходе последних проверок регуляторами, расскажем о проблемах, с которыми сталкиваются Операторы, и о том, как эти проблемы разрешить. Основные вопросы, кото...

Подробнее в видео...

Подробнее в видео...

HD 00:21:16

АСУ ТП: Антон Семейкин. Защита информации в АСУ ТП. Безопасность КИИ. 16.07.20 - видео

Заказчики и производители обсуждают вопросы реализации ФЗ "О безопасности КИИ", кейсы заказчиков и перспективы импортозамещения в этой сфере. Подробности ниже. Вопросы реализации Федерального закона «О безопасности критической информаци...

Cмотреть видео

Cмотреть видео

HD 04:03:40

DevOps: DevSecOps #3. Инструменты повышения эффективности процессов безопасной разработки - видео

Онлайн-конференция | 23 сентября 2021 Подходы к внедрению процесса безопасной разработки в производственный цикл. Адаптации функции кибербезопасности и интеграции DevSecOps. Анализ связанных рисков кибербезопасности. Проведение оценки безо...

Cмотреть видео

Cмотреть видео

HD 00:56:14

ДиалогНаука: Как выстроить процесс управления уязвимостями, результаты которого видны - видео

При сканировании инфраструктуры специалисты по ИБ сталкиваются с нескончаемым потоком уязвимостей. Как выбрать из них наиболее опасные для компании? Как устранять их вовремя и договориться об этом с IT? Что нужно сделать, чтобы уровень защи...

Cмотреть видео

Cмотреть видео

HD 03:43:42

АСУ ТП: Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры - видео

Онлайн-конференция | 29 сентября 2021Вопросы реализации законодательства в области обеспечения безопасности КИИ и защите АСУ ТП и интеграции систем кибербезопасности при цифровой трансформации предприятия. Современные вызовы кибербезопаснос...

Cмотреть видео

Cмотреть видео

HD 00:36:50

DevOps: Безопасное развёртывание контейнерных приложений - видео

Безопасное развёртывание контейнерных приложений

Cмотреть видео

Cмотреть видео

HD 00:33:20

Yandex.Cloud: Кто отвечает за безопасность данных в облаке — разбираем на примерах - видео

Кто отвечает за безопасность данных в облаке — разбираем на примерах

Cмотреть видео

Cмотреть видео

HD 00:53:42

Код ИБ: РазговорыНЕпроИБ №38 с Виктором Гулевичем, БСС-Безопасность - видео Полосатый ИНФОБЕЗ

Гостем тридцать восьмого выпуска проекта #разговорыНЕпроИБ стал Виктор Гулевич, генеральный директор компании БСС-Безопасность. Приятного просмотра.

Cмотреть видео

Cмотреть видео

HD 00:27:52

Развитие информационной безопасности: от банкиров до домохозяек. Интервью - видео

Каждый день мы слышим о преступлениях в сфере информационной безопасности: то у крупного банка утекают персональные данные клиентов, то промышленное предприятие приостанавливает производство, то рассказывают о мошенниках, которые по телефон...

Cмотреть видео

Cмотреть видео

HD 00:22:02

СёрчИнформ: Road Show SearchInform. Безопасность прямо сейчас: инструменты защиты в реальном времени

Как комплексно защититься от инцидентов безопасности и заранее предотвратить утечки информации, рассказывает ведущий аналитик «СёрчИнформ» Леонид Чуриков. Как защитить информацию на всех уровнях с помощью специализированных решений читайте ...

Cмотреть видео

Cмотреть видео

HD 00:11:52

Код ИБ: Сетевая безопасность: межсетевое экранирование и интернет-фильтрация - видео Полосатый ИНФОБ

Сетевая безопасность: межсетевое экранирование и интернет-фильтрация АНДРЕЙ ПОЛЯНСКИЙ Менеджер по работе с партнерами, UserGate #codeib #UserGate Читать подробнее о Коде ИБ в Ростове-на-Дону: http://rostov-na-donu.codeib.ru/ КОД ИБ: семе...

Cмотреть видео

Cмотреть видео

HD 00:44:43

ДиалогНаука: Почему системы класса DLP и использование WATERMARKS не обеспечивают 100% защиту - виде

По статистике, более 79% утечек информации в российских компаниях происходит по вине инсайдеров. Из них более трети всех утечек приходится на бумажные копии, видео и фото с мобильных устройств. Почему системы класса DLP и использование Wate...

Cмотреть видео

Cмотреть видео

HD 00:24:43

Код ИБ: Как эффективно защитить, легко администрировать и выполнить требования регуляторов - видео П

Решения компании ТСС для обеспечения информационной безопасности сети. Как эффективно защитить, легко администрировать и выполнить требования регуляторов? ИЛЬЯ ШАРАПОВ Технический директор, ТСС #codeib #ТСС Читать подробнее о Коде ИБ в Ро...

Cмотреть видео

Cмотреть видео

HD 00:30:01

ЦОД: Как размесить сервер в дата центр (дц) и безопасно управлять - видео

Небольшой гайд о размещении сервера в колокейшн (датацентр); Как управлять этим добром в открытой сети без NAT; Как защитить IPMI и ESXi при размещении в дата центре. Еще изолирую виртуальные машины друг от друга VLAN (виланами). Для того,...

Cмотреть видео

Cмотреть видео

HD 00:32:34

MES: #UDM6 09 Цифровая трансформация в МАШИНОСТРОЕНИИ. Практический опыт внедрения MES-системы

Выступление на конференции #UralDigitalMachinery 17 сентября 2021 #UDM6 • Почему ERP-систем недостаточно для управления производством • Актуальность применения MES-систем в ИТ-ландшафте современного предприятия • Преимущества и эффекты от п...

Cмотреть видео

Cмотреть видео

HD 01:01:21

ДиалогНаука: Безопасный файлообмен и цифровое взаимодействие - вебинар

На вебинаре мы познакомим вас с лучшим решением от Accellion для безопасного файлообмена и цифрового взаимодействия.Решение Accellion Kiteworks позволяет организациям просто и защищённо обмениваться конфиденциальной информацией как внутри к...

Cмотреть видео

Cмотреть видео

HD 00:13:19

Алексей Петухов: Новый подход к разработке системы информационной безопасности

Алексей Петухов, Руководитель Security CAD в «Лаборатории Касперского», в своем докладе рассказывает о новом подходе к разработке системы информационной безопасности.Ссылка на слайды доклада: https://kas.pr/x461 Подробнее о конференции: h...

Cмотреть видео

Cмотреть видео

HD 01:32:27

Softline: Вебинар «Безопасность доступнее, чем кажется, с Microsoft 365 Security и Azure Sentinel» -

Вебинар «Безопасность доступнее, чем кажется, с Microsoft 365 Security и Azure Sentinel» 07.09.2021Безопасность на всех уровнях – получите в своё распоряжение простую в использовании комплексную систему защиты, которая поможет вашей компани...

Cмотреть видео

Cмотреть видео

HD 00:20:44

JsonTV: ИБКВО 2019. Алексей Емельянов. ИБ ФГУП «РосМорПорт»: Практический опыт категорирования объек

«Поскольку работу будем организовывать в центральном аппарате, нам необходимо, чтобы документы, которые действуют на предприятии были едины и стандартизированы.»Выступление Алексея Емельянова, заместителя начальника отдела ИБ ФГУП «РосМорПо...

Cмотреть видео

Cмотреть видео

HD 00:11:14

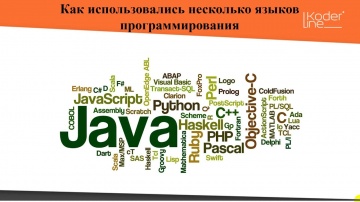

Разработка 1С: Разработка подсистемы управления требованиями к проектированию - видео

Компания «Кодерлайн» провела доклад на тему: «Разработка подсистемы управления требованиями к проектированию обьектов строительства в 1С:Документооборот для компании АО "ДОН-СТРОЙ ИНВЕСТ"» Ведущая: Митницкая Наталья Васильевна - руководите...

Cмотреть видео

Cмотреть видео

HD 01:47:11

Yandex.Cloud: Библиотека решений по безопасности - видео

Вопросы спикерам лучше задавать в чате: https://t.me/YandexCloudSecurity Решения Security Solutions Library подготовлены командой безопасности на основе нашего опыта и на базе реальных задач клиентов платформы. На вебинаре наши эксперты п...

Cмотреть видео

Cмотреть видео

HD 00:17:59

Код ИБ: Безопасность сети с решениями Huawei Enterprise - видео Полосатый ИНФОБЕЗ

Безопасность сети с решениями Huawei Enterprise. Предложение от НПК "КОНТАКТ" ДМИТРИЙ АНДРЕЕВ Ведущий специалист по ПО и безопасности корпоративных сетей, НПК Контакт #codeib #Huawei #СетеваяБезопасность Читать подробнее о Коде ИБ в Новос...

Cмотреть видео

Cмотреть видео

HD 00:40:00

SCADA: Промышленная безопасность #6 /Система мониторинга инженерных сетей / доцент Ахтямов - видео

Таймкоды 00:00 intro 01:48 что такое СМИС? 02:54 где устанавливают? 12:28 из чего состоит СМИС? 16:09 что контролирует? 25:18 какое оборудование входит в СМИС? 30:13 плюсы СМИС 32:22 минусы СМИС 38:33 outro Кто я такой? https://www.pgup...

Cмотреть видео

Cмотреть видео

HD 01:00:01

ДиалогНаука: Централизованная защита баз данных - вебинар

Вебинар посвящен проблемам детектирования утечек, разнице подходов к безопасности и другим вопросам по защите баз данных.ТЕЗИСЫ: 1. Проблемы детектирования утечек на периметре: - неконтролируемые каналы; - сложность с формализацией данных; ...

Cмотреть видео

Cмотреть видео

HD 00:59:47

AXELOT: Практический опыт автоматизации процессов маркировки в системе WMS

На вебинаре мы обсудили актуальность автоматизации учета КИЗов на складе, какие отрасли обязательная маркировка затронула, и каким предстоит этот процесс в ближайшем будущем, а также разобрались, какие виды маркировки существуют. Отдельно р...

Cмотреть видео

Cмотреть видео

HD 00:49:55

ДиалогНаука: ВЕБИНАР: TENABLE.SC. УПРАВЛЕНИЕ УЯЗВИМОСТЯМИ КОРПОРАТИВНОГО КЛАССА

В рамках вебинара мы рассказываем о функционале системы управления уязвимостями Tenable.sc, новинках последних релизов и то, как компании строят процесс управления уязвимостями на основе решений Tenable. Программа: - Портфель решений Tenab...

Cмотреть видео

Cмотреть видео

HD 01:47:36

PHP: Введение в разработку на PHP. Требования к коду - видео

Лекция №3 из обновленного курса Технологии программирования для сети Internet / Технологии разработки веб-сервисов ВолГУ, 2021-2022 учебный год. Лекция 3: Введение в разработку на PHP Требования к коду Прошлогодние лекции и лабораторные ...

Cмотреть видео

Cмотреть видео

HD 02:40:55

КРОК: Meet up: С чего начать внедрение безопасной разработки и как снизить стоимость ошибок в процес

22 октября прошел ламповый митап, посвященный информационной безопасности на стадии разработки продукта. На встрече ведущие специалисты по ИБ Awillix и КРОК рассказали, как контролировать уровень безопасности между участками цикла разработк...

Cмотреть видео

Cмотреть видео

HD 00:32:19

ЦОД: Корпоративное управление информационной безопасностью от ЦОД к совету директоров - видео

Доклад: Корпоративное управление информационной безопасностью от ЦОД к совету директоров Спикер: Липов Денис Борисович, партнер, Делойт СНГ

Cмотреть видео

Cмотреть видео

HD 00:22:29

Код ИБ: Оценка рисков безопасности информационных систем - видео Полосатый ИНФОБЕЗ

Оценка рисков безопасности информационных систем АРТЕМ МЕЛЁХИН Руководитель по технологической поддержке решений кибербезопасности, МегаФон #codeib #МегаФон Читать подробнее о Коде ИБ в Казани: http://kazan.codeib.ru/ КОД ИБ: семейство ...

Cмотреть видео

Cмотреть видео

HD 00:23:11

Код ИБ: Практический подход к построению процесса управления угрозами - видео Полосатый ИНФОБЕЗ

Практический подход к построению процесса управления угрозами ИГОРЬ БЕЛЯКОВ Начальник аналитического отдела по противодействию современным угрозам ИБ, Банк "Санкт-Петербург" #codeib Читать подробнее о Коде ИБ в Казани: http://kazan.co...

Cмотреть видео

Cмотреть видео