Yandex.Cloud: Безопасность платежных данных: PCI DSS для клиентов Yandex Cloud - видео → Похожие видео ролики , Страница 15

Если ваша компания обрабатывает данные платёжных карт, она должна отвечать стандарту PCI DSS (Payment Card Industry Data Security Standard). Проверка организации на соответствие требованиям — долгий и трудоёмкий процесс, который можно упростить с помощью Yandex Cloud. Платформа уже три года удовлетворяет стандарту PCI DSS и накопила опыт в реализации требований не только для себя, но и для своих клиентов. На вебинаре 9 марта специально для компаний из Казахстана и стран СНГ эксперты расскажут, как именно платформа Yandex Cloud может быть полезна при получении сертификации PCI DSS. Подробно ...

Подробнее в видео...

Подробнее в видео...

HD 00:04:44

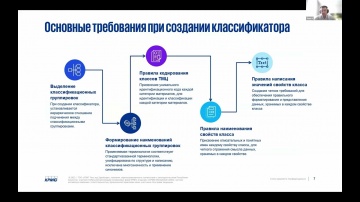

Простоев.НЕТ: Примеры проектов сбора данных. Справочники vs данные. Иерархия справочников и иерархия

Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудования. Подписывайтесь на наш YouTube канал _ Т...

Cмотреть видео

Cмотреть видео

HD 00:57:13

Код Безопасности: Обзор требований регуляторов к обеспечению защиты информации - часть 1

В вебинарах, посвященных обзору требований регуляторов к обеспечению защиты информации рассматриваются особенности применения нормативных документов ФСТЭК России и законов России в сфере обеспечения информационной безопасности. В резул...

Cмотреть видео

Cмотреть видео

HD 00:50:06

Код Безопасности: Обзор требований регуляторов к обеспечению защиты информации - часть 2

вебинарах, посвященных обзору требований регуляторов к обеспечению защиты информации рассматриваются особенности применения нормативных документов ФСТЭК России и законов России в сфере обеспечения информационной безопасности. В результате и...

Cмотреть видео

Cмотреть видео

HD 00:02:21

Простоев.НЕТ: Системы для сбора данных по оборудованию (акселераторы). ТОиР. RCM

Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов технологических систем и оборудования. Подписывайтесь на наш YouTube канал _ Т...

Cмотреть видео

Cмотреть видео

HD 01:01:39

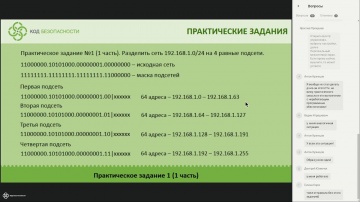

Код Безопасности: Способы защиты информации от НСД - часть 1

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 01:15:35

Код Безопасности: Способы защиты информации от НСД - часть 2

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 00:04:33

Цифровизация: ЦИФРОВИЗАЦИЯ БЕЗОПАСНОСТИ "ИНДОРА" - видео

Видео по теме цифровизации и цифровой трансформации. .

Cмотреть видео

Cмотреть видео

HD 00:22:33

Код Безопасности: Способы защиты информации от НСД - часть 3

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 01:42:04

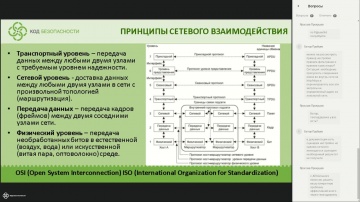

Код Безопасности: Технологии использования МЭ и СОВ - часть 1

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения тео...

Cмотреть видео

Cмотреть видео

HD 00:42:24

Код Безопасности: Jinn сервер - гарант юридически значимого взаимодействия

Jinn-Server - сертифицированный программно-аппаратный комплекс для построения систем юридически значимого электронного документооборота: Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих о...

Cмотреть видео

Cмотреть видео

HD 01:17:14

Код Безопасности: Технологии использования МЭ и СОВ - часть 2

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения т...

Cмотреть видео

Cмотреть видео

HD 00:43:02

Код Безопасности: Технологии использования МЭ и СОВ - часть 3

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения те...

Cмотреть видео

Cмотреть видео

HD 00:41:21

Код Безопасности: Концепция Hardware-based security - доверие в недоверенной среде

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на сл...

Cмотреть видео

Cмотреть видео

HD 00:14:13

Терминал сбора данных. Что это такое и для чего он нужен?

В этом видео мы разбираем, что такое терминал сбора данных. Ролик ориентирован на новичков , а поэтому если вы прекрасно ориентируетесь в этом вопросе, то вы вряд ли увидите что-то принципиально новое. Зато для тех, кто только-только начина...

Cмотреть видео

Cмотреть видео

HD 00:19:21

Autodesk CIS: Интерактивный бизнес-анализ данных проекта на ранних этапах с Revit, BIM360 и Forge

Вопросы интерактивной визуализации данных информационных моделей. Интеграция BIM360 и BI аналитики с помощью Forge API. Докладчики: Алексей Кушнир, руководитель отдела информационного моделирования SEMREN&MANSSON Валентина Зусик, BIM-менед...

Cмотреть видео

Cмотреть видео

HD 01:10:37

SoftwareONE: Корпоративное хранилище данных с нуля до профи │ Wone IT и Arenadata - видео

Продолжаем серию вебинаров, посвященных принципам построения корпоративной платформы данных, проектированию ее архитектуры и последующей реализации. Сегодня расскажем самое полезное про КХД. Чтобы осветить широкий круг вопросов, для подгото...

Cмотреть видео

Cмотреть видео

HD 00:29:55

JsonTV: Михаил Кадер, Cisco: Концепция Cisco по обеспечению безопасности сетей 5G

По мнению заслуженного системного инженера Cisco Михаила Кадера, перечень обязательных к применению средств обеспечения безопасности сетей 5G намного шире чем указанные в спецификации 3GPP TS 33.126 механизмы аутентификации и шифрования.&nb...

Cмотреть видео

Cмотреть видео

HD 00:02:05

Экспо-Линк: Изобретена не напрасно информационная безопасность - видео

Фирменный рэп, написанный специально для конференции Код ИБ: codeib.ru Текст, читка Dry Ice (EK-Playaz) при участии Beat Maker Tip Музыка: Beat Maker Tip

Cмотреть видео

Cмотреть видео

HD 00:24:58

Autodesk CIS: Управление строительством с помощью данных с дронов для снижения рисков по срокам и бю

Как площадка "на ладони" объединяет всех участников строительства на одних из самых крупных стройках мира и в какой экономический эффект все это конвертируется. Докладчик: Артур Хасиятуллин, исполнительный директор, TraceAir Autodesk Unive...

Cмотреть видео

Cмотреть видео

HD 00:14:52

Цифровизация: Цифровизация: угрозы безопасности - видео

Выступление Городилова Михаила Валерьевича, директора департамента информатизации и связи Ярославской области с докладом «Цифровизация: угрозы безопасности» на X Юбилейной конференции «Цифровое государство: новые подходы к управлению и безо...

Cмотреть видео

Cмотреть видео

HD 00:03:59

Код Безопасности: Trusted Access Technologies – Security you can trust

Trusted Access Technologies is an independent cyber security solutions developer for enterprises and government agencies. You will learn the essence of our approach to information security, its advantages over traditional methods, as well a...

Cмотреть видео

Cмотреть видео

HD 00:20:52

Autodesk CIS: Инструмент гибкого архивирования данных сервисов BIM 360 с возможностью полного восста

Пример разработки на платформе Forge инструмента backup с возможностью восстановления данных. Гибкая настройка правил сохранения/восстановления, оповещений и отчётов по результату выполнения. Докладчики: Максим Козьменко, руководитель про...

Cмотреть видео

Cмотреть видео

HD 01:04:03

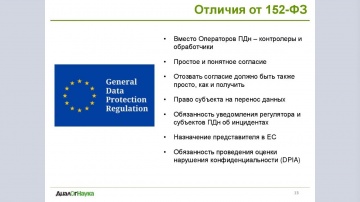

ДиалогНаука: Вебинар: Новое в правоприменительной практике в области персональных данных.

Почти 14 лет прошло с момента вступления в силу Федерального закона № 152-ФЗ «О персональных данных». Казалось бы, с тех пор должна была стабилизироваться ситуация в сфере ПДн, сформироваться устоявшаяся правоприменительная практика, разреш...

Cмотреть видео

Cмотреть видео

HD 00:14:34

КОРУС Консалтинг: True story о пути клиенториентированности: вызовы, решения, компромиссы. Мария Жег

Видео с конференции «Точки над i» ГК «КОРУС Консалтинг». Современные технологии в ритейле, логистике, продажах, ценообразовании, управлении запасами, цепочках поставок, цифровой трансформации. Мария Жегулина, заместитель генерального дирек...

Cмотреть видео

Cмотреть видео

HD 00:17:32

Qlik CIS: Качество данных и другие актуальные вопросы аналитики по снабжению, запасам и логистике

Тема выступления: Качество данных и другие актуальные вопросы аналитики и управленческой отчетности по снабжению, запасам и логистикеСпикер: Тимур Ахметов, директор, руководитель группы по управленческому учету и тарифообразованию, KPMG Cau...

Cмотреть видео

Cмотреть видео

HD 00:37:29

Айдеко: VPN маршрутизация, ограничения, безопасность

В данном видео мы рассказываем об особенностях VPN-протоколов: PPTP, IPsec, SSTP. Настройки подключения в Windows, в том числе с использованием скриптов PowerShell. А также настройках шлюза безопасности Ideco UTM. Вы узнаете как настроить м...

Cмотреть видео

Cмотреть видео

HD 00:01:29

Актив: Как сделать удаленную работу безопасной?

Сейчас многие компании переводят сотрудников на удаленный режим работы. Чтобы сотрудник мог безопасно подключаться к сети предприятия, используя публичные каналы, необходима надежная защита. Такую защиту предоставляют многие решения класса...

Cмотреть видео

Cмотреть видео

HD 01:17:23

Криптография и информационная безопасность в банковской сфере «РусКрипто’2020»

Использование средств криптографической защиты информации в организациях кредитно-финансовой сферы, для внутрикорпоративных информационных систем и для систем удаленного взаимодействия. Криптография в платежных системах. Защита каналов...

Cмотреть видео

Cмотреть видео

HD 01:16:01

Айдеко: Информационная безопасность и удаленный доступ. Ответы на вопросы зрителей.

О чём поговорили: - Как с помощью Ideco UTM быстро настроить VPN для сотрудников. - Как контролировать безопасность сети в режиме реального времени. - Особенностях протоколов VPN: IKEv2, L2TP, PPTP, OpenVPN, SSTP. - Как можно атаковать ваш...

Cмотреть видео

Cмотреть видео

HD 00:01:21

КРОК: Цифровой маркетинг и аналитика данных

Мы выявляем неэффективные каналы продвижения и распределяем бюджет в пользу более эффективных, повышаем продажи за счет персонализации рекламы, контента и цен, а также улучшаем клиентский опыт благодаря интуитивно понятному интерфейсу и удо...

Cмотреть видео

Cмотреть видео