АСУ ТП: Защита конечных устройств в АСУ ТП: проблемы и рекомендации - видео → Похожие видео ролики , Страница 6

Причины уязвимости конечных устройств в АСУ ТП и эксплуатации их злоумышленниками. Защита АСУ ТП на уровне диспетчерского управления. Создание замкнутой программной среды для защиты конечных устройств в АСУ ТП. Контроль подключения съемных носителей в промышленном сегменте. Обнаружение вредоносного ПО в АСУ ТП. Больше полезных материалов в наших соцсетях, подпишитесь: Telegram https://t.me/infowatchout Вконтакте https://vk.com/infowatch Ключевые моменты встречи: 1. Факторы, от которых зависит уязвимость конечных устройств АСУ ТП: парольная политика, групповые учетные записи, проблемы с разгр...

Подробнее в видео...

Подробнее в видео...

00:29:34

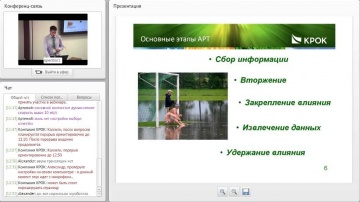

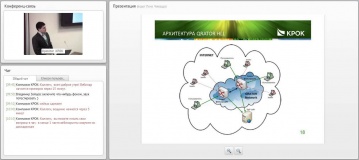

КРОК: Защита от направленных атак (APT)

05 июня 2014 Семинар "Next Generation Security: новый взгляд на интеренет-угрозы". Часть 4. Доклад "Защита от направленных атак (APT)" Луцик Павел, технический менеджер, КРОК

Cмотреть видео

Cмотреть видео

HD 00:00:31

КРОК: Поздравляем всех digital-защитников с 23 февраля!

КРОК открывает digital-клуб для лучших суперагентов. Время вооружиться технологиями! Ссылка: https://www.croc.ru/23february/

Cмотреть видео

Cмотреть видео

HD 00:44:02

Код Безопасности: Обновление законодательства в области защиты объектов КИИ

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следую...

Cмотреть видео

Cмотреть видео

00:37:34

КРОК: Анализ рынка средств и сервисов защиты от DDoS-атак

11 апреля 2013 г. Доклад «Анализ рынка средств и сервисов защиты от DDoS-атак» Александр Кондриков, технический менеджер направления информационной безопасности КРОК

Cмотреть видео

Cмотреть видео

HD 00:10:31

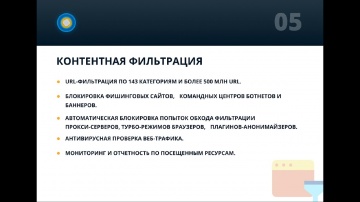

Айдеко: Ideco UTM - решение для защиты сетевого периметра

Краткая презентация шлюза безопасности Ideco UTM от компании Айдеко. Основные возможности модулей глубокого анализа трафика и блокирования угроз безопасности.

Cмотреть видео

Cмотреть видео

HD 00:34:18

Код Безопасности: Защита данных при работе с единой биометрической системой (ЕБС)

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности».На вебинаре мы ответим на следующи...

Cмотреть видео

Cмотреть видео

HD 00:03:47

Цифровизация: Цифровизации закупок: практика, проблемы. перспективы - видео

Подробнее: http://tpprf.ru/ru/interaction/committee/kompurchase/meetings/tsifrovizatsiya-zakupochnoy-deyatelnosti-analiz-tekushchey-situatsii/ В ТПП РФ состоялось заседание Комитета ТПП РФ по развитию системы закупок на тему: «Цифровизация...

Cмотреть видео

Cмотреть видео

HD 00:01:00

Цифровизация: «Инновации в юриспруденции и проблемы цифровизации российского права» - видео

13 марта 2019 г. в музейно-историческом парке «Россия – моя история» состоялось пленарное заседание Первой Всероссийской научно-практической конференции студентов, магистрантов, аспирантов и молодых ученых «Инновации в юриспруденции и пробл...

Cмотреть видео

Cмотреть видео

HD 00:00:36

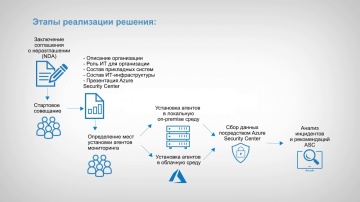

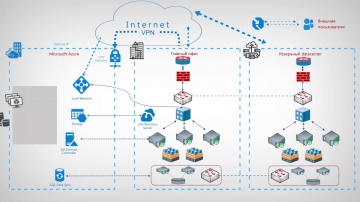

Softline: Azure Security Center - безопасность данных и защита от угроз

Как обеспечить безопасность данных? С помощью единой службы – центра безопасности Azure, Azure Security Center.

Cмотреть видео

Cмотреть видео

HD 00:43:51

Актив: Вебинар «Прекрасное недалеко. Как защитить себя в светлом будущем интернета вещей?»

IоT постепенно охватывает все новые области, в которых существует и развивается общество. Те, кто сегодня тесно связан с проблемами кибербезопасности, полагают, что удавшиеся атаки на IоT-инфраструктуру в будущем могут привести к катастрофи...

Cмотреть видео

Cмотреть видео

HD 00:14:19

Цифровизация: Цифровизация лабораторной службы на региональном уровне: Проблемы, Подходы, Решения -

Цифровизация лабораторной службы на региональном уровне: Проблемы, Подходы, Решения Егорушкин Александр Александрович. Генеральный директор, ООО «АльфаЛАБ» (Москва)

Cмотреть видео

Cмотреть видео

HD 01:18:46

Цифровизация: Кибербезопасность: защита информационных систем в эпоху цифровизации - видео

Панельная дискуссия «Кибербезопасность: защита информационных систем в эпоху цифровизации» в рамках форума «Электрические сети — 2018». Видеозаписи других мероприятий с форума ищите на ЦПС — http://digitalsubstation.com Мод...

Cмотреть видео

Cмотреть видео

HD 00:03:00

Цифровизация: Развенчание мифов о промышленной кибербезопасности и обеспечение максимальной защиты с

В то время как промышленные организации используют возможности, предоставленные промышленным Интернетом вещей (IIoT), для производств ключевым фактором стал переход на цифровые технологии. В последние годы цифровизация обеспечила быстрое ра...

Cмотреть видео

Cмотреть видео

HD 02:45:16

Цифровизация: Защита проектов Фонда развития ИТ в УлГТУ (2018) - видео

13 декабря в Ульяновском государственном техническом университете состоялась Публичная защита проектов Фонда развития информационных технологий Ульяновской области в 2018 году. Всего были представлены 8 проектов по широкой тематике – от м...

Cмотреть видео

Cмотреть видео

HD 00:35:07

Айдеко: Защита сети на новейшей платформе - Ideco SX+

Думаете про замену оборудования защиты сети на более современное? Смотрите вебинар, мы расскажем о новой аппаратной платформе Ideco UTM: SX+. Сервер на процессоре 7-го поколения и компактном SSD-диске не имеет движущихся частей и работ...

Cмотреть видео

Cмотреть видео

HD 00:00:46

Softline: Azure Disaster Recovery - защита данных и непрервыность бизнеса

Организуйте процесс резервного копирования и репликации данных с помощью сервисов Azure Disaster Recovery, обеспечь те тем самым безопасность ваших данных

Cмотреть видео

Cмотреть видео

HD 01:03:09

Код Безопасности: Сертифицированный Linux или наложенные средства защиты. Что выбрать?

Secret Net LSP - сертифицированное средство защиты информации от несанкционированного доступа для операционных систем семейства Linux: На вебинаре мы ответим на следующие вопросы: - Как эволюционировала система защиты от несанкциониров...

Cмотреть видео

Cмотреть видео

HD 00:17:41

REG.RU: RIW 2018. Тренды и проблемы доменных споров

Специфика доменных споров, страны-лидеры по количеству исков и недостатки современного законодательства в докладе руководителя юридического департамента REG.RU Павла Патрикеева на секции Координационного центра доменов .RU и .РФ на RIW...

Cмотреть видео

Cмотреть видео

HD 00:05:22

1С:Пирог: Различие программной и аппаратной (USB) защиты 1С

Описание основных отличий между различными способами защиты программных продуктов 1С. Аппаратной (USB) и программной Статья на эту тему https://ev-group.ru/blog/zaschita1c/ Добавляйтесь в друзья!!! https://ev-group.ru/blog.php - ссылка н...

Cмотреть видео

Cмотреть видео

HD 01:22:55

Код Безопасности: Анализ требований Банка России по защите информации в кредитных организациях

На вебинаре мы ответим на следующие вопросы: - Какие нормативные акты кроме 683-П необходимо проанализировать для полного понимания темы? - Какова последовательность действий банка по выполнению требований нормативных актов? ...

Cмотреть видео

Cмотреть видео

HD 00:49:00

Код Безопасности: Стратегическое планирование ИБ: Превращаем актуальные угрозы и меры защиты в требо

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на сл...

Cмотреть видео

Cмотреть видео

HD 00:00:42

Экспо-Линк: Прошин Андрей - Как защититься от киберугроз в эпоху цифровой трансформации?

Анонс выступлений Андрея Прошина на первом IT-Форуме Orange Business Services и Cisco Hello! Ural 2019

Cмотреть видео

Cмотреть видео

HD 00:21:54

Экспо-Линк: Как обеспечить защиту удаленного доступа

Как обеспечить защиту удаленного доступа к ресурсам организации с учетом законодательства. Павел Луцик. Крипто-Про.

Cмотреть видео

Cмотреть видео

HD 00:35:06

voximplant: Методы оптимизации производительности WebRTC на мобильных устройствах

Александр Кузнецов — ведущий разработчик, TrueConf Тезисы: 1. Особенности работы с медиапотоками при участии в групповой WebRTC-конференции с мобильного устройства (проблема роста трафика). 2. Как сделать, чтобы количество вещающих...

Cмотреть видео

Cмотреть видео

HD 00:01:43

КРОК: Как защитить свою инфраструктуру от кибератак?

Уже 46% компаний пострадали от вирусов-вымогателей. Более 10 000 зараженных файлов обнаруживается каждый день. А 67% компаний, подвергшиеся кибератаке, оценили последствия как средние и тяжелые. Уязвимое место – это устройства сотрудников. ...

Cмотреть видео

Cмотреть видео

HD 00:27:29

REG.RU: Павел Патрикеев. Как защитить свои права в Интернете

Из доклада руководителя юридического департамента REG.RU Павла Патрикеева на РИФ+КИБ 2019 вы узнаете как администраторам доменов, предпринимателям и правообладателям обезопасить свой бизнес и интеллектуальную собственность. Домены: https:...

Cмотреть видео

Cмотреть видео

HD 00:19:29

Айдеко: КАК устранить топ-10 уязвимостей сетевой защиты

В этом видео мы расскажем о результатах проверки безопасности российских компаний, которую мы провели с помощью сервиса https://security.ideco.ru в этом году. Из видео вы также узнаете как защитить свою сеть от подобных угроз.

Cмотреть видео

Cмотреть видео

HD 00:38:25

Код Безопасности: Обновление законодательства по защите КИИ: сроки, требования, меры

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». Ведущий: Павел Коростелев, руков...

Cмотреть видео

Cмотреть видео

HD 00:16:19

1С-Рарус: 1С:ERP — Практический опыт и рекомендации ГК Росполихим и 1С-Рарус. Часть 2.

Проектная команда ГК «Росполихим» и «1С-Рарус-НН» рассказывают о специфике проекта, интегрированном проектном подходе и дают рекомендации по внедрению 1С:ERP. Комплексное внедрение 1С:ERP на производственном предприятии. Практический опыт и...

Cмотреть видео

Cмотреть видео

HD 00:03:39

InfoSoftNSK: Семинар "Решение наболевших проблем производства с помощью ERP-системы"

Мы внедряем и сопровождаем программные продукты 1С, которые позволяют эффективно вести управленческий, бухгалтерский, торговый и кадровый учет как в небольших фирмах, так и в крупных компаниях с разветвленной филиальной структурой.

Cмотреть видео

Cмотреть видео