АСУ ТП: Защита конечных устройств в АСУ ТП: проблемы и рекомендации - видео → Похожие видео ролики , Страница 4

Причины уязвимости конечных устройств в АСУ ТП и эксплуатации их злоумышленниками. Защита АСУ ТП на уровне диспетчерского управления. Создание замкнутой программной среды для защиты конечных устройств в АСУ ТП. Контроль подключения съемных носителей в промышленном сегменте. Обнаружение вредоносного ПО в АСУ ТП. Больше полезных материалов в наших соцсетях, подпишитесь: Telegram https://t.me/infowatchout Вконтакте https://vk.com/infowatch Ключевые моменты встречи: 1. Факторы, от которых зависит уязвимость конечных устройств АСУ ТП: парольная политика, групповые учетные записи, проблемы с разгр...

Подробнее в видео...

Подробнее в видео...

HD 00:18:29

JsonTV: Воеводин Владислав. «МИЭТ»: Проблема методического обеспечения аудита ИБ АСУ ТП

Выступление Воеводина Владислава Александровича, доцента кафедры «Информационная безопасность» Национального исследовательского университета «МИЭТ», на тему - «Проблема методического обеспечения аудита информационной безопасности АСУ ТП» в ...

Cмотреть видео

Cмотреть видео

HD 00:07:36

JsonTV: Андрей Федоров, TPV CIS: Проблемы локализации в гражданском секторе электроники и точки рост

Локализация в гражданском секторе электроники: стимулы и перспективы для производства электро-бытовой техники. Андрей Федоров, PR-менеджер TPV CIS Ltd. Сдерживающие факторы развития сегмента гражданской электроники: Ввозить готовую проду...

Cмотреть видео

Cмотреть видео

HD 00:15:10

JsonTV: Мухин Илья. «Иокогава Электрик СНГ»: Актуальные средства защиты данных АСУ ТП Иокогава Элект

Выступление Мухина Ильи Николаевича, руководителя отдела, «Иокогава Электрик СНГ», на тему - «Актуальные средства защиты данных АСУ ТП Иокогава Электрик СНГ в соответствие с российской законодательной базой» в рамках шестой конференции «Инф...

Cмотреть видео

Cмотреть видео

HD 00:02:17

Проблемы и перспективы развития ИТ-кластера Нижегородской области обсудило ИТ-сообщество региона

Newsroom 24: Проблемы и перспективы развития ИТ-кластера Нижегородской области обсудило ИТ-сообщество региона

Cмотреть видео

Cмотреть видео

HD 00:51:11

Yandex.Cloud: Диагностика и решение проблем в трансфере данных - видео

Yandex Data Transfer предназначен для логического переноса данных между различными системами — это могут быть СУБД, объектные хранилища или брокеры сообщений. Сервис может использоваться в различных сценариях: миграции баз данных, создании ...

Cмотреть видео

Cмотреть видео

HD 00:09:47

СКАНПОРТ: DataMobile: Урок №2. Установка приложения на мобильные устройства

В данном видео-уроке речь пойдет об установки DataMobile на мобильное устройства под операционными системами Android и WindowsCE/Mobile. Получение лицензии. Подробности на сайте: http://www.data-mobile.ru

Cмотреть видео

Cмотреть видео

HD 00:37:08

ДиалогНаука: защита корпоративных данных в виртуальной среде. Технология DeviceLock Virtual

В ходе вебинара специалисты Смарт Лайн Инк расскажут и покажут, как технология DeviceLock Virtual DLP позволяет решить задачу защиты от переноса корпоративных данных на неконтролируемые удаленные рабочие места, как предотвратить утечку корп...

Cмотреть видео

Cмотреть видео

HD 00:43:12

Код Безопасности: Анализ нового положения о сертификации средств защиты (Приказ ФСТЭК №55 от 3.04.20

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на сл...

Cмотреть видео

Cмотреть видео

HD 00:15:28

JsonTV: Марина Мордасова: Acronis True Image 2019 и потребности пользователей в защите и хранении да

Как обеспечить актуальность решений в области резервного копирования и защиты данных, принимая во внимание удобство конечных пользователей, отметила Марина Мордасова, старший менеджер по управлению продуктом для конечных пользователей Acron...

Cмотреть видео

Cмотреть видео

HD 00:47:23

Код Безопасности: Средства защиты удаленного доступа

Компания «Код Безопасности» основана в 2008 году и ведет свою деятельность на основании девяти лицензий ФСТЭК России, ФСБ России и Министерства обороны Российской Федерации. Российский разработчик программных и аппаратных средств защиты ...

Cмотреть видео

Cмотреть видео

HD 00:53:32

Код Безопасности: Защита рабочих станций и серверов с помощью Secret Net Studio 8.5

Secret Net Studio - комплексное решение для защиты рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования Вебинар будет интересен специалистам по информационной безопасности в г...

Cмотреть видео

Cмотреть видео

HD 00:48:59

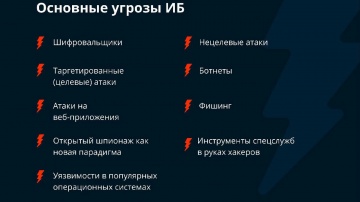

Айдеко: Современная защита сетевого периметра от вирусных атак

Приглашаем вас послушать запись вебинара, посвященный актуальным угрозам информационной безопасности. В связи с захлестнувшими мир вирусными атаками, становится очевидной необходимость усиления эшелонированной обороны от вирусных и таргетир...

Cмотреть видео

Cмотреть видео

HD 00:48:44

Айдеко: Ideco ICS 7 - почему для обеспечения максимальной защиты сети нужны обновления

Злоумышленники постоянно ищут новые векторы атак. Последствия вирусных атак WannaCry и бушующая в настоящее время эпидемия exPetya заставили многие организации всерьез задуматься над усилением средств информационной защиты. Почему защиты р...

Cмотреть видео

Cмотреть видео

HD 00:52:23

Айдеко: Современная защита сетевого периметра от вирусных атак

На вебинаре мы рассказали, как можно усилить защиту периметра от широкого спектра угроз: фишинга, ботнетов, вирусов, шифровальщиков, DoS-атак, спама, атак на веб-приложения, нецелевых и таргетированных атак.Также были даны советы по выбору ...

Cмотреть видео

Cмотреть видео

HD 00:51:51

Айдеко: Защита от шифровальщиков, криптомайнеров, ботнетов и других современных угроз

На вебинаре мы рассказали о средствах защиты от современных угроз информационной безопасности на сетевом периметре.

Cмотреть видео

Cмотреть видео

HD 00:04:26

InfoSoftNSK: Решение наболевших проблем производства с помощью ERP системы - семинар

24 мая 2017 года состоялся семинар для директоров и топ-менеджеров производственных предприятий: "Решение наболевших проблем производства с помощью ERP системы" Основные темы и тезисы семинара: Тема №1: Объемно-календарное планирован...

Cмотреть видео

Cмотреть видео

HD 00:40:03

Код Безопасности: Использование аппаратного криптоускорителя в АПКШ Континент 3 9 для защиты канал

АПКШ «Континент» 3.7 - централизованный комплекс для защиты сетевой инфраструктуры и создания VPN-сетей с использованием алгоритмов ГОСТВебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих орг...

Cмотреть видео

Cмотреть видео

HD 00:04:37

Евгения Арунас о мифах управления. Миф №3. Автоматизация (CRM, ERP, 1C) решит все мои проблемы

Заблуждение №3. Сейчас я автоматизирую процесс, внедрю CRM или комплексную автоматизацию и все наладится. Второй момент: мы не будем ничего менять, пока не поставим CRM систему. Автоматизация — это очень хорошо, потому что она позвол...

Cмотреть видео

Cмотреть видео

HD 01:32:02

Код Безопасности: Защита виртуальных серверов с помощью vGate и Secret Net Studio

Secret Net Studio - комплексное решение для защиты рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования vGate - сертифицированное средство защиты платформ виртуализации на базе V...

Cмотреть видео

Cмотреть видео

HD 00:02:58

GroupIB: Graoup-IB Brand Protection - технологичная защита бренда в Интернете

Предотвращаем денежные и репутационные потери компаний от неправомерного использования бренда: онлайн-пиратства, интернет-мошенничества, распространения контрафакта. Узнайте, в безопасности лишь ваш бренд?

Cмотреть видео

Cмотреть видео

HD 01:00:24

Код Безопасности: Применение шифрования по алгоритмам ГОСТ для защиты каналов связи

Ведущий: Павел Коростелев, руководитель отдела продвижения продуктов Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а такж...

Cмотреть видео

Cмотреть видео

HD 00:44:51

GroupIB: Дмитрий Волков - Эволюция методов защиты: тенденции и технологическое развитие Group-IB

Дмитрий Волков, Технический директор, сооснователь Group-IB Доклад "Эволюция методов защиты: тенденции и технологическое развитие Group-IB"

Cмотреть видео

Cмотреть видео

HD 00:58:04

Digital Security: Безопасность машинного обучения: естественные проблемы искусственного интеллекта.

Вебинар Digital Security про ошибки, уязвимости и защиту алгоритмов искусственного интеллекта и машинного обучения. 1. Как реализуются атаки на алгоритмы машинного обучения: DeepFool, JSMA, FGSM и другие;2. Когда целесообразно использова...

Cмотреть видео

Cмотреть видео

HD 01:00:23

Код Безопасности: Типовая архитектура системы защиты значимых объектов КИИ

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности».На вебинаре мы ответим на следующи...

Cмотреть видео

Cмотреть видео

HD 00:01:46

GroupIB: Group-IB Anti-Piracy - умная защита от пиратства в интернете

Борьба с пиратством в интернете и предотвращение распространения скопированного контента в сети. Сохраняйте свою прибыль и развивайте легальные каналы дистрибуции!

Cмотреть видео

Cмотреть видео

HD 00:47:18

InfoTeCS: обзорный доклад по проблемам информационной безопасности и продуктам ОАО «ИнфоТеКС»

Обзорный доклад по проблемам информационной безопасности и продуктам ОАО «ИнфоТеКС».

Cмотреть видео

Cмотреть видео

HD 00:26:52

Autodesk CIS: Проблемы информационного моделирования протяженных инфраструктурных проектов

Autodesk University Russia 2018. Москва, 3-4 октября 2018 http://au.autodesk.com/russia Вопросы использования ПО Autodesk можно обсудить на форуме: https://autode.sk/2OE1a1v BIM в инфраструктуре Проблемы информационного моделирования прот...

Cмотреть видео

Cмотреть видео

HD 01:03:25

nanoCAD: Вебинар «nanoCAD GeoniCS: проектирование защитных обвалований на примере обвалования резерв

На вебинаре расскажем о возможностях программного продукта nanoCAD GeoniCS. Для демонстрации построим защитное сооружение на двух уровнях, подсчитаем объем работ. Программа вебинара: - создание проекта; - построение откосов с помощью инст...

Cмотреть видео

Cмотреть видео

HD 01:07:14

Айдеко: Petya/WannaCry: новая волна. Миграция на Ideco ICS для надежной защиты периметра от вирусных

На вебинаре мы рассказали о способах защиты периметра с Ideco ICS и его преимуществах по сравнению с конкурирующими решениями: Microsoft TMG, Kerio WinRoute, Traffic Inspector, Интернет Контроль Сервер, Usergate Proxy&Firewall и аппаратными...

Cмотреть видео

Cмотреть видео

HD 00:02:58

Актив: Как защитить аккаунт Google c помощью Рутокен U2F

Чтобы защитить учетную запись не потребуется навыки администрирования: посмотрите 2-х минутный видеоролик о том, как просто защитить аккаунт Google c использованием Рутокен U2F.

Cмотреть видео

Cмотреть видео