BIM: Обзор требований к информационным моделям | Как подготовить BIM модель к экспертизе | ТИМ | ГОС → Похожие видео ролики , Страница 8

Подписывайтесь на наш Telegram-канал - https://t.me/+U7TLRDXhRaFkOGUy • Больше информации о наших услугах по BIM-технологи - https://bimcad.ru/ • Расписание вебинаров - https://webinar.blog/ • Наш RuTube канал - https://rutube.ru/channel/23831150/ • Наш YouTube канал - https://www.youtube.com/channel/UC-9GnBrgXOlmuCjBZvxDVWQ С помощью BIM можно решить ряд проблем строительной отрасли: низкий уровень цифровизации, низкая производительность, ошибки в проекте, неэффективное управление и использование ресурсов, обмен информацией и прозрачности. Именно для устранения недочетов было принято реш...

Подробнее в видео...

Подробнее в видео...

HD 01:05:14

АСУ ТП: Актуальные требования российских регуляторов по защите информации - Алексей Лукацкий, Cisco

Актуальные требования российских регуляторов по защите информации - Алексей Лукацкий, Бизнес-консультант по безопасности Cisco

Cмотреть видео

Cмотреть видео

HD 02:37:55

АСУ ТП: Информационная безопасность: вызовы современности - видео

Запись докладов круглого стола "Информационная безопасность: вызовы современности" в рамках «Электронной недели на Алтае – 2020». Программа: 0:00 Евгений Зрюмов открытие круглого стола 3:18 Виктор Минин "История формирования нормативного о...

Cмотреть видео

Cмотреть видео

HD 00:01:19

АСУ ТП: Автоматизированная информационная система «Единый реестр нарушений» - видео

МВД: Автоматизированная информационная система «Единый реестр нарушений» работает в режиме реального времени

Cмотреть видео

Cмотреть видео

HD 00:42:24

Вопросы реализации Федерального закона "О безопасности критической информационной инфраструк

Вопросы реализации Федерального закона "О безопасности критической информационной инфраструктуры Российской Федерации" Выступление Алексея Кубарева, заместителя начальника управления ФСТЭК России

Cмотреть видео

Cмотреть видео

HD 00:14:22

Конференция «Информационные технологии в машиностроении» 25.06.2020. Максим Липатов (Система

Выступление технического директора программно-аппаратного комплекса ПРАНА Maxim Lipatov на Международной конференции «Информационные технологии в машиностроении», прошедшей 25 июня 2020 года.

Cмотреть видео

Cмотреть видео

HD 00:33:31

Разработка iot: Интернет вещей Кафедра информационных и интернет-технологий Сеченовский университет

Интернет вещей (Internet of Things, IoT) — это единая сеть физических объектов, способных изменять параметры внешней среды или свои, собирать информацию и передавать ее на другие устройства. В вилер приведены примеры, общие применения, пр...

Cмотреть видео

Cмотреть видео

HD 00:09:03

ГК Адепт - IT решения для строителей: прохождение экспертизы по СБЦ "Нормативы подготовки для капит

Основные моменты при работе со справочником "Нормативы подготовки технической документации для капитального ремонта зданий и сооружений жилищно-гражданского назначения" : 1. Особенность СБЦ - одностадийность 2. Расчет по справочнику, вых...

Cмотреть видео

Cмотреть видео

HD 00:30:05

АСУ ТП: Информационная безопасность АСУ ТП - видео

Василий Шауро, руководитель направления стратегического маркетинга ООО «Эмерсон», в своем докладе рассказывает о том, как выглядит безопасность АСУ ТП со стороны вендора, а также об основных процедурах, технических и программных средствах з...

Cмотреть видео

Cмотреть видео

HD 01:17:31

PLM: ЛОЦМАН:PLM Управление требованиями к изделию - видео

Одной из ключевых задач управления жизненным циклом изделия является обеспечение и контроль выполнения заданных требований к изделию на всех стадиях его жизненного цикла. Это достигается за счет своевременного учета всего набора взаимо...

Cмотреть видео

Cмотреть видео

HD 00:30:32

PLM: система управления требованиями на платформе "Техэксперт". Ее место в жизненном цикле проекта -

30 октября состоялся Форум промышленной автоматизации Industrial IT Forum. Консорциум "Кодекс" выступил партнером мероприятия, а руководитель проектов компании Александр Лебедев принял участие в деловой программе форума с докладом "Система...

Cмотреть видео

Cмотреть видео

HD 00:25:02

DLP: Аутсорсинг. Управление рисками информационной безопасности - видео

В рамках конференции GlobalCIO, посвященной аутсорсингу, мой доклад был посвящен вопросам обеспечения ИБ при выборе аутсорсинговых партнеров и передаче ключевых функций на аутсорсинг. Учитывая, что в данном случае очень большое внимани...

Cмотреть видео

Cмотреть видео

HD 00:06:36

Слово эксперту: Артём Садовский, менеджер управления информационной безопасности «Северстали» - виде

«Слово эксперту»: Артём Садовский, менеджер управления информационной безопасности «Северстали»Под DLP-системами обычно подразумевают программные продукты, защищающие организации от утечек конфиденциальной информации. DLP расшифровыва...

Cмотреть видео

Cмотреть видео

HD 00:56:27

SoftwareONE: Как эффективно управлять данными компании и обеспечить соответствие требованиям с Commv

На вебинаре мы рассмотрели: как обеспечить поиск данных для выполнения требований законодательства с помощью Commvault Activate; как свести к минимуму риск неавторизованного доступа к данным; как следить за соблюдением правил конфиденциальн...

Cмотреть видео

Cмотреть видео

HD 00:58:10

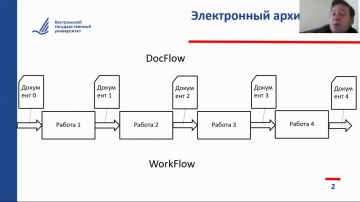

PLM: Управление информационными ресурсами. Лекция 5. Системы управления контентом предприятия - виде

Product Lifecycle Management — PLM-система — программное обеспечение для управления жизненным циклом продукции.

Cмотреть видео

Cмотреть видео

HD 00:46:30

DLP: Защищенная удалённая работа. Информационная безопасность во время Remote-режима - видео

COVID-19 помог нам быстрее понять, что мы можем эффективно работать в удаленном режиме: проводить встречи, ставить задачи, вести проекты. Но многие уроки удаленной работы применимы к работе в офисе. Именно этот период подсветил «узкие го...

Cмотреть видео

Cмотреть видео

HD 00:30:22

PHP: Лекция «Информационные системы и технологии в медиаиндустрии». Часть 3. - видео

Завершающая часть лекции. Лекция почтена для первокурсников ИКИТ СФУ направления подготовки «Информационные системы и технологии». Её читает Аникьева Марина Анатольевна, старший преподаватель кафедры «Системы искусственного интеллекта» (СИИ...

Cмотреть видео

Cмотреть видео

HD 01:46:07

PHP: "Медийная грамотность и ИКТ-компетенция педагога в рамках требований профессионального стандарт

Разработка на PHP.

Cмотреть видео

Cмотреть видео

HD 00:25:51

АСУ ТП: Мониторинг информационной безопасности в АСУ ТП. Поиск иголки в стоге сена - видео

Система мониторинга ИБ позволят нам видеть всю промышленную инфраструктуру (контроллеры, коммутаторы, межсетевые экраны, рабочие станции и серверы) и автоматически уведомляет о нештатных событиях ИБ, таких как смена конфигурации, использова...

Cмотреть видео

Cмотреть видео

HD 00:20:45

АСУ ТП: Информационная Безопасность сетей АСУ ТП - видео

Этот вебинар посвящен системам промышленной информационной безопасности, которые позволяют построить надежную систему кибербезопасности сети промышленного предприятия в соответствии с требованиями МЭК 62443. В ходе вебинара мы поговори...

Cмотреть видео

Cмотреть видео

HD 01:09:26

Код Безопасности: Методология и основные подходы к определению затрат в области информационной безоп

«Школа Кода Безопасности» – запущенный в 2019 году образовательный проект для студентов и недавних выпускников. Лекции и практические семинары проводят эксперты и ведущие специалисты компании Код Безопасности. В этом году мы расскажем ...

Cмотреть видео

Cмотреть видео

HD 00:50:11

Код Безопасности: Методология и основные подходы к определению затрат в области информационной безоп

«Школа Кода Безопасности» – запущенный в 2019 году образовательный проект для студентов и недавних выпускников. Лекции и практические семинары проводят эксперты и ведущие специалисты компании Код Безопасности. В этом году мы расскажем ...

Cмотреть видео

Cмотреть видео

HD 00:26:15

СёрчИнформ: Информационная безопасность со Львом Матвеевым. Выпуск 3 - видео

В гостях Сергей Матвеев, директор по безопасности ЧТПЗ.СёрчИнформ: Информационная безопасность со Львом Матвеевым. Выпуск 3

Cмотреть видео

Cмотреть видео

HD 01:32:55

Цифровизация: Александр Гердт. Паутина требований. Цифровизация игрового тренинга - видео

Работа аналитика, на примере цифровизации игрового тренинга Поговорим о взаимном влиянии функциональных и нефункциональных требований, о влиянии на требования практических решений и бизнес-целей. Выделим задачи аналитика в процессе изменен...

Cмотреть видео

Cмотреть видео

HD 00:20:36

АСУ ТП: Обеспечение информационной и компьютерной безопасности АСУ ТП АЭС - видео

Константин Сахаров, руководитель управления информационной и компьютерной безопасности АСУ ТП АО «Русатом автоматизированные системы управления», затрагивает в своем докладе следующие темы: · применяемая терминология на различных зарубежны...

Cмотреть видео

Cмотреть видео

HD 01:42:00

Инфосистемы Джет: Ликбез по Compliance. Как подготовиться к проверке Роскомнадзора - видео

На мероприятии мы рассказали про актуальные нормативные-правовые акты в области ИБ в целом, и про защиту персональных данных, в частности. Подробно разобрали этапы подготовки к проверке Роскомнадзора: как правильно подготовить документы, на...

Cмотреть видео

Cмотреть видео

HD 00:42:06

Кодерлайн Корп: вебинар «Причины неудач внедрения информационных систем» - видео

Компания «Кодерлайн» провела вебинар «Причины неудач внедрения информационных систем»Ведущая: Иванова Ольга - консультант-аналитик.Целевая аудитория специалисты, участвующие в проектах внедрения информационных систем, как на стороне исполни...

Cмотреть видео

Cмотреть видео

HD 00:03:42

RetailCRM: Как интернет-магазину подготовиться к маркировке товаров - видео

В этом видео мы рассмотрим, что делать интернет-магазину при работе с маркированными товарами - обувью, одеждой, текстилем и т.д. Инструкция по работе с маркированными товарами в retailCRM https://help.retailcrm.ru/Users/MarkingOfGoods...

Cмотреть видео

Cмотреть видео

00:26:32

SearchInform: Информационная безопасность со Львом Матвеевым. Выпуск 1.

Информационная безопасность со Львом Матвеевым. Выпуск 1.

Cмотреть видео

Cмотреть видео

00:25:41

SearchInform: Информационная безопасность со Львом Матвеевым. Выпуск 2.

В гостях Вячеслав Касимов, директор департамента информационной безопасности ПАО «Московский кредитный банк».

Cмотреть видео

Cмотреть видео

00:26:35

SearchInform: Информационная безопасность со Львом Матвеевым. Выпуск 4.

В гостях Андрей Корабельников, начальник Службы информационной безопасности АО "Международный аэропорт Шереметьево".

Cмотреть видео

Cмотреть видео