PLM: Цели и требования к проектированию. Product Lifecycle Management | С. Руман (Осенняя школа ФС 2 → Похожие видео ролики , Страница 2

Сергей Руман, судья конструкции и сотрудник ДЦТМ ЛАНИТ расскажет о некоторых моментах правильной постановки целей и требований, а так же о том, как правильно управлять данными требованиями во время реализации проекта с помощью PLM-систем. Несмотря на то, что лекция достаточно "общая", она принципиально важна, т.к. бежать что-то делать - это у нас все горазды. А для успешной реализации проекта надо сначала подумать, что именно делать и зафиксировать это. PLM - product life management.00:00 Начало 02:24 Ланит и PLM 06:07 Типы команд: исследователи и консерваторы 09:12 Личный опыт в ФС 10:47 Бал...

Подробнее в видео...

Подробнее в видео...

HD 00:27:51

DATA MINER: Evgeny Savitsky - Final Bit: Automatic DevOps Management

DevOps Pro Moscow 2016 - Conference for Developers and IT Professionals. November 15, 2016 | DevOps is all about automation first. We have dozen of helpful tools but one is still missed. It is about management of all devops related activi...

Cмотреть видео

Cмотреть видео

HD 00:32:24

DATA MINER: Aleksandr Meshkov - Risk-based test effort management

TestCon Moscow 2017 Conference, April 27.

Cмотреть видео

Cмотреть видео

HD 00:19:34

Check Point: Centralized Security Management Across the Enterprise

Managing security means having to deal with multiple point solutions. This is not only a challenge from an operations/TCO perspective, but also from a security standpoint (point solutions versus a consolidated approach will create security...

Cмотреть видео

Cмотреть видео

HD 00:02:38

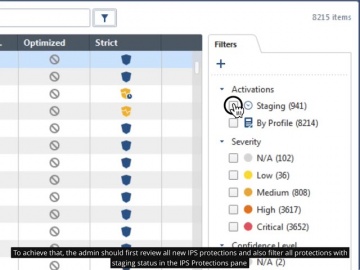

Check Point: R80.10 Policy Management – IPS Protections in Detect (Staging) State

This video elaborates on the logic behind new IPS protections status after IPS update operation and introduces best practice on changing the status of detect-staging on prevent when enough information was gathered regarding the new IPS prot...

Cмотреть видео

Cмотреть видео

HD 00:05:27

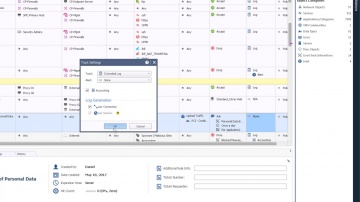

Check Point: Start Building Your Unified Policy with R80.10 | Security Management | Tech Bytes

R80.10 policy management is unified so you can create and monitor these policies harmoniously. One single policy manages your users, devices, applications, data and networks. With this unified policy, you also get unparalleled granular cont...

Cмотреть видео

Cмотреть видео

HD 00:25:14

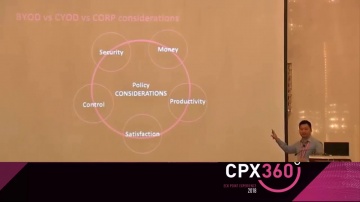

Check Point: Mobile Security: Configuration and Policy Management Best Practices

What is your mobility policy? Have you ever considered the impact of your mobility policy on your organization? On your employees? Whether it is BYOD, CYOD or corporate owned, traditional mobile management will not cover the security aspe...

Cмотреть видео

Cмотреть видео

HD 01:03:18

Check Point: and Tufin: Security Management for the Future | Enterprise Network Security

and Tufin provide complete, simplified and automated security management for the enterprise network of the future. For more information: Together, the Tufin Orchestration Suite with Firewalls and Security Management products provide ad...

Cмотреть видео

Cмотреть видео

HD 00:01:28

Check Point: RSA 2016: R80 Security Management Launch | Security Management Software

For more information: Organizations that possess consolidated security simplify complex environments, improve efficiency and ensure security is consistently deployed across the organization. Change the way you manage security with integra...

Cмотреть видео

Cмотреть видео

HD 00:04:32

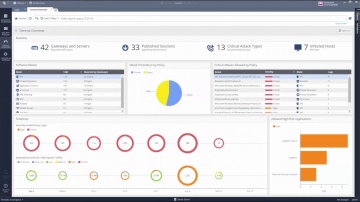

Check Point: R80.10 Security Management | Tech Bytes: Gateways, Logs, and Manage & Settings

This video is an overview that describes important features and functionality of the R80.10 SmartConsole. More information: To learn more about R80.10 Security Management: Infinity is the only fully consolidated cyber security architec...

Cмотреть видео

Cмотреть видео

HD 00:03:30

Check Point: Tutorial: Configuring IPS Settings with R80 Security Management Server | Advanced Threa

How to use R80 SmartConsole to configure the settings for the IPS Software Blade. For more information visit:

Cмотреть видео

Cмотреть видео

HD 00:07:14

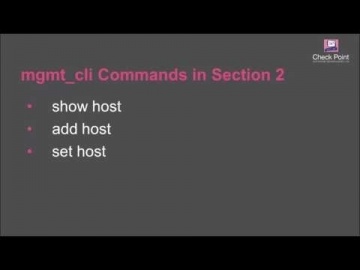

Check Point: Creating Host Objects with R80 Management API Tutorial | Security Management Tutorial

How to use R80 Management API to run a BASH script that automatically creates host objects in the Security Management server database. For more information: This video tutorial is intended for users that are familiar with automation scri...

Cмотреть видео

Cмотреть видео

HD 00:01:48

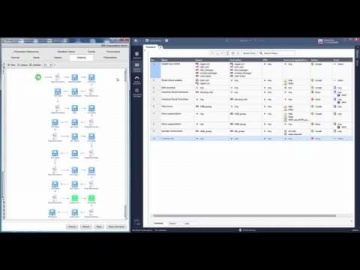

Check Point: vSEC controller Demo with R80 Smart Management | Cloud Security

This video demos the vSEC cloud security integration with VMware vCenter and NSX. It shows you how to integrate a vCenter server in the Smart Console, provision a security rule based on imported vCenter objects like VM name, integrate wit...

Cмотреть видео

Cмотреть видео

HD 00:02:11

Check Point: R80 Streamlines Security Management at Appvion | Data Center Security

Appvion, a manufacturer of specialty papers, tested R80 security management during development and now uses it every day to gain efficiency, high visibility and concurrent management capabilities.

Cмотреть видео

Cмотреть видео

HD 00:00:39

Check Point: Automation with VMware vCenter Orchestrator and R80 Smart Management

Use VMware vCenter Orchestrator to provision security policies in Ûªs R80 Smart Management Console leveraging the open API interface. This video demos automated security policy provisioning. Rules that are provisioned include Stealth rul...

Cмотреть видео

Cмотреть видео

HD 00:01:25

Check Point: R80 Security Management | Advanced Threat Prevention

's R80 Security Management helps you consolidate security functions so you can be more efficient and effective at deploying the strongest protections across your organization. More Information:

Cмотреть видео

Cмотреть видео

HD 00:01:44

Check Point: Security Management Customer Success Story: Talisys | R80 Security Management

More information on R80 Security Management visit Talisys, an innovator in financial securities processing software, leverages R80 to reduce security management complexity. Building on Ûªs leadership in speedy root cause analysis, they a...

Cмотреть видео

Cмотреть видео

HD 00:00:54

Check Point: 01 Installing the Management Server Hotfix

Install the Hotfix on Gaia R77.30 Security Management Server and R77.20/R77.30 Security Gateways. It is required for both the vSEC Gateway and the vSEC Controller.

Cмотреть видео

Cмотреть видео

HD 00:04:23

Check Point: SmartEvent | Security Management Walk-Through

Are you tired of managing security by manually searching through millions of logs to find the information you need? There is a better way! Watch this SmartEvent Video to learn how to manage your security more efficiently. For more informa...

Cмотреть видео

Cмотреть видео

HD 00:00:40

Check Point: Customer Quote: Industry Leading NGFW Performance with Integrated Management

Gimv IT Manager Kristof Poppe comments on 's industry leading next generation firewall performance with integrated management.

Cмотреть видео

Cмотреть видео

HD 01:16:24

ДиалогНаука: Практика реализации требований 187-ФЗ «О БЕЗОПАСНОСТИ КИИ».

Вебинар посвящен вопросам, связанным с выполнением требований 187-ФЗ «О безопасности критической информационной инфраструктуры». Будет рассмотрена методика категорирования, а также особенности процесса и практика реализации. ПРОГР...

Cмотреть видео

Cмотреть видео

HD 01:09:21

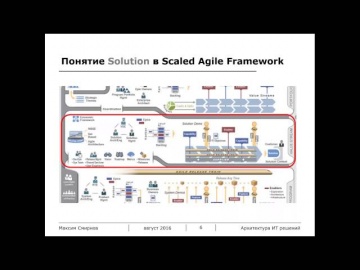

Архитектура ИТ-решений / Мастерская проектирования ИТ-решений

Запись вебинара "Архитектура ИТ-решений"(Solution architecture), прошедшего в компании IT Expert 02 марта 2017 года Подробнее:

Cмотреть видео

Cмотреть видео

HD 00:52:29

Описание архитектуры ИТ-решений / Мастерская проектирования ИТ-решений

Это второй из серии бесплатных вебинаров, проводимых перед учебным курсом «Мастерская проектирования ИТ-решений» Мы рассмотрим следующие темы: 1. В каких случаях нам потребуется документ: описание архитектуры ИТ-решения. 2. Какие сущест...

Cмотреть видео

Cмотреть видео

HD 00:43:27

Процесс проектирования ИТ решений / Мастерская проектирования ИТ-решений

Это первый из серии вебинаров, проводимых перед учебным курсом «Мастерская проектирования ИТ-решений» Задача этого вебинара не только подробнее познакомить Вас с программой и содержанием учебного курса, но и дать возможность посмотреть ...

Cмотреть видео

Cмотреть видео

HD 00:36:39

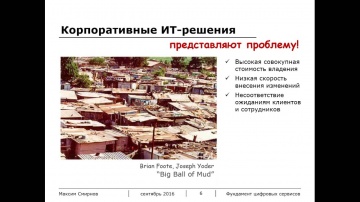

Фундамент цифровых сервисов / Мастерская проектирования ИТ-решений

Завершающий вебинар из серии «Мастерская проектирования ИТ-решений» На этот раз речь о влиянии цифровой трансформации бизнеса на корпоративный ИТ-ландшафт. На вебинаре рассмотрены типичные проблемы, возникающие при интеграции цифровых сер...

Cмотреть видео

Cмотреть видео

HD 00:01:57

Мастерская проектирования ИТ-решений

Краткое описание учебного курса Solution architecture workshop ("Мастерская проектирования ИТ-решений"). Детальное описание курса: Бесплатные вебинары: Процесс проектирования ИТ-решений Описание архитектуры ИТ-решений Введение в архите...

Cмотреть видео

Cмотреть видео

HD 01:24:45

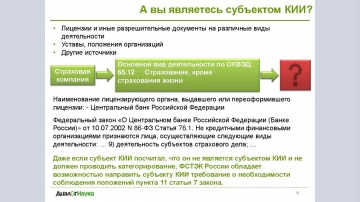

Код Безопасности: Анализ требований по защите критической информационной инфраструктуры (КИИ). Закон

Какие подзаконные акты к 187-ФЗ о безопасности КИИ необходимо проанализировать для полного понимания темы? Кто является субъектом КИИ?Какова последовательность действий субъекта КИИ по выполнению требований закона и подзаконных а...

Cмотреть видео

Cмотреть видео

HD 00:04:08

JsonTV: ТБ Форум 2018. Дмитрий Шевцов, ФСТЭК России: Требования по защите критической инфраструктуры

Реализация ФСТЭК России Федерального закона от 26 июля 2017 г. № 187-ФЗ «О безопасности критической информационной инфраструктуры Российской Федерации». Дмитрий Шевцов, Начальник управления ФСТЭК России.

Cмотреть видео

Cмотреть видео

HD 00:24:54

JsonTV: Павел Луцик. КРОК: Особенности реализации требований 187-ФЗ

Выступление Павла Луцика, руководителя проектов направления информационной безопасности КРОК, на тему - «Особенности реализации требований 187-ФЗ «О безопасности критической информационной инфраструктуры РФ» в рамках шестой конференции «Инф...

Cмотреть видео

Cмотреть видео

HD 01:13:49

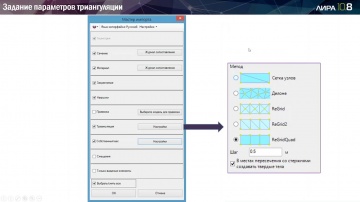

BIM в расчётах: Динамическое проектирование при использовании ПК ЛИРА 10.8 и Revit.

BIM-технологии в расчётах: Динамическое проектирование при использовании ПК ЛИРА 10.8 и Revit.

Cмотреть видео

Cмотреть видео

HD 00:10:40

КОРУС Консалтинг: Шаблон для быстрого внедрения Oracle Hyperion Financial Management

В первой части видеоролика познакомим вас с нашей наработкой – шаблоном для быстрого внедрения, позволяющим сократить срок внедрения системы консолидации финансовой отчетности и снизить риски такого проекта. Подробнее о функциональных ...

Cмотреть видео

Cмотреть видео