Код ИБ: Полный DevOps! Как встроить практики безопасности в стремительные процессы - видео Полосатый → Похожие видео ролики , Страница 12

Полный DevOps! Как встроить практики безопасности в стремительные процессы Архипова Мона Независимый эксперт по ИТ и ИБ #codeib #Итоги КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, хакерах, фишинге, кибератаках и уязвимостях, хранении персональных данных, искусственном интеллекте и нейронных сетях, аутентификации и биометрии, криптографии, использовании OpenSourсe, DLP и SIEM и многом другом Полезные с...

Подробнее в видео...

Подробнее в видео...

HD 00:52:28

Проектная ПРАКТИКА: Система добровольной сертификации организаций на основе модели ИСО ПМ

Запись вебинара серии "Проектных вторников" от 17.02.2015.

Cмотреть видео

Cмотреть видео

HD 00:35:58

Проектная ПРАКТИКА: Ключевые компетенции руководителя проекта

Высшая школа управления НИУ БелГУ совместно с Центром оценки и развития проектного управления» проводит открытый вебинар "Ключевые компетенции руководителя проекта". К участию в вебинаре приглашаются руководители и менеджеры организаций и...

Cмотреть видео

Cмотреть видео

HD 00:05:35

Проектная ПРАКТИКА: Выступление Губернатора Белгородской области Савченко Е.С.

О преимуществах проектного менеджмента и о результатах использования принципов проектного управления в Белгородской области. Международный инвестиционный форум Сочи-2015, 1-4 октября.

Cмотреть видео

Cмотреть видео

HD 00:02:09

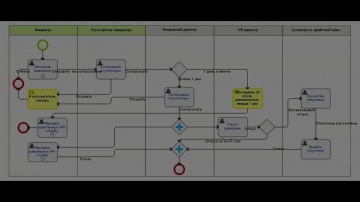

ELMA BPM — Запуск бизнес процесса (101-3-1-1)

После построения модели бизнес-процесса и его публикации, пользователи системы в веб-приложении ELMA могут запускать данный бизнес-процесс и выполнять задачи по нему. Запуск бизнес-процессов выполняется в веб-приложении ELMA. Курс ELMA-10...

Cмотреть видео

Cмотреть видео

HD 00:01:26

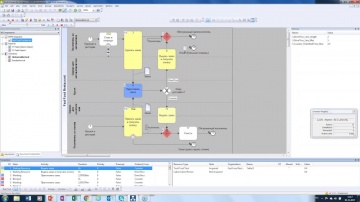

ELMA BPM — Проверка бизнес процесса (101-2-10)

Когда моделирование процесса завершено, можно проверить модель на наличие логических ошибок и сценарии процесса на наличие синтаксических ошибок. К логическим ошибкам могут быть отнесены: отсутствующие стартовое или завершающее события, о...

Cмотреть видео

Cмотреть видео

HD 01:37:08

HR-сервис как у сына маминой подруги. Кадровые процессы без швов, обид и косяков / Вебинар

В работе HR-департаментов всегда много рутины. От процессов поиска, приема, адаптации сотрудников до составления графиков отпусков, оформления отгулов, больничных и командировок. Если кадровые сервисы настроены плохо, это вызывает у сотруд...

Cмотреть видео

Cмотреть видео

HD 00:01:59

ELMA BPM — Метрики и показатели процесса (101-5)

Метрики и показатели бизнес-процессов являются удобным инструментом, помогающим грамотно оптимизировать бизнес-процессы и контролировать их исполнение. При моделировании бизнес-процесса в системе ELMA можно указывать точки измерения метри...

Cмотреть видео

Cмотреть видео

HD 00:03:01

ELMA BPM — Улучшение бизнес процесса (101-3-4)

BPM-cистема ELMA построена гибко и позволяет вносить изменения в процессы даже после внедрения этих процессов в работу и применять изменения немедленно. Во время работы в системе могут возникнуть ситуации, когда у пользователей во время в...

Cмотреть видео

Cмотреть видео

HD 00:40:48

Вебинар: Имитационное моделирование бизнес процессов

Имитацию процессов используют, чтобы оптимизировать работу компаний, предварительно оценив эффект преобразований. Прежде чем внедрить изменения, компании могут определить, как новый или улучшенный бизнес-процесс может повлиять на работу ор...

Cмотреть видео

Cмотреть видео

HD 00:57:13

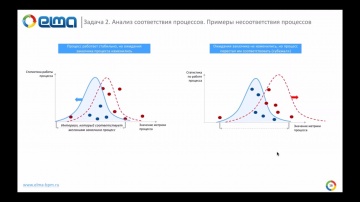

Process Mining. 3 способа выжать максимум прибыли из бизнес-процессов / Вебинар

Process Mining – технология анализа бизнес-процессов на основе исторических данных об их исполнении и цифровых следов, которые оставляют сотрудники, клиенты и партнеры. Технология фокусируется на выявлении процесса – как он функционирует в...

Cмотреть видео

Cмотреть видео

HD 02:05:00

Переосмысление и радикальная перестройка бизнес-процессов / Вебинар

Участие в вебинаре позволит получить: • Новое понимание реинжиниринга бизнес-процессов и организационных структур. • Фрэймворк оценки операций процессов компаний. • Паттерны оптимизации бизнес-процессов. Современный бизнес стре...

Cмотреть видео

Cмотреть видео

HD 00:28:18

Код Безопасности: Быстрое внедрение vGate. Разбор реальных кейсов

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». Ведущий: Владимир Ларичев, инж...

Cмотреть видео

Cмотреть видео

00:02:38

ELMA BPM — Создание показателя процесса (101-5-2)

Показатель процесса вычисляется на основе показателей экземпляров этого процесса. В системе ELMA реализована возможность рассчитать показатель процесса как минимальное или максимальное значение, сумму или среднее значение метрик и показател...

Cмотреть видео

Cмотреть видео

HD 01:41:54

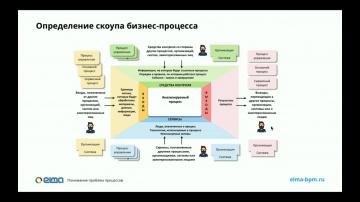

Бизнес процессы и корпоративные изменения. Обзор модели BPTrends. Уровень организации / Вебинар

Наш мир меняется очень быстро. То, что работает сегодня вряд ли будет работать завтра. Компании-лидеры умеют меняться вслед за рынком и технологиями. Как руководители этих компаний анализируют и совершенствуют бизнес-процессы? На весенних ...

Cмотреть видео

Cмотреть видео

HD 01:19:23

Бизнес-процессы для больших: Обзор модели BPTrends. Часть 2

Эфир от 31.05.2018 "Бизнес-процессы и корпоративные изменения. Обзор модели BPTrends. Часть 2" Продолжаем рассматривать модель BPTrends, которая структурирует знания в области корпоративных изменений и совершенствования бизнес-процессов....

Cмотреть видео

Cмотреть видео

HD 00:03:41

ELMA BPM — Исполнение бизнес процесса (101-3-1-2)

После построения модели бизнес-процесса и его публикации, пользователи системы в веб-приложении ELMA могут запускать данный бизнес-процесс и выполнять задачи по нему. Под исполнением бизнес-процесса мы понимаем последовательную постановку и...

Cмотреть видео

Cмотреть видео

HD 00:43:27

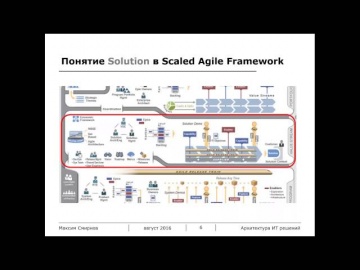

Процесс проектирования ИТ решений / Мастерская проектирования ИТ-решений

Это первый из серии вебинаров, проводимых перед учебным курсом «Мастерская проектирования ИТ-решений» Задача этого вебинара не только подробнее познакомить Вас с программой и содержанием учебного курса, но и дать возможность посмотреть ...

Cмотреть видео

Cмотреть видео

HD 01:24:41

Актив: Вебинар «Рутокен PINpad. Безопасное ДБО премиум-уровня»

В рамках вебинара освещены следующие вопросы: — Общий обзор устройства; — Варианты исполнения и брендирования; — Функциональные возможности и технические особенности; — Защита от атак на электронную подпись. ...

Cмотреть видео

Cмотреть видео

HD 00:21:05

Актив: Выступление Иванова Владимира на конференции «Код информационной безопасности» в Екатеринбург

«Актив» традиционно принимает участие в мероприятии. В рамках деловой программы директор по развитию компании «Актив» Владимир Иванов прочитал доклад «Электронная подпись с точки зрения безопасности бизнеса».

Cмотреть видео

Cмотреть видео

HD 00:04:16

Актив: Ролик об участии компании «Актив» в конференции «Информационная безопасность и импортозамещен

На пленарном заседании «Информационная безопасность в органах государственной власти и местного самоуправления» директор по развитию компании «Актив» Владимир Иванов выступил с докладом «Аутентификация и электронная подпись. Экосистема и ре...

Cмотреть видео

Cмотреть видео

HD 00:52:01

ДиалогНаука: EMPLOYEE MONITORING, ПРИМЕНЕНИЕ НА ПРАКТИКЕ - ВЕБИНАР

Как отследить продуктивность сотрудников и какие инструменты необходимы для сбора доказательной базы при расследовании инцидентов? Именно об этом пойдет речь в этом видео. Спикер вебинара : Александр Коробко, менеджер по развитию проду...

Cмотреть видео

Cмотреть видео

HD 00:38:39

Код Безопасности: Диагностика и устранение неполадок в Secret Net 7

Secret Net - сертифицированное средство защиты информации от несанкционированного доступа для операционных систем семейства MS Windows В ходе онлайн-семинара эксперт ответит на следующие вопросы: - Как снизить риск появления ошибок Secre...

Cмотреть видео

Cмотреть видео

HD 00:43:18

Код Безопасности: ПАК «Соболь» 4.0: Новые возможности четвертого поколения АПМДЗ

Компания «Код Безопасности» основана в 2008 году и ведет свою деятельность на основании девяти лицензий ФСТЭК России, ФСБ России и Министерства обороны Российской Федерации. Российский разработчик программных и аппаратных средств защиты инф...

Cмотреть видео

Cмотреть видео

HD 01:24:45

Код Безопасности: Анализ требований по защите критической информационной инфраструктуры (КИИ). Закон

Какие подзаконные акты к 187-ФЗ о безопасности КИИ необходимо проанализировать для полного понимания темы? Кто является субъектом КИИ?Какова последовательность действий субъекта КИИ по выполнению требований закона и подзаконных а...

Cмотреть видео

Cмотреть видео

HD 00:11:25

Код Безопасности: Порядок подключения к АС СЭП

Компания «Код Безопасности» основана в 2008 году и ведет свою деятельность на основании девяти лицензий ФСТЭК России, ФСБ России и Министерства обороны Российской Федерации. Российский разработчик программных и аппаратных средств защиты ...

Cмотреть видео

Cмотреть видео

HD 01:00:18

Код Безопасности: Межсетевое экранирование виртуальной инфраструктуры с помощью vGate 4.1

vGate - cертифицированное средство защиты платформ виртуализации на базе VMware vSphere или Microsoft Hyper-V В ходе онлайн-семинара эксперт ответит на следующие вопросы: - C какими сложностями сталкиваются заказчики при сегментации сете...

Cмотреть видео

Cмотреть видео

HD 00:37:14

Код Безопасности: vGate 4.0. Новые возможности и демонстрация продукта

vGate - cертифицированное средство защиты платформ виртуализации на базе VMware vSphere или Microsoft Hyper-V Ведущий: Александр Королев, инженер-аналитик В ходе онлайн-семинара эксперт ответит на следующие вопросы: - Какие трудности во...

Cмотреть видео

Cмотреть видео

HD 00:53:37

Код Безопасности: Соответствие ГОСТ Р 57580.1-2017 для финансовых организаций. Доказываем отсутствие

В новых требованиях к участникам национальной платежной системы, а также в новом ГОСТе для финансовых организаций есть требование: «Применение прикладного ПО, сертифицированного на соответствие требованиям по безопасности информации, включа...

Cмотреть видео

Cмотреть видео

HD 01:09:53

Код Безопасности: Новые форматы исполнения ПАК «Соболь»

«Соболь» - cертифицированный аппаратно-программный модуль доверенной загрузки (АПМДЗ) Ведущий: Андрей Бурым, менеджер по продукту В ходе онлайн-семинара эксперт ответит на следующие вопросы: - В каких форматах исполнения доступен ПАК «С...

Cмотреть видео

Cмотреть видео

00:26:01

Код Безопасности: Цифровой регион – 1. Гость - Руслан Гаттаров

Что такое «Цифровой регион» и что необходимо сделать, чтобы регион стал цифровым? Несколько выросли возможности отдельных субъектов РФ в информатизации и готовы ли они к переходу на цифровую экономику? Какие шаги предпринимаются руководство...

Cмотреть видео

Cмотреть видео