Yandex.Cloud: Безопасность в облаке: за что действительно стоит переживать? - видео → Похожие видео ролики , Страница 27

Вступайте в комьюнити пользователей Yandex Datalens: https://t.me/YandexDataLens Почему облако безопаснее, чем сервер среднестатической компании? Как разделять ответственность и управлять правами доступа? В видео посмотрим, как устроена безопасность в облаке в целом и DataLens в частности.

Подробнее в видео...

Подробнее в видео...

HD 00:17:21

Код ИБ: Как облачный провайдер #CloudMTS помогает комплексно защититься от Киберугроз - видео Полоса

Как облачный провайдер #CloudMTS помогает комплексно защититься от Киберугроз Дмитрий Стариков Менеджер по presale, #CloudMTS #codeib #CloudMTS КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности пр...

Cмотреть видео

Cмотреть видео

HD 00:08:59

Зачем нужен термомониторинг и как его внедрить? Эффективность и безопасность на вашем производстве

Вэтом видео мы расскажем вам, почему термомониторинг сегодня необходим каждому предприятию. Мы покажем, как с помощью беспроводных датчиков от Schneider Electric можно за считанные часы интегрировать систему на любое предприятие и подключит...

Cмотреть видео

Cмотреть видео

HD 00:01:39

Разработка iot: CEREBRUM CLOUD - первое в мире промышленное решение для Интернет вещей - видео

CEREBRUM CLOUD - это промышленное решение для контроля и мониторинга объектов через интернет. Система специально разработана для мониторинга оборудования и распределенных решений автоматизации. Система чрезвычайно проста в запуске и не...

Cмотреть видео

Cмотреть видео

HD 00:25:44

Разработка iot: Модель зрелости безопасности IoT: толчок к развитию - видео

Выступление Екатерины Рудиной, Старшего системного аналитика, «Лаборатория Касперского», на Kaspersky Industrial Cybersecurity Conference 2019. Она представляет модель зрелости безопасности IoT (IoT Security Maturity Model), объясняет, как ...

Cмотреть видео

Cмотреть видео

HD 00:42:42

Разработка iot: Исследование IoT устройств с точки зрения веб безопасности / Никита Ступин / VolgaCT

Исследование IoT устройств с точки зрения веб безопасности Спикер: Никита Ступин, Huawei В этом докладе мы разберем как можно тестировать IoT устройства имея минимальное количество знаний о бинарных приложениях и железе. Мы начнем с б...

Cмотреть видео

Cмотреть видео

HD 00:03:01

Разработка iot: Применение аппаратного модуля безопасности (HSM) в PKI и IoT - видео

Применение аппаратного модуля безопасности (HSM) в PKI и IoT. Интернет вещей (internet of things - IoT) - это система вещей/предметов объеденных между собой в сеть для взаимодействия друг с другом и со средой.

Cмотреть видео

Cмотреть видео

HD 02:02:29

Разработка iot: about:cloud – бессерверные технологии и IoT - видео

Настало время поговорить о том, что нового появилось в группе продуктов Cloud-Native. 2 июля проведем about:cloud, во время которого: расскажем о новой функциональности Cloud-Native сервисов и планах развития направлений IoT и Serverless:...

Cмотреть видео

Cмотреть видео

HD 00:07:08

Разработка iot: БОНУС: Безопасность интернета вещей - видео

Говорим про безопасность подключенных устройств к интернету вместе с Александром Сурковым, менеджером по развитию IoT Яндекс.Облака и Дмитрием Стапраном, директором практики стратегии и операционной эффективности PwC в России. Содержан...

Cмотреть видео

Cмотреть видео

HD 05:25:19

Цифровое ЖКХ: IoT, автоматизация, умные системы безопасности - видео

Al-over-IP ADAPT #1. 4 августа 2020. Онлайн-конференция для девелоперов, застройщиков, управляющих компаний в сфере ЖКХ, проектировщиков и системных интеграторов. Партнер конференции: ООО "Аргус-Спектр" Ключевые темы: видеонаблюдение ...

Cмотреть видео

Cмотреть видео

HD 00:57:30

Информационная безопасность бизнеса: от осознания - к работающим механизмам

Крупномасштабные кибератаки наносят значительный экономический ущерб, сокращают время выпуска на рынок продуктов и услуг, снижают скорость внедрения инноваций, а также негативно сказываются на лояльности заказчиков и партнеров. И чем сложне...

Cмотреть видео

Cмотреть видео

HD 00:33:32

Разработка iot: Базы данных в современной IIoT-платформе (Андрей Сергеев, Mail.ru Cloud Solutions) /

О базах данных в современной IIoT-платформе — на @Databases Meetup by Mail.ru Cloud Solutions https://mcs.mail.ru/yt Анонсы в Telegram: https://t.me/k8s_mail Все видео: https://bit.ly/2U57FAd Ищем спикеров: https://mcs.mail.ru/speak «...

Cмотреть видео

Cмотреть видео

HD 00:11:41

SberCloud: Data Science & Cloud: распределенная тренировка ML-моделей на суперкомпьютере Christofari

Доклад Алексея Климова, ML-разработчика SberCloud, о работе с суперкомпьютером Christofari в рамках обучения моделей машинного обучения

Cмотреть видео

Cмотреть видео

HD 00:24:34

Oracle Russia and CIS: просто о сложном. Oracle Management Cloud

Интервью Дмитрия Юдина, Директора по развитию бизнеса Oracle СНГ, с Борисом Пищиком, Ведущим консультантом Oracle.

Cмотреть видео

Cмотреть видео

HD 00:20:32

АСУ ТП: Информационная безопасность АСУ ТП - видео

Этот вебинар посвящен системам промышленной информационной безопасности, которые позволяют построить надежную систему кибербезопасности сети промышленного предприятия в соответствии с требованиями МЭК 62443. В ходе вебинара мы поговорим об ...

Cмотреть видео

Cмотреть видео

HD 00:16:44

АСУ ТП: KasperskyOS – платформа для обеспечения комплексной безопасности вертикально-интегрированной

Выступление Александра Шадрина, Эксперта по разработке программного обеспечения, «Лаборатория Касперского», на Kaspersky Industrial Cybersecurity Conference 2019. Он делится некоторыми техническими деталями разработки KasperskyOS, объясняет...

Cмотреть видео

Cмотреть видео

HD 00:04:53

АСУ ТП: Информационная безопасность АСУ ТП критически важных объектов VIII - видео

4–5 марта 2020 г. в Москве, в Конгресс-центре МТУСИ состоялась восьмая конференция «Информационная безопасность АСУ ТП критически важных объектов». Организатор конференции – Издательский дом «КОННЕКТ». Мероприятие традиционно проходило...

Cмотреть видео

Cмотреть видео

HD 00:02:46

АСУ ТП: Информационная безопасность: линейка защищенных решений ПТК «TOPAZ»для энергетики - видео

Реализация требований к защите информации в энергосистемах с использованием встроенных решений

Cмотреть видео

Cмотреть видео

HD 02:37:41

Код Безопасности: Круглый стол с регуляторами - видео

Код Безопасности в эфире (Круглый стол с регуляторами) 0:03:25 Андрей Олегович Безруков, Советник главы НК Роснефть, Доцент МГИМО 0:19:00 Виталий Сергеевич Лютиков, Заместитель директора ФСТЭК 0:50:43 Шантаев Эдуард Борисович, Минпромтор...

Cмотреть видео

Cмотреть видео

HD 00:02:16

Разработка iot: Система безопасности Ajax: Искусство защищать - видео

В кино опасные зрелища завораживают. Катастрофы, ограбления, пожары — глядя на них из удобного кресла, мы чувствуем себя в безопасности. Но в реальной жизни нет второго дубля. Мы сняли кино об обыденности, где главную роль играет Ajax. Он, ...

Cмотреть видео

Cмотреть видео

HD 00:20:21

Особенности обеспечения безопасности ОКИИ - Енютин А.Ю, «ГНИИИ ПТЗИ ФСТЭК России» - видео

Конференция ИБ АСУ ТП КВО-2020, Енютин А.Ю, «ГНИИИ ПТЗИ ФСТЭК России».

Cмотреть видео

Cмотреть видео

HD 00:18:18

Экспо-Линк: Как использовать опыт 2019 года в области безопасности КИИ в 2020 году?

Как использовать опыт 2019 года в области безопасности КИИ в 2020 году? Алексей Комаров. Региональный представитель в УЦСБ.

Cмотреть видео

Cмотреть видео

HD 00:08:19

Код Безопасности: Лайтборд-обзор Континент TLS

Подробнее о продукте - https://www.securitycode.ru/products/kontinent-tls...

Cмотреть видео

Cмотреть видео

HD 00:30:37

UserGate: Практика импортозамещения в обеспечении сетевой безопасности КИИ - Алексей Долгих- видео

Практика импортозамещения в обеспечении сетевой безопасности КИИ - Алексей Долгих.

Cмотреть видео

Cмотреть видео

HD 00:08:02

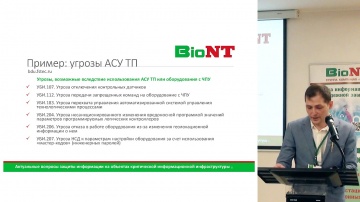

Составление модели угроз безопасности информации как основа мероприятий по защите информации

Конференция «Актуальные вопросы защиты информации на объектах критической информационной инфраструктуры» 19.02.2019 Докладчик Андрей Николаевич Григоров, коммерческий директор компании «Бионт» Составление модели угроз безопасности инф...

Cмотреть видео

Cмотреть видео

HD 00:59:43

Безопасность объектов критической информационной инфраструктуры, 21.05.2020 - видео

Сегодня вопросы информационной безопасности не могут идти в разрез с государственным регулированием. Особенно, если речь идет о таких стратегически важных отраслях, как ТЭК, наука, транспорт, оборонная промышленность и других, которые отнес...

Cмотреть видео

Cмотреть видео

HD 01:05:04

АСУ ТП: Выбор УЗИП для слаботочных систем: телекоммуникации, автоматизация, безопасность. - видео

Рассматриваем процесс выбора УЗИП для самых популярных и массовых интерфейсов в системах связи, безопасности, автоматики и диспетчеризации. Проектировщики будут лучше ориентироваться в выборе устройств защиты для разработки ТЗ и проекта, а ...

Cмотреть видео

Cмотреть видео

HD 02:37:55

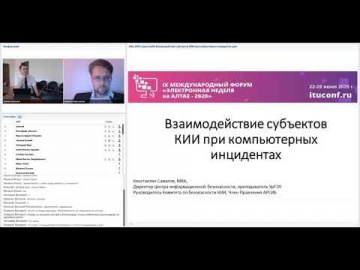

АСУ ТП: Информационная безопасность: вызовы современности - видео

Запись докладов круглого стола "Информационная безопасность: вызовы современности" в рамках «Электронной недели на Алтае – 2020». Программа: 0:00 Евгений Зрюмов открытие круглого стола 3:18 Виктор Минин "История формирования нормативного о...

Cмотреть видео

Cмотреть видео

HD 00:42:24

Вопросы реализации Федерального закона "О безопасности критической информационной инфраструк

Вопросы реализации Федерального закона "О безопасности критической информационной инфраструктуры Российской Федерации" Выступление Алексея Кубарева, заместителя начальника управления ФСТЭК России

Cмотреть видео

Cмотреть видео

HD 00:13:28

Форум «Технологии безопасности»: Антон Семейкин, Минэнерго: БПЛА на объектах ТЭК - видео

Выступление Антона Семейкина, Директора Департамента экономической безопасности в ТЭК Министерства энергетики Российской Федерации, в рамках конференции «БПЛА: отраслевая специфика. Практика применения и угрозы» Форума «Технологии безопасно...

Cмотреть видео

Cмотреть видео

HD 00:18:26

Voximplant: Эволюция технологий распознавания и синтеза речи для бизнеса: Yandex Speechkit PRO - вид

Расскажем про новую партнерскую программу SpeechKit PRO и новые технологические возможности распознавания речи для бизнеса. А также про новые сценарии использования SpeechKit. Максим Цыганков Менеджер по развитию партнерской сети серв...

Cмотреть видео

Cмотреть видео