Код ИБ: Threat Intelligence или чем полезен анализ угроз | Безопасная среда - видео Полосатый ИНФОБЕ → Похожие видео ролики , Страница 48

Киберугроз с каждым днем становится все больше, и здесь на помощь службам ИБ приходит TI, который не только помогает обнаруживать существующие, развивающиеся и возникающие угрозы, помогает прогнозировать будущие источники угроз и будущие типы атак, а также позволяет предприятиям внедрять строгие политики управления рисками. Обсудили с гостями нашего ток-шоу Код ИБ | БЕЗОПАСНАЯ СРЕДА: - Что за зверь TI и каким компаниям он нужен (по отраслям и уровням зрелости)? - Чего хотят заказчики от TI, изменились ли потребности по сравнению с прошлым годом / позапрошлым? - С какими проблемами сталкиваютс...

Подробнее в видео...

Подробнее в видео...

HD 00:49:59

Актив: Безопасная разработка для промышленных предприятий - видео

Стандарты регуляторов, предписывающие внедрение процесса безопасной разработки на промышленных предприятиях, содержат достаточно общие формулировки требований безопасности, при этом открытых примеров и референсов, учитывающих современные ос...

Cмотреть видео

Cмотреть видео

HD 00:49:38

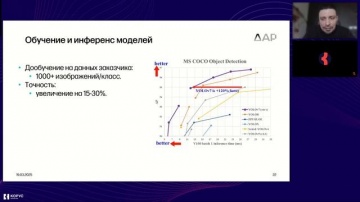

КОРУС Консалтинг: Вебинар: ИИ для контроля безопасности на промышленных объектах

Вы узнаете, как технологии искусственного интеллекта помогают предотвращать аварии, минимизировать риски и повышать уровень безопасности на промышленных объектах. А также, какие сценарии использования ИИ уже используются для предотвращения ...

Cмотреть видео

Cмотреть видео

HD 00:53:33

Первый Бит: Как объединить офисные программы и работать в безопасном пространстве от Яндекс 360

Как объединить офисные программы и работать в безопасном пространстве от Яндекс 360.Официальный сайт: https://www.1cbit.ru/Сообщество ВКонтакте: https://vk.com/bit_itTelegram-канал: https://t.me/bit_it_official

Cмотреть видео

Cмотреть видео

HD 01:30:57

Первый Бит: Федеральная конференция «Производственная безопасность на базе 1С» - видео

Федеральная конференция «Производственная безопасность на базе 1С»Официальный сайт: https://www.1cbit.ru/?utm_source=12n-ru&utm_medium...Сообщество ВКонтакте: https://vk.com/bit_itTelegram-канал: https://t.me/bit_it_official

Cмотреть видео

Cмотреть видео

HD 01:32:21

Актив: Комплексная аутентификация: как Рутокен и Avanpost обеспечивают безопасность вашего бизнеса -

Роль технологий строгой многофакторной аутентификации (MFA) в укреплении информационной безопасности организаций сегодня сложно переоценить. Именно этому подходу в эпоху роста кибератак доверяют защиту критически важных данных многие предпр...

Cмотреть видео

Cмотреть видео

HD 00:59:11

Ideco: Защищённая работа из любой точки: всё, что нужно знать о рисках сетевой безопасности на удалё

Удаленная работа стала неотъемлемой частью современной реальности! Как обеспечить безопасность бизнеса, когда сотрудники подключаются из дома, кафе или даже другой страны? На вебинаре эксперты Ideco и Контур Эгида расскажут о возможных риск...

Cмотреть видео

Cмотреть видео

HD 00:25:13

Инфосистемы Джет: Поднимаем завесу: как происходит настоящий intelligence в даркнете - видео

Лада Крюкова, руководитель отдела исследования и мониторинга андеграунда F6

Cмотреть видео

Cмотреть видео

HD 00:14:57

1С-Рарус: Производственная безопасность и охрана труда - 18.08.2025 - видео

СЕРИЯ ПРАКТИЧЕСКИХ ВЕБИНАРОВ ДЛЯ ГОСУЧЕРЕЖДЕНИЙ Запись вебинара от 18 августа 2025 года на тему "Производственная безопасность и охрана труда: как избежать штрафов и повысить культуру безопасности" Программа вебинара Зачем автоматизироват...

Cмотреть видео

Cмотреть видео

HD 01:05:34

Ideco: Сетевая безопасность без системы = постоянные риски - видео

Скачать и протестировать Ideco NGFW: https://my.ideco.ru Присоединяйтесь к нашему каналу и чату "Ideco NGFW: создаём вместе": https://t.me/Ideco Подписывайтесь и следите за нашими последними новостями: https://vk.com/ideco_ngfw #Ideco #NG...

Cмотреть видео

Cмотреть видео

HD 01:19:49

Первый Бит: Цифровизация производственной безопасности: опыт. проблемы, решения | - видео

– международный интегратор эффективных ИТ-решений. Компания уже более 28 лет занимается автоматизацией бизнеса и разработкой собственных ИТ-решений. У Первого Бита больше 100 офисов в 9 странах, в компании работают более 9000 человек. Успеш...

Cмотреть видео

Cмотреть видео

HD 01:02:43

Инфосистемы Джет: Круглый стол «Скованные одним supply chain: обеспечение безопасности подрядчиков»

Узнайте, как выстроить безопасное взаимодействие с субподрядчиками: от проверки на этапе онбординга до технической изоляции и контроля доступа. В дискуссии участвуют эксперты из крупных компаний, которые рассказывают, почему нельзя слепо до...

Cмотреть видео

Cмотреть видео

HD 00:26:35

Инфосистемы Джет: Доклад «ML-инструменты в безопасности облака» - видео

ML против хаоса в облаках: как ИИ ловит майнеров и спасает от утечек? Облачные технологии — движущая сила бизнеса, но 83% компаний уже столкнулись с атаками. Как использовать машинное обучение и большие языковые модели для защиты? Узнайте, ...

Cмотреть видео

Cмотреть видео

HD 00:32:34

Инфосистемы Джет: Доклад «Безопасное взаимодействие с внешними LLM» - видео

Вы уже используете ChatGPT или другие внешние языковые модели в работе? А кто гарантирует, что ваши корпоративные данные не попадут в обучающие модели злоумышленников? Вячеслав Соленик из «СберТех» рассказывает о реальных рисках использован...

Cмотреть видео

Cмотреть видео

HD 01:04:47

Инфосистемы Джет: Безопасность как актив: стратегия построения комплексной защиты промышленного объе

Физическая безопасность — это не про турникеты и камеры, а про защиту активов, репутации и непрерывности бизнеса. В нашей практике мы используем разные подходы к построению комплексной системы безопасности, опираясь на бизнес-задачи заказч...

Cмотреть видео

Cмотреть видео

HD 00:00:30

1С-Рарус: Эффективная стратегия информационной безопасности - видео

Эффективная стратегия информационной безопасности базируется на трёх ключевых элементах: - четкое понимание задач, - грамотное внедрение технических решений, - соответствие целям госучреждения и требованиям закона. Специалисты 1С-Рарус смог...

Cмотреть видео

Cмотреть видео

HD 00:07:33

Docsvision: 16. Что такое СЭД и как её внедрять? Безопасность СЭД - видео

Новая лекция курса «Что такое СЭД и как её внедрять?» посвящена вопросам безопасности доступа к информации в системах электронного документооборота. В лекции рассматриваются различные модели безопасности (дискреционная, контекстно-ролевая, ...

Cмотреть видео

Cмотреть видео

HD 00:48:17

Инфосистемы Джет: Доклад «Эффективная и безопасная виртуализация: рынок решений» - видео

Российский рынок платформ виртуализации включает множество решений от разных разработчиков. Эти решения внедряются в продуктивные контуры — а значит, нужно обеспечить их безопасную работу и соблюсти при этом требования регуляторов. Спикеры...

Cмотреть видео

Cмотреть видео

HD 01:04:49

Инфосистемы Джет: Комплексная информационная безопасность промышленных предприятий - видео

Базовых мер защиты недостаточно, чтобы устоять при широковещательных и целенаправленных атаках. По нашим данным, 31% компаний промышленного сектора отмечают рост инцидентов информационной безопасности в 2024 году. На вебинаре обсудили полн...

Cмотреть видео

Cмотреть видео

HD 00:16:00

1С-Рарус: Повышение безопасности дорожного движения автобусов посредством видеомониторинга, Газстрой

Повышение безопасности дорожного движения парка вахтовых автобусов АО „ГАЗСТРОЙПРОМ“ с использованием средств видеомониторинга. Безопасность водителей и пассажиров — это не просто формальность, а высший приоритет. В этом видео Вожжов Алекс...

Cмотреть видео

Cмотреть видео