Код ИБ: Безопасная среда | Анализ защищенности - видео Полосатый ИНФОБЕЗ → Похожие видео ролики , Страница 55

Одним из ключевых показателей того, насколько эффективно функционирует система обеспечения ИБ, является уровень защищенности ИТ-инфраструктуры компании. Но без регулярного проведения практического теста на проникновение и анализа защищенности внутренней ИТ-инфраструктуры компании сложно понять, насколько хорошо выстроена защита. Как проводить анализ защищенности, делать это своими силами или с привлечением внешнего подрядчика?- Какие инструменты использовать для анализа защищенности? - Только сертифицированные или можно opensource? - Как и где обучать сотрудников службы ИБ искусству анализа ...

Подробнее в видео...

Подробнее в видео...

HD 00:35:24

Autodesk CIS: Сокращаем рутину и стоимость производства: инструменты анализа допусков-посадок и 3D-а

Старший технический специалист компании Autodesk об инструменте Tolerance Analysis и Model based definition. Докладчик: Peter De Strijker, специалист по приложениям Autodesk для промышленного производства, Autodesk Autodesk University Russ...

Cмотреть видео

Cмотреть видео

HD 00:59:09

Код ИБ: Дмитрий Руденко, руководитель по развитию направления Информационная безопасность, ИСКР-А -

Гостем семьдесят второго выпуска проекта #разговорыНЕпроИБ стал Дмитрий Руденко, руководитель по развитию направления Информационная безопасность, ИСКР-А Приятного просмотра.

Cмотреть видео

Cмотреть видео

HD 00:02:52

Первый БИТ: Как с сервисами аналитики увеличить прибыль и эффективность работы на маркетплейсах | Пе

Бит.Интеграция с маркетплейсами - https://www.1cbit.ru/1csoft/bit-integracia-marketplace/?utm_source=youtube&utm_medium=perehod&utm_campaign=kaksservisamianalitikiuvelichitpribylieffectivnostrabotinamarketpleisahperviibit Грамотная работа...

Cмотреть видео

Cмотреть видео

HD 00:59:42

ДиалогНаука: ОБЗОР КОМПЛЕКСА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ САКУРА

Вместе с компанией ИТ-Экспертиза и её командой профессионалов в области ИТ разработки программного обеспечения и информационной безопасности, провели обзор возможностей комплекса САКУРА, необходимым для контроля удалённых рабочих мест и акт...

Cмотреть видео

Cмотреть видео

HD 00:49:41

DevOps: Бесшовное внедрение практик безопасности в DevOps-конвейер / Андрей Иванов - видео

Приглашаем на Saint HighLoad 2023, которая пройдет 26 и 27 июня 2023 в Санкт-Петербурге! Программа, подробности и билеты по ссылке: http://bit.ly/3JZHEg2 -------- Saint HighLoad++ 2022 Презентация и тезисы: https://highload.ru/spb/2022/a...

Cмотреть видео

Cмотреть видео

HD 00:24:33

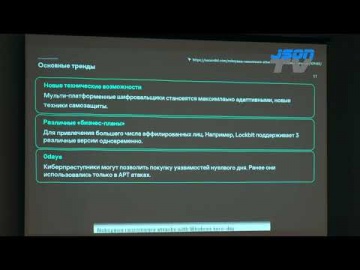

JsonTV: Кибератаки и угрозы, подробная аналитика - “Лаборатория Касперского”

Леонид Безвершенко, исследователь угроз информационной безопасности, “Лаборатория Касперского”. Тренды и потенциал российского сектора кибербезопасности - 2023. Мероприятие ЦЕНТРа КОНФЕРЕНЦИЙ Event СЕГОДНЯ. Российский рынок кибербезопаснос...

Cмотреть видео

Cмотреть видео

HD 00:59:20

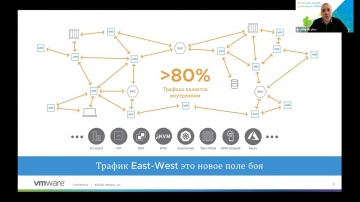

ЦОД: Вебинар: Организация безопасности сети предприятия на продуктах сетевого стека Vmware - видео

Классические методы обеспечения безопасности в вашем современном ЦОД не эффективны и ими тяжело управлять? Андрей Крылов, VCN специалист VMware, рассказал, как легко решается данный круг задач за счёт функций ИБ встроенных в платформу вир...

Cмотреть видео

Cмотреть видео

HD 01:43:56

Конференция ЦИПР: Аналитика больших данных и ML для повышения эффективности производственных процесс

Начало: 10:02Аналитика больших данных и ML для повышения эффективности производственных процессов

Cмотреть видео

Cмотреть видео

HD 00:06:00

Алексей Лукацкий на PHDays 12: метрики и KPI для анализа эффективности ИБ и СЗИ

Редакция CISOCLUB посетила международный фестиваль по кибербезопасности Positive Hack Days 12 и пообщалась с Алексеем Лукацким из Positive Technologies про оценку эффективности систем информационной безопасности.Вопросы: 0:22 Какие метрик...

Cмотреть видео

Cмотреть видео

HD 00:05:01

СёрчИнформ: Зачем отдавать информационную безопасность на аутсорсинг? - видео

Все компании сталкиваются с утечками информации, ошибками и махинациями в работе с данными, корпоративным мошенничеством и даже с бездельем собственных сотрудников. Но у многих нет защитного ПО, которое берет под контроль любые действия пол...

Cмотреть видео

Cмотреть видео

HD 01:15:36

Digital Security: Secure SDLC безопасность как фундаментальный аспект разработки

Современные подходы к разработке предполагают высокую частоту выпуска релизов и не менее высокие требования к безопасности. Чтобы этим требованиям соответствовать, необходимо проводить полноценный анализ защищенности каждого релиза. Много ...

Cмотреть видео

Cмотреть видео

HD 00:42:11

Yandex.Cloud: Собираем и анализируем статистику Telegram-чатов с Serverless и DataLens - видео

Работа с данными предполагает решение таких задач, как сбор, агрегация, обогащение, поставка и визуализация данных. На вебинаре расскажем, как с помощью serverless-сервисов реализовать упрощённый пайплайн поставки данных в Managed ClickHous...

Cмотреть видео

Cмотреть видео

HD 00:45:18

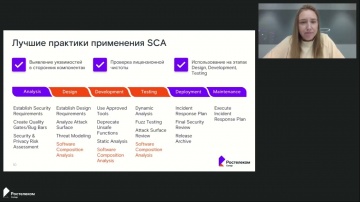

SCAнируем open source: как безопасно использовать сторонние библиотеки

Больше 70% кода приложений разработчики не пишут сами, а берут из общедоступных библиотек. Поскольку неизвестно, кто писал этот код, то нет уверенности, что в нем отсутствуют уязвимости. При этом широко распространены случаи, когда злоумышл...

Cмотреть видео

Cмотреть видео

HD 00:09:41

Код ИБ: Проблемы обеспечения ИБ в образовательных учреждениях и способы их решения - видео Полосатый

Проблемы обеспечения ИБ в образовательных учреждениях и способы их решения Андрей Гнедков, Начальник отдела обеспечения ИБ, ГБУ ДПО ЧИРО#codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасност...

Cмотреть видео

Cмотреть видео

HD 00:13:55

Код ИБ: Опыт обеспечения ИБ в органах местного самоуправления Владислав Федотов - видео Полосатый ИН

Опыт обеспечения ИБ в органах местного самоуправления Владислав Федотов, Начальник сектора информационной безопасности управления информационных технологий и телекоммуникаций Администрация города Магнитогорск#codeib КОД ИБ: семейство прое...

Cмотреть видео

Cмотреть видео

HD 00:16:15

1С-Рарус: 2.1.2 Альфа-Авто. Настройка параметров учета. Настройка подсистем и аналитик (Часть 1) - в

В этом видео продолжаем цикл видеоуроков по базовой настройке программы Альфа-Авто ред. 6. В этом видеоуроке подробно рассмотрим настройку подсистем и аналитик в программе. Предыдущий видеоурок цикла "2.1.1 Загрузка базовых классификаторов...

Cмотреть видео

Cмотреть видео

HD 00:36:37

AXELOT: Анализ логистических затрат и маржинальности продаж в AXELOT SCM

Завершилась серия вебинаров, посвященных функциональным возможностям AXELOT DOM в составе логистической платформы AXELOT SCM. На вебинаре 27 июня мы рассказали, как в системе реализованы процессы тарификации, распределения и формирования на...

Cмотреть видео

Cмотреть видео

HD 00:16:25

Цифровизация: А. Швабауэр об оцифровке школы. Форум Лиги безопасного Интернета. 28.04.23 - видео

Вчера прошёл фантастический по содержательности круглый стол о цифровизации образования на Форуме Лиги безопасного интернета.Оцифровку школы разнесли в пух и прах специалисты как из школьной, так и из вузовской сферы. Оголтелая цифровизация...

Cмотреть видео

Cмотреть видео

HD 00:51:01

Код ИБ: Код ИБ | Красноярск 2023. Вводная дискуссия: ФАКТЫ, ТРЕНДЫ, УГРОЗЫ В ИБ - видео Полосатый ИН

Обсудили резонансные события из мира ИБ, даем оценку актуальным угрозам, оцениваем тенденции ИБ отрасли. Вопросы для обсуждения: 1. Как меняется ландшафт угроз и что с этим делать? 2. Как изменились и что представляют из себя атаки в ново...

Cмотреть видео

Cмотреть видео

HD 00:17:53

3iTech: Как речевая аналитика влияет на эффективность бизнеса и клиентский опыт | Опыт HOLODILNIK.RU

Насколько может увеличиться средний чек благодаря внедрению речевой аналитики в контактный центр?Об опыте применения омниканальной речевой аналитики 3i TouchPoint Analytics, о влиянии на эффективность бизнеса и клиентский опыт рассказал Ива...

Cмотреть видео

Cмотреть видео

HD 00:01:52

Voximplant: Маскировка номера. Как защитить своих клиентов с помощью безопасных звонков и SMS-сообще

Защищайте данные пользователей и предотвращайте незаконное использование личной информации с помощью решений Voximplant для безопасных коммуникаций. Переходите по ссылке, чтобы посмотреть пошаговую инструкцию: Если хотите узнать больше, пер...

Cмотреть видео

Cмотреть видео

HD 00:15:20

Код ИБ: Технологии и подходы к комплексной защите: новинки от «Ростелеком-Солар» - видео Полосатый И

Технологии и подходы к комплексной защите: новинки от «Ростелеком-Солар» Денис Баскаков, Директор по развитию региональных продаж, Ростелеком СоларКОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопро...

Cмотреть видео

Cмотреть видео

HD 00:15:46

Код ИБ: Долговременное хранение документов. Достижения, проблемы, возможности - видео Полосатый ИНФО

Долговременное хранение документов. Достижения, проблемы, возможности Павел Шанин, Руководитель проектов, Медиалюкс #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопа...

Cмотреть видео

Cмотреть видео

HD 00:18:03

Код ИБ: Нетрадиционное импортозамещение: что делать, если прямого аналога нет - видео Полосатый ИНФО

Нетрадиционное импортозамещение: что делать, если прямого аналога нет Рустем Хайретдинов, Зам.генерального директора, Гарда Технологии #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах инф...

Cмотреть видео

Cмотреть видео

HD 00:00:40

GroupIB: Threat Intelligence: проактивный анализ киберугроз и предотвращение атак

Чтобы инфраструктура вашей организации не стала первым рубежом на пути атакующих, используйте Threat Intelligence для предотвращения угроз информационной безопасности. За счет широкого функционала и уникальной базы данных киберразведки ре...

Cмотреть видео

Cмотреть видео

HD 00:11:41

Разработка iot: Анализ рынка IoT (Интернета вещей) + прогнозы - видео

В последнее время все неоправданно забыли о рынке Интернета Вещей (IoT), а зря: этот рынок удваивается каждые 3 года и по некоторым оценкам уже перевалил за 1 триллион долларов! Анализирую основные показатели данного рынка и прогнозы разви...

Cмотреть видео

Cмотреть видео

HD 00:50:43

Yandex.Cloud: В чём сходятся и где расходятся бумажная и практическая безопасность - видео

Что такое «бумажная» и «практическая» безопасность, почему ИБ-специалисты часто разделяют эти понятия, откуда берутся «бумажные» требования и всегда ли им следуют на практике? В чем специфика стандартов ИБ для облака? И успевают ли эти самы...

Cмотреть видео

Cмотреть видео

HD 00:30:23

Digital Design: "Защищенное корпоративное мобильное приложение. Практика и кейсы" - вебинар

В связи с ростом уровня цифровизации экономики, совершенствованием и оптимизацией административных и производственных процессов в бизнесе и госсекторе все более актуален вопрос мобильности персонала.Одновременно с этим увеличивается количес...

Cмотреть видео

Cмотреть видео

HD 00:17:04

Код ИБ: МегаФон SOC. Сервис по выявлению кибератак в режиме реального времени - видео Полосатый ИНФО

МегаФон SOC. Сервис по выявлению кибератак в режиме реального времени Артем Мелёхин, Руководитель по технологической поддержке решений кибербезопасности, МегаФон #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелос...

Cмотреть видео

Cмотреть видео

HD 00:20:42

Код ИБ: Трансформация DLP, DCAP в разрезе 2020-2023. Что было и чего ожидать? - видео Полосатый ИНФО

Трансформация DLP, DCAP в разрезе 2020-2023. Что было и чего ожидать? Александр Янчук, Заместитель генерального директора по Северо-Западному ФО, SearchInform #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелост...

Cмотреть видео

Cмотреть видео