Код ИБ: Безопасная среда | Анализ защищенности - видео Полосатый ИНФОБЕЗ → Похожие видео ролики , Страница 57

Одним из ключевых показателей того, насколько эффективно функционирует система обеспечения ИБ, является уровень защищенности ИТ-инфраструктуры компании. Но без регулярного проведения практического теста на проникновение и анализа защищенности внутренней ИТ-инфраструктуры компании сложно понять, насколько хорошо выстроена защита. Как проводить анализ защищенности, делать это своими силами или с привлечением внешнего подрядчика?- Какие инструменты использовать для анализа защищенности? - Только сертифицированные или можно opensource? - Как и где обучать сотрудников службы ИБ искусству анализа ...

Подробнее в видео...

Подробнее в видео...

HD 00:09:22

Yandex.Cloud: YCLIENTS. Аналитика процессов разработки и DevOps с помощью Yandex Tracker и DataLens

Этот доклад о том, как команда YCLIENTS перенесла ценную аналитику эффективности разработки продукта в Yandex Tracker и DataLens. Подробнее о фестивале на сайте: https://cloud.yandex.ru/ru/datalens-festival Материалы фестиваля на Яндекс Пр...

Cмотреть видео

Cмотреть видео

HD 00:10:24

Цифровизация: Цифровой индекс ЦБП и аналитика рынка — ключ к увеличению дохода - видео

Андрей Русанов, исполнительный директор отраслевого аналитического агентства ЦБП «Центр системных решений», в своем выступлении затрагивает темы: - Подход к созданию интегрированной аналитики в ЦБП. - Аналитика в целлюлозно-бумажной индустр...

Cмотреть видео

Cмотреть видео

HD 00:00:54

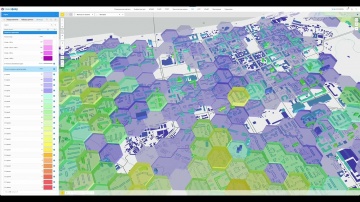

ГИС: Модуль геоинформационной системы сбора, хранения, анализа и графической визуализации данных (ГИ

Модуль геоинформационной системы сбора, хранения, анализа и графической визуализации данных (ГИС)

Cмотреть видео

Cмотреть видео

HD 01:25:18

АСУ ТП: Основы безопасности автоматизированных систем управления технологическим процессом (АСУ ТП)

На занятии обсудим какие основные средствах защиты АСУ ТП бывают и каким образом их выбирать. Поговорим о специфике защиты АСУ ТП и рассмотрим нормативные требования. Также обсудим в каких отраслях используются АСУ ТП и каким образом выстра...

Cмотреть видео

Cмотреть видео

HD 02:48:53

ЦОД: Пожарная безопасность центров обработки данных. Риск-менеджмент - видео

Онлайн-конференция | 29 сентября 2023 00:00 Приветствие. Андрей Мирошкин, компания "Гротек" 11:42 Стейдж интервью. Пожарная безопасность дата-центров Selectel. Кирилл Баканин, Selectel 38:12 Genius 1230 — эталон среди альтернативных газов...

Cмотреть видео

Cмотреть видео

HD 00:28:24

Код ИБ: Безопасность АСУ ТП. Применение встроенных и наложенных средств защиты. Опыт внедрения - вид

Безопасность АСУ ТП. Применение встроенных и наложенных средств защиты. Опыт внедрения Людмила Застылова, Заместитель директора, РАСУ #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах инфо...

Cмотреть видео

Cмотреть видео

HD 01:27:42

Альфа-Банк: от Power BI — к Visiology? Регресс, компромисс или новые возможности в аналитике?

0:10 Три вопроса, чтобы познакомиться с дашбордом 2:06 Какие технологии из Power BI были использованы 5:51 Перерыв 6:44 Конец перерыва 7:10 О компании Visiology 11:03 Подробнее о макете который реализовала команда Visiology 12:1...

Cмотреть видео

Cмотреть видео

HD 01:26:55

IBS: Вебинар «Процессная аналитика — 2022: реальные бизнес-кейсы»

Что сейчас происходит с российским рынком процессной аналитики? Как компании применяют Process Mining в этом году? Есть ли альтернативы зарубежным решениям? На эти и другие вопросы ответили эксперты компаний IBS и Infomaximum.

Cмотреть видео

Cмотреть видео

HD 00:14:12

Код ИБ: Контроль информационных потоков и расследование инцидентов внутренней ИБ - видео Полосатый И

Контроль информационных потоков и расследование инцидентов внутренней ИБ

Cмотреть видео

Cмотреть видео

HD 00:15:50

Yandex.Cloud: Бессерверная аналитика:Yandex Query в GA - видео

Yandex Query стал общедоступным. Сервис упрощает разработку за счёт бессерверных вычислений, единого формата запросов YQL и общих подходов к аналитике и потоковой обработке данных. В видео Алексей Дмитриев руководитель продукта Yandex Quer...

Cмотреть видео

Cмотреть видео

HD 00:12:09

Разработка 1С: Занятие 79. 1С:Разработка — Анализ соседних индексов - видео

На данном занятии мы рассмотрим работу с запросами в части анализа соседних записей, относительно текущей. В рамках данной задачи затронем тему оптимизации запроса при работе с субд.Краткий пересказ статьи от нейросети YandexGPT:• Анал...

Cмотреть видео

Cмотреть видео

HD 00:09:38

Код ИБ: Staffcop. Даниил Бориславский про итоги 2023 года и планы на 2024 год - видео Полосатый ИНФО

«Stoffcop в 2023 году это история о росте, инновациях и лидерстве. Спасибо, что вы с нами на этом пути!» Даниил Бориславский, руководитель проектного офиса Staffcop:Таймкоды: 00:56 Итоги 2023 года • Компания Stoffcop определила стратегию ра...

Cмотреть видео

Cмотреть видео

HD 01:33:00

СёрчИнформ: Новое в «СёрчИнформ FileAuditor»: метки, блокировки и инструменты аналитики - видео

Инцидент начинается не при отправке письма с конфиденциальным документом, а в тот момент, когда инсайдер получил к нему доступ. А ещё точнее – когда такой документ «плохо лежал». Но многие компании упускают из виду защиту данных в покое. А ...

Cмотреть видео

Cмотреть видео

HD 01:07:08

Первый Бит: Анализ и настройка производительности 1С - видео

Спикер: Юрий Приходько, руководитель отдела ИТ-проектов, центральный офис компании Первый БитТаймкоды: 00:00:00 Вступление 00:05:15 Основные проблемы при работе с 1С 00:08:38 ТОП-6 причин возникновения проблем 00:15:00 Как выявить п...

Cмотреть видео

Cмотреть видео

HD 02:20:00

Код Безопасности: Настройка подсистемы контроля устройств в сертифицированной ОС Linux

Настройка подсистемы контроля устройств в сертифицированной операционной системе LinuxКод Безопасности

Cмотреть видео

Cмотреть видео

HD 00:16:52

Аладдин Р.Д.: Тематическая Цифровая Безопасность - Новые Вызовы. Защита КИИ

Тематическая Цифровая Безопасность - Новые Вызовы. Защита КИИ

Cмотреть видео

Cмотреть видео

HD 01:08:16

Crocincor: Безопасность облачной инфраструктуры: как и зачем соответствовать требованиям регуляторов

28 марта в Кибердоме прошла дискуссия, посвященная вопросам госрегулирования облачной защиты. В дискуссии приняли участие Рустам Гусейнов, председатель кооператива специалистов по ИТ-безопасности «РАД КОП» Александр Лугов, эксперт груп...

Cмотреть видео

Cмотреть видео

HD 00:14:18

Код ИБ: Инсайдеры, оборотные штрафы и текучесть — рецепты решения в 2024 году - видео Полосатый ИНФО

Инсайдеры, оборотные штрафы и текучесть — рецепты решения в 2024 году

Cмотреть видео

Cмотреть видео

HD 00:18:58

Код ИБ: Теория и практика 187-фз: как не упустить детали и избежать неприятностей - видео Полосатый

Теория и практика 187-фз: как не упустить детали и избежать неприятностей

Cмотреть видео

Cмотреть видео

HD 00:25:53

Код ИБ: Обеспечение безопасности в ходе жизненного цикла ЗОКИИ на примере электросетевой компании -

Обеспечение безопасности в ходе жизненного цикла ЗОКИИ на примере электросетевой компании

Cмотреть видео

Cмотреть видео

HD 00:51:02

OCS: Средства информационной безопасности для ОС Astra Linux - вебинар

Вебинар OCS, «Группы Астра» и «Цифровые технологии». Вебинар посвящён теме обеспечения безопасности контура средствами ОС Astra Linux. Спикеры рассказали о настройке рабочего места для электронной подписи и безопасного обмена документами ...

Cмотреть видео

Cмотреть видео

HD 01:02:02

ДиалогНаука: ВЕБИНАР: СИНОНИКС – СВЕЖИЙ ВЗГЛЯД НА БЕЗОПАСНОЕ ОБЪЕДИНЕНИЕ СЕТЕЙ

На вебинаре компания АйТи Бастион рассказала о возможностях и преимуществах своей новинки, продемонстрировав принцип её работы и потенциальные сценарии использования. Синоникс – цифровой шлюз безопасной передачи данных и файлов между изоли...

Cмотреть видео

Cмотреть видео

HD 05:32:44

Инфосистемы Джет: CyberCamp MeetUp. Безопасность веб-приложений

Взаимодействие пользователей с интернет-сервисами происходит через веб-интерфейс или API мобильного приложения. Что нужно для безопасности такого взаимодействия? Как неверная настройка средств защиты может подставить под удар мобильное ...

Cмотреть видео

Cмотреть видео

HD 01:22:56

Аладдин Р.Д.: Инфраструктура доверия. Ключевые компоненты безопасной ИТ инфраструктуры

Запись лекции Сергея Груздева по безопасной ИТ-инфраструктуре для студентов, сотрудников и преподавателей РАНХиГС - для тех, кто изучает направление "Цифровизация"

Cмотреть видео

Cмотреть видео

HD 00:44:34

Код Безопасности: Интеграция Континент 4 с фидом Технологий Киберугроз (RST-cloud)

Континент 4 - многофункциональный межсетевой экран (NGFW/UTM) с поддержкой алгоритмов ГОСТ: https://www.securitycode.ru/products/kontinent-4/

Cмотреть видео

Cмотреть видео

HD 00:57:16

СофтБаланс: Управление продажами в системах 1С и Битрикс24 CRM: от обращения клиента до BI-аналитики

Управление продажами в системах 1С и Битрикс24 CRM: от обращения клиента до BI-аналитики00:00 Начало 02:56 Управление продажами в 1С на примере "1С:Управление нашей фирмой": от ценообразования до отгрузки заказа 11:10 Сквозное ...

Cмотреть видео

Cмотреть видео

HD 00:07:19

Диаграмма рыбьей кости (Исикавы) — Метод причинно-следственного анализа (ПСА) - видео

В данном видео рассматривается метод причинно-следственного анализа "Диаграмма рыбьей кости (Исикавы)", который применяется для поиска и определения корневых причин проблем, несоответствий, ошибок и отказов. Является логическим продолжением...

Cмотреть видео

Cмотреть видео

HD 00:07:18

RPA: RPA Робот-парсер с анализом данных YandexGPT, для проверки контрагента. Интерфейс в Телеграмм-б

Пользователь отправляет название контрагента в ТГ-бот. Робот парсит сайты и отправляет данные на анализ YandexGPT. Далее отправляет отчет, а так же сведения из Реестра МСП и выписку из ЕГРЮЛ пользователю ответом в ТГ-бот с возможностью отпр...

Cмотреть видео

Cмотреть видео

HD 00:16:26

Qlik CIS: Повышение эффективности закупок при использовании анализа данных

Тема выступления: Повышение эффективности закупок при использовании анализа данныхСпикер: Самат Казкенов, СЕО, Mitwork СЕО официального оператора закупок квазигосударственного сектора, платформа "Евразийский электронный портал"Выступление...

Cмотреть видео

Cмотреть видео