Yandex.Cloud: Яндекс.Облако и соответствие требованиям законодательства и стандартам безопасности - → Похожие видео ролики , Страница 22

Яндекс.Облако и соответствие требованиям законодательства и стандартам безопасностиСодержание: 03:00 - Немного о платформе 04:37 - Цели прохождения аудита 07:14 - Стандарты ISO 10:23 - Процессы, политики и регламенты 29:33 - Как проходил аудит 31:44 - Наши планы 35:45 - Соответствие ФЗ-152 37:16 - Уровни защищенности персональных данных в Яндекс.Облаке 38:18 - Защитные механизмы 39:09 - Роли и разделение ответственности 40:15 - Особенности Яндекс.Облака 41:55 - Задачи клиентов по достижению соответствия с №152-ФЗ 42:57 - Стадии проекта по приведению в соответствие с №1...

Подробнее в видео...

Подробнее в видео...

HD 00:53:11

ГК Перемена: Современные решения Lenovo для построения надежной и безопасной инфраструктуры - видео

ГК "Перемена" и компания Lenovo провели вебинар, посвященный построению современной ИТ-инфраструктуры.В программе: ✔ Серверы Lenovo V2 и их отличительные особенности; ✔ Портфель СХД от Lenovo; ✔ Производительность - на что обратить внимани...

Cмотреть видео

Cмотреть видео

HD 01:07:40

Школа "Кода Безопасности" 2021, часть I - Киберучения - видео

Школа "Кода Безопасности" 2021, часть I - КиберученияПродукты «Кода Безопасности» применяются во всех областях информационной безопасности, таких как защита конфиденциальной информации, персональных данных, среды виртуализации, коммерческ...

Cмотреть видео

Cмотреть видео

HD 00:06:54

Цифровизация: Инновации в транспорте: цифровизация и безопасность - видео

Форум в «Цифровом деловом пространстве» собрал десятки компаний, которые разработали собственные уникальные решения для транспортной сферы. Мировая индустрия автопрома последние пять лет проходит тотальную трансформацию. Тренды развития авт...

Cмотреть видео

Cмотреть видео

HD 00:17:01

Код ИБ: Как безопасно работать на удаленке? - видео Полосатый ИНФОБЕЗ

Как безопасно работать на удаленке? Сергей Чекрыгин Менеджер по работе с заказчиками, Check Point Представим результаты опроса более 100 IT руководителей в РФ, мировые тренды в ИБ - взгляд сооснователь и генерального директора Check Point...

Cмотреть видео

Cмотреть видео

HD 00:25:56

Код ИБ: Как воспитывать у сотрудников безопасное поведение? - видео Полосатый ИНФОБЕЗ

Как воспитывать у сотрудников безопасное поведение? Роман Жуков Product Security Manager, Intel #codeib Читать подробнее: https://codeib.ru/blog/novosti-3/chem-dlia-otrasli-kiberbezopasnosti-oznamenovalsia-2021-god-145 КОД ИБ: семейство ...

Cмотреть видео

Cмотреть видео

HD 00:28:53

Код ИБ: Как меняется законодательство о защите персональных данных? - видео Полосатый ИНФОБЕЗ

Как меняется законодательство о защите персональных данных? Алексей Мунтян Соучередитель, Сообщество профессионалов в области приватности #codeib Читать подробнее: https://codeib.ru/blog/novosti-3/chem-dlia-otrasli-kiberbezopasnosti-oznam...

Cмотреть видео

Cмотреть видео

HD 00:19:33

Экспо-Линк: Защита КИИ. Как выполнить требования и не попасть на скамью подсудимых

Защита КИИ. Как выполнить требования и не попасть на скамью подсудимых. Александр Оводов. Эксперт-консультант в области информационной безопасности. ИТ Энигма.С 1 января 2018 года вступил в действие 187-ФЗ «О безопасности критической информ...

Cмотреть видео

Cмотреть видео

HD 00:26:01

ЦОД: Алексей Солдатов Пандемия COVID 19 Обеспечение безопасного функционирования ЦОД - видео

Выступление Алексея Солдатова на II Международном саммите Ассоциации ЦОД. Тема доклада: Пандемия COVID19. Обеспечение безопасного функционирования ЦОД.

Cмотреть видео

Cмотреть видео

HD 00:54:00

Autodesk CIS: Митап Autodesk Community BIM Club: BIM-стандарт DS. Level up в проектировании

BIM&DESIGN STANDARD –это полный набор инструкций и практик для работы в BIM, которые собраны из опыта работы над проектами DS с российскими девелоперами. Первый документ, разработанный совместно с Группой RBI, компания представила рынку...

Cмотреть видео

Cмотреть видео

HD 01:17:56

АИС дискуссия: Мошенничество и атаки на цифровые профили и биометрия – где грань безопасности? DeepF

Ведущие: Алексей Лукацкий, эксперт по информационной безопасности Александр Антипов , главный редактор SecurityLab.ruЭксперты: Дмитрий Гадарь, вице-президент, руководитель департамента информационной безопасности, Tinkoff.ru Алексан...

Cмотреть видео

Cмотреть видео

HD 00:47:07

C#: C# Написание стандартного бота VK - видео

А вот и команда для установки VKNET : unstall-package vknet csharp, c#, туториал телеграм бот, делаем бота telegram, asp.net telegram bot, asp.net бот, урок telegram bot, c# telegram bot, csharp телеграм бот, telegram, телеграм, visual...

Cмотреть видео

Cмотреть видео

HD 01:52:10

CryptoPro: Эволюция электронной подписи на смартфоне. Варианты реализации в соответствии с законодат

На вебинаре мы расскажем о концепциях облачной и мобильной электронной подписи (ЭП), поговорим про законодательную базу и раскроем технические подробности решения DSS/myDSS 2.0, которое превратилось из исключительно облачного в решение, поз...

Cмотреть видео

Cмотреть видео

HD 00:19:28

JsonTV: ИБКВО2021. Виктор Гаврилов. ФИЦ ИУ РАН - Информационная безопасность АСУ ТП

Вступительное слово ведущего – Гаврилов Виктор Евдокимович, главный научный сотрудник, Федеральный исследовательский центр Информатика и управление Российской академии наук.17–18 марта в Москве состоялась IX конференция «Информационная безо...

Cмотреть видео

Cмотреть видео

00:20:35

SCADA: Флорьянович Александр (Касперский) - Безопасность промышленной инфраструктуры. Опыт ЕС и СНГ

Приветственные слова: 1. Приветственное слово Жерносек Сергей Васильевич, заместитель начальника Оперативно-аналитического центра при Президенте Республики Беларусь 2. Приветственное слово Шерстнёв Николай Николаевич, председатель Витебско...

Cмотреть видео

Cмотреть видео

HD 01:08:05

ЦИБИТ: Информационная безопасность (лекции) - видео

Вебинар: Построение системы нормативной и организационно-распорядительной документации по защите ПДнЦикл открытых вебинаров ГК "ЦИБИТ" ЦИБИТ («Центр исследования безопасности информационных технологий») — консалтинговая компания...

Cмотреть видео

Cмотреть видео

HD 00:17:20

Экспо-Линк: UserGate – интернет-безопасность для корпоративных сетей любого масштаба

UserGate – интернет-безопасность для корпоративных сетей любого масштаба. Дарья Кургаева. Ведущий менеджер по работе с корпоративными клиентами. UserGate.Функциональность новой версии UserGate (VPN, реверс-прокси, 2FA и др.) Программно-аппа...

Cмотреть видео

Cмотреть видео

HD 01:33:25

Softline: Microsoft для бизнеса – самые доступные решения для безопасной работы - видео

Почему подписки Microsoft 365 Business Premium – лучшее решение для небольших и средних компаний? Как и что можно защитить с помощью решений в составе Microsoft 365 Business Premium?Безопасность на всех уровнях – важный аспект в развитии ва...

Cмотреть видео

Cмотреть видео

HD 01:38:31

Обеспечение информационной безопасности в госсекторе - видео

Александр Хонин, Руководитель отдела консалтинга и аудита, Группы Компаний Angara SecurityПочему важно защищать персональные данные и как определить уровень их защищенности? А как убедиться, что ваши ГИС не подвергнутся атаке злоумышленнико...

Cмотреть видео

Cмотреть видео

HD 00:03:05

Простоев.НЕТ: Выгоды внедрения стандарта ISO 55001 в России. ТОиР. RCM. Reliability. Управление акти

Регистрируйтесь на наш онлайн курс «Базовые практики планирования ТОиР, управления надежностью и критичностью оборудования по методике RCM».Зарегистрироваться на бесплатную неделю можно в любое время!

Cмотреть видео

Cмотреть видео

HD 00:26:36

Код ИБ: Проблемы анализа данных систем информационной безопасности - видео Полосатый ИНФОБЕЗ

С Алексеем Семенычевым, техническим специалистом по ИБ, обсудим проблемы анализа данных систем информационной безопасностиО чём поговорим? - Больше половины компаний не анализируют данные по ИБ. - Большое разнообразие инструментов ИБ, проб...

Cмотреть видео

Cмотреть видео

HD 01:10:18

ЦОД: Вебинар №2 "Национальные стандарты в области ЦОДов" от 1 марта 2022 года - видео

Вебинар проводит член сообщества EXPINET Георгий Стоянов - эксперт в области ИКТ, электронного управления, инфраструктур дата-центров, Суперкомпьютерного центра (IBM Blue Gene/P), оценки результатов ИТ-разработок и проектирования в соо...

Cмотреть видео

Cмотреть видео

HD 00:30:48

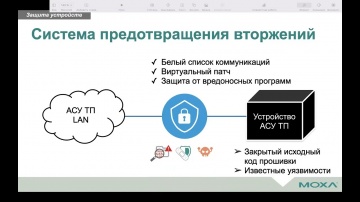

АСУ ТП: Запись вебинара: Обеспечение безопасности сети АСУ ТП - видео

Запись вебинара: Обеспечение безопасности сети АСУ ТП

Cмотреть видео

Cмотреть видео

HD 06:43:52

АСУ ТП: Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры - видео

15 февраля 2022 | Конференция | Форум "Технологии безопасности 2022" Основные задачи в области обеспечения информационной безопасности Минэнерго России и безопасности критической информационной инфраструктуры в ТЭК. Евгений Новиков, Минист...

Cмотреть видео

Cмотреть видео

00:10:38

АСУ ТП: "АйТи Бастион" на конференции "Информационная безопасность АСУ ТП критически важных объектов

Сюжет телеканала "Про Бизнес" об участии компании "АйТи Бастион" в юбилейной Х конференции, посвященной информационной безопасности объектов КИИ.

Cмотреть видео

Cмотреть видео

HD 00:52:34

ДиалогНаука: ВЕБИНАР: 5 ШАГОВ К ПРАВИЛЬНОЙ БЕЗОПАСНОСТИ

На вебинаре мы рассмотрели, как безопаснику работать с тысячами инцидентов и ложных срабатываний от различных систем, а также как наши клиенты используют коробочное решение или настраивают платформу под свои задачи «с нуля» - опыт внедрений...

Cмотреть видео

Cмотреть видео

HD 01:22:49

АСУ ТП: Панельная дискуссия "Ключевые вопросы в образовании в области информационной безопасности АС

Панельная дискуссия "Ключевые вопросы в образовании в области информационной безопасности АСУ ТП" (организована Центром компетенций кибербезопасности НТИ EnergyNet) Модератор – Алексей Гуревич, эксперт Центра компетенций кибербезопасности ...

Cмотреть видео

Cмотреть видео

HD 00:03:06

СКБ Контур: Таблица требований: как контролировать большой объем требований

Как контролировать работу с требованиями ФНС, чтобы вовремя отправлять квитанции о приеме и ответы? В Контур.Экстерне для этого есть специальная онлайн-таблица. Она показывает статусы и сроки по всем формализованным и неформализованным треб...

Cмотреть видео

Cмотреть видео

HD 02:00:31

ЦОД: Вебинар «Информационная безопасность в современных условиях: острые вопросы и стратегия действи

Программа: 1. Новая картина мира информационной безопасности для финансовой организации — Кибервойна 2022: цели и виды кибератак на финансовые институты. — Деградация платежной инфраструктуры — Стандарт PCI DSS. — Проблемы с лицензировани...

Cмотреть видео

Cмотреть видео

HD 00:39:12

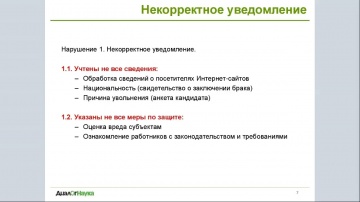

ДиалогНаука: ВЕБИНАР: СЛОЖНОСТИ И ОШИБКИ ПРИ РЕАЛИЗАЦИИ ТРЕБОВАНИЙ ЗАКОНА О ПЕРСОНАЛЬНЫХ ДАННЫХ

О чем этот вебинар: Новая методика моделирования угроз безопасности информации: Основные проблемы при реализации методики ФСТЭК и способы их решения. Требования сопутствующих документов (БДУ, ЦБ, ФСБ и др.) – как гармонизировать? Разбор ча...

Cмотреть видео

Cмотреть видео

HD 00:22:43

Код ИБ: Позиционирование безопасности в компании - видео Полосатый ИНФОБЕЗ

Позиционирование безопасности в компании Кирилл Вотинцев Security partner, Тинькофф #codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте пол...

Cмотреть видео

Cмотреть видео