Код Безопасности: Анализ профиля защиты платежных приложений согласно ГОСТ 15408-3 → Похожие видео ролики , Страница 28

На вебинаре мы ответим на следующие вопросы: - Какое место занимает профиль защиты платежных приложений в структуре нормативных актов ЦБ? - Какова последовательность действий по выполнению требований профиля защиты? - Как можно оптимизировать выполнение этих требований?

Подробнее в видео...

Подробнее в видео...

HD 06:54:53

АСУ ТП: Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры - видео

ТБ Форум 2023 | Москва | 14 февраля 2023 Особенности реализации законодательства в области обеспечения безопасности значимых объектов критической информационной инфраструктуры, в том числе реализация технических мер по повышению защищеннос...

Cмотреть видео

Cмотреть видео

HD 01:47:35

Код ИБ: Найм специалистов в команду информационной безопасности - видео Полосатый ИНФОБЕЗ

Обсуждаем, где искать сотрудников к себе в команду информационной безопасности, чем привлекать и как отбирать себе самых достойных? Вопросы для обсуждения: - Что может предложить компаниям рынок труда? - Что писать в вакансии и как правиль...

Cмотреть видео

Cмотреть видео

HD 00:11:22

JsonTV: Безопасность "облаков" - что еще нужно сделать

Вартан Падарян, Ведущий научный сотрудник ИСП РАН, руководитель направления обратной инженерии бинарного кода. 2-й Международный форум цифровой трансформации безопасности государства «ЦИФРОТЕХ», в рамках XXVI Международной выставки средств...

Cмотреть видео

Cмотреть видео

HD 02:08:09

Yandex.Cloud: Практикум. Создание интерактивного serverless-приложения с использованием WebSocket -

Приглашаем на практикум всех, кто хочет научиться разрабатывать интерактивные приложения. На встрече мы шаг за шагом создадим serverless-приложение на Node.js с использованием WebSocket. Работать будем в терминале, консоли и среде разрабо...

Cмотреть видео

Cмотреть видео

HD 00:03:14

Аладдин Р.Д.: Интервью на форуме "Технологии и Безопасность" 2023г.

14-16 февраля 2023 года компания "Аладдин Р.Д." приняла участие в Международном форуме "Технологии и Безопасность". В рамках форума эксперт компании "Аладдин Р.Д." поговорил с представителями журнала https://ru-bezh.ru/ о перспективах ...

Cмотреть видео

Cмотреть видео

HD 00:16:39

Чат GPT создал мое приложение за несколько минут… - видео

Чат GPT создал мое приложение за несколько минут✈️ Подписывайся на мой Телеграм - https://t.me/moodaroken

Cмотреть видео

Cмотреть видео

HD 00:01:08

Group-IB Digital Risk Protection: Обеспечьте безопасность своих ключевых цифровых активов

Для проактивной борьбы с мошенничеством Group-IB предлагает комплексное решение на основе искусственного интеллекта, отвечающее самым высоким требованиям в отношении защиты клиентов и цифровых активов.Наибольшую опасность представляют следу...

Cмотреть видео

Cмотреть видео

HD 00:08:47

C#: Подсчет гласных, согласных, пробелов и других знаков в строке в языке C# - видео

В этом видео вы узнаете, как посчитать количество гласных, количество согласных, пробелов и любых других знаков в строке в языке программирования C# Приятного просмотра! Игры, созданные мной https://store.steampowered.com/search/?develope...

Cмотреть видео

Cмотреть видео

HD 00:03:31

Kaspersky Russia: Зачем «Лаборатории Касперского» платформа контейнерной безопасности? - видео

«Лаборатория Касперского» инвестирует в контейнерную безопасность и скоро запустит продукт в этой быстрорастущей области кибербезопасности. Андрей Ефремов, директор по развитию бизнеса, объясняет, почему все больше крупных компаний по всему...

Cмотреть видео

Cмотреть видео

HD 00:01:02

GroupIB: Digital Risk Protection: Обеспечьте безопасность своих ключевых цифровых активов

Для проактивной борьбы с мошенничеством мы предлагаем комплексное решение на основе искусственного интеллекта, отвечающее самым высоким требованиям в отношении защиты клиентов и цифровых активов. Наибольшую опасность представляют следующие...

Cмотреть видео

Cмотреть видео

HD 00:59:09

Код ИБ: Дмитрий Руденко, руководитель по развитию направления Информационная безопасность, ИСКР-А -

Гостем семьдесят второго выпуска проекта #разговорыНЕпроИБ стал Дмитрий Руденко, руководитель по развитию направления Информационная безопасность, ИСКР-А Приятного просмотра.

Cмотреть видео

Cмотреть видео

HD 01:11:50

DevOps: Анализ исходного кода на безопасность // Демо-занятие курса «DevOps практики и инструменты»

На данном уроке мы рассмотрим различные типы анализа исходного кода (SAST/SCA/DAST/IAST/RASP) и поговорим об инструментах, позволяющих внедрить их в ваш CI/CD пайплайн. «DevOps практики и инструменты» - https://otus.pw/TCJU/ Преподавател...

Cмотреть видео

Cмотреть видео

HD 00:04:34

СКАНПОРТ: DataMobile 3: Обновление приложения DataMobile 3 на ТСД

В этом ролике мы рассказываем о различных вариантах обновления программы DataMobile 3 на ТСД Наш сайт: https://scanport.ru Сайт о продуктах, которые мы разрабатываем: https://data-mobile.ru Наш телеграм: https://t.me/scanport_news Звонит...

Cмотреть видео

Cмотреть видео

HD 00:59:42

ДиалогНаука: ОБЗОР КОМПЛЕКСА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ САКУРА

Вместе с компанией ИТ-Экспертиза и её командой профессионалов в области ИТ разработки программного обеспечения и информационной безопасности, провели обзор возможностей комплекса САКУРА, необходимым для контроля удалённых рабочих мест и акт...

Cмотреть видео

Cмотреть видео

HD 00:49:41

DevOps: Бесшовное внедрение практик безопасности в DevOps-конвейер / Андрей Иванов - видео

Приглашаем на Saint HighLoad 2023, которая пройдет 26 и 27 июня 2023 в Санкт-Петербурге! Программа, подробности и билеты по ссылке: http://bit.ly/3JZHEg2 -------- Saint HighLoad++ 2022 Презентация и тезисы: https://highload.ru/spb/2022/a...

Cмотреть видео

Cмотреть видео

HD 00:09:45

J: Облачная платформа для Java и Jakarta EE приложений - видео

Вице президент по маркетингу компании Jelastic, Татьяна Фидоренчик представила особенности предлагаемой облачной платформы, а также каким образом команда Jelastic связана с Jakarta EE и Java сообществом. https://jelastic.com/

Cмотреть видео

Cмотреть видео

HD 00:12:02

Разработка 1С: Обработка звонков и SMS-сообщений в мобильном приложении 1С - видео

Всем привет! С Вами Алексей Прокуровский! Нередко бывает, когда мобильное приложение отправляет SMS-сообщение или совершает звонок с рандомного номера на Ваш телефон. В данном видео-ролике мы рассмотрим - как обрабатывать входящие SMS-сооб...

Cмотреть видео

Cмотреть видео

HD 00:59:20

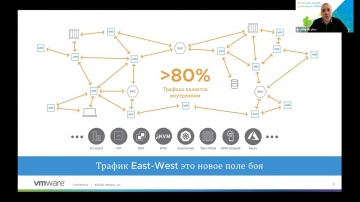

ЦОД: Вебинар: Организация безопасности сети предприятия на продуктах сетевого стека Vmware - видео

Классические методы обеспечения безопасности в вашем современном ЦОД не эффективны и ими тяжело управлять? Андрей Крылов, VCN специалист VMware, рассказал, как легко решается данный круг задач за счёт функций ИБ встроенных в платформу вир...

Cмотреть видео

Cмотреть видео

HD 00:05:11

Деснол Софт: Авторизация в мобильном приложении «Итилиум+» при помощи QR-кода (релиз 5.0.0.3) - виде

В релизе Итилиум версии 5.0.0.3 (выход — апрель/май 2022 года) добавлена возможность авторизации в мобильном приложении «Итилиум+» (а также в нативной бета-версии приложения «Итилиум+Native») при помощи QR-кода. Функционал будет полезен адм...

Cмотреть видео

Cмотреть видео

HD 01:11:04

Инфосистемы Джет: Как повысить стабильность и производительность приложений при помощи observability

Основной целью observability-решений является сквозной мониторинг работы бизнес-приложений. Правильно подобранный инструмент observability поможет быстро выявить и указать на источник проблемы, перейти с реактивного на проактивный подход к ...

Cмотреть видео

Cмотреть видео

HD 00:10:42

J: Запуск простого java приложения на удаленном сервере. - видео

В этом видео я покажу как установить openjdk на удаленный сервер , как сгенерировать ssh ключи , собрать приложение с помощью maven и многое другое.openjdk

Cмотреть видео

Cмотреть видео

HD 00:05:05

Kaspersky Russia: Потеряли телефон с приложением-аутентификатором? Рассказываем, что делать - видео

Пользуетесь Google Authenticator, Microsoft Authenticator или другими приложениями для двухфакторной аутентификации? Они надежно защитят ваши аккаунты от непрошеных гостей... и от вас самих — если вы потеряете телефон с самим приложением-ау...

Cмотреть видео

Cмотреть видео

HD 00:05:01

СёрчИнформ: Зачем отдавать информационную безопасность на аутсорсинг? - видео

Все компании сталкиваются с утечками информации, ошибками и махинациями в работе с данными, корпоративным мошенничеством и даже с бездельем собственных сотрудников. Но у многих нет защитного ПО, которое берет под контроль любые действия пол...

Cмотреть видео

Cмотреть видео

HD 00:30:05

C#: Практика программирования на C#, разработка приложения для отдела охраны - видео

В этом видео я показываю как создать приложение для отдела вневедомственной охраны квартир. Разработка приложения ведется в рамках заказа с сайта Студворк. Ссылка на заказ: https://studwork.ru/order/5487278-razrabotka-prikladnogo-programmn...

Cмотреть видео

Cмотреть видео

HD 01:12:04

C#: Практика программирования на C# Разработка простого приложения Windows forms Каталог товаров

В данном видео, в режиме реального времени, я провел конференцию с начинающим программистом Платоном Лаптевым, и на реальном примере показал разработку приложения - Каталог товаров. В качестве технологии использовал Windows Forms, база...

Cмотреть видео

Cмотреть видео

HD 01:15:36

Digital Security: Secure SDLC безопасность как фундаментальный аспект разработки

Современные подходы к разработке предполагают высокую частоту выпуска релизов и не менее высокие требования к безопасности. Чтобы этим требованиям соответствовать, необходимо проводить полноценный анализ защищенности каждого релиза. Много ...

Cмотреть видео

Cмотреть видео

HD 00:06:00

C#: C# ЗАПУСК ПРИЛОЖЕНИЙ С ПАРАМЕТРАМИ | ARGS - видео

C# программирование с использованием Windows Forms в Visual Studio 2022В данном видео продемонстрировано работа с WinAPI и передачей параметров в приложении при его запуске. Все компоненты и контролы, которые я публикую на своем канале, яв...

Cмотреть видео

Cмотреть видео

HD 01:16:34

C#: Практика программирования на C#, разработка приложения для отдела охраны ч 2 - видео

В данном видео я завершил разработку приложения добавив функционал: добавление, редактирование и удаление вызовов, а также были добавлены кнопки позволяющие переходить из вызовов в клиенты и наоборот.

Cмотреть видео

Cмотреть видео

HD 01:17:22

ELMA: Как собирать корпоративные приложения с помощью Low code - видео

Гибкие и быстрые бизнес-решения сегодня – это требования стремительно меняющегося рынка. Компаниям необходимо иметь технологичный ИТ-инструмент, позволяющий оперативно перестроить бизнес-процессы под новые реалии. На практическом вебинар...

Cмотреть видео

Cмотреть видео