Код Безопасности: Анализ профиля защиты платежных приложений согласно ГОСТ 15408-3 → Похожие видео ролики , Страница 30

На вебинаре мы ответим на следующие вопросы: - Какое место занимает профиль защиты платежных приложений в структуре нормативных актов ЦБ? - Какова последовательность действий по выполнению требований профиля защиты? - Как можно оптимизировать выполнение этих требований?

Подробнее в видео...

Подробнее в видео...

HD 00:10:59

J: Как создать webview приложение? | Android Studio | Java - видео

#androidstudio #webview #android В этом видео я расскажу как создать простое webview приложение в Android Studio на языке java.По всем вопросам писать в тг @ViktorTupchienko

Cмотреть видео

Cмотреть видео

HD 00:18:20

Код ИБ: Анализ безопасности проектов и систем - видео Полосатый ИНФОБЕЗ

Анализ безопасности проектов и систем Кирилл Вотинцев,Security partner Тинькофф#codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в И...

Cмотреть видео

Cмотреть видео

HD 00:02:57

ДиалогНаука: АО "ДиалогНаука" Информационная безопасность

Акционерное общество «ДиалогНаука» создано 31 января 1992 года. Учредителями компании были СП «Диалог» и Вычислительный центр Российской Академии наук. До этого 2 года наш коллектив был известен как Научный центр СП «Диалог» при Вычислитель...

Cмотреть видео

Cмотреть видео

HD 00:02:24

Цифровизация: О новом профиле - Цифровизация экономической деятельности - видео

Академик Российской академии образования, сопредседатель Научного совета по информатизации Санкт-Петербурга Советов Борис Яковлевич рассуждает о требовании меняющегося времени к новому подходу к подготовке специалистов по экономическим напр...

Cмотреть видео

Cмотреть видео

HD 02:40:00

Цифровизация: Круглый стол «Цифровая клиника – новые технологии, безопасность, экономическая эффекти

Круглый стол «Цифровая клиника – новые технологии, безопасность, экономическая эффективность»

Cмотреть видео

Cмотреть видео

HD 00:11:03

J: Java SpringBoot Thymeleaf Web приложение с нуля для новичков CRUD список заявок 1 часть - видео

Разработка Web-приложения на Java с использованием фреймворков SpringBoot и Thymeleaf. В качестве примера выбран проект - Служба технической поддержки. Это мой первый опыт на этом стеке технологий, так что получается - новичкам от новичка С...

Cмотреть видео

Cмотреть видео

HD 00:16:05

Код ИБ: Анализ безопасности проектов и систем - видео Полосатый ИНФОБЕЗ

Анализ безопасности проектов и систем Кирилл Вотинцев, Security partner Тинькофф#codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в ...

Cмотреть видео

Cмотреть видео

HD 00:21:32

Владислав Тушканов. Большие языковые модели: новые векторы атак на интеллектуальные приложения

21 ноября 2023 года «Лаборатория Касперского» провела ежегодную конференцию Kaspersky Neuromorphic AI, посвященную актуальным вопросам развития систем искусственного интеллекта (ИИ) на основе импульсных (спайковых) нейронных сетей.Спикерами...

Cмотреть видео

Cмотреть видео

HD 01:25:18

АСУ ТП: Основы безопасности автоматизированных систем управления технологическим процессом (АСУ ТП)

На занятии обсудим какие основные средствах защиты АСУ ТП бывают и каким образом их выбирать. Поговорим о специфике защиты АСУ ТП и рассмотрим нормативные требования. Также обсудим в каких отраслях используются АСУ ТП и каким образом выстра...

Cмотреть видео

Cмотреть видео

HD 02:48:53

ЦОД: Пожарная безопасность центров обработки данных. Риск-менеджмент - видео

Онлайн-конференция | 29 сентября 2023 00:00 Приветствие. Андрей Мирошкин, компания "Гротек" 11:42 Стейдж интервью. Пожарная безопасность дата-центров Selectel. Кирилл Баканин, Selectel 38:12 Genius 1230 — эталон среди альтернативных газов...

Cмотреть видео

Cмотреть видео

HD 00:28:24

Код ИБ: Безопасность АСУ ТП. Применение встроенных и наложенных средств защиты. Опыт внедрения - вид

Безопасность АСУ ТП. Применение встроенных и наложенных средств защиты. Опыт внедрения Людмила Застылова, Заместитель директора, РАСУ #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах инфо...

Cмотреть видео

Cмотреть видео

HD 00:08:46

Код ИБ: Расследование инцидентов внутренней информационной безопасности - видео Полосатый ИНФОБЕЗ

Расследование инцидентов внутренней информационной безопасности Даниил Бориславский, Руководитель проектного офиса STAFFCOP #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной ...

Cмотреть видео

Cмотреть видео

HD 00:13:47

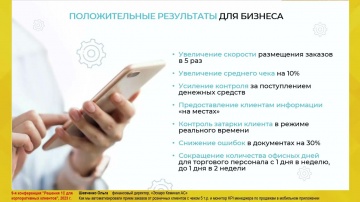

Как мы автоматизировали прием заказов от клиентов и монитор KPI продавца в мобильном приложении

• Как с минимальными вложениями автоматизировать продажи с помощью типового мобильного приложения для размещения заказов и контроля KPI продавцов? • Как мобильные технологии увеличивают оборачиваемость, средний чек и другие показатели?...

Cмотреть видео

Cмотреть видео

HD 00:02:06

Первый БИТ: Платежный календарь для управления ликвидностью | Первый Бит - видео

Одним из инструментов управления финансовой ликвидностью является платежный календарь. Руководитель офиса Первый Бит.NFP Павел Бритвин рассказал о планировании в платежном календаре для управления ликвидностью и о том, почему собственнику б...

Cмотреть видео

Cмотреть видео

HD 00:10:27

J: [Java] Ускоряем запуск java приложения в 100 раз | Оптимизация с помощью GraalVM Native для Quark

#graalvm #quarkus #java #junior #программирование #разработка #уроки #2022 #ITYoutubersRU #микросервисы GraalVM — это виртуальная машина Java и JDK, основанная на HotSpot/OpenJDK и написанная на Java. GraalVM Native - это компонент GraalVM...

Cмотреть видео

Cмотреть видео

HD 01:25:59

Код ИБ: Безопасная среда | Оборонительная VS Наступательная безопасность - видео Полосатый ИНФОБЕЗ

Оборонительная и наступательная безопасность – это две важные концепции в области кибербезопасности. Цель одна - подходы разные. Если оборонительная безопасность направлена на предотвращение несанкционированного доступа, утечки данных, ви...

Cмотреть видео

Cмотреть видео

HD 00:14:17

Код ИБ: Рискориентированная модель информационной безопасности - видео Полосатый ИНФОБЕЗ

Рискориентированная модель информационной безопасности Сергей Мешков, Руководитель направления по внедрению цифровых решений Урал и Центр, МегаФон ____КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в в...

Cмотреть видео

Cмотреть видео

HD 01:47:16

Платежный календарь: пошаговое руководство к запуску | Первый Бит

Платежный календарь как инструмент управления денежными потоками и исключения кассовых разрывов: пошаговое руководство к запускуСпикер: Анна Шуманцева, руководитель проектной группыТаймкоды: 00:00:00 Приветствие спикера и знакомство с к...

Cмотреть видео

Cмотреть видео

HD 02:20:00

Код Безопасности: Настройка подсистемы контроля устройств в сертифицированной ОС Linux

Настройка подсистемы контроля устройств в сертифицированной операционной системе LinuxКод Безопасности

Cмотреть видео

Cмотреть видео

HD 00:15:40

Что такое архитектура приложения. Паттерны MVC, MVP, MVVM. - видео

Данное видео - это краткая вводная лекция в архитектуру приложений. В нем я рассказываю о том, что такое архитектура, и какую роль она играет при развитии программного продукта. Так же пробежимся по паттернам проектирования, которые ис...

Cмотреть видео

Cмотреть видео

HD 00:16:52

Аладдин Р.Д.: Тематическая Цифровая Безопасность - Новые Вызовы. Защита КИИ

Тематическая Цифровая Безопасность - Новые Вызовы. Защита КИИ

Cмотреть видео

Cмотреть видео

HD 01:36:26

Код ИБ: Безопасная среда | Новые тенденции сетевой безопасности - видео Полосатый ИНФОБЕЗ

Защита сети - один из основных рубежей при защите компании от киберугроз и обеспечении нормального функционирования бизнеса. С одной стороны, есть уже давно используемые и понятные способы - от установки антивирусов до многофакторной аутент...

Cмотреть видео

Cмотреть видео

HD 00:03:20

Деснол Софт: Встроенные файлы для авторизации в мобильном приложении «Итилиум+» с помощью QR-кода (р

В ранее опубликованном видео https://youtu.be/5T9vXSVfrHg мы рассказывали про возможность авторизации в мобильном приложении «Итилиум+», а также в нативной версии приложения «Итилиум+Native» при помощи QR-кода. Для того, что пользователь м...

Cмотреть видео

Cмотреть видео

HD 01:08:16

Crocincor: Безопасность облачной инфраструктуры: как и зачем соответствовать требованиям регуляторов

28 марта в Кибердоме прошла дискуссия, посвященная вопросам госрегулирования облачной защиты. В дискуссии приняли участие Рустам Гусейнов, председатель кооператива специалистов по ИТ-безопасности «РАД КОП» Александр Лугов, эксперт груп...

Cмотреть видео

Cмотреть видео

HD 00:25:53

Код ИБ: Обеспечение безопасности в ходе жизненного цикла ЗОКИИ на примере электросетевой компании -

Обеспечение безопасности в ходе жизненного цикла ЗОКИИ на примере электросетевой компании

Cмотреть видео

Cмотреть видео

HD 00:51:02

OCS: Средства информационной безопасности для ОС Astra Linux - вебинар

Вебинар OCS, «Группы Астра» и «Цифровые технологии». Вебинар посвящён теме обеспечения безопасности контура средствами ОС Astra Linux. Спикеры рассказали о настройке рабочего места для электронной подписи и безопасного обмена документами ...

Cмотреть видео

Cмотреть видео

HD 00:44:34

Код Безопасности: Интеграция Континент 4 с фидом Технологий Киберугроз (RST-cloud)

Континент 4 - многофункциональный межсетевой экран (NGFW/UTM) с поддержкой алгоритмов ГОСТ: https://www.securitycode.ru/products/kontinent-4/

Cмотреть видео

Cмотреть видео

HD 00:18:49

J: Java 20 № 2: Обзор языка. JDK, первое приложение - видео

Глава 1. Обзор языка. 0:00 Зарезервированные слова для модулей. 3:30 Структура пакетов JDK. 6:37 Первое приложение.

Cмотреть видео

Cмотреть видео

HD 00:07:21

J: Приложение Бездельник на Java в Android Studio. Урок 01. Работаем с Relative Layout. - видео

Телеграмм канал для подписчиков - https://t.me/HiuWeGotProblem Телеграмм чат для подписчиков - https://t.me/+wgGMoB5ypmU4ZWUy Ссылка на плейлист со всеми видео по разработке приложения Бездельник - https://www.youtube.com/playlist?list=PLV...

Cмотреть видео

Cмотреть видео

![J: [Java] Ускоряем запуск java приложения в 100 раз | Оптимизация с помощью GraalVM Native для Quark](https://12n.ru/upload/video/images/small/b9/29/b9294171dde08155c6ef940ccaaa3788.jpg)