Код Безопасности: Способы защиты информации от НСД - часть 1 → Похожие видео ролики , Страница 58

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных средств защиты операционных систем ОС семейства Windows; - видах архитектуры средств защиты информации; - особенностях работы подсистем авторизации, управления доступом и контроля целостности, реализованных в современных средствах защиты информации. Выполнение слушателями практических заданий позволит получить базовые навыки настройки современных средств защ...

Подробнее в видео...

Подробнее в видео...

HD 00:58:25

PHP: Разработка MVC на php 2.0 (Часть 4) - видео

https://www.php.net/manual/ru/book.pdo.php https://vh282.timeweb.ru/pma/index.php

Cмотреть видео

Cмотреть видео

HD 00:50:43

Yandex.Cloud: В чём сходятся и где расходятся бумажная и практическая безопасность - видео

Что такое «бумажная» и «практическая» безопасность, почему ИБ-специалисты часто разделяют эти понятия, откуда берутся «бумажные» требования и всегда ли им следуют на практике? В чем специфика стандартов ИБ для облака? И успевают ли эти самы...

Cмотреть видео

Cмотреть видео

HD 00:19:31

Код ИБ: Анализ безопасности проектов и систем - видео Полосатый ИНФОБЕЗ

Анализ безопасности проектов и систем Кирилл Вотинцев, Security partner Тинькофф #codeibКОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в ...

Cмотреть видео

Cмотреть видео

HD 01:06:46

PHP: Разработка MVC на php 2.0 (Часть 12) - видео

Разработка MVC на php 2.0 (Часть 12)

Cмотреть видео

Cмотреть видео

HD 01:05:10

Академия Информационных Систем: Разворачиваем Zabbix на базе ОС "Альт"

Публикуем запись вебинара «Разворачиваем Zabbix на ОС «Альт», который провел Уймин Антон – эксперт Академии Информационных Систем, заведующий лабораторией Сетей и систем передачи информации, специалист АО «Гринатом», эксперт AtomSkills.&nbs...

Cмотреть видео

Cмотреть видео

HD 01:42:51

КриптоПро: Защита и контроль. Криптопровайдер КриптоПро CSP 5.0 и Сервис управления МЧД

5 сентября 2023 года состоялся совместный вебинар компаний КриптоПро и ITCOM.Эксперты рассказали про обязательные средства криптозащиты при работе с эл. подписью, особенности КриптоПро CSP 5.0, необходимый и неизбежный переход на&...

Cмотреть видео

Cмотреть видео

HD 01:04:31

Yandex.Cloud: Мониторинг событий безопасности с SIEM: философия и практика - видео

В последние два года хакерские атаки на российские компании не только участились, но и стали гораздо более мощными и изощрёнными. За каждой «удачной» атакой — потеря денег, данных, штрафы от регулятора и репутационные риски для компан...

Cмотреть видео

Cмотреть видео

HD 01:50:06

BIM: BIM-модели КМ и КМД: расчет и анализ строительных конструкций. BIM-Практикум 2023, часть 12 - в

Вебинар "BIM-модели КМ и КМД: расчет и анализ строительных конструкций. BIM-Практикум 2023, часть 12" от 28 сентября. На этот раз мы подробно рассмотрели работу и задачи инженеров, связанные с выполнение расчетов строительных конструкций з...

Cмотреть видео

Cмотреть видео

HD 00:26:55

soel.ru: БРЕСЛЕР: уникальность отечественных продуктов в защите "от дурака". Евгений Николаев - виде

#Бреслер #импортозамещение #электроника #интервью Интервью с Евгением Николаевым, техническим директором БРЕСЛЕР 01:06 О компании Бреслер 02:07 О корреляции возможности иметь качественные комплектующие и возможности производства 04:49 О...

Cмотреть видео

Cмотреть видео

HD 00:00:32

ITGLOBAL: Зачем бизнесу DRP или как защитить данные от метеорита? - видео

Алексей Ежков, технический директор ITGLOBAL.COM https://itglobal.com/ru-ru/, рассказал, как заранее защитить инфраструктуру компании на случай, если произойдет сбой в работе ПО, поломка ВМ или оборудования, землетрясение, пожар в дата-цент...

Cмотреть видео

Cмотреть видео

HD 02:05:49

RPA: Robotic Process Automation (RPA) и способы заработать на Автоматизации | Павел Дуглас - видео

Покупали когда-нибудь аккаунты, пользовались ботами для пробива или генераторами данных? Это и есть продукты построенные на автоматизации: аккаунты создаются автоматически, боты для пробива и чекинга составляют отчет по ответам сторонних с...

Cмотреть видео

Cмотреть видео

HD 00:54:45

Yandex.Cloud: Мониторинг событий безопасности с SIEM: философия и практика - видео

В последние два года хакерские атаки на российские компании не только участились, но и стали гораздо более мощными и изощрёнными. За каждой «удачной» атакой — потеря денег, данных, штрафы от регулятора и репутационные риски для компаний. Се...

Cмотреть видео

Cмотреть видео

HD 01:00:26

КРОК: Облака и безопасность: дружба против киберугроз | Откровенно об ИТ-инфраструктуре. Выпуск №8

Миграция ИТ-инфраструктуры и критически важных бизнес-приложений в облако становится мейнстримом. На видеоподкасте обсудили тенденции, подходы и технологии защиты облачных инфраструктур. Ведущий Сергей Зинкевич Директор по развитию биз...

Cмотреть видео

Cмотреть видео

HD 00:12:38

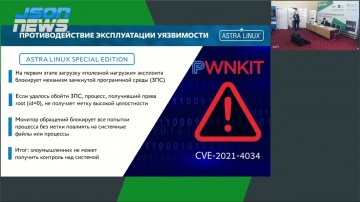

JsonTV: Применение средств защиты Astra Linux Special Edition при выявлении уязвимостей нулевого дня

Роман Мылицын, начальник отдела перспективных исследований и специальных проектов ГК Astra Linux Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры. ТБ Форум. Вопросы реализации законодательства в области о...

Cмотреть видео

Cмотреть видео

HD 00:23:49

Аладдин Р.Д.: Крипто БД. Практические кейсы применения системы защиты СУБД

Компания Аладдин стала партнером онлайн-конференции Гротек "Безопасная российская СУБД и защита от утечек". На мероприятии 10 августа с докладом "Крипто БД. Практические кейсы применения системы защиты СУБД" выступил Денис Суховей, руковод...

Cмотреть видео

Cмотреть видео

HD 00:58:49

ДиалогНаука: DCAP «Защита хранилищ неструктурированных данных» «Спектр» - вебинар

В апреле 2023 года компания «Сайберпик» получила сертификат ФСТЭК России на систему класса (DCAP / DAG) «Защита хранилищ неструктурированных данных» «Спектр».Система стала первым сертифицированным продуктом такого класса на отечественном ры...

Cмотреть видео

Cмотреть видео

HD 01:39:06

BIM: КОМПАС-3D курс на BIM. BIM-Практикум 2023, часть 9 - видео

Вебинар «КОМПАС-3D: курс на BIM. BIM-Практикум 2023, часть 9» 15 августа.На онлайн-семинаре продолжим разговор о том, как создавать информационные модели зданий и сооружений в инструментах российских разработчиков.На этот раз мы рассмотрели...

Cмотреть видео

Cмотреть видео

HD 01:18:11

Код Безопасности: Как обеспечить централизованное управление и мониторинг большим количеством устрой

Совместный вебинар «Кода Безопасности» и «Газинформсервис»- Как Континент 4 обеспечивает централизованное управление; - Efros DO как инструмент анализа безопасности ИТ-инфраструктур; - Интеграция Efros DO и Континент 4;В ходе вебинара б...

Cмотреть видео

Cмотреть видео

HD 00:17:01

JsonTV: Типовые варианты применения решений InfoDiode для защиты доверенных сегментов

Половинко Вячеслав Владимирович, Руководитель направления собственных продуктов, Департамент информационных систем АМТ-ГРУП. Десятая юбилейная конференция «Информационная безопасность автоматизированных систем управления технологическими пр...

Cмотреть видео

Cмотреть видео

HD 00:01:06

JsonTV: ИБКВО 2019. Алексей Емельянов. «РосМорПорт»: Закон изменил подход к безопасности объектов

Интервью с Алексеем Емельяновым, заместителем начальника отдела ИБ ФГУП «РосМорПорт» в рамках работы конференции «Информационная безопасность АСУ ТП критически важных объектов».Седьмая конференция «Информационная безопасность АСУ ТП критиче...

Cмотреть видео

Cмотреть видео

HD 00:16:02

Код ИБ: Защита от утечки данных, где Zero Trust не пустое слово - видео Полосатый ИНФОБЕЗ

Защита от утечки данных, где Zero Trust не пустое слово Ильшат Латыпов, Менеджер продукт, Киберпротект #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и расти...

Cмотреть видео

Cмотреть видео

HD 01:02:58

SoftwareONE: Защита мобильных устройств с Kaspersky Secure Mobility Management - видео

Защита мобильных устройств с Kaspersky Secure Mobility Managementнаши соцсетиVK: https://vk.com/woneit Linkedin: https://www.linkedin.com/company/81847962 TG:https://t.me/wone_itСвязаться с нами: info.ru@wone-it.ru

Cмотреть видео

Cмотреть видео

HD 00:18:20

Код ИБ: Анализ безопасности проектов и систем - видео Полосатый ИНФОБЕЗ

Анализ безопасности проектов и систем Кирилл Вотинцев,Security partner Тинькофф#codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в И...

Cмотреть видео

Cмотреть видео

HD 00:47:33

ELMA: Мобильная электронная подпись: легкий способ начать использовать ЭП в кадровом документооборо

О чём? Использование квалифицированной электронной подписи — это не только один из трендов документооборота, но и необходимая функция для работы компании в современном мире. Теперь подписывать документы можно со смартфона без привязки...

Cмотреть видео

Cмотреть видео

HD 00:01:30

BIM: BIM-смета АВС в системе Renga. Урок 3. Информационная наполненность BIM-модели - видео

Информационная наполненность BIM-модели

Cмотреть видео

Cмотреть видео

HD 00:12:39

1С-Рарус: 2.1.11 Альфа-Авто. Настройка типов цен и установка цен. Справочник "Типы цен" (Часть 1) -

В этом видео продолжаем цикл видеоуроков по базовой настройке программы Альфа-Авто ред. 6. В этом видеоуроке рассмотрим заполнение справочника "Типы цен" и настройки, влияющие на ценообразование.Предыдущий видеоурок цикла "2.1.10 Альфа-Авто...

Cмотреть видео

Cмотреть видео

HD 00:28:41

СёрчИнформ: Нулевой этап защиты данных. Доклад Дмитрия Стельченко на «КОД ИБ-2021» - видео

Дмитрий Стельченко, руководитель «СёрчИнформ» в Казахстане, рассказывает, как осуществлять контроль информации «в покое», как проводить аудит файлов и наводить в них порядок, как не допустить нарушения прав доступа.Тайм-коды: 02:04 Что тако...

Cмотреть видео

Cмотреть видео

HD 02:40:00

Цифровизация: Круглый стол «Цифровая клиника – новые технологии, безопасность, экономическая эффекти

Круглый стол «Цифровая клиника – новые технологии, безопасность, экономическая эффективность»

Cмотреть видео

Cмотреть видео

HD 00:28:11

C#: Практика на C# Разработка ИС для интернет магазина телевизоров. часть первая - видео

Данное видео является первым в серии обучающих уроков, по программированию на языке C#. Цель курса разработка ИС для интернет-магазина телевизоров. ИС должна позволять вести учет товаров, заказов и продаж, иметь графический интерфейс р...

Cмотреть видео

Cмотреть видео

HD 00:11:03

J: Java SpringBoot Thymeleaf Web приложение с нуля для новичков CRUD список заявок 1 часть - видео

Разработка Web-приложения на Java с использованием фреймворков SpringBoot и Thymeleaf. В качестве примера выбран проект - Служба технической поддержки. Это мой первый опыт на этом стеке технологий, так что получается - новичкам от новичка С...

Cмотреть видео

Cмотреть видео