Код Безопасности: Способы защиты информации от НСД - часть 1 → Похожие видео ролики , Страница 55

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных средств защиты операционных систем ОС семейства Windows; - видах архитектуры средств защиты информации; - особенностях работы подсистем авторизации, управления доступом и контроля целостности, реализованных в современных средствах защиты информации. Выполнение слушателями практических заданий позволит получить базовые навыки настройки современных средств защ...

Подробнее в видео...

Подробнее в видео...

HD 00:22:37

Код ИБ: Культура безопасности: ожидания и реальность. Как перейти от слов к делу - видео Полосатый И

Культура безопасности: ожидания и реальность. Как перейти от слов к делу Волдохин Сергей Директор, Антифишинг #codeib #итоги #Антифишинг КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и...

Cмотреть видео

Cмотреть видео

HD 00:08:10

J: Артем Перевозников | тренер IT-Academy по Java | часть 1 - видео

"Java — это C++, из которого убрали все пистолеты, ножи и дубинки".

Cмотреть видео

Cмотреть видео

HD 00:28:09

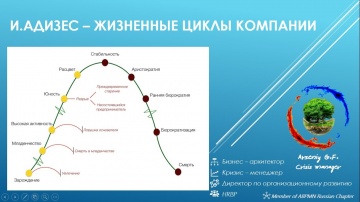

PLM: Жизненные циклы компании (И.Адизес) Часть 1 - видео

Жизненные циклы компании (И.Адизес) Часть 1

Cмотреть видео

Cмотреть видео

HD 00:08:35

1С:Пирог: Кодирование информации [Основные понятия] - видео

Кодирование информации - это базовое понятие, без которого невозможно представить себе существование современных систем. В этом ролике мы изучаем азы информационных технологий и обсуждаем такую штуку, как кодирование информации. Это об...

Cмотреть видео

Cмотреть видео

HD 00:14:09

BIM: [BIM PMBoK] Выпуск 7. Инструменты контроля информационной модели - видео

PMBoK Малого BIM бизнеса. Инструменты контроля информационной модели 0:00 Интро 1:36 Контроль модели на коллизии 4:44 Контроль изменений в опорных моделях 8:05 Контроль атрибутивной информации 10:36 Контроль с помощью математических и лог...

Cмотреть видео

Cмотреть видео

HD 00:14:08

Разработка 1С: Занятие №45. Модули 1С — часть 3 (Модуль объекта) - видео

На данном занятии мы рассмотрим назначение модуля объекта и методику его использования, а также разберемся почему нельзя использовать модули объекта для задач обработки данных. Более подробно информацию по данной теме можно получить на ку...

Cмотреть видео

Cмотреть видео

HD 00:49:32

PHP: PHP metrics. Инструмент оценки сложности и maintainability кода. Часть 1 | Глазами фрилансера -

Есть ли объективный способ оценить чистоту кода, его сложность и способность к развитию (maintainability)? Есть. Его предоставляет нам, в частности, пакет PHP metrics, использующий набор математически и статистически обоснованных методов та...

Cмотреть видео

Cмотреть видео

HD 00:03:32

Kaspersky Russia: Как защитить свои аккаунты - видео

Киберпреступники часто охотятся за чужими аккаунтами. Они могут получить доступ к учетной записи, если подберут или узнают пароль от нее. Что делать, чтобы ее защитить? А что делать не надо? Ответы на все вопросы — в этом видео. ...

Cмотреть видео

Cмотреть видео

HD 00:03:00

СёрчИнформ: Применение искусственного интеллекта в защитных продуктах «СёрчИнформ», сюжет РБК - виде

В этом году наша DLP-система «СёрчИнформ КИБ» научилась детектировать случаи, когда сотрудники наводят смартфоны на монитор, распознавать пользователей по лицам и выявлять источник утечки с помощью водяных знаков. Как работает новый функцио...

Cмотреть видео

Cмотреть видео

HD 00:32:49

ГИС: Практическая часть 1 - Внедрение растра и оцифровка - видео

Внедрение растра и оцифровка#GIS #ГИС #Практика

Cмотреть видео

Cмотреть видео

HD 00:04:28

Разработка 1С: 1С Конфигурации. Часть 1. Типовые конфигурации 1С - видео

1С Конфигурации. Часть 1. Типовые конфигурации 1С

Cмотреть видео

Cмотреть видео

HD 00:21:12

DevOps: 5 Основные дистрибутивы для тестирования на проникновение Часть 1 - видео

В первую очередь будет здесь https://dzen.ru/id/5a4a5f5a57906a8c36fd2720 подписывайся Курс по Kali Linux с нуля для будущих специалистов по кибербезопасности. Изучите на практике основные инструменты выявления и эксплуатации уязвимостей: ...

Cмотреть видео

Cмотреть видео

HD 00:11:50

BIM: Какую информацию получает BIM-менеджер из информационной модели? - видео

Наш эксперт Константин Ермаков рассказывает: ✔️ о важности технического задания при формировании информационной модели ✔️ об основных принципах получения данных из модели Полезного просмотра!

Cмотреть видео

Cмотреть видео

HD 00:08:58

JsonTV: Документационное обеспечение систем безопасности объектов КИИ. «ЭЛВИС-ПЛЮС»

Акименко Владимир Викторович, Руководитель Центра кибербезопасности критических инфраструктур, «ЭЛВИС-ПЛЮС». Десятая юбилейная конференция «Информационная безопасность автоматизированных систем управления технологическими процессами критиче...

Cмотреть видео

Cмотреть видео

HD 00:36:16

C#: Организация настроек приложения (Configuration) в .NET на C#. Часть 1 - видео

Трейнинг посвящен механизму работы с настройками в приложении, написанном на языке C# на примере реализации в .NET 7.0 В данной части разбирается работа с настройками подгруженными из следующих источников: - JSON файлы (appsettings.json и ...

Cмотреть видео

Cмотреть видео

HD 01:18:46

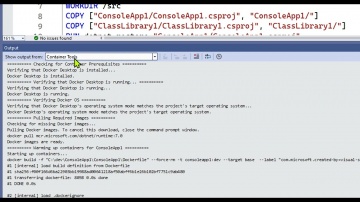

C#: Использование Docker при разработке приложений на C#. Часть 3 - видео

Лекция посвящена возможностям Visual Studio 2022, упрощающим разработку, запуск и отладку Docker образов и контейнеров с программами, написанными на C#. Обсуждается следующие темы: - подключение поддержки Docker к существующим проектам -...

Cмотреть видео

Cмотреть видео

HD 00:24:07

СёрчИнформ: Как защитить малый и средний бизнес от киберугроз. Радио «Серебряный Дождь» - видео

Жертвами киберпреступлений становятся крупнейшие и наиболее подкованные в области ИБ компании. Вспомнить хотя бы нашумевшую утечку у Яндекс.Еды. Если даже крупные компании не могут защитить себя от киберугроз, то, что делать малому и средне...

Cмотреть видео

Cмотреть видео

HD 00:19:49

C#: Использование Docker при разработке приложений на C#. Часть 1 из 4 - видео

Лекция посвящена объяснению концепции и основам работы с программным обеспечением для автоматизации развёртывания и управления приложениями в средах с поддержкой контейнеризации Docker

Cмотреть видео

Cмотреть видео

HD 01:10:31

C#: Использование Docker при разработке приложений на C#. Часть 2 из 4 - видео

Лекция посвящена основам, принципам и подходам создания Docker образов содержащих приложения, написанные на C# Обсуждается следующие темы: - назначение и базовые возожности Dockerfile - создание образа содержащего консольного Framework-de...

Cмотреть видео

Cмотреть видео

HD 00:31:23

AXELOT: Релиз AXELOT WMS Х 5.0.8. Что нового? (часть 2)

8 февраля прошел второй вебинар, посвященный релизу AXELOT WMS Х 5.0.8. На нем мы рассказали о крупных доработках, связанных с бизнес-логикой системы и работой мобильного клиента. Релиз AXELOT WMS Х 5.0.8 находится на финальной стадии тест...

Cмотреть видео

Cмотреть видео

HD 00:36:03

PHP: Интернет магазин с нуля на php Выпуск №133 Пользовательская часть | система перекрестных фильтр

Онлайн обучение от Web c 0 до профи. Курс Глобальный практикум на PHP. https://web-q.site/services/web-s-0-do-profi-globalniy-praktikum/ Чат тех.помощи по курсу в TELERGAM: https://t.me/joinchat/HLJVOxvxS5WuKpSDTlhGeg Все видео по ссылк...

Cмотреть видео

Cмотреть видео

HD 00:50:34

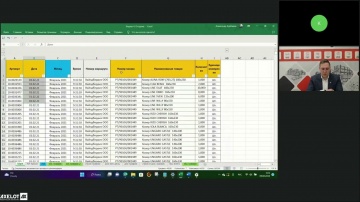

AXELOT: Технологическое проектирование склада (часть 2)

9 февраля прошел второй вебинар, посвященный обзору этапов технологического проектирования склада. На мероприятии мы рассказали о методах проверки полноты данных, собранных в ходе аудита. В конце вебинара был объявлен победитель конкурса, с...

Cмотреть видео

Cмотреть видео

HD 01:02:41

BIM: Обзор требований к информационным моделям | Как подготовить BIM модель к экспертизе | ТИМ | ГОС

Подписывайтесь на наш Telegram-канал - https://t.me/+U7TLRDXhRaFkOGUy • Больше информации о наших услугах по BIM-технологи - https://bimcad.ru/ • Расписание вебинаров - https://webinar.blog/ • Наш RuTube канал - https://rutube.ru/channel...

Cмотреть видео

Cмотреть видео

HD 01:07:51

Layta: RVI – эволюция системы видеонаблюдения. Инструменты решения задач комплексной безопасности.

Интернет-магазин LAYTA.RU Распродажи и акции Новости систем безопасности Глобальные изменения на рынке всегда предполагают перестройку и адаптацию большинства игроков к новым правилам. И каждый переживает подобную адаптацию по-своему. О...

Cмотреть видео

Cмотреть видео

HD 01:02:51

DevOps: Linux с нуля до DevOps / DevNet инженера. Часть 1 - видео

Курс Операционная система #linux с нуля до #devops / #devnet инженера - Первое занятие Переходите по ссылке и получите БЕСПЛАТНУЮ настольную книгу с примерами - Команды Linux «от А до Z» - https://edu-cisco.org/linux-commands-form-a-to-z-h...

Cмотреть видео

Cмотреть видео

HD 00:32:47

АСУ ТП: Защита конечных устройств в АСУ ТП: проблемы и рекомендации - видео

Причины уязвимости конечных устройств в АСУ ТП и эксплуатации их злоумышленниками. Защита АСУ ТП на уровне диспетчерского управления. Создание замкнутой программной среды для защиты конечных устройств в АСУ ТП. Контроль подключения съемных ...

Cмотреть видео

Cмотреть видео

HD 00:22:31

SCADA: Проектирование СПЗ GLOBAL. Часть 1. Общая структура. Верхний и средний уровни. Соответствие С

Регистрация на II вебинар по проектированию СПЗ GLOBAL: https://events.webinar.ru/2805/603850350 Предлагаем вашему вниманию запись I вебинара серии "Проектирование СПЗ GLOBAL". Таймкоды: 00:48 - Первый опыт оснащения крупного объекта адр...

Cмотреть видео

Cмотреть видео

HD 00:10:45

1С:Пирог: Как записывается цифровая информация - видео

Разбираемся, как работает запись информации на различные цифровые носители. В первую очередь нас интересует запись информации на флэшки. В ролике мы узнаем, как на физическом уровне происходит запись информации на флэшкарту и что такое тран...

Cмотреть видео

Cмотреть видео

HD 00:24:54

JsonTV: Алексей Андрияшин, Fortinet: Подходы и решения Fortinet для обеспечения безопасности сетей 5

Сети 5G, представляя из себя виртуализованные системы распределенных вычислений, предъявляют принципиально иные нежели сети предыдущих поколений требования к обеспечению безопасности как служебных функций сетей, так и подключаемых к ним уст...

Cмотреть видео

Cмотреть видео

![1С:Пирог: Кодирование информации [Основные понятия] - видео](https://12n.ru/upload/video/images/small/e7/4f/e74f751e570bc7c845e9303a2c7ff4e8.jpg)

![BIM: [BIM PMBoK] Выпуск 7. Инструменты контроля информационной модели - видео](https://12n.ru/upload/video/images/small/49/27/492763530916482d87ae8eb50455c037.jpg)