Видео

6885 роликов  В этом разделе собраны экспертные видеоматериалы, посвященные полному циклу создания программных продуктов. Мы разбираем не только актуальные стеки технологий, но и методологии управления разработкой в условиях цифровой ...

В этом разделе собраны экспертные видеоматериалы, посвященные полному циклу создания программных продуктов. Мы разбираем не только актуальные стеки технологий, но и методологии управления разработкой в условиях цифровой ...

В этом разделе собраны экспертные видеоматериалы, посвященные полному циклу создания программных продуктов. Мы разбираем не только актуальные стеки технологий, но и методологии управления разработкой в условиях цифровой ...

В этом разделе собраны экспертные видеоматериалы, посвященные полному циклу создания программных продуктов. Мы разбираем не только актуальные стеки технологий, но и методологии управления разработкой в условиях цифровой ... Разработка ПО и приложений

Видеокаталог 12N

JsonTV: Олег Александров, Ростсельмаш: Опыт компании в области автоматизации сельского хозяйства

Направления повышения эффективности сельскохозяйственного производства: Точное внесение удобрений/СЗР/семян, автопилотирование и агроменеджмент. Олег Александров, Руководитель проекта, «Ростсельмаш». Интегрированные комплексные решени...

Cмотреть видео

Cмотреть видео

JsonTV: Роман Трофимов, AgTech Ventures: Перспективы венчурных инвестиций в цифровое сельское хозяйс

Каков спрос на точное земледелие? За что готовы платить фермеры? В крупных агрохолдингах: борьба с воровством, нецелевыми тратами, лучшее планирование и бюджетирование, контроль качества, кадры, саботаж. Проблемы мелких и средних фермеров: ...

Cмотреть видео

Cмотреть видео

JsonTV: Роман Мартынов, Syngenta: Подход компании к продвижению решений в области цифрового с/х

Почему сельское хозяйство на последнем месте по применению цифровых технологий? Цифровой дарвинизм и риск ничего не делать. Возможные причины низкого уровня развития «цифры»: практическая ценность, кадры, управление изменениями, сложность и...

Cмотреть видео

Cмотреть видео

JsonTV: Юлия Анлюк, SmartAgro: Контроль готовой продукции с АПК

Важность и специфика контроля готовой продукции в сельском хозяйстве. Специфика модуля комплексной платформы управления агропредприятием. Назначение, функциональные возможности системы. Юлия Анлюк, специалист по связям с общественностью, ...

Cмотреть видео

Cмотреть видео

JsonTV: Станислав Шишов, ГК «АгроТерра»: Почему внедрение новых технологий в АПК идет так медленно?

Опыт построения внутреннего центра по внедрению инноваций в агрохолдинге для взаимодействия со стартапами. Станислав Шишов, Директор по инновациям ГК «Агротерра». Воронка инноваций ГК «АгроТерра»: до 200 компаний попало в первичный отсев ...

Cмотреть видео

Cмотреть видео

JsonTV: Кирилл Зябрев, Инттерра: Не ждите, когда западные инвесторы придут, - к вам приходите к ним

Старайтесь начать общение с инвесторами как можно раньше (задолго до того, как вам нужны деньги) и заранее начинайте готовить качественные материалы для них. Мнение о том, что западные венчурные инвесторы не рассматривают инвестиции в Росси...

Cмотреть видео

Cмотреть видео

JsonTV: Владимир Коршунов, «ИнфоБиС»/Агросигнал: ФРИИ нам предложили самые комфортные условия инвест

ФРИИ полгода наблюдали за нашей динамикой, они увидели, что у нас хорошо растет выручка, и приняли решение работать с нами. Параллельно к нам поступил ряд предложений и от других инвесторов, - предложение ФРИИ было средним по сумме, нас оце...

Cмотреть видео

Cмотреть видео

JsonTV: Павел Данилов, Агротех I/Skolkovo Ventures: Мы инвестируем в 15 Agrotech-компаний по 200 млн

Целевые параметры компаний для инвестиций венчурного фонда Агротех I: фокус на раунд A и B, сделки на поздних стадиях в случае привлекательных возможностей; product-market fit, четкие конкурентные преимущества, наличие пилотных проектов и/и...

Cмотреть видео

Cмотреть видео

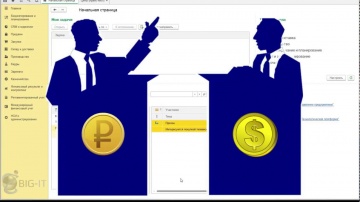

БИГ-АЙТИ: 1C: ERP - Ценообразование. Краткий обзор

Как найти и настроить виды цен, задать цены, сформировать прайс-лист в 1C ERP - сейчас разберёмся! ═══════════════════════════════════════════════ Серия позитивных обучающих роликов по 1С:ERP ═══════════════════════════════════════════════ ...

Cмотреть видео

Cмотреть видео

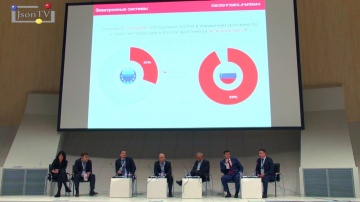

JsonTV: Сколково. Регуляторные и технологические барьеры развития точного земледелия в России

Модератор: Николай Лычев, редакционный директор, проект «Агроинвестор». Спикеры: - Анна Гребенюк, Заместитель заведующего отделом ИСИЭЗ НИУ ВШЭ - Сергей Жуков, Со-руководитель рабочей группы НТИ AeroNet - Андрей Колесников, Директор Ас...

Cмотреть видео

Cмотреть видео

JsonTV: Станислав Шишов, ГК «АгроТерра»: Пилотное внедрение облачной платформы Smart! Fertilizer

Smart! Fertilizer – стартап-разработчик облачной платформы (SaaS) для поддержки принятия решений в сфере использования удобрений. Компания на рынке уже 2 года, 50 тыс. пользователей в 118 странах мира, опыт работы по 250 с/х культурам. Ста...

Cмотреть видео

Cмотреть видео

JsonTV: Дмитрий Понин, «Нурлат-АГРО»: Результаты внедрения в хозяйстве системы «Агросигнал»

Комплексная система управления фермой «Агросигнал» обеспечивает учет, контроль и помощь в принятии решений - управлении предприятием. Система «Агросигнал» на рынке уже 4 года, используется более чем в 150 хозяйствах, под управлением которых...

Cмотреть видео

Cмотреть видео

JsonTV: Владимир Елисеев, РобоПРОБ: Внедрение роботизированного комплекса отбора почв в «Агрофирма Р

Роботизированный комплекс для отбора почв и облачный сервис для анализа и расчета вносимых удобрений. Робот позволяет в автоматическом режиме, без участия человека, отбирать/маркировать/упаковывать до 36 почвенных проб. В прошлом году мы пр...

Cмотреть видео

Cмотреть видео

JsonTV: Владимир Быстров, Проагротех: Повышение эффективности агробизнеса за счет возможностей Exact

За счет использования возможностей Farm Management систем от ExactFarming ООО «Проагротех» в 2017 г. получило 40,7 млн рублей дополнительной выручки или 3514 рублей/га (удалось повысить урожайность озимой пшеницы на 55%, ячменя на 282%, под...

Cмотреть видео

Cмотреть видео

JsonTV: Дмитрий Лебедь, АгроХолдинг Кубань: Пилот с «Агроноут» по дифференцированному внесению удобр

В 2017 году с компанией «Агроноут» мы запустили пилотный проект в ПУ Север. При неизменной урожайности при дифференцированной по полю норме внесения удобрений удалось выровнять маржу сахарной свеклы в разных зонах плодородия: на 3,7 тыс. ру...

Cмотреть видео

Cмотреть видео

Be Tech: CRM Storekeeper Creatio by Be Tech - видео

More about CRM for Warehouse - https://btbpm.com/en/sklad #creatio #terrasoft #betech

Cмотреть видео

Cмотреть видео

JsonTV: Игорь Козубенко, Минсельхоз России: Планируем программу «уберизации» машинно-тракторного пар

Мелкие и средние фермерские хозяйства сегодня тратят большие средства на содержание машинно-тракторного парка. Их энерговооруженность на 1 га выше, чем в крупных агрохолдингах, но она излишняя, - большую часть времени мощные комбайны или тр...

Cмотреть видео

Cмотреть видео

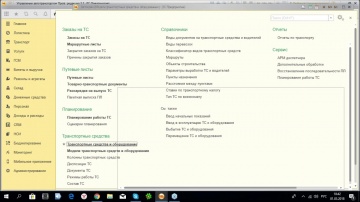

1С-Рарус: Учет работы автотранспорта, специальной техники, оборудования и механизмов в программе -01

Запись вебинара от 01 марта 2018 года " Учет работы автотранспорта, специальной техники, оборудования и механизмов в программе. Учет ремонтов и тех обслуживаний. Работа с агрегатами." Подробнее о программных продуктах «1С:Предприятие 8. Уп...

Cмотреть видео

Cмотреть видео

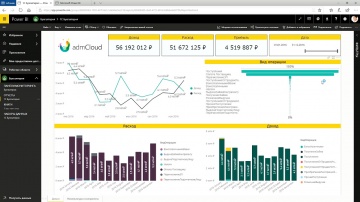

IQBI: Способы наглядного представления данных в Power BI - видео

Способы наглядного представления данных в Power BI

Cмотреть видео

Cмотреть видео

IQBI: Инструменты фильтрации данных и расчетов в Power BI - видео

Инструменты фильтрации данных и расчетов в Power BI

Cмотреть видео

Cмотреть видео

Цифровизация: Цифровизация и риэлторский бизнес Олег Пашин ИРН от Сбербанка - видео

Каким должен быть риэлторский бизнес, какой должна быть риэлторская компания, для того, чтобы в эпоху цифровизации, онлайн-технологий оставаться успешными. Выступление генерального директора ООО ЦРП "Петербургская Недвижимость" Олега П...

Cмотреть видео

Cмотреть видео

Код Безопасности: Миграция с Secret Net на Secret Net Studio: этапы и специализированные инструменты

Secret Net Studio - комплексное решение для защиты рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования Ведущий: Павел Петров, менеджер по продукту Вебинар будет интересен спец...

Cмотреть видео

Cмотреть видео

Цифровизация: "Цифровизация и риэлторский бизнес". Телеграм для риэлтора - видео

Каким должен быть риэлторский бизнес, какой должна быть риэлторская компания, для того, чтобы в эпоху цифровизации, онлайн-технологий оставаться успешными. Выступление генерального директора ООО ЦРП "Петербургская Недвижимость" Олега П...

Cмотреть видео

Cмотреть видео

EDA60K представляет собой мобильный компьютер нового поколения Honeywell серии Scanpal

Мобильный компьютер EDA60K представляет собой мобильный компьютер нового поколения Honeywell серии Scanpal. Это универсальное устройство на базе операционной системы Android, отличающееся широким набором функций, высокой скоростью работы, б...

Cмотреть видео

Cмотреть видео

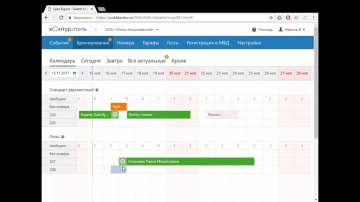

СКБ Контур: Контур.Отель: работа в сервисе

СКБ Контур разрабатывает программы для руководителей и бухгалтеров, которые помогают взаимодействовать с государством и контрагентами, упростить внутренние процессы и быстрее справляться с ежедневными задачами.

Cмотреть видео

Cмотреть видео

InfoSoftNSK: Участники о СИБПРОФОРУМе - 2017

С 1 по 3 ноября 2017 года в Новосибирске состоялся II Сибирский производственный форум "Повышение производительности компании" http://sibproforum.ru/ В первый день 250 участников, около 30 процентов которых составляли делегаты из Кемеровс...

Cмотреть видео

Cмотреть видео

JsonTV: Производство Hi Tech продукции в России: За и против, Светлана Водянова, J’son & Partners Co

Промышленность – самая сложная и противоречивая тема в нашей стране. Потому что наслоилось много разных неконсолидированных мнений, сомнений, мифов, которые очень опасны для нашего развития. Один из самых вредных мифов – про постиндустриа...

Cмотреть видео

Cмотреть видео