ДиалогНаука: ВЕБИНАР: SKYBOX SECURITY КАК ИНСТРУМЕНТ ПРЕДСКАЗАНИЯ ВЕКТОРОВ АТАК → Похожие видео ролики , Страница 21

С одной стороны, организации уже используют средства, которые сочетают в себе целый комплекс механизмов защиты на разных уровнях. С другой стороны, есть уязвимости, на эксплуатацию которых направлено большинство эксплойтов, используемых при проведении атак. Skybox Security как раз и выступает платформой, которая позволяет соединить между собой знания о всех уязвимостях ИТ-инфраструктуры и настроек сетевой безопасности. Такой подход не только дает полную видимость возможных векторов атак, но и позволяет существенно оптимизировать затраты на эксплуатацию сети и управление уязвимостями. ПРОГРАМ...

Подробнее в видео...

Подробнее в видео...

HD 01:02:47

ДиалогНаука: ВЕБИНАР: ОБЗОР НОРМАТИВНЫХ ТРЕБОВАНИЙ БАНКА РОССИИ ПО ЗАЩИТЕ ИНФОРМАЦИИ.

ПРОГРАММА: - Обзор требований и изменений в актуальных документах Банка России: 683-П, 719-П, 747-П, 757-П, ГОСТ 57580.1; - Проведение оценки соответствия; - Отчетность в Банк России. Спикер: Антон Свинцицкий, директор по консалтингу АО...

Cмотреть видео

Cмотреть видео

HD 00:19:47

Код ИБ: Shift Left Security: как подружить безопасность и продуктовые команды - видео Полосатый ИНФО

Shift Left Security: как подружить безопасность и продуктовые команды Волдохин Сергей Директор, Антифишинг #codeib #Итоги #Антифишинг КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и по...

Cмотреть видео

Cмотреть видео

HD 01:42:29

МойСклад: Управление продажами в МоемСкладе: 9 инструментов автоматизации - видео

Регистрируйтесь и получите презентации, полезные материалы, бонусы от партнеров https://www.moysklad.ru/events/app4/?q=youtube221222&utm_medium=video&utm_source=youtube&utm_campaign=youtube221222 0:00 Заставка 2:27 Открытие мероприятие 7:...

Cмотреть видео

Cмотреть видео

HD 00:14:09

BIM: [BIM PMBoK] Выпуск 7. Инструменты контроля информационной модели - видео

PMBoK Малого BIM бизнеса. Инструменты контроля информационной модели 0:00 Интро 1:36 Контроль модели на коллизии 4:44 Контроль изменений в опорных моделях 8:05 Контроль атрибутивной информации 10:36 Контроль с помощью математических и лог...

Cмотреть видео

Cмотреть видео

HD 00:49:32

PHP: PHP metrics. Инструмент оценки сложности и maintainability кода. Часть 1 | Глазами фрилансера -

Есть ли объективный способ оценить чистоту кода, его сложность и способность к развитию (maintainability)? Есть. Его предоставляет нам, в частности, пакет PHP metrics, использующий набор математически и статистически обоснованных методов та...

Cмотреть видео

Cмотреть видео

HD 01:07:51

Layta: RVI – эволюция системы видеонаблюдения. Инструменты решения задач комплексной безопасности.

Интернет-магазин LAYTA.RU Распродажи и акции Новости систем безопасности Глобальные изменения на рынке всегда предполагают перестройку и адаптацию большинства игроков к новым правилам. И каждый переживает подобную адаптацию по-своему. О...

Cмотреть видео

Cмотреть видео

HD 00:01:11

Digital Security: RDS blacklist rename bypass demo

Читайте статью, для которой записано демо: https://dsec.ru/blog/remote-desktop-glazami-atakuy...

Cмотреть видео

Cмотреть видео

HD 00:01:18

Digital Security: RDS mulpitle connections error to shell demo

Читайте статью, для которой записано демо: https://dsec.ru/blog/remote-desktop-glazami-atakuy...

Cмотреть видео

Cмотреть видео

HD 00:08:12

RetailCRM: Как раскрутить интернет-магазин в Instagram: лучшие инструменты продвижения - видео

Расскажем, как раскрутить интернет-магазин в Instagram и какие инструменты помогут продвинуть ваш бренд на площадке *Деятельность компании Meta Platforms Inc. по реализации Facebook и Instagram запрещена на территории РФ как экстремистская...

Cмотреть видео

Cмотреть видео

HD 00:50:53

DevOps: Security Stream #8 (E5S2) - Антон Гаврилов - Что такое DevSecOps и зачем он нужен? - видео

Что такое DevSecOps и зачем он нужен? Откуда берутся DevSecOps-специалисты и что они умеют? Обсуждаем эти и другие вопросы в новом выпуске подкаста Security Stream.Наш гость – Антон Гаврилов, BDM по направлению DevSecOps компании «Инфосисте...

Cмотреть видео

Cмотреть видео

HD 00:57:09

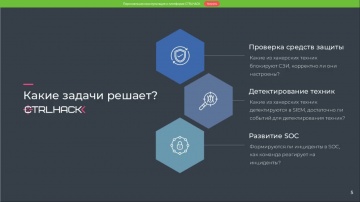

ДиалогНаука: Применение платформы CTRLHACK для анализа уровня защищенности организации - видео

На вебинаре с компанией CTRLHACK – разработчиком Российской платформой, проводящей контролируемые проверки, имитирующие действия атакующего и выполняющая симуляции различных кибератакующих техник и многоступенчатых атак непосредственно в ин...

Cмотреть видео

Cмотреть видео

HD 01:13:17

ДиалогНаука: ВЕБИНАР: ОБЗОР НОРМАТИВНЫХ ТРЕБОВАНИЙ БАНКА РОССИИ ПО ЗАЩИТЕ ИНФОРМАЦИИ

На вебинаре, с директором по консалтингу АО «ДиалогНаука», рассмотрели изменения требований в документах Банка России к обеспечению защиты информации при осуществлении деятельности в сфере финансовых рынков. А также обсудили новые ГОСТы, вс...

Cмотреть видео

Cмотреть видео

HD 00:53:43

ДиалогНаука: ВЕБИНАР: УПРАВЛЕНИЕ ИБ И АНАЛИЗ УГРОЗ НА СТЫКЕ ТЕХНОЛОГИЙ И РАЗНЫХ ПРОДУКТОВ

Обсуждение вместе с разработчиками Security Vision - единственной отечественной ИТ-платформы, способной роботизировать порядка 95% рутинного программно-технического функционала специалистов информационной безопасности, предпосылки применени...

Cмотреть видео

Cмотреть видео

HD 00:35:24

Autodesk CIS: Сокращаем рутину и стоимость производства: инструменты анализа допусков-посадок и 3D-а

Старший технический специалист компании Autodesk об инструменте Tolerance Analysis и Model based definition. Докладчик: Peter De Strijker, специалист по приложениям Autodesk для промышленного производства, Autodesk Autodesk University Russ...

Cмотреть видео

Cмотреть видео

HD 00:48:02

C#: IT-лекторий: Ключевые инструменты при работе с современным C# / Александр Михалин - видео

Александр Михалин, .NET-разработчик расскажет о том, как новичку подходить к изучению C#: - Основные моменты, на которые стоит обратить внимание при изучении. - Сколько времени занимает изучение отдельных элементов. Сайт: https://itentik...

Cмотреть видео

Cмотреть видео

HD 00:52:01

ДиалогНаука: ВЕБИНАР: ЭКОСИСТЕМА USERGATE SUMMA. БЕЗОПАНСОТЬ КОРПОРАТИВНЫХ И ТЕХНОЛОГИЧЕСКИХ СЕТЕЙ.

Вместе с UserGate и на базе её экосистемы продуктов безопасности SUMMA* — решением для комплексного управления информационной безопасностью гибридной IT-инфраструктуры, рассмотрели следующие темы: • Актуальные вопросы рынка межсетевого экр...

Cмотреть видео

Cмотреть видео

HD 00:37:46

ДиалогНаука: Вебинар: «Возможности Xello Deception для детектирования APT-атак и расследования кибер

Сегодня, в условиях отсутствия обновлений от западных производителей и уязвимостей сред передачи данных и сетевых протоколов, проникновение в сеть — вопрос времени и целей злоумышленников. Ни встроенные средства кибербезопасности, ни грамот...

Cмотреть видео

Cмотреть видео

HD 01:01:19

ДиалогНаука: ВЕБИНАР: INDEED PAM PRIVILEGED ACCESS MANAGER

На вебинаре с Компанией Индид рассмотрели функционал решений PRIVILEGED ACCESS MANAGER* отвечающий за фиксацию действий администраторов и подрядчиков к корпоративным ресурсам в режиме реального времени, запись действий и расследование инцид...

Cмотреть видео

Cмотреть видео

HD 00:45:23

DevOps: Александр Иванов — Yandex Load Testing: что облачные инструменты дают нагрузочному тестировщ

Ближайшая конференция: Heisenbug 2023 Spring — 11–12 апреля (Online), 16-17 апреля (Offline, Москва) Подробности и билеты: https://bit.ly/324fjlr — — Александр расскажет про то, что собой представляет сервис Load Testing, какие возможности ...

Cмотреть видео

Cмотреть видео

HD 01:01:40

ДиалогНаука: ВЕБИНАР: КАТЕГОРИРОВАНИЕ ОБЪЕКТОВ КИИ. ЧТО НОВОГО? ПРАКТИЧЕСКИЙ ОПЫТ.

В конце прошлого года утверждены поправки в Правила категорирования объектив КИИ (Постановление Правительства № 127), внесшие ряд значительных изменений, усилившие ведомственный мониторинг и повлекшие за собой необходимость выполнения субъе...

Cмотреть видео

Cмотреть видео

HD 01:11:50

DevOps: Анализ исходного кода на безопасность // Демо-занятие курса «DevOps практики и инструменты»

На данном уроке мы рассмотрим различные типы анализа исходного кода (SAST/SCA/DAST/IAST/RASP) и поговорим об инструментах, позволяющих внедрить их в ваш CI/CD пайплайн. «DevOps практики и инструменты» - https://otus.pw/TCJU/ Преподавател...

Cмотреть видео

Cмотреть видео

HD 01:12:09

ДиалогНаука: РЕФОРМА 152-ФЗ «О ПЕРСОНАЛЬНЫЙ ДАННЫХ». ОПЫТ ПРАКТИЧЕСКОЙ РЕАЛИЗАЦИИ.

Изменения в 152-ФЗ едва вступили в силу, а уже появились не только первые сложности с их реализацией, но и первые предписания Роскомнадзора. На вебинаре мы рассказали об опыте практического выполнения новых требований 152-ФЗ, о частых пробл...

Cмотреть видео

Cмотреть видео

HD 00:59:42

ДиалогНаука: ОБЗОР КОМПЛЕКСА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ САКУРА

Вместе с компанией ИТ-Экспертиза и её командой профессионалов в области ИТ разработки программного обеспечения и информационной безопасности, провели обзор возможностей комплекса САКУРА, необходимым для контроля удалённых рабочих мест и акт...

Cмотреть видео

Cмотреть видео

HD 00:08:58

АСУ ТП: 14 Методы, технологии и инструменты защиты АСУ ТП Акименко Владимир Викторович - видео

Документационное обеспечение систем безопасности объектов КИИ – Акименко Владимир Викторович, руководитель Центра кибербезопасности критических инфраструктур, «ЭЛВИС-ПЛЮС»

Cмотреть видео

Cмотреть видео

HD 01:23:20

DevOps: Работа с данными и сетями в docker // Демо-занятие курса «DevOps практики и инструменты» - в

На уроке мы разберем, как в docker организована работа с данными и сетями, узнаем о концепциях Storage и Network Drivers. Узнаем о важных тонкостях и ограничениях при работе с ними. Во время демо познакомимся с инструментом docker-compose и...

Cмотреть видео

Cмотреть видео

HD 00:32:55

ELMA: Как Low-code инструменты помогут эволюции ИТ-ландшафта компании | ELMA DAY 2022 - видео

ЭВОЛЮЦИЯ — непрерывный процесс, но именно в критические периоды происходят радикальные изменения, появляются новые лидеры и уходят старые. То что было вчера сильным активом — сегодня может мешать бизнесу двигаться вперед и оставаться конкур...

Cмотреть видео

Cмотреть видео

HD 02:13:00

ДиалогНаука: Часть 1. Конференция 31.05.23 по ИБ финансовых организаций: ГОСТ Р 57580, защита КИИ, з

Компания «ДиалогНаука», системный интегратор в области информационной безопасности, совместно с Ассоциацией российских банков и при информационной поддержке журнала «BIS Journal − Информационная безопасность банков» провела конференцию «Инф...

Cмотреть видео

Cмотреть видео

HD 01:33:04

InfoSoftNSK: Инструменты управления отделом продаж

Бизнес-зарядка для вас, если вы стремитесь выстроить эффективную систему управления в отделе продаж, которая позволит увеличить результаты. ⠀ В видео Елена Пясковская, сооснователь ИнфоСофт, дает ответы на вопросы: ⠀ ✔Руководитель отдела пр...

Cмотреть видео

Cмотреть видео

HD 01:15:36

Digital Security: Secure SDLC безопасность как фундаментальный аспект разработки

Современные подходы к разработке предполагают высокую частоту выпуска релизов и не менее высокие требования к безопасности. Чтобы этим требованиям соответствовать, необходимо проводить полноценный анализ защищенности каждого релиза. Много ...

Cмотреть видео

Cмотреть видео

HD 00:52:18

ELMA: Технология Low code – современный инструмент автоматизации бизнес-процессов - видео

Гибкие и быстрые бизнес-решения сегодня – это требования стремительно меняющегося рынка. Компаниям необходимо иметь технологичный ИТ-инструмент, позволяющий оперативно перестроить бизнес-процессы под новые реалии. На бесплатном вебинаре ...

Cмотреть видео

Cмотреть видео

![BIM: [BIM PMBoK] Выпуск 7. Инструменты контроля информационной модели - видео](https://12n.ru/upload/video/images/small/49/27/492763530916482d87ae8eb50455c037.jpg)