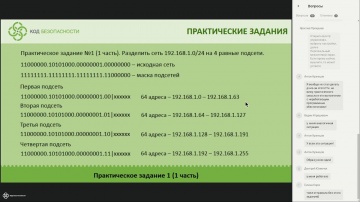

Код Безопасности: Защита конечных точек в гетерогенной среде. Возможности Secret Net Studio 8.5 и Se → Похожие видео ролики , Страница 13

В докладе приводится описание возможностей защиты ИТ-инфраструктур с разнородными платформами с помощью продуктов Secret Net Studio, Secret Net LSP, ПАК Соболь. Показаны возможности интеграции продуктов между собой, перечень совместимых версий, используемые аппаратные идентификаторы. Кратко описаны новые возможности Secret Net Studio версии 8.5 и 8.6, а также продукта Secret Net LSP версии 1.9. Продемонстрирована работа модуля Доверенной среды.

Подробнее в видео...

Подробнее в видео...

HD 00:43:02

Код Безопасности: Технологии использования МЭ и СОВ - часть 3

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения те...

Cмотреть видео

Cмотреть видео

HD 00:31:09

Autodesk CIS: Видео №6. Использование Autodesk Forge для расширения возможностей Autodesk BIM360

В этом видео будут продемонстрированы новые сценарии использования платформы Forge и разобраны преимущества, которые они предоставляют. Во время просмотра вы познакомитесь с примерами по расширению функционала и возможностей веб-сервиса Aut...

Cмотреть видео

Cмотреть видео

HD 00:13:39

Autodesk CIS: Видео №7. Использование Autodesk Forge для расширения возможностей Autodesk Fusion 360

В этом видео будут продемонстрированы новые сценарии использования платформы Forge и разобраны преимущества, которые они предоставляют. Во время просмотра вы познакомитесь с примерами по расширению функционала и возможностей веб-сервиса Aut...

Cмотреть видео

Cмотреть видео

HD 00:41:21

Код Безопасности: Концепция Hardware-based security - доверие в недоверенной среде

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на сл...

Cмотреть видео

Cмотреть видео

HD 00:29:55

JsonTV: Михаил Кадер, Cisco: Концепция Cisco по обеспечению безопасности сетей 5G

По мнению заслуженного системного инженера Cisco Михаила Кадера, перечень обязательных к применению средств обеспечения безопасности сетей 5G намного шире чем указанные в спецификации 3GPP TS 33.126 механизмы аутентификации и шифрования.&nb...

Cмотреть видео

Cмотреть видео

HD 01:29:48

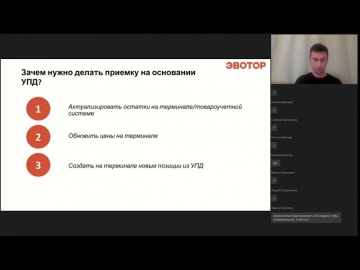

Эвотор: Товарный учёт в Маркировке - возможности, о которых вы не знали - видео

Сайт Эвотора https://evotor.ru/ Эвотор 5 line https://evotor.ru/terminals/5-line/ Эвотор 7.2 https://evotor.ru/terminals/7-2/ Эвотор 7.3 https://evotor.ru/terminals/7-3/ Эвотор 10 https://evotor.ru/terminals/10/ Эвотор.Маркет https://market...

Cмотреть видео

Cмотреть видео

HD 00:02:05

Экспо-Линк: Изобретена не напрасно информационная безопасность - видео

Фирменный рэп, написанный специально для конференции Код ИБ: codeib.ru Текст, читка Dry Ice (EK-Playaz) при участии Beat Maker Tip Музыка: Beat Maker Tip

Cмотреть видео

Cмотреть видео

HD 00:14:52

Цифровизация: Цифровизация: угрозы безопасности - видео

Выступление Городилова Михаила Валерьевича, директора департамента информатизации и связи Ярославской области с докладом «Цифровизация: угрозы безопасности» на X Юбилейной конференции «Цифровое государство: новые подходы к управлению и безо...

Cмотреть видео

Cмотреть видео

HD 00:07:44

ЭОС: Обзор возможностей СЭД «ДЕЛО» 18.1

СЭД «ДЕЛО» - это многопользовательская система, позволяющая решать проблему управления документопотоком в организации. Система может быть использована как для сопровождения традиционно сложившегося документооборота, так и для полного замеще...

Cмотреть видео

Cмотреть видео

HD 00:03:49

ЭОС: Возможности наглядного представления сводных отчетов в «ДЕЛО»

Будь в курсе самого интересного. Подпишись на наш канал https://www.youtube.com/subscription_center?add_user=companyEOS На основе данных из системы «ДЕЛО» возможно построение наглядных аналитических диаграмм. Диаграммы строятся на основе ...

Cмотреть видео

Cмотреть видео

HD 00:03:59

Код Безопасности: Trusted Access Technologies – Security you can trust

Trusted Access Technologies is an independent cyber security solutions developer for enterprises and government agencies. You will learn the essence of our approach to information security, its advantages over traditional methods, as well a...

Cмотреть видео

Cмотреть видео

HD 00:20:52

Autodesk CIS: Инструмент гибкого архивирования данных сервисов BIM 360 с возможностью полного восста

Пример разработки на платформе Forge инструмента backup с возможностью восстановления данных. Гибкая настройка правил сохранения/восстановления, оповещений и отчётов по результату выполнения. Докладчики: Максим Козьменко, руководитель про...

Cмотреть видео

Cмотреть видео

HD 00:29:50

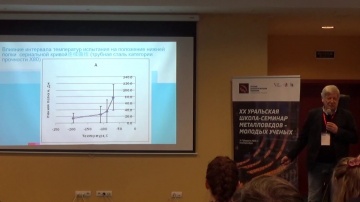

Цифровизация: Цифровизация в материаловедении, возможности и перспективы - видео

Профессор, д.т.н., Кудря Александр Викторович (Национальный исследовательский технологический университет «МИСиС», г. Москва)Цифровизация в материаловедении, возможности и перспективы

Cмотреть видео

Cмотреть видео

HD 01:15:29

X-Tensive: DPA 4.10: обзор новых возможностей + партнёрская рубрика

X-Tensive: DPA 4.10: обзор новых возможностейX-tensive (ООО «Экстенсив») — российская компания разработчик программного обеспечения. X-tensive создает качественно новые решения в области баз данных, автоматизации бизнес-процессов и пр...

Cмотреть видео

Cмотреть видео

HD 00:38:32

Цифровизация: Cropio – Цифровизация аграрного сектора, новые возможности системы! - видео

Узнайте о новых возможностях и инструментах первыми. Cropio Camp – крупнейшее в России мероприятие в области цифровой агрономии, узнайте подробнее о системе управления и автоматизации агропроизводства https://about.cropio.com/ru/ Cropio, пр...

Cмотреть видео

Cмотреть видео

HD 00:03:14

voximplant: Voximplant Kit — знакомство с продуктом и возможности сервиса

Voximplant Kit — знакомый вам визуальный редактор для управления звонками, теперь более простой в использовании. Voximplant Kit — это логическое продолжение сервиса Smartcalls с новым интерфейсом, новыми инструментами для управл...

Cмотреть видео

Cмотреть видео

HD 02:33:13

Цифровизация: Цифровизация здравоохранения: новые возможности для врачей, пациентов, здравоохранения

Узнайте о нас подробнее https://evercare.ru/ Представляем Вашему вниманию видеозапись Пленарного заседания "Цифровизация здравоохранения: новые возможности для врачей, пациентов, системы здравоохранения Москвы" в рамках XVIII Ассамблеи «Здо...

Cмотреть видео

Cмотреть видео

HD 00:39:24

КОРУС Консалтинг: Рынок 2019: новая реальность. Угрозы, возможности, факторы успеха. Александр Семен

Видео с конференции «Точки над i» ГК «КОРУС Консалтинг». Современные технологии в ритейле, логистике, продажах, ценообразовании, управлении запасами, цепочках поставок, цифровой трансформации. Александр Семенов, председатель совета директо...

Cмотреть видео

Cмотреть видео

HD 01:03:29

Террасофт: Вебинар Marketing Creatio: новые возможности и планы по развитию продукта на 2020

Разработчики Marketing Creatio – об улучшениях в работе с кампаниями и email-рассылками, о новом сервисе трекинга и планах развития продукта на 2020 год. Спикеры: • Валерий Сафронов, Продуктовый лидер, команда Marketing Creatio. ...

Cмотреть видео

Cмотреть видео

HD 00:37:29

Айдеко: VPN маршрутизация, ограничения, безопасность

В данном видео мы рассказываем об особенностях VPN-протоколов: PPTP, IPsec, SSTP. Настройки подключения в Windows, в том числе с использованием скриптов PowerShell. А также настройках шлюза безопасности Ideco UTM. Вы узнаете как настроить м...

Cмотреть видео

Cмотреть видео

HD 02:33:49

Цифровизация: Цифровизация здравоохранения. Новые возможности для врачей, пациентов, здравоохранения

Цифровая экосистема здравоохранения стремительно развивается с появлением новых технологий таких как искусственный интеллект, большие данные, интернет медицинских вещей, которые дают надежду и оптимизм на решение важных задач в области меди...

Cмотреть видео

Cмотреть видео

HD 00:55:41

ЭОС: Удаленная работа с СЭД «ДЕЛО». Возможности работы с «ДЕЛО-WEB»

Содержание вебинира "Удаленная работа с СЭД «ДЕЛО». Возможности работы с «ДЕЛО-WEB»" 00:00 - Вводная часть. Удаленная работа с СЭД «ДЕЛО». Возможности работы с «ДЕЛО-WEB» - тема вебинара. 01:00 - Немного о СЭД «ДЕЛО». Почему системой над...

Cмотреть видео

Cмотреть видео

HD 01:17:23

Криптография и информационная безопасность в банковской сфере «РусКрипто’2020»

Использование средств криптографической защиты информации в организациях кредитно-финансовой сферы, для внутрикорпоративных информационных систем и для систем удаленного взаимодействия. Криптография в платежных системах. Защита каналов...

Cмотреть видео

Cмотреть видео

HD 00:03:27

Directum: Возможности системы Directum RX

Directum RX - интеллектуальная система управления цифровыми процессами и документами. Легко адаптируется под задачи вашего бизнеса и предоставляет готовые решения для договорной деятельности, делопроизводства, бухгалтерии, HR-службы и др.&n...

Cмотреть видео

Cмотреть видео

HD 01:16:01

Айдеко: Информационная безопасность и удаленный доступ. Ответы на вопросы зрителей.

О чём поговорили: - Как с помощью Ideco UTM быстро настроить VPN для сотрудников. - Как контролировать безопасность сети в режиме реального времени. - Особенностях протоколов VPN: IKEv2, L2TP, PPTP, OpenVPN, SSTP. - Как можно атаковать ваш...

Cмотреть видео

Cмотреть видео

HD 01:12:14

Код Безопасности: Обеспечение информационной безопасности в корпоративных информационных системах

Вебинар будет интересен студентам и специалистам по информационной безопасности, а также партнерам компании «Код Безопасности». В рамках вебинара будут рассматриваться вопросы, посвященные сравнению возможностей встроенных и добавочных сре...

Cмотреть видео

Cмотреть видео

HD 00:46:50

Код Безопасности: Как защититься от вирусов шифровальщиков и что делать, если защититься не получило

На вебинаре мы ответим на следующие вопросы: - Не ждем, а готовимся. Ключевые этапы подготовки к заражению. - Сценарий реагирования на атаку вируса-шифровальщика - О чем нужно спросить после окончания реагирования на инцидент?

Cмотреть видео

Cмотреть видео

HD 00:25:44

Экспо-Линк: Код ИБ 2020 | Уфа. Мониторинг событий безопасности.

Открытое видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

HD 00:59:57

Код Безопасности: Моделирование угроз ИБ. Как подойти к задаче?

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на след...

Cмотреть видео

Cмотреть видео

HD 00:40:50

Digital Security: Грозовые облака: риски безопасности облачных сервисов

Рассматриваем вопрос безопасности облачной инфраструктуры с двух сторон: клиента и провайдера. В программе вебинара: 1. Технология OpenStack с точки зрения безопасности 2. Атаки на провайдера: доступ ко внутренней инфраструктуре, обх...

Cмотреть видео

Cмотреть видео