ДиалогНаука: «Практическая реализация требований по обработке и обеспечению безопасности -152ФЗ» → Похожие видео ролики , Страница 14

Компания «ДиалогНаука» провела очередной вебинар по вопросам реализации требований законодательства, предъявляемых при обработке и обеспечении безопасности персональных данных. Как обычно, основной упор сделан на практическую реализацию указанных требований и правоприменительную практику. В этом видео мы поделимся нашим опытом реализации комплексных проектов по тематике персональных данных, опытом сопровождения наших Заказчиков в ходе последних проверок регуляторами, расскажем о проблемах, с которыми сталкиваются Операторы, и о том, как эти проблемы разрешить. Основные вопросы, кото...

Подробнее в видео...

Подробнее в видео...

HD 01:34:31

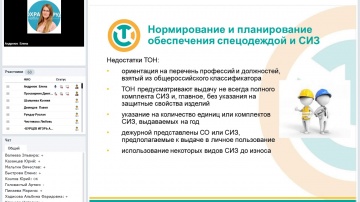

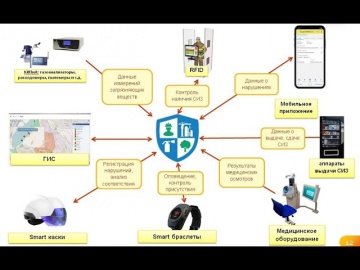

Цифровизация: 004 Цифровизация процессов обеспечения специальной одеждой и СИЗ - видео

Четвертый вебинар из серии «Цифровые технологии на службе Охраны труда» - Планирование потребностей на основе ТОН, корпоративных требований, проведенной СОУТ, оценки рисков - Построение эффективного процесса обеспечения спецодеждой и СИЗ. ...

Cмотреть видео

Cмотреть видео

HD 00:03:57

Код Безопасности: Код Безопасности - надежная защита ваших данных

Компания «Код безопасности» - лидирующий российский разработчик сертифицированных программных и аппаратных средств, обеспечивающих безопасность информационных систем, а также их соответствие требованиям международных и отраслевых стандартов...

Cмотреть видео

Cмотреть видео

HD 00:45:25

Код Безопасности: Программно-аппаратный комплекс Соболь. Версия 4

Рассмотрены наиболее часто встречающиеся вопросы, связанные с различиями в версиях и типах плат комплекса «Соболь». Обозначены новые возможности, которые будут реализованы в версии 4.3.

Cмотреть видео

Cмотреть видео

HD 00:13:49

Цифровизация: Цифровизация производственной безопасности и охрана окружающей среды - видео

Цифровизация производственной безопасности и охрана окружающей среды Бродский Леонид Анатольевич, директор, «1С-КСУ»

Cмотреть видео

Cмотреть видео

HD 00:33:49

ДиалогНаука: Вебинар: Новый уровень защищенности чувствительных документов

Новый уровень защищенности чувствительных документов. Вебинар был проведен совместно с компанией EveryTag.Программа: - Проблема утечек документов, статистика; - Распространенные сценарии утечек; - Что такое виртуальные комнаты данн...

Cмотреть видео

Cмотреть видео

HD 00:23:04

Айдеко: Ideco UTM 8 - почему для обеспечения максимальной защиты сети нужны обновления

Злоумышленники постоянно ищут новые векторы атак. Последствия атак шифровальщиков и криптомайнеров заставили многие организации всерьез задуматься над усилением средств информационной защиты. Почему защиты рабочих станций антивирусом зачас...

Cмотреть видео

Cмотреть видео

HD 00:23:39

ДиалогНаука: Взаимодействие субъектов КИИ с ГосСОПКА.

Видеозапись вебинара посвященного вопросам, связанным с целями и задачами ГосСОПКА, порядку взаимодействия субъектов КИИ с ГосСОПКА. ПРОГРАММА: - Нормативная база и контролирующий орган; - Цели и задачи ГосСОПКА; - Порядок взаимодей...

Cмотреть видео

Cмотреть видео

HD 01:01:39

Код Безопасности: Способы защиты информации от НСД - часть 1

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 01:15:35

Код Безопасности: Способы защиты информации от НСД - часть 2

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 00:04:33

Цифровизация: ЦИФРОВИЗАЦИЯ БЕЗОПАСНОСТИ "ИНДОРА" - видео

Видео по теме цифровизации и цифровой трансформации. .

Cмотреть видео

Cмотреть видео

HD 00:22:33

Код Безопасности: Способы защиты информации от НСД - часть 3

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 01:42:04

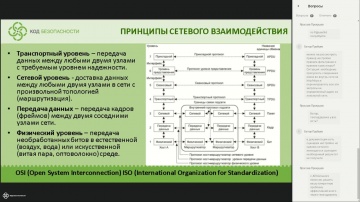

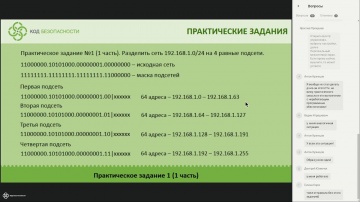

Код Безопасности: Технологии использования МЭ и СОВ - часть 1

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения тео...

Cмотреть видео

Cмотреть видео

HD 00:42:24

Код Безопасности: Jinn сервер - гарант юридически значимого взаимодействия

Jinn-Server - сертифицированный программно-аппаратный комплекс для построения систем юридически значимого электронного документооборота: Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих о...

Cмотреть видео

Cмотреть видео

HD 01:17:14

Код Безопасности: Технологии использования МЭ и СОВ - часть 2

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения т...

Cмотреть видео

Cмотреть видео

HD 00:43:02

Код Безопасности: Технологии использования МЭ и СОВ - часть 3

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения те...

Cмотреть видео

Cмотреть видео

HD 00:26:47

Autodesk CIS: Практические результаты применения BIM-технологий в целях контроля качества строительн

Докладчик: Сергей Должников, управляющий партнер. Председатель Экспертного совета по BIM при РГУД, EXINCO Вопросы по использованию ПО Autodesk можно задать на форуме: https://autodesk.ru/forums Вопросы к представителям компании Autodesk на...

Cмотреть видео

Cмотреть видео

HD 00:40:02

Autodesk CIS: BIM-требования заказчика как основа эффективного проекта

Докладчик: Петр Манин технический директор Autodesk Вопросы по использованию ПО Autodesk можно задать на форуме: https://autodesk.ru/forums Вопросы к представителям компании Autodesk направляйте через форму обратной связи: https://www.auto...

Cмотреть видео

Cмотреть видео

HD 00:41:21

Код Безопасности: Концепция Hardware-based security - доверие в недоверенной среде

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на сл...

Cмотреть видео

Cмотреть видео

HD 00:31:19

Autodesk CIS: Особенности практического проектирования панельных зданий в Revit

Проектирование панельных зданий является весьма сложной задачей для осуществления в ПК Revit. Будет продемонстрирован результат трех лет практического использования Revit двумя проектными организациями. Продемонстрированы три жилым дома с о...

Cмотреть видео

Cмотреть видео

HD 00:02:05

Экспо-Линк: Изобретена не напрасно информационная безопасность - видео

Фирменный рэп, написанный специально для конференции Код ИБ: codeib.ru Текст, читка Dry Ice (EK-Playaz) при участии Beat Maker Tip Музыка: Beat Maker Tip

Cмотреть видео

Cмотреть видео

HD 00:14:52

Цифровизация: Цифровизация: угрозы безопасности - видео

Выступление Городилова Михаила Валерьевича, директора департамента информатизации и связи Ярославской области с докладом «Цифровизация: угрозы безопасности» на X Юбилейной конференции «Цифровое государство: новые подходы к управлению и безо...

Cмотреть видео

Cмотреть видео

HD 00:21:09

JsonTV: ИБКВО 2019. Владислав Воеводин. НИУ МИЭТ: Проблема обеспечения готовности аудиторской группы

«Нужно преобразовать информацию о состоянии в информацию управления. Все, вроде бы, просто. А где взять информацию о состоянии? А сколько ее нужно?» Выступление Владислава Воеводина, к.т.н., доцента кафедры информационной безопасности НИУ...

Cмотреть видео

Cмотреть видео

HD 00:03:59

Код Безопасности: Trusted Access Technologies – Security you can trust

Trusted Access Technologies is an independent cyber security solutions developer for enterprises and government agencies. You will learn the essence of our approach to information security, its advantages over traditional methods, as well a...

Cмотреть видео

Cмотреть видео

HD 00:43:42

ДиалогНаука: EXABEAM ADVANCED ANALYTICS – эффективное средство для поведенческого анализа

SIEM в текущем виде – это эффективный инструмент сбора журналов и анализа посредством правил. Корреляция в таких SIEM базируется на известных данных – сценариях атак – и заранее описывает их в виде правил. Динамическая корреляция в таких SI...

Cмотреть видео

Cмотреть видео

HD 01:04:03

ДиалогНаука: Вебинар: Новое в правоприменительной практике в области персональных данных.

Почти 14 лет прошло с момента вступления в силу Федерального закона № 152-ФЗ «О персональных данных». Казалось бы, с тех пор должна была стабилизироваться ситуация в сфере ПДн, сформироваться устоявшаяся правоприменительная практика, разреш...

Cмотреть видео

Cмотреть видео

HD 00:37:29

Айдеко: VPN маршрутизация, ограничения, безопасность

В данном видео мы рассказываем об особенностях VPN-протоколов: PPTP, IPsec, SSTP. Настройки подключения в Windows, в том числе с использованием скриптов PowerShell. А также настройках шлюза безопасности Ideco UTM. Вы узнаете как настроить м...

Cмотреть видео

Cмотреть видео

HD 00:01:29

Актив: Как сделать удаленную работу безопасной?

Сейчас многие компании переводят сотрудников на удаленный режим работы. Чтобы сотрудник мог безопасно подключаться к сети предприятия, используя публичные каналы, необходима надежная защита. Такую защиту предоставляют многие решения класса...

Cмотреть видео

Cмотреть видео

HD 01:17:23

Криптография и информационная безопасность в банковской сфере «РусКрипто’2020»

Использование средств криптографической защиты информации в организациях кредитно-финансовой сферы, для внутрикорпоративных информационных систем и для систем удаленного взаимодействия. Криптография в платежных системах. Защита каналов...

Cмотреть видео

Cмотреть видео

HD 01:16:01

Айдеко: Информационная безопасность и удаленный доступ. Ответы на вопросы зрителей.

О чём поговорили: - Как с помощью Ideco UTM быстро настроить VPN для сотрудников. - Как контролировать безопасность сети в режиме реального времени. - Особенностях протоколов VPN: IKEv2, L2TP, PPTP, OpenVPN, SSTP. - Как можно атаковать ваш...

Cмотреть видео

Cмотреть видео

HD 01:20:17

ДиалогНаука: ПОЧЕМУ НЕДОСТАТОЧНО СТАНДАРТНОГО АНТИВИРУСА НА КОНЕЧНОЙ ТОЧКЕ? ОБЗОР EDR-решений

Календарь мероприятий - Вебинар посвящён теме Endpoint Detection and Response (EDR) - когда, зачем и как использовать решения подобного класса? На вебинаре будут рассмотрены основные вопросы связанные с защитой конечных точек от сложн...

Cмотреть видео

Cмотреть видео