Код Безопасности: Использование аппаратного криптоускорителя в АПКШ Континент 3 9 для защиты канал → Похожие видео ролики , Страница 4

АПКШ «Континент» 3.7 - централизованный комплекс для защиты сетевой инфраструктуры и создания VPN-сетей с использованием алгоритмов ГОСТВебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности».На вебинаре мы ответим на следующие вопросы: - Какие факторы оказывают влияние на требования к средствам защиты каналов между ЦОД? - В чем преимущество аппаратной реализации модуля шифрования? - Как меняются показатели производительности аппар...

Подробнее в видео...

Подробнее в видео...

HD 00:31:21

Доклад «Об автоматизации офиса и использовании BIM-модели»

Доклад «Об автоматизации офиса, преимуществах единого центра диспетчеризации и использовании BIM-модели в рамках эксплуатации», Дмитрий Кузнецов, ведущий инженер, КРОК. Семинар «Информационная модель и эффективное управление эксплуатацией»...

Cмотреть видео

Cмотреть видео

HD 00:43:26

Кибербанкинг: информационная безопасность и банки

В рамках передачи "Кибербанкинг" на Медиаметрик обсудили законодательные нормы и практику по информационной безопасности в банках. Гости в студии: Андрей Заикин - руководитель направления информационной безопасности КРОК Александр Вур...

Cмотреть видео

Cмотреть видео

HD 00:09:03

Практический опыт использования решения Kaspersky Industrial CyberSecurity

Автор: Ян Ридель Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляет опасно...

Cмотреть видео

Cмотреть видео

HD 00:18:52

Современные тренды в области мониторинга и обеспечения экономической и производственной безопасности

Автор: Юрий Бондарь Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляет опас...

Cмотреть видео

Cмотреть видео

HD 00:05:30

10 важнейших инцидентов IT-безопасности 2013 года — мнение эксперта

Некоторые события 2013 года стали поистине сенсационными. Они заставили нас по-новому посмотреть на то, как мы теперь используем интернет и с какими видами рисков нам приходится сталкиваться. Полный текст отчета доступен здесь: Официаль...

Cмотреть видео

Cмотреть видео

HD 00:07:45

SODIS Lab: Андрей Шахраманьян об использовании BIM-моделирования при строительстве и эксплуатации об

Глава ГК «СОДИС Лаб» Андрей Шахраманьян представил взгляд со стороны разработчиков на проблему перехода к BIM-моделированию и рассказал о реализованных решениях в этой сфере в рамках круглого стола «Цифровая энергетика», посвящённого примен...

Cмотреть видео

Cмотреть видео

HD 00:51:58

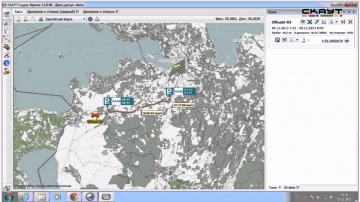

СКАУТ-Студио знакомство и эффективное использование. Вебинар ведет Андрей Мартынов и Дарья Ермолаев

Ведущие: Андрей Мартынов - бизнес-тренер ГК СКАУТ, Дарья Ермолаева стажер ГК СКАУТ.

Cмотреть видео

Cмотреть видео

00:35:05

Как использовать адресное хранение на складе.

- Для чего нужно адресное хранение на складе. - Виды адресного хранения (статическое, динамическое). На что обратить внимание. - Что необходимо для успешного внедрения технологии в конфигурации УТ 10.3 - Как настроить адресное хранение с по...

Cмотреть видео

Cмотреть видео

HD 00:06:56

Практический опыт использования решения Kaspersky Industrial CyberSecurity

Автор: Игорь Воробьев Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляет оп...

Cмотреть видео

Cмотреть видео

HD 00:14:05

Управление безопасностью критической инфраструктуры

Автор: Екатерина Рудина Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляет ...

Cмотреть видео

Cмотреть видео

HD 00:02:08

Удобство и безопасность в одном решении - Advanced Authentication

Advanced Authentication – улучшение удобства использования для легитимных пользователей, сокращение издержек на предоставление услуги дополнительного фактора аутентификации и обнаружение кражи учетной записи на ранней стадии.

Cмотреть видео

Cмотреть видео

HD 00:14:07

Мошенничество с использованием АСУ ТП

Автор: Дмитрий Даренский Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляет...

Cмотреть видео

Cмотреть видео

HD 00:01:58

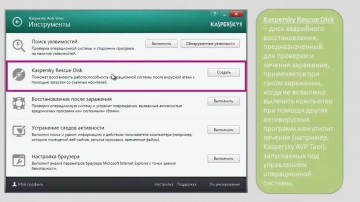

Как использовать Инструменты в Kaspersky Anti-Virus 2014?

Мы расскажем, как в Kaspersky Anti-Virus 2014 использовать Поиск уязвимостей, Диск аварийного восстановления и другие Инструменты. Видеоинструкции по Kaspersky Anti-Virus 2014 . Официальный сайт "Лаборатории Касперского" Читайте нас в ...

Cмотреть видео

Cмотреть видео

HD 00:02:08

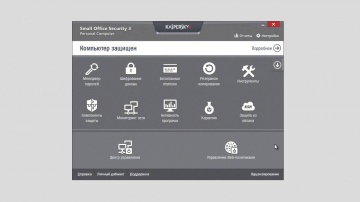

Как ограничить и отслеживать использование интернета

Kaspersky Small Office Security 3 позволяет удаленно ограничить и отслеживать использование интернета у других пользователей из вашей сети. Мы расскажем, что такое Веб-политики в Kaspersky Small Office Security 3 и как их настраивать. Виде...

Cмотреть видео

Cмотреть видео

HD 00:16:48

Интегрированные решения по информационной безопасности в системах промышленной автоматизации

Автор: Артем Кожевников Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляе...

Cмотреть видео

Cмотреть видео

HD 00:01:57

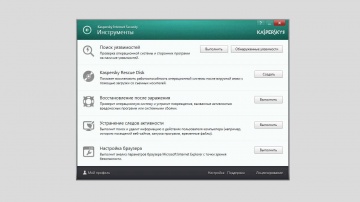

Как использовать Инструменты в Kaspersky Internet Security 2014

Мы расскажем, как в Kaspersky Internet Security 2014 использовать Поиск уязвимостей, Диск аварийного восстановления и другие Инструменты. Видеоинструкции по Kaspersky Internet Security 2014 Официальный сайт Лаборатории Касперского Чит...

Cмотреть видео

Cмотреть видео

HD 00:03:56

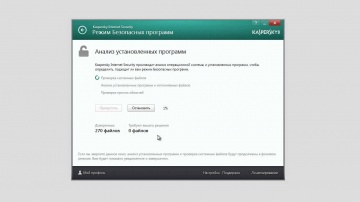

Как использовать режим Безопасных программ в Kaspersky Internet Security 2014

Если одним компьютеров пользуется много людей, и они устанавливают на него свои программы, возникает большой риск поймать вирус. В видео мы расскажем, как режим Безопасных программ в составе Kaspersky Internet Security 2014 поможет избежать...

Cмотреть видео

Cмотреть видео

HD 00:02:57

Использование различных типов цен в сервисе МойСклад

Работа с различными типами цен в сервисе МойСклад. Подробнее: Использование различных типов цен позволяет: - разделять цены для розничных точек продаж и интернет-магазинов; - устанавливать специальные цены для покупателя; - задавать разн...

Cмотреть видео

Cмотреть видео

HD 00:03:19

Как использовать онлайн-кассу интернет-магазину: популярные вопросы о ФЗ-54

Подробнее о 54-ФЗ: Директор по развитию бизнеса фискальных решений компании АТОЛ Юлия Русинова отвечает на популярные вопросы о ФЗ-54 эксклюзивно для Эвотор.Для интернет магазинов есть определенная специфика, как они применяют контрольно-ка...

Cмотреть видео

Cмотреть видео

HD 00:10:40

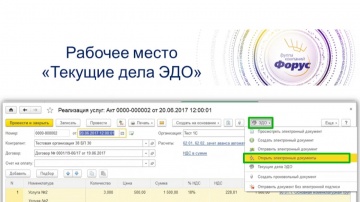

Почему рекомендуется использовать 1С-ЭДО?

Почему рекомендуется использовать 1С-ЭДО? Рассмотрим возможности сервиса 1С-ЭДО.

Cмотреть видео

Cмотреть видео

00:33:31

Naumen: Использование Naumen Contact Center в работе интернет-провайдера

Выступление на конференции «Многофункциональные контакт-центры для розничного бизнеса» 18 сентября 2012 г. Спикер: Тюлюбаев Андрей, заместитель технического директора по сопровождению и развитию Контакт-центра (Санкт-Петербург, InterZet) ...

Cмотреть видео

Cмотреть видео

HD 00:36:51

BPS. Использование информационной модели в процессах эксплуатации актива. ТОиР. RCM - Простоев.НЕТ

BPS. Использование информационной модели в процессах эксплуатации актива. ТОиР. RCM. ISO55000 Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживан...

Cмотреть видео

Cмотреть видео

HD 00:02:03

#система_элементов_управления_ТОиР. Управление промышленной безопасностью ТОиР. RCM - Простоев.НЕТ

#система_элементов_управления_ТОиР. Управление промышленной безопасностью ТОиР. RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремон...

Cмотреть видео

Cмотреть видео

HD 01:29:58

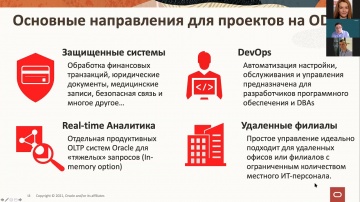

СУБД Oracle: опыт использования Oracle Database Appliance для консолидации СУБД Oracle и приложений

Эксперты Oracle Иларион Моторин и Дмитрий Палецкий рассказали о возможностях консолидации баз данных и приложений на простом в управлении и удобном в развертывании программно-аппаратном комплексе Oracle Database Appliance, а представители о...

Cмотреть видео

Cмотреть видео

HD 00:02:11

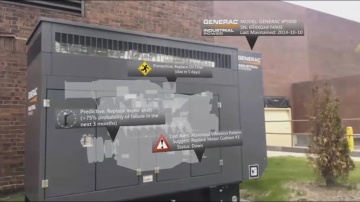

IRISOFT: Зачем использовать дополненную реальность?

Наглядный пример использования дополненный реальности^ "цифрового двойника" и интернета вещей

Cмотреть видео

Cмотреть видео

HD 00:07:03

IBS: Игорь Ведёхин на бизнес-бранче Код Безопасности ИД Коммерсантъ

Компания решает сложные задачи в сфере стратегического развития ИТ-ресурсов организации и повышения эффективности процессов, а также оказывает услуги в области создания систем управления, управления данными и аналитики, системной интегра...

Cмотреть видео

Cмотреть видео

HD 00:42:44

Код Безопасности: Разрушение мифов о vGate

vGate - сертифицированное средство защиты платформ виртуализации, обеспечивающее контроль инфраструктуры, действий администраторов и фильтрацию сетевого трафика на уровне гипервизора Вебинар будет интересен специалистам по информационной...

Cмотреть видео

Cмотреть видео

HD 01:05:55

Проектная ПРАКТИКА: Использование гейтового подхода для реализации инвестиционных проектов

ГК «Проектная ПРАКТИКА» - команда профессионалов в области управления проектами.

Cмотреть видео

Cмотреть видео

HD 00:02:27

TSM/Insight. Использование ThingWorx для оптимизации процессов.

Компания PTC публикует реальные истории внедрения своих продуктов, и того, как они изменили бизнес процессы. В этом выпуске кейс TSM по использованию ThingWorx. Перевод подготовлен irisoft.ru

Cмотреть видео

Cмотреть видео

HD 01:04:20

ELMA Community Edition: примеры использования бесплатной BPM-системы / Вебинар

Первый практический онлайн-семинар для всех пользователей ELMA Community Edition - . Вот уже скоро год сообществу доступна бесплатная редакция нашей системы. За это время накопилось очень много интересной практики и еще больше - вопросов о...

Cмотреть видео

Cмотреть видео