Код Безопасности: ПАК «Соболь» 4.0: Новые возможности четвертого поколения АПМДЗ → Похожие видео ролики , Страница 2

Компания «Код Безопасности» основана в 2008 году и ведет свою деятельность на основании девяти лицензий ФСТЭК России, ФСБ России и Министерства обороны Российской Федерации. Российский разработчик программных и аппаратных средств защиты информации.

Подробнее в видео...

Подробнее в видео...

HD 00:02:37

Учебный центр Softline повышает осведомлённость персонала в области информационной безопасности

УЦ Softline повышает осведомлённость персонала в области информационной безопасности.

Cмотреть видео

Cмотреть видео

HD 00:12:56

Экономическая безопасность. Телеканал «ПРО БИЗНЕС».

Евгений Акимов, руководитель направления кибербезопасности Softline, выступил в качестве эксперта в панельной дискуссии об экономической и корпоративной безопасности на Телеканал «ПРО БИЗНЕС». Участники обсудили всепоглощающее использовани...

Cмотреть видео

Cмотреть видео

HD 02:23:58

Семинар «Новые возможности RAD Studio 10.2 Tokyo», 19 апреля 2017 года. Часть 10.

19 апреля 2017 года компании Embarcadero Technologies и Softline провели семинар «Новые возможности RAD Studio 10.2 Tokyo». Мероприятие было посвящено выходу Embarcadero RAD Studio XE10.2 Tokyo – новейшей версии решения для быстрой разработ...

Cмотреть видео

Cмотреть видео

HD 00:34:53

Семинар «Новые возможности RAD Studio 10.2 Tokyo», 19 апреля 2017 года. Часть 9.

19 апреля 2017 года компании Embarcadero Technologies и Softline провели семинар «Новые возможности RAD Studio 10.2 Tokyo». Мероприятие было посвящено выходу Embarcadero RAD Studio XE10.2 Tokyo – новейшей версии решения для быстрой разработ...

Cмотреть видео

Cмотреть видео

HD 00:37:59

Семинар «Новые возможности RAD Studio 10.2 Tokyo», 19 апреля 2017 года. Часть 8

19 апреля 2017 года компании Embarcadero Technologies и Softline провели семинар «Новые возможности RAD Studio 10.2 Tokyo». Мероприятие было посвящено выходу Embarcadero RAD Studio XE10.2 Tokyo – новейшей версии решения для быстрой разработ...

Cмотреть видео

Cмотреть видео

HD 02:01:55

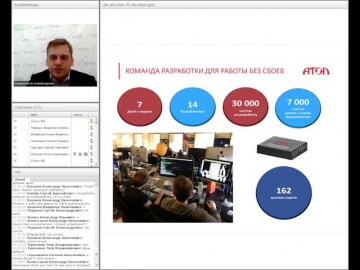

Онлайн контроль ЕГАИС через AlcoSpot: возможности удалённого документооборота и экономии бюджета

В программе: Решение «УТМ АТОЛ HUB-19» для ЕГАИС. Его возможности и преимущества Сервис «AlcoSpot». Возможности удалённого контроля за состоянием модуля ЕГАИС, обработки товарно-транспортных накладных с алкогольной продукцией, подготовки а...

Cмотреть видео

Cмотреть видео

HD 00:02:08

КОРУС Консалтинг: Дизайн цепочки поставок. Возможности LLamasoft

Обзор возможностей платформы LLamasoft и подхода Supply Chain by Design для сквозной оптимизации цепочки поставок. Мы покажем, как принимать более эффективные решения от проектирования до планирования и визуализации ваших цепочек поста...

Cмотреть видео

Cмотреть видео

HD 00:19:24

НАВИТОРИНГ-2015. Дополнительные возможности современных цифровых тахографов с СКЗИ

Доклад: Дополнительные возможности современных цифровых тахографов с СКЗИ. Интеграция с внешними системами и устройствами Алексей Полянских, Штрих-М

Cмотреть видео

Cмотреть видео

HD 00:17:05

НАВИТОРИНГ-2015. Региональная навигационно информационная система нового поколения

Доклад: Региональная навигационно-информационная система нового поколения, интегрированная с геоинформационным порталом Субъекта Федерации Анатолий Курманов, генеральный директор Геолайф Эшелон

Cмотреть видео

Cмотреть видео

00:05:35

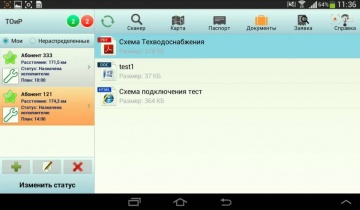

1-2 Основные возможности системы ОПТИМУМ ММС 2.0

Мобильное решение ОПТИМУМ ММС (Мобильный Мониторинг и Сервисы) предназначено для автоматизации технического обслуживания и ремонта оборудования и объектов (ТОиР, ТОРО). Система класса FSA (Field Service Automation System) обеспечивает автом...

Cмотреть видео

Cмотреть видео

00:52:00

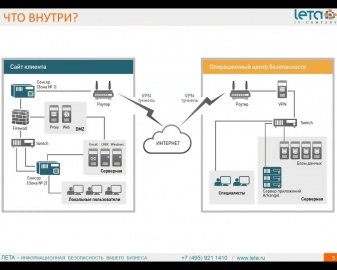

Вебинар. Управление информационной безопасностью в соответствии с ISO 27001

Вебинар компании LETA от 04.09.2013г. на тему "Управление информационной безопасностью в соответствии с ISO/IEC 27001:2005".Ведущий вебинара - Чапоргина Алена. Программа вебинара: 1. О стандарте ISO/IEC 27001:2005 2. Система управления и...

Cмотреть видео

Cмотреть видео

HD 01:13:55

Вебинар Аттестация информационных систем по требованиям безопасности ФСТЭК России 2015 05 20 10 30

HD 00:31:46

Вебинар Мониторинг информационной безопасности 24 7 2015 04 15 10 30

Видио вебинар Мониторинг информационной безопасности 24 7 2015 04 15 10 30.

Cмотреть видео

Cмотреть видео

HD 01:01:15

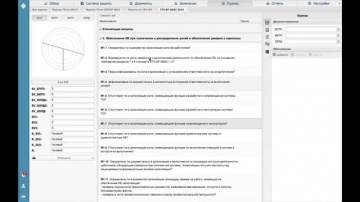

Вебинар: "R-Vision: Compliance Manager. Новые возможности по контролю соответствия"

Программа вебинара:- обзор ключевых изменений в новой версии стандарта Банка России СТО БР ИББС-1.0 и методике оценки СТО БР ИББС-1.2- основные методы организации в банке унифицированного подхода к контролю соответствия требованиям норматив...

Cмотреть видео

Cмотреть видео

HD 01:14:52

Вебинар: Управление инцидентами информационной безопасности с помощью R-Vision (26 сентября 2013 г.)

Запись вебинара "Управление инцидентами информационной безопасности с помощью RVision"Программа вебинара:- обзор текущих требований по регистрации инцидентов информационной безопасности, включая требования указания Банка России № 3024-У - о...

Cмотреть видео

Cмотреть видео

HD 01:30:48

Вебинар: Новые возможности по управлению рисками ИБ с помощью R-Vision (3 октября 2013 г.)

00:33:16

Слово эксперту: изучаем новые возможности «1С:ERP 2.2»

«1С:ERP 2.2» — современная комплексная система управления предприятием, которая позволяет значительно повысить эффективность всех производственных бизнес-процессов. Мощный и динамично развивающийся программный продукт способен решать ...

Cмотреть видео

Cмотреть видео

HD 00:08:05

Возможности информационного моделирования как средства накопления, сохранения и управления инженерны

Возможности информационного моделирования как средства накопления, сохранения и управления инженерными данными на протяжении жизненного цикла объекта.

Cмотреть видео

Cмотреть видео

HD 00:01:55

Тренинг Функциональные возможности продуктовой линейки bpm’online

Записывайтесь на ближайшее обучение —

Cмотреть видео

Cмотреть видео

00:01:05

Возможности системы «Астерос Контакт Авиа»

В рамках форума NAIS-2016 на телеканале Россия 24 вышел сюжет с участием Татьяны Лемешевой, директора по продажам «Атринити», которая рассказала про возможности системы «Астерос Контакт Авиа».

Cмотреть видео

Cмотреть видео

HD 00:15:02

Конференция по информационной безопасности Secure IT World

2 октября состоялась конференция по информационной безопасности «Secure IT World». Санкт-Петербургский клуб ИТ-директоров «SPb CIO Club» лишний раз доказал, что знает как проводить лучшие мероприятия в Санкт-Петербурге. Конференция «S...

Cмотреть видео

Cмотреть видео

HD 00:06:31

Secure IT World 2016: тренды мира информационной безопасности

В октябре 2016 года состоялась Конференция по информационной безопасности «Secure IT World 2016». Актуальность данного мероприятия отмечается необходимостью развития и повышения уровня защиты информации, применяя новейшие программные обеспе...

Cмотреть видео

Cмотреть видео

HD 00:44:50

«ДиалогНаука»: Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре будут рассмотрены ключевые этапы создания и в...

Cмотреть видео

Cмотреть видео

HD 00:53:24

Ксения Засецкая - Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз. На вебинаре рассмотрены ключевые этапы создания и внедрения процессов управления инци...

Cмотреть видео

Cмотреть видео

HD 01:12:42

Основные возможности HP TippingPoint - вебинар ведет Илья Наумов

HP TippingPoint - линейная система предотвращения вторжений (IPS), работающая в реальном времени, обеспечивает непрерывную защиту критически важных данных и приложений от серьезных атак, не понижая производительность и эффективность систем....

Cмотреть видео

Cмотреть видео

HD 00:56:01

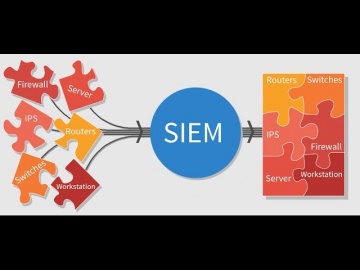

Функциональные возможности HP ArcSight Logger/ESM - спикер Родион Чехарин

В настоящее время средства защиты корпоративных систем обнаруживают всё больше подозрительных событий и аномального трафика. При этом требуется выявление действительно опасных событий и инцидентов. На вебинаре мы рассмотрим решение HP...

Cмотреть видео

Cмотреть видео

HD 00:57:38

Что надо знать для управления инцидентами информационной безопасности - Спикер: Ксения Засецкая

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре были рассмотрены ключевые этапы создания и вн...

Cмотреть видео

Cмотреть видео