Код ИБ: Защита корпоративной сети от киберугроз - видео Полосатый ИНФОБЕЗ → Похожие видео ролики , Страница 38

Защита корпоративной сети от киберугроз Захватов Роман Инженер отдела разработки, А-Реал Консалтинг #codeib #итоги #АРеалКонсалтинг КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, хакерах, фишинге, кибератаках и уязвимостях, хранении персональных данных, искусственном интеллекте и нейронных сетях, аутентификации и биометрии, криптографии, использовании OpenSourсe, DLP и SIEM и многом другом Полезные ссыл...

Подробнее в видео...

Подробнее в видео...

HD 00:17:00

Код ИБ: Безопасность WEB-приложений на скорости DevOps и защита пользовательских данных - видео Поло

Безопасность WEB-приложений на скорости DevOps и защита пользовательских данных. Александр Иванов. Руководитель направления профессиональных сервисов, FORTIS #БезопаснаяСреда #DevOps #codeib #FORTIS КОД ИБ: семейство проектов, г...

Cмотреть видео

Cмотреть видео

HD 00:16:00

Экспо-Линк: Защита информации в условиях онлайна и удаленного доступа

Защита информации в условиях онлайна и удаленного доступа. Альберт Баязитов. Директор. Puzzle Systems. Альберт Баязитов в своём выступлении рассказал о минимизации рисков и защите информации в условиях удаленного доступа. Была затронута н...

Cмотреть видео

Cмотреть видео

HD 04:28:25

АСУ ТП: Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры - виде

Онлайн-конференция | 15 июля 2021 Системы кибербезопасности, средства защиты АСУ ТП и защищенные платформы. Практика реализации ФЗ-187 и лучшие практики по обеспечению безопасности значимых объектов критической информационной инфраструкту...

Cмотреть видео

Cмотреть видео

HD 00:46:08

ГК Перемена: Система хранения NetApp C190 корпоративного класса на базе флеш-технологий по доступной

ГК «Перемена» совместо с NetApp провели вебинар на тему системы хранения данных корпоративного класса на базе all-flash NetApp C190 и сценарии ее использования.В программе вебинара: ✔ EF-300 приходит на смену EF-280. Обзор и возможности; ...

Cмотреть видео

Cмотреть видео

HD 00:23:38

СёрчИнформ: С чем «подружить» SIEM, чтобы усилить защиту? - видео

Системный аналитик «СёрчИнформ» рассказал, как SIEM интегрируется c другими системами и как это поможет комплексно защитить ИТ-инфраструктуру компании от внешних и внутренних угроз. Таймкоды: 00:10 – Интеграция SIEM с DLP 02:08 – Идеальная ...

Cмотреть видео

Cмотреть видео

HD 00:44:13

ДиалогНаука: TENABLE.AD — новое решение для защиты ACTIVE DIRECTORY - видео вебинара

Вебинар посвящен новому решению Tenable.ad для защиты Active Directory, позволяющее выявлять уязвимости и ошибки конфигурации AD, а также траектории атаки в реальном времени, прежде чем злоумышленники воспользуются ими.Узнайте, как можно пр...

Cмотреть видео

Cмотреть видео

HD 00:21:16

АСУ ТП: Антон Семейкин. Защита информации в АСУ ТП. Безопасность КИИ. 16.07.20 - видео

Заказчики и производители обсуждают вопросы реализации ФЗ "О безопасности КИИ", кейсы заказчиков и перспективы импортозамещения в этой сфере. Подробности ниже. Вопросы реализации Федерального закона «О безопасности критической информаци...

Cмотреть видео

Cмотреть видео

HD 03:43:42

АСУ ТП: Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры - видео

Онлайн-конференция | 29 сентября 2021Вопросы реализации законодательства в области обеспечения безопасности КИИ и защите АСУ ТП и интеграции систем кибербезопасности при цифровой трансформации предприятия. Современные вызовы кибербезопаснос...

Cмотреть видео

Cмотреть видео

HD 00:22:02

СёрчИнформ: Road Show SearchInform. Безопасность прямо сейчас: инструменты защиты в реальном времени

Как комплексно защититься от инцидентов безопасности и заранее предотвратить утечки информации, рассказывает ведущий аналитик «СёрчИнформ» Леонид Чуриков. Как защитить информацию на всех уровнях с помощью специализированных решений читайте ...

Cмотреть видео

Cмотреть видео

HD 00:45:38

Код ИБ: Код ИБ 2021 | Ростов-на-Дону. Вводная дискуссия: Факты | Тренды | Угрозы - видео Полосатый И

Конференция стартовала традиционно с обсуждения резонансных событий из мира ИБ, дачи оценок актуальным угрозам и оценки тенденций ИБ-отрасли. Экспертами вводной сессии Факты | Тренды | Угрозы выступили: - Дмитрий Хомутов (Айдеко) - Серге...

Cмотреть видео

Cмотреть видео

HD 00:11:52

Код ИБ: Сетевая безопасность: межсетевое экранирование и интернет-фильтрация - видео Полосатый ИНФОБ

Сетевая безопасность: межсетевое экранирование и интернет-фильтрация АНДРЕЙ ПОЛЯНСКИЙ Менеджер по работе с партнерами, UserGate #codeib #UserGate Читать подробнее о Коде ИБ в Ростове-на-Дону: http://rostov-na-donu.codeib.ru/ КОД ИБ: семе...

Cмотреть видео

Cмотреть видео

HD 00:20:44

Код ИБ: Контроль привилегированных пользователей как инструмент дружбы ИТ и ИБ - видео Полосатый ИНФ

Контроль привилегированных пользователей как инструмент дружбы ИТ и ИБ АЛЕКСЕЙ КУРСКИХ Руководитель направления Pre-sale по ИБ, ARinteg #codeib #ARinteg Читать подробнее о Коде ИБ в Ростове-на-Дону: http://rostov-na-donu.codeib.ru/ КОД И...

Cмотреть видео

Cмотреть видео

HD 00:44:43

ДиалогНаука: Почему системы класса DLP и использование WATERMARKS не обеспечивают 100% защиту - виде

По статистике, более 79% утечек информации в российских компаниях происходит по вине инсайдеров. Из них более трети всех утечек приходится на бумажные копии, видео и фото с мобильных устройств. Почему системы класса DLP и использование Wate...

Cмотреть видео

Cмотреть видео

HD 01:16:36

СёрчИнформ: Кибербезопасность новые виды угроз и защита от них - видео

Кибербезопасность новые виды угроз и защита от них

Cмотреть видео

Cмотреть видео

HD 00:32:27

АСУ ТП: Эффект домино в атаках на АСУ ТП и методы защиты - видео

Успешная атака на один из компонентов ИТ-инфраструктуры корпоративного сегмента как правило запускает цепную реакцию заражения других компонентов и далее распространяется на промышленную сеть. Получается своеобразный «эффект домино», когда ...

Cмотреть видео

Cмотреть видео

HD 00:24:43

Код ИБ: Как эффективно защитить, легко администрировать и выполнить требования регуляторов - видео П

Решения компании ТСС для обеспечения информационной безопасности сети. Как эффективно защитить, легко администрировать и выполнить требования регуляторов? ИЛЬЯ ШАРАПОВ Технический директор, ТСС #codeib #ТСС Читать подробнее о Коде ИБ в Ро...

Cмотреть видео

Cмотреть видео

HD 00:01:31

Информзащита: X-Control - система автоматизации деятельности органов криптографической защиты

Система X-Control представляет собой информационную веб-систему по учету СКЗИ, эксплуатационной и технической документации к ним.

Cмотреть видео

Cмотреть видео

HD 00:08:12

Код ИБ: Журналиста обвинили в хакерстве за сообщение об уязвимости на госсайте - видео Полосатый ИНФ

В исходном коде web-приложения Минобразования Миссури были видны номера соцстрахования более 100 тыс. учителей. Губернатор штата Миссури (США) Майк Парсон (Mike Parson) не видит разницы между сообщением об уязвимости и ее эксплуатацией. Ка...

Cмотреть видео

Cмотреть видео

HD 00:15:23

Код ИБ: Демонстрация возможностей интерактивного ВКС терминала Huawei IdeaHub - видео Полосатый ИНФО

Демонстрация возможностей интерактивного ВКС терминала Huawei IdeaHub АЛЕКСАНДР МИЛЛЕР Менеджер по работе с партнерами, Huawei #codeib #Huawei #IdeaHub Читать подробнее о Коде ИБ в Новосибирске: http://novosibirsk.codeib.ru/ КОД ИБ: семе...

Cмотреть видео

Cмотреть видео

HD 00:28:47

Код ИБ: Защита от внутренних угроз. Почему современный подход к защите информации не работает - виде

Защита от внутренних угроз. Почему современный подход к защите информации не работает РОМАН ПОДКОПАЕВ Генеральный директор, Makves #codeib #Makves #ЗащитаОтУгроз Читать подробнее о Коде ИБ в Новосибирске: http://novosibirsk.codeib.ru/ КО...

Cмотреть видео

Cмотреть видео

HD 01:00:01

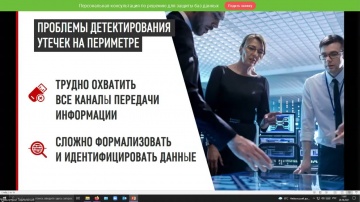

ДиалогНаука: Централизованная защита баз данных - вебинар

Вебинар посвящен проблемам детектирования утечек, разнице подходов к безопасности и другим вопросам по защите баз данных.ТЕЗИСЫ: 1. Проблемы детектирования утечек на периметре: - неконтролируемые каналы; - сложность с формализацией данных; ...

Cмотреть видео

Cмотреть видео

HD 00:49:42

АСУ ТП: Технологии защиты непрерывности процесса управления АСУ ТП - видео

Технологии защиты непрерывности процесса управления АСУ ТП

Cмотреть видео

Cмотреть видео

HD 00:49:55

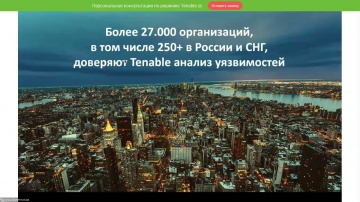

ДиалогНаука: ВЕБИНАР: TENABLE.SC. УПРАВЛЕНИЕ УЯЗВИМОСТЯМИ КОРПОРАТИВНОГО КЛАССА

В рамках вебинара мы рассказываем о функционале системы управления уязвимостями Tenable.sc, новинках последних релизов и то, как компании строят процесс управления уязвимостями на основе решений Tenable. Программа: - Портфель решений Tenab...

Cмотреть видео

Cмотреть видео

HD 00:32:19

ЦОД: Корпоративное управление информационной безопасностью от ЦОД к совету директоров - видео

Доклад: Корпоративное управление информационной безопасностью от ЦОД к совету директоров Спикер: Липов Денис Борисович, партнер, Делойт СНГ

Cмотреть видео

Cмотреть видео

HD 00:02:00

C#: Как проходила защита выпускников курса C# .Net Core веб-разработчик в Attractor School - видео

Хотите стать программистом, чтобы сменить профессию, хорошо зарабатывать и работать из любой точки земного шара, или трудиться в клевой IT-компании в Алматы? ⠀ В Attractor School Almaty открыт набор группы на курс программирования C# BACKEN...

Cмотреть видео

Cмотреть видео

HD 01:29:40

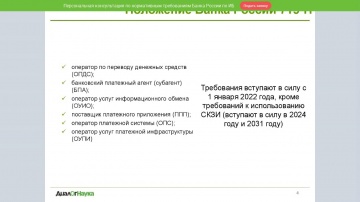

ДиалогНаука: ВЕБИНАР: ОБЗОР НОРМАТИВНЫХ ТРЕБОВАНИЙ БАНКА РОССИИ ПО ЗАЩИТЕ ИНФОРМАЦИИ

• Обзор требований и изменений в актуальных документах Банка России: 719-П, 683-П, 757-П, 747-П, ГОСТ 57580.1, 716-П • Определение контуров безопасности • Проведение оценки соответствия Спикер: Ксения Засецкая, старший консультант АО «Диа...

Cмотреть видео

Cмотреть видео

HD 00:08:16

#Трансформа1: Владимир Щербаков: «Теперь все конкурируют со всеми». Корпоративное онлайн-обучение в

Российский рынок онлайн-образования к 2024 году может превысить 60 млрд рублей. Массовый переход на удаленку дал мощный импульс к развитию EdTech. Особенно очевиден рост в b2c. Что происходит в сегменте b2b и не закончится ли активное разв...

Cмотреть видео

Cмотреть видео

HD 00:00:58

Ideco UTM — удобное решение для защиты сети

Шлюз безопасности Ideco UTM позволяет обеспечить защиту сетевого периметра и фильтрацию трафика без правок конфигурационных файлов и установки пакетов.Бесплатно скачать и попробовать Ideco UTM можно по ссылке https://clck.ru/Z6VMo

Cмотреть видео

Cмотреть видео

HD 00:03:45

Kaspersky Russia: Несправедливые баны в Instagram: защитите свой профиль от атак - видео

Обнаружили, что ваш аккаунт Instagram заблокировали, хотя вы не нарушали никакие правила сервиса? Скорее всего, вас атаковали злоумышленники – причем, для этого им даже не пришлось взламывать вашу учетную запись. Рассказываем, как это проис...

Cмотреть видео

Cмотреть видео