Код ИБ: Контроль безопасности системного ПО и обновлений - видео Полосатый ИНФОБЕЗ → Похожие видео ролики , Страница 53

Контроль безопасности системного ПО и обновлений Соленик Всеслав Директор по кибербезопасности, СберТех #codeib #Итоги #СберТех КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, хакерах, фишинге, кибератаках и уязвимостях, хранении персональных данных, искусственном интеллекте и нейронных сетях, аутентификации и биометрии, криптографии, использовании OpenSourсe, DLP и SIEM и многом другом Полезные ссылки: ...

Подробнее в видео...

Подробнее в видео...

HD 00:04:24

1С:Апрель Софт: ОАО "Буйский химический завод" контролирует качество на производстве с помощью 1С:LI

ОАО "Буйский химический завод" — одно из крупнейших предприятий в России по производству специальных видов удобрений для различных отраслей растениеводства.В мае 2023 года вместе с компанией 1С:Апрель Софт была начата реализация проек...

Cмотреть видео

Cмотреть видео

HD 01:27:57

Технопарк Санкт-Петербурга: День российских систем информационной безопасности в «Технопарке Санкт-П

На мастер-классе представители компаний-разработчиков в области ИБ рассказали о своих программных продуктах:Владимир Макаров, эксперт в области ИБ приложения Кошелёк, рассказал об управлении информационной безопасностью компании с применени...

Cмотреть видео

Cмотреть видео

HD 00:19:30

Цифровизация: Выступление Анны Шафран на секции по цифровизации образования на Форуме Лиги безопасно

Выступление Анны Шафран на секции по цифровизации образования на Форуме Лиги безопасного интернета

Cмотреть видео

Cмотреть видео

HD 00:12:05

Код ИБ: СберКорус. Иван Дмитриев про итоги 2023 года - видео Полосатый ИНФОБЕЗ

"В 2023 году нам окончательно удалось устранить последствия масштабного киберинцидента и вывести информационную безопасность на качественно новый уровень. В этом нам помогла работа слаженной и профессиональной команды СберКорус ― кадры реша...

Cмотреть видео

Cмотреть видео

HD 00:20:24

Код ИБ: Этапы построения SOC на базе R-Vision: от планирования до реализации - видео Полосатый ИНФОБ

00:00 Кому нужен SOC 01:03 Типы SOC 07:35 Технологии для построения SOC 10:24 Управление уязвимостями 13:13 Обнаружение и реагирование на инциденты 16:00 Дополнительные инструменты и решения 18:52 Аудит и контроль

Cмотреть видео

Cмотреть видео

HD 00:19:11

Код ИБ: Поведенческий анализ сетевого трафика для обнаружения скрытых кибератак - видео Полосатый ИН

00:00 Статистика и тенденции в кибербезопасности 04:48 Текущие атаки и их последствия 08:22 Эффективность SOC и их влияние на безопасность 09:20 Примеры успешных атак 11:15 Последствия успешных атак 14:24 Анализ трафика и выявление атак

Cмотреть видео

Cмотреть видео

HD 00:00:40

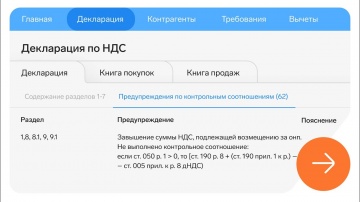

СКБ Контур: Как проверить контрольные соотношения в декларации по НДС сервисе Контур.НДС+

В этом видео показываем, как проверить контрольные соотношения в декларации по НДС в сервисе Контур.НДС+.Сайт: https://kontur.ru/#контур #декларация #ндс

Cмотреть видео

Cмотреть видео

HD 00:01:00

СКБ Контур: Как контролировать доступные к вычету суммы в Контур.НДС +

В этом видео показываем, как оформить контролировать доступные к вычету суммы в Контур.НДС +.Сайт: https://kontur.ru/#Контур #НДС

Cмотреть видео

Cмотреть видео

HD 00:01:51

СёрчИнформ: Аутсорсинг информационной безопасности от «СёрчИнформ» - видео

Аутсорсинг информационной безопасности от «СёрчИнформ» – это сервис, в рамках которого клиент получает полную защиту от внутренних угроз: утечек информации, корпоративного мошенничества, безделья сотрудников и многое другое.В услугу входит:...

Cмотреть видео

Cмотреть видео

HD 01:52:03

TrueConf: обзор TrueConf Server 5.4 — большого обновления ВКС-платформы - Вебинар

В рамках вебинара Лев Якупов, директор по маркетингу Труконф, Константин Смирнов, главный архитектор продуктов, и Даценко Иван, бренд-менеджер компании, рассказали о главных нововведениях, провели живую демонстрацию возможностей и ответили ...

Cмотреть видео

Cмотреть видео

HD 01:00:29

Код ИБ: РазговорыНЕпроИБ: Иван Земцов - видео Полосатый ИНФОБЕЗ

Гостем девяносто четвертого выпуска проекта #разговорыНЕпроИБ стал Иван Земцов, независимый эксперт в ИБ. Поговорили о преподавании, законодательстве в ИБ, книгах и археологии. Приятного просмотра.

Cмотреть видео

Cмотреть видео

HD 01:03:50

Код ИБ: РазговорыНЕпроИБ: Михаил Толчельников, VK - видео Полосатый ИНФОБЕЗ

Гостем девяносто третьего выпуска проекта #разговорыНЕпроИБ стал Михаил Толчельников, руководитель группы управления рисками ИБ, VK. Поговорили о пути в ИБ, управлении рисками, яхтинге, походах и Англии. Приятного просмотра.

Cмотреть видео

Cмотреть видео

HD 00:06:25

МойСклад: Лента событий для контроля сотрудников - видео

Ведите записи о клиентах и поставщиках с помощью Ленты событий в МоемСкладе. Вся история коммуникаций с ними — у вас перед глазами. Контролируйте сотрудников и повышайте эффективность выполнения задач в компании. Получайте уведомления об из...

Cмотреть видео

Cмотреть видео

HD 00:17:12

1С-Рарус: Безопасность в групповой разработке 1С: политики доступа, средства авторизации, реализация

Контур безопасности в групповой разработке 1С — способы аутентификации, политики доступа, авторизация по JWT токену в 1С. Агибалов Сергей, эксперт по технологическим вопросам 1С-Рарус. Программа конференции и отдельные записи докл...

Cмотреть видео

Cмотреть видео

HD 00:56:34

Код ИБ: РазговорыНЕпроИБ: Павел Зимарев, СКБ Контур - видео Полосатый ИНФОБЕЗ

Гостем девяносто пятого выпуска проекта #разговорыНЕпроИБ стал Павел Зимарев, руководителем отдела ИБ, СКБ Контур. Поговорили о работе в СКБ Контуре, профессиональном следе и воспитании детей Приятного просмотра.

Cмотреть видео

Cмотреть видео

HD 01:03:55

Код ИБ: РазговорыНЕпроИБ: Антон Бельгисов, Бастион - видео Полосатый ИНФОБЕЗ

Гостем девяносто шестого выпуска проекта #разговорыНЕпроИБ стал Антон Бельгисов, менеджер по развитию бизнеса компании "Бастион". Поговорили о компании Бастион, пентесте, Астрахани и автопутешествиях Приятного просмотра.

Cмотреть видео

Cмотреть видео

HD 00:00:10

Код ИБ: Кандараков Виктор о приключениях на Код ИБ ПРОФИ 2024 на Кавказе - видео Полосатый ИНФОБЕЗ

Подробнее о Код ИБ ПРОФИ: https://codeib.ru/profi #codeib #ИБнужныПРОФИ _____________ КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в ИБ. З...

Cмотреть видео

Cмотреть видео

HD 00:00:31

Код ИБ: Кандараков Виктор о Код ИБ ПРОФИ 2024 на Кавказе - видео Полосатый ИНФОБЕЗ

Подробнее о Код ИБ ПРОФИ: https://codeib.ru/profi #codeib #ИБнужныПРОФИ _____________ КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в ИБ. З...

Cмотреть видео

Cмотреть видео

HD 00:00:28

Код ИБ: Буренков Виктор о Код ИБ ПРОФИ 2024 на Кавказе - видео Полосатый ИНФОБЕЗ

Подробнее о Код ИБ ПРОФИ: https://codeib.ru/profi #codeib #ИБнужныПРОФИ _____________ КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в ИБ. З...

Cмотреть видео

Cмотреть видео

HD 00:01:12

Код ИБ: Хромов Александр о Код ИБ ПРОФИ 2024 на Кавказе - видео Полосатый ИНФОБЕЗ

Подробнее о Код ИБ ПРОФИ: https://codeib.ru/profi #codeib #ИБнужныПРОФИ _____________ КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах информационной безопасности и растить профессионалов в ИБ. З...

Cмотреть видео

Cмотреть видео

HD 00:00:10

Код ИБ: Сослан Джабиев о Код ИБ ПРОФИ 2021 в Сочи - видео Полосатый ИНФОБЕЗ

Код ИБ ПРОФИ - Образовательный интенсив и киберучения по менеджменту в ИБ: https://codeib.ru/profi Подробнее о том как это было: https://codeib.ru/blog/novosti-3/ciso-so-vsei-strany-proveli-4-dnia-v-gorakh-krasnoi-poliany-na-intensive-po-u...

Cмотреть видео

Cмотреть видео

HD 00:00:34

Код ИБ: Николай Казанцев о Код ИБ ПРОФИ 2021 в Сочи - видео Полосатый ИНФОБЕЗ

Код ИБ ПРОФИ - Образовательный интенсив и киберучения по менеджменту в ИБ: https://codeib.ru/profi Подробнее о том как это было: https://codeib.ru/blog/novosti-3/ciso-so-vsei-strany-proveli-4-dnia-v-gorakh-krasnoi-poliany-na-intensive-po-u...

Cмотреть видео

Cмотреть видео

HD 00:00:38

Код ИБ: Игорь Кособуров о Код ИБ ПРОФИ 2021 в Сочи - видео Полосатый ИНФОБЕЗ

Код ИБ ПРОФИ - Образовательный интенсив и киберучения по менеджменту в ИБ: https://codeib.ru/profi Подробнее о том как это было: https://codeib.ru/blog/novosti-3/ciso-so-vsei-strany-proveli-4-dnia-v-gorakh-krasnoi-poliany-na-intensive-po-u...

Cмотреть видео

Cмотреть видео

HD 00:00:24

Код ИБ: Евгений Волошин о Код ИБ ПРОФИ 2021 в Сочи - видео Полосатый ИНФОБЕЗ

Код ИБ ПРОФИ - Образовательный интенсив и киберучения по менеджменту в ИБ: https://codeib.ru/profi Подробнее о том как это было: https://codeib.ru/blog/novosti-3/ciso-so-vsei-strany-proveli-4-dnia-v-gorakh-krasnoi-poliany-na-intensive-po-u...

Cмотреть видео

Cмотреть видео

HD 00:00:22

Код ИБ: Дмитрий Ткачев о Код ИБ ПРОФИ 2021 в Сочи - видео Полосатый ИНФОБЕЗ

Код ИБ ПРОФИ - Образовательный интенсив и киберучения по менеджменту в ИБ: https://codeib.ru/profi Подробнее о том как это было: https://codeib.ru/blog/novosti-3/ciso-so-vsei-strany-proveli-4-dnia-v-gorakh-krasnoi-poliany-na-intensive-po-u...

Cмотреть видео

Cмотреть видео

HD 00:00:55

Код ИБ: Дмитрий Кузнецов о Код ИБ ПРОФИ 2021 в Сочи - видео Полосатый ИНФОБЕЗ

Код ИБ ПРОФИ - Образовательный интенсив и киберучения по менеджменту в ИБ: https://codeib.ru/profi Подробнее о том как это было: https://codeib.ru/blog/novosti-3/ciso-so-vsei-strany-proveli-4-dnia-v-gorakh-krasnoi-poliany-na-intensive-po-u...

Cмотреть видео

Cмотреть видео

HD 00:01:05

Код ИБ: Дмитрий Агарунов о Код ИБ ПРОФИ 2021 в Сочи - видео Полосатый ИНФОБЕЗ

Код ИБ ПРОФИ - Образовательный интенсив и киберучения по менеджменту в ИБ: https://codeib.ru/profi Подробнее о том как это было: https://codeib.ru/blog/novosti-3/ciso-so-vsei-strany-proveli-4-dnia-v-gorakh-krasnoi-poliany-na-intensive-po-u...

Cмотреть видео

Cмотреть видео

HD 00:00:52

Код ИБ: Даниил Бориславский о Код ИБ ПРОФИ 2021 в Сочи - видео Полосатый ИНФОБЕЗ

Код ИБ ПРОФИ - Образовательный интенсив и киберучения по менеджменту в ИБ: https://codeib.ru/profi Подробнее о том как это было: https://codeib.ru/blog/novosti-3/ciso-so-vsei-strany-proveli-4-dnia-v-gorakh-krasnoi-poliany-na-intensive-po-u...

Cмотреть видео

Cмотреть видео

HD 00:34:23

Код ИБ: РазговорыНЕпроИБ: Юрий Трусов, Альтасалюс - видео Полосатый ИНФОБЕЗ

Гостем девяносто седьмого выпуска проекта #разговорыНЕпроИБ стал Юрий Трусов, ведущий инженер компании Альтасалюс. Приятного просмотра.

Cмотреть видео

Cмотреть видео

HD 00:03:18

Проектная ПРАКТИКА: Контроль статус-отчетности по проектам

Контроль статус-отчетности по проектам

Cмотреть видео

Cмотреть видео