SCADA: Kill Chain в АСУ ТП и методы защиты - видео → Похожие видео ролики , Страница 29

Атака на АСУ ТП по модели Kill Chain. Обсудили техники и тактики MITRE ATT&CK и варианты защиты АСУ ТП. Как вовремя обнаружить атаку и какие есть возможности защиты АСУ ТП на каждом уровне. Обо всем этом - в записи прошедшего вебинара.Больше полезных материалов в наших соцсетях, подпишитесь: Telegram https://t.me/infowatchout Вконтакте https://vk.com/infowatch1. Kill Chain в АСУ ТП. Демонстрация примера атаки на стенде. 2. Матрица MITRE ATT&CK for ICS – как выглядит атака, как происходит расширение атак, тактики злоумышленника и механизмы защиты АСУ ТП. 3. Как можно защититься от атак,...

Подробнее в видео...

Подробнее в видео...

HD 00:30:18

WiseAdvice-IT: Учет лизинга в 1С - видео

Как вести учет лизинга в программах 1С:Предприятие 8.3 по обязательному с 2022 года Стандарту ФСБУ 25/2018 «Бухгалтерский учет аренды». Эксперт WiseAdvice-IT подробно рассказывает об основных возможностях для отражения лизинга в 1С, н...

Cмотреть видео

Cмотреть видео

HD 00:09:32

Первый БИТ: Первый Бит | Маркировка лекарственных препаратов у крупных дистрибьюторов - видео

Маркировка лекарственных препаратов. Максим Рябцев – эксперт по маркировке, рассказал про автоматизацию бизнес-процессов маркировки у крупных дистрибьютеров. Был представлен такой продукт как Библиотека интеграций...

Cмотреть видео

Cмотреть видео

HD 00:15:28

JsonTV: Марина Мордасова: Acronis True Image 2019 и потребности пользователей в защите и хранении да

Как обеспечить актуальность решений в области резервного копирования и защиты данных, принимая во внимание удобство конечных пользователей, отметила Марина Мордасова, старший менеджер по управлению продуктом для конечных пользователей Acron...

Cмотреть видео

Cмотреть видео

HD 00:00:59

1С-Рарус: 1C-RarusTechDay 2021: приглашаем на конференцию технических специалистов по 1С - видео

22 июля 2021 года пройдет открытая техническая онлайн конференция 1C-RarusTechDay 2021. Регистрация: https://bit.ly/1C-RTD2021-promo-invite В программе конференции: - Алгоритмы и структуры данных в реальной разработке. - Машинное обу...

Cмотреть видео

Cмотреть видео

HD 00:09:41

Это Лучшее IT Направление для Старта в 2024 году! - видео

Хотите начать карьеру в айти? Сейчас на рынке труда множество профессий, связанных с информационными технологиями. Узнайте, какое IT направление будет наиболее востребованно в 2024 году и почему это может быть отличным выбором для начала ка...

Cмотреть видео

Cмотреть видео

HD 00:13:20

Разработка интернет-магазина: стоит ли делать магазин в 2024 году - видео

В этом видео я рассказал стоит ли делать интернет-магазин в 2024 году. Мы поговорили про стоимость создания магазинов, способы продвижения и выбор платформы.Таймлайны : 0:00 — Как открыть интернет магазин 0:50 — Проблема с марке...

Cмотреть видео

Cмотреть видео

HD 00:18:27

Код ИБ: Identity and Access management – фундамент ИБ в организации - видео Полосатый ИНФОБЕЗ

Identity and Access management – фундамент ИБ в организации00:05 Проблемы управления учетными записями 03:37 Система управления учетными записями 08:25 Управление специальными учетными записями 13:47 Текущее состояние и планы на будущее

Cмотреть видео

Cмотреть видео

HD 00:47:23

Код Безопасности: Средства защиты удаленного доступа

Компания «Код Безопасности» основана в 2008 году и ведет свою деятельность на основании девяти лицензий ФСТЭК России, ФСБ России и Министерства обороны Российской Федерации. Российский разработчик программных и аппаратных средств защиты ...

Cмотреть видео

Cмотреть видео

HD 00:58:00

Код Безопасности: Защита конечных точек в гетерогенной среде. Возможности Secret Net Studio 8.5 и Se

В докладе приводится описание возможностей защиты ИТ-инфраструктур с разнородными платформами с помощью продуктов Secret Net Studio, Secret Net LSP, ПАК Соболь. Показаны возможности интеграции продуктов между собой, перечень совместимых вер...

Cмотреть видео

Cмотреть видео

HD 00:53:32

Код Безопасности: Защита рабочих станций и серверов с помощью Secret Net Studio 8.5

Secret Net Studio - комплексное решение для защиты рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования Вебинар будет интересен специалистам по информационной безопасности в г...

Cмотреть видео

Cмотреть видео

HD 00:53:15

nanoCAD: Вебинар: Новые возможности nanoCAD Стройплощадка 23.1. - видео

На данном вебинаре мы вам расскажем о том, какие инструменты появились в свежей версии nanoCAD Стройплощадка 23.1.: • Дополнительные возможности календарных графиков. • Новые элементы в базе элементов. • Пополнение линейных и точечных объек...

Cмотреть видео

Cмотреть видео

HD 00:19:14

CSoft: Восстановление резервной копии хранилища SOLIDWORKS PDM - видео - SOLIDWORKS

В этом видео подробно показан процесс восстановления хранилища SOLIDWORKS PDM из его резервной копии. Данная процедура продемонстрирована на наиболее общем примере. Помимо базовых этапов восстановления он предусматривает изменение расположе...

Cмотреть видео

Cмотреть видео

HD 00:13:37

Код ИБ: Фишинг и его последствия - кейсы и как бороться - видео Полосатый ИНФОБЕЗ

Харитон Никишкин Коммерческий директор, со-учредитель, Secure-T#codeib #SecureTКОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятнымЗдесь вы обязательно найдёте полезное об: инф...

Cмотреть видео

Cмотреть видео

HD 00:26:58

nanoCAD: Принципы работы и преимущества - видео

На первом видеоуроке по приложению nanoCAD Конструкции PS мы ознакомимся с основными принципами работы в приложении для разработки раздела КЖ, разберем модульный состав приложения, основные преимущества. На примере проекта колонны рассмотри...

Cмотреть видео

Cмотреть видео

HD 00:48:59

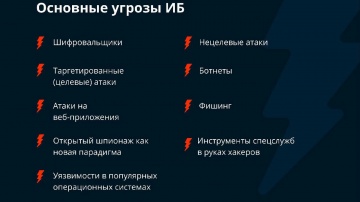

Айдеко: Современная защита сетевого периметра от вирусных атак

Приглашаем вас послушать запись вебинара, посвященный актуальным угрозам информационной безопасности. В связи с захлестнувшими мир вирусными атаками, становится очевидной необходимость усиления эшелонированной обороны от вирусных и таргетир...

Cмотреть видео

Cмотреть видео

HD 00:48:44

Айдеко: Ideco ICS 7 - почему для обеспечения максимальной защиты сети нужны обновления

Злоумышленники постоянно ищут новые векторы атак. Последствия вирусных атак WannaCry и бушующая в настоящее время эпидемия exPetya заставили многие организации всерьез задуматься над усилением средств информационной защиты. Почему защиты р...

Cмотреть видео

Cмотреть видео

HD 00:52:23

Айдеко: Современная защита сетевого периметра от вирусных атак

На вебинаре мы рассказали, как можно усилить защиту периметра от широкого спектра угроз: фишинга, ботнетов, вирусов, шифровальщиков, DoS-атак, спама, атак на веб-приложения, нецелевых и таргетированных атак.Также были даны советы по выбору ...

Cмотреть видео

Cмотреть видео

HD 00:51:51

Айдеко: Защита от шифровальщиков, криптомайнеров, ботнетов и других современных угроз

На вебинаре мы рассказали о средствах защиты от современных угроз информационной безопасности на сетевом периметре.

Cмотреть видео

Cмотреть видео

00:06:38

InfoSoftNSK: Видео инструкция 1С:Отчетность

Видео-инструкция по подключению 1С:Отчетность от оператора "Калуга Астрал" Видео инструкция 1С:Отчетность

Cмотреть видео

Cмотреть видео

HD 00:21:11

nanoCAD: Создание параметрических объектов и форм в nanoCAD BIM Конструкции. - видео

В видео продемонстрированы возможности работы с параметрическими объектами и создание форм для них. Использованное ПО: nanoCAD BIM Конструкции. Ведущий: Сергей Шерстюк, инженер САПР компании ООО "ЦПО", E-mail: sergey.s@centerpo.ru Оставляй...

Cмотреть видео

Cмотреть видео

HD 00:40:03

Код Безопасности: Использование аппаратного криптоускорителя в АПКШ Континент 3 9 для защиты канал

АПКШ «Континент» 3.7 - централизованный комплекс для защиты сетевой инфраструктуры и создания VPN-сетей с использованием алгоритмов ГОСТВебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих орг...

Cмотреть видео

Cмотреть видео

HD 00:00:58

Цифра: о компании - видео

Цифра разрабатывает технологии цифровизации промышленности, инвестирует в продукты и развивает среду промышленного интернета вещей и искусственного интеллекта. Ключевыми для компании отраслями являются машиностроение, металлургия, горная до...

Cмотреть видео

Cмотреть видео

HD 00:03:08

Цифровизация: Общая цифровизация! Сферы применения IT-разработок - видео

От заказа такси и еды до бронирования билетов и оформления документов в электронном виде. Цифровизация, пронизывающая все сферы жизни общества, дарит широчайший спектр возможностей, жить социально активно не выпуская смартфона из рук. ...

Cмотреть видео

Cмотреть видео

HD 01:32:02

Код Безопасности: Защита виртуальных серверов с помощью vGate и Secret Net Studio

Secret Net Studio - комплексное решение для защиты рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования vGate - сертифицированное средство защиты платформ виртуализации на базе V...

Cмотреть видео

Cмотреть видео

HD 00:29:57

nanoCAD: Детальное армирование. Основные инструменты - видео

На третьем уроке рассмотрим основные инструменты Детального армирования, разберем настройки сортамента арматуры. ТАЙМ-КОД [ОГЛАВЛЕНИЕ ВИДЕО] 0:00 – детальное и схематичное армирование. Понятия 2:21 – сортамент арматуры. Утилиты обновления ...

Cмотреть видео

Cмотреть видео

HD 00:02:58

GroupIB: Graoup-IB Brand Protection - технологичная защита бренда в Интернете

Предотвращаем денежные и репутационные потери компаний от неправомерного использования бренда: онлайн-пиратства, интернет-мошенничества, распространения контрафакта. Узнайте, в безопасности лишь ваш бренд?

Cмотреть видео

Cмотреть видео

00:04:45

Цифровизация: Программа Наш Эксперт. Цифровизация экономики и трансформация общества. - видео

Наши эксперты в рамках ТИБО-2019 Анна Рябова, Исак Хасдан, Юлия Лахмоткина, Евгений Бабич и Ирина Старовойтова о цифровизации экономики и изменениях в обществе.

Cмотреть видео

Cмотреть видео

HD 01:04:01

ДиалогНаука: ВЕБИНАР: УПРАВЛЕНИЕ ИНЦИДЕНТАМИ ИБ. СОЗДАНИЕ ЭФФЕКТИВНЫХ МЕТОДОВ ВЫЯВЛЕНИЯ ИНЦИДЕНТОВ И

В рамках этого видео мы рассказываем о подходе к управлению инцидентами, построенном на классической модели P-D-C-A, рассмотрим важность управления уязвимостями и угрозами информационной безопасности для эффективного управления инцидентами,...

Cмотреть видео

Cмотреть видео

HD 01:17:30

nanoCAD: Вебинар «Что нового в nanoCAD BIM Конструкции 23.1» - видео

Вы узнаете:- о новой библиотеке материалов; - об обновлениях в библиотеке объектов; - о новых возможностях работы с таблицами и выносками Платформы nanoCAD; - об ассоциировании расположения и информационных параметров объектов; - о новом ди...

Cмотреть видео

Cмотреть видео

HD 01:00:24

Код Безопасности: Применение шифрования по алгоритмам ГОСТ для защиты каналов связи

Ведущий: Павел Коростелев, руководитель отдела продвижения продуктов Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а такж...

Cмотреть видео

Cмотреть видео