Код ИБ: 8 способов повысить осведомленность пользователей | Безопасная среда - видео Полосатый ИНФОБ → Похожие видео ролики , Страница 18

Человек - традиционно самое слабое звено в периметре безопасности, и какими бы надежными не были средства защиты - "взломать" сотрудника компании всегда возможно. Обсудили с гостями нашего ток-шоу Код ИБ | БЕЗОПАСНАЯ СРЕДА: - Как эффективно повышать осведомленность пользователей? - Использовать метод кнута или пряника? - Делать все своими силами или использовать специализированные платформы? - Что делать с привилегированными пользователями, не желающими обучаться?

Подробнее в видео...

Подробнее в видео...

HD 00:07:08

Разработка iot: БОНУС: Безопасность интернета вещей - видео

Говорим про безопасность подключенных устройств к интернету вместе с Александром Сурковым, менеджером по развитию IoT Яндекс.Облака и Дмитрием Стапраном, директором практики стратегии и операционной эффективности PwC в России. Содержан...

Cмотреть видео

Cмотреть видео

HD 05:25:19

Цифровое ЖКХ: IoT, автоматизация, умные системы безопасности - видео

Al-over-IP ADAPT #1. 4 августа 2020. Онлайн-конференция для девелоперов, застройщиков, управляющих компаний в сфере ЖКХ, проектировщиков и системных интеграторов. Партнер конференции: ООО "Аргус-Спектр" Ключевые темы: видеонаблюдение ...

Cмотреть видео

Cмотреть видео

HD 00:57:30

Информационная безопасность бизнеса: от осознания - к работающим механизмам

Крупномасштабные кибератаки наносят значительный экономический ущерб, сокращают время выпуска на рынок продуктов и услуг, снижают скорость внедрения инноваций, а также негативно сказываются на лояльности заказчиков и партнеров. И чем сложне...

Cмотреть видео

Cмотреть видео

HD 00:22:49

Код ИБ: Сервис ETHIC - выявление угроз для бизнеса - видео Полосатый ИНФОБЕЗ

Сервис ETHIC - выявление угроз для бизнеса Елена Белоусова Эксперт по информационной безопасности, SoftLine #codeib #SoftLine КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным ...

Cмотреть видео

Cмотреть видео

HD 00:20:32

АСУ ТП: Информационная безопасность АСУ ТП - видео

Этот вебинар посвящен системам промышленной информационной безопасности, которые позволяют построить надежную систему кибербезопасности сети промышленного предприятия в соответствии с требованиями МЭК 62443. В ходе вебинара мы поговорим об ...

Cмотреть видео

Cмотреть видео

HD 00:16:44

АСУ ТП: KasperskyOS – платформа для обеспечения комплексной безопасности вертикально-интегрированной

Выступление Александра Шадрина, Эксперта по разработке программного обеспечения, «Лаборатория Касперского», на Kaspersky Industrial Cybersecurity Conference 2019. Он делится некоторыми техническими деталями разработки KasperskyOS, объясняет...

Cмотреть видео

Cмотреть видео

HD 00:04:53

АСУ ТП: Информационная безопасность АСУ ТП критически важных объектов VIII - видео

4–5 марта 2020 г. в Москве, в Конгресс-центре МТУСИ состоялась восьмая конференция «Информационная безопасность АСУ ТП критически важных объектов». Организатор конференции – Издательский дом «КОННЕКТ». Мероприятие традиционно проходило...

Cмотреть видео

Cмотреть видео

HD 00:02:46

АСУ ТП: Информационная безопасность: линейка защищенных решений ПТК «TOPAZ»для энергетики - видео

Реализация требований к защите информации в энергосистемах с использованием встроенных решений

Cмотреть видео

Cмотреть видео

HD 00:00:52

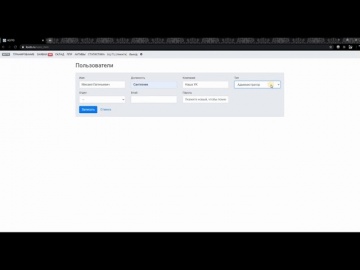

КСУТО: 1.3 Модуль Активы. Пользователи. Количество не влияет на стоимость КСУТО, вносите весь свой

Откройте модуль Активы, нажмите кнопку пользователи, потом плюс пользователь и в открывшемся окне впишите имя, должность, компанию и тип пользователя в зависимости от его роли в ксуто. Администратор имеет полный доступ к редактированию всех...

Cмотреть видео

Cмотреть видео

HD 02:37:41

Код Безопасности: Круглый стол с регуляторами - видео

Код Безопасности в эфире (Круглый стол с регуляторами) 0:03:25 Андрей Олегович Безруков, Советник главы НК Роснефть, Доцент МГИМО 0:19:00 Виталий Сергеевич Лютиков, Заместитель директора ФСТЭК 0:50:43 Шантаев Эдуард Борисович, Минпромтор...

Cмотреть видео

Cмотреть видео

HD 01:08:22

Docsvision: Как повысить эффективность процессов СЭД с использованием технологии Process Mining

Владимир Андреев, президент компании «ДоксВижн», расскажет о том, как современная СЭД, а Docsvision в особенности, позволяет без особого труда подготовить все необходимые данные для применения технологий Process Mining. И как с помощью этих...

Cмотреть видео

Cмотреть видео

HD 00:02:16

Разработка iot: Система безопасности Ajax: Искусство защищать - видео

В кино опасные зрелища завораживают. Катастрофы, ограбления, пожары — глядя на них из удобного кресла, мы чувствуем себя в безопасности. Но в реальной жизни нет второго дубля. Мы сняли кино об обыденности, где главную роль играет Ajax. Он, ...

Cмотреть видео

Cмотреть видео

HD 00:20:21

Особенности обеспечения безопасности ОКИИ - Енютин А.Ю, «ГНИИИ ПТЗИ ФСТЭК России» - видео

Конференция ИБ АСУ ТП КВО-2020, Енютин А.Ю, «ГНИИИ ПТЗИ ФСТЭК России».

Cмотреть видео

Cмотреть видео

HD 00:18:18

Экспо-Линк: Как использовать опыт 2019 года в области безопасности КИИ в 2020 году?

Как использовать опыт 2019 года в области безопасности КИИ в 2020 году? Алексей Комаров. Региональный представитель в УЦСБ.

Cмотреть видео

Cмотреть видео

HD 00:02:04

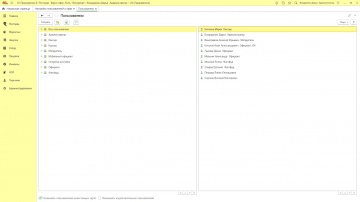

1С-Рарус: Создание пользователя в «1С:Фастфуд» и «1С:Ресторан»

В этом видео мы пошагово демонстрируем как создавать пользователя в программных решениях для ресторана «1С:Фастфуд» или «1С:Ресторан». 1С:Фастфуд — https://rarus.ru/1c-restoran/1c-fastfud-front-ofis... 1С:Ресторан — https:/...

Cмотреть видео

Cмотреть видео

HD 00:08:19

Код Безопасности: Лайтборд-обзор Континент TLS

Подробнее о продукте - https://www.securitycode.ru/products/kontinent-tls...

Cмотреть видео

Cмотреть видео

HD 00:30:37

UserGate: Практика импортозамещения в обеспечении сетевой безопасности КИИ - Алексей Долгих- видео

Практика импортозамещения в обеспечении сетевой безопасности КИИ - Алексей Долгих.

Cмотреть видео

Cмотреть видео

HD 00:08:02

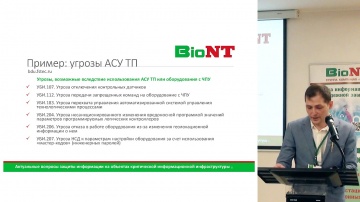

Составление модели угроз безопасности информации как основа мероприятий по защите информации

Конференция «Актуальные вопросы защиты информации на объектах критической информационной инфраструктуры» 19.02.2019 Докладчик Андрей Николаевич Григоров, коммерческий директор компании «Бионт» Составление модели угроз безопасности инф...

Cмотреть видео

Cмотреть видео

HD 00:59:43

Безопасность объектов критической информационной инфраструктуры, 21.05.2020 - видео

Сегодня вопросы информационной безопасности не могут идти в разрез с государственным регулированием. Особенно, если речь идет о таких стратегически важных отраслях, как ТЭК, наука, транспорт, оборонная промышленность и других, которые отнес...

Cмотреть видео

Cмотреть видео

HD 00:09:14

Цифровой прорыв: Почта России - разработка механизма сегментации пользователей портала - видео

Разработка механизма сегментации пользователей портала почты."Цифровой прорыв" — конкурс, направленный на раскрытие потенциала профессионалов в сферах информационных технологий, управления ИТ–проектами и цифровой трансформации. Основн...

Cмотреть видео

Cмотреть видео

HD 00:22:37

Цифровой прорыв: Как за 3 часа спроектировать продукт, который нужен пользователю? Алексей Ивакин -

Алексей Ивакин, продакт менеджер , преподаватель HOLYUX. Как за три часа спроектировать продукт, который нужен пользователю?

Cмотреть видео

Cмотреть видео

HD 00:10:01

Разработка 1С: 1С:Разработка - Рабочее место пользователя - видео

Создадим рабочее место пользователя в 1С. Это та часть интерфейса, в которой отображается главный функционал, с которым пользователь работает большую часть времени. Заодно определимся с терминами - основой для последующей разработки.

Cмотреть видео

Cмотреть видео

HD 01:05:04

АСУ ТП: Выбор УЗИП для слаботочных систем: телекоммуникации, автоматизация, безопасность. - видео

Рассматриваем процесс выбора УЗИП для самых популярных и массовых интерфейсов в системах связи, безопасности, автоматики и диспетчеризации. Проектировщики будут лучше ориентироваться в выборе устройств защиты для разработки ТЗ и проекта, а ...

Cмотреть видео

Cмотреть видео

HD 02:37:55

АСУ ТП: Информационная безопасность: вызовы современности - видео

Запись докладов круглого стола "Информационная безопасность: вызовы современности" в рамках «Электронной недели на Алтае – 2020». Программа: 0:00 Евгений Зрюмов открытие круглого стола 3:18 Виктор Минин "История формирования нормативного о...

Cмотреть видео

Cмотреть видео

HD 00:42:24

Вопросы реализации Федерального закона "О безопасности критической информационной инфраструк

Вопросы реализации Федерального закона "О безопасности критической информационной инфраструктуры Российской Федерации" Выступление Алексея Кубарева, заместителя начальника управления ФСТЭК России

Cмотреть видео

Cмотреть видео

HD 00:13:28

Форум «Технологии безопасности»: Антон Семейкин, Минэнерго: БПЛА на объектах ТЭК - видео

Выступление Антона Семейкина, Директора Департамента экономической безопасности в ТЭК Министерства энергетики Российской Федерации, в рамках конференции «БПЛА: отраслевая специфика. Практика применения и угрозы» Форума «Технологии безопасно...

Cмотреть видео

Cмотреть видео

HD 00:18:57

Voximplant: Как мобильное приложение помогает повысить качество клиентского сервиса - видео

У мобильного приложения Ozon порядка 10 млн пользователей — как сообщить им о новых предложениях, напомнить о заказе, ожидающем в постамате, выстроить систему сервисов самообслуживания для клиентов, а также алгоритм, который позволяет...

Cмотреть видео

Cмотреть видео

HD 00:10:44

Цифровой прорыв: Про пользовательские интерфейсы. Виталий Щукин - видео

Виталий Щукин, сооснователь Landau Interactive (Kokoc Group). Про пользовательские интерфейсы

Cмотреть видео

Cмотреть видео

HD 00:30:07

Экспо-Линк: Какие базовые темы нужно раскрыть в обучающих материалах для повышения осведомленности

Код ИБ ОНЛАЙН Повышение осведомленности Юрий Другач. Независимый эксперт "Какие базовые темы нужно раскрыть в обучающих материалах для повышения осведомленности сотрудников"

Cмотреть видео

Cмотреть видео

HD 00:39:32

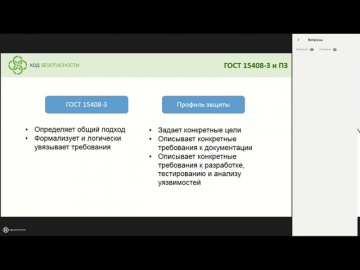

Код Безопасности: Анализ профиля защиты платежных приложений согласно ГОСТ 15408-3

На вебинаре мы ответим на следующие вопросы: - Какое место занимает профиль защиты платежных приложений в структуре нормативных актов ЦБ? - Какова последовательность действий по выполнению требований профиля защиты? - Как можно оптимизиров...

Cмотреть видео

Cмотреть видео