Код ИБ: Безопасная разработка и Shift Left Security: как далеко влево вы готовы зайти? - видео Полос → Похожие видео ролики , Страница 89

Безопасная разработка и Shift Left Security: как далеко влево вы готовы зайти? СЕРГЕЙ ВОЛДОХИН. Директор, Антифишинг #codeib #Антифишинг КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, хакерах, фишинге, кибератаках и уязвимостях, хранении персональных данных, искусственном интеллекте и нейронных сетях, аутентификации и биометрии, криптографии, использовании OpenSourсe, DLP и SIEM и многом другом Полезные...

Подробнее в видео...

Подробнее в видео...

HD 00:13:31

Разработка 1С: 1С:Разработка - Универсальный отчет с источниками данных - видео

На данном занятии мы подключим источники данных к универсальному отчету. В ходе решения данной задачи решим несколько интересных вспомогательных интерфейсных задач. Выгрузка к занятию: https://cloud.mail.ru/public/8S9o/mMnnrD1f1Курс "Интенс...

Cмотреть видео

Cмотреть видео

HD 00:18:18

Разработка 1С: 1С обмены. XDTO. Теория. - видео

В видео рассматривается пример создания обмена с использованием универсальных механизмов обмена и XDTO. XDTO используется для строгого описания формата обмена и валидации (проверка на соответствие формату обмена) сообщений обмена. Это теори...

Cмотреть видео

Cмотреть видео

HD 00:04:59

Разработка 1С: 1. 1С-Битрикс (Bitrix) - Разработка - Установка битрикса - видео

1. 1С-Битрикс (Bitrix) - Разработка - Установка битрикса --- Чтобы установить битрикс на хостинг, потребуются доступы к фтп сервера, чистой базе данных, ключ лицензии битрикс нужной редакции (в нашем случае «Стандарт») и файл установки битр...

Cмотреть видео

Cмотреть видео

HD 00:03:14

Простоев.НЕТ: Как снизить риски реализации проекта по разработке НСИ ТОиР своими силами? Курс НСИ ТО

Мы обучаем специалистов в области ТОиР на курсах в онлайн формате. Список наших курсов: ➡️ Базовые практики планирования ТОиР, управления надежностью и критичностью оборудования по методике RCM. Зарегистрироваться на бесплатную неделю мо...

Cмотреть видео

Cмотреть видео

HD 00:10:54

Разработка 1С: Программирование 1С. Урок 4. Объекты 1С. Справочники - видео

Справочники — это прикладные объекты конфигурации. Они позволяют хранить в информационной базе данные, имеющие одинаковую структуру и списочный характер. Это может быть, например, список сотрудников, перечень товаров, список поставщиков или...

Cмотреть видео

Cмотреть видео

HD 00:15:06

J: Видео курсы по Java для начинающих || #2 - Установка JDK, среды разработки и первый проект. - вид

В этом уроке мы сделаем первые шаги в мире программирования на Java. Скачаем и установим JDK, настроим IntelliJ IDEA — одно из самых популярных средств разработки. Также мы узнаем, что такое класс и метод, и создадим свой первый небольшой п...

Cмотреть видео

Cмотреть видео

HD 00:08:21

Разработка 1С: 1С: Все о командах — Полный разбор для разработчиков - видео

В этом видео мы подробно разберём команды в 1С. Что это такое, зачем они нужны и как правильно их использовать в разработке? Пошагово объясняем все тонкости и показываем примеры из практики. Если вы хотите стать более эффективным разработчи...

Cмотреть видео

Cмотреть видео

00:05:45

ConTech 2024: "Если ютьюб заблокируют - готовность рекламодателей вкладываться в отечественные площа

В Москве в корпусе «Арт.Техноград» на ВДНХ оператор деловых мероприятий TMT Conference, совместно с ИАА TelecomDaily и «Телеспутником» провели IX Ежегодную конференцию «ConTech 2024. Контент и технологии для цифрового ТВ в России».2024 год ...

Cмотреть видео

Cмотреть видео

00:38:18

Подведение итогов «Школы Кода Безопасности» - видео

«Код Безопасности» - российский разработчик программных и аппаратных средств защиты информации.Наша продукция охватывает все уровни инфраструктурной безопасности: https://www.securitycode.ru/

Cмотреть видео

Cмотреть видео

01:08:04

Код Безопасности: Сетевая диагностика в Континент 4 - видео

«Код Безопасности» - российский разработчик программных и аппаратных средств защиты информации. Сетевая диагностика в Континент 4Наша продукция охватывает все уровни инфраструктурной безопасности: https://www.securitycode.ru/

Cмотреть видео

Cмотреть видео

00:59:27

ДоксВижн: Цифровые технологии на службе корпоративных юристов для обеспечения безопасности бизнеса.

На вебинаре эксперты компаний «ДоксВижн» и RKIT Group поделились организационным опытом подготовки и ведения проекта по цифровой трансформации юридической функции, а специальные гости из «Нижегородского автомобильного завода» рассказали о с...

Cмотреть видео

Cмотреть видео

00:07:37

Курсы 1С - nizamov.school: Установка Ollama для последующей разработки - видео

В этом видео установим ollama с моделью deepseek на windows 10 для последующей разработки проектов с использованием локальных моделей. #ollama #deepseek #langchain #локальныйчат #1с #1c #программист1с #курсы1с Полный курс "ChatGPT 1С....

Cмотреть видео

Cмотреть видео

00:41:46

Код Безопасности: Презентация нового vGate версия 5.0: функциональность и перспективы развития

Презентация нового vGate версия 5.0: функциональность и перспективы развития.«Код Безопасности» - российский разработчик программных и аппаратных средств защиты информации. Наша продукция охватывает все уровни инфраструктурной безопасн...

Cмотреть видео

Cмотреть видео

00:05:16

Цифра: Что требуется для защиты промышленных предприятий от угроз информационной безопасности. - вид

Старший советник по технологиям KasperskyOS Владимир Слинько в блиц-интервью на конференции «Эффективное производство 4.0» поделился своим взглядом на причины роста кибератак на промышленные информационные системы и рассказал, какие инструм...

Cмотреть видео

Cмотреть видео

00:20:01

Цифра: От кода к продукту: Как AI трансформирует процесс разработки ПО - видео

Как искусственный интеллект трансформирует процессы разработки? Как составлять промпты? Что такое fine tuning? Для чего интегрировать собственные данные в AI и обучать его? Какие практические сервисы позволят отвечать на вопросы на основе в...

Cмотреть видео

Cмотреть видео

HD 00:18:45

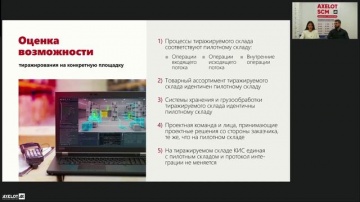

AXELOT: Тиражи. Как понять что у вас получится и когда вы готовы? - видео

Первый вебинар 2025 года прошел 28 января и был посвящен тиражированию WMS. Почему «тираж» выгоднее проекта «с чистого листа» и как к нему подготовиться – разбирались вместе с экспертами. В условиях динамично развивающейся бизнес-среды сов...

Cмотреть видео

Cмотреть видео

HD 01:15:18

Первый Бит: Современные подходы к автоматизации охраны труда и производственной безопасности в 1С

На вебинаре рассмотрели современные подходы к автоматизации охраны труда и производственной безопасности в 1С. Компания Первый Бит уже более 26 лет занимается автоматизацией бизнеса и разработкой собственных ИТ-решений. У Первого Бита больш...

Cмотреть видео

Cмотреть видео

HD 01:31:24

Ideco: Ideco VPN 19: совершенно безопасный удаленный доступ - видео

Как обеспечить удобный и надежный удаленный доступ без компромиссов в безопасности?На вебинаре разобрали новейшие возможности Ideco VPN 19, которые делают подключение не только удобным, но и полностью защищенным. Покажем в деле, как настрои...

Cмотреть видео

Cмотреть видео

HD 00:49:38

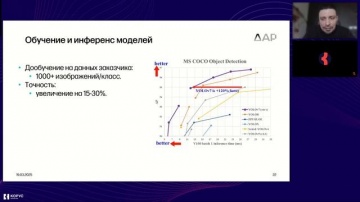

КОРУС Консалтинг: Вебинар: ИИ для контроля безопасности на промышленных объектах

Вы узнаете, как технологии искусственного интеллекта помогают предотвращать аварии, минимизировать риски и повышать уровень безопасности на промышленных объектах. А также, какие сценарии использования ИИ уже используются для предотвращения ...

Cмотреть видео

Cмотреть видео

HD 00:53:33

Первый Бит: Как объединить офисные программы и работать в безопасном пространстве от Яндекс 360

Как объединить офисные программы и работать в безопасном пространстве от Яндекс 360.Официальный сайт: https://www.1cbit.ru/Сообщество ВКонтакте: https://vk.com/bit_itTelegram-канал: https://t.me/bit_it_official

Cмотреть видео

Cмотреть видео

HD 01:01:02

КОРУС Консалтинг: Вебинар «Расширяем Битрикс24: готовые бизнес-решения» - видео

Эксперты рассказали о собственных решениях «КОРУС Консалтинг», созданных на основе Битрикс24 для отдельных отраслей или нестандартных задач. Эксперты: — Полина Захарчук, аналитик департамента CRM — Иван Лавренчук, руководитель команды ана...

Cмотреть видео

Cмотреть видео

HD 00:03:06

Софтлайн: Security Summit Keep IT Safe - видео

Форум Security Summit Keep IT Safe — ежегодный форум по кибербезопасности, организатором которого является Softline. 30-летний опыт и широкое региональное присутствие позволяют Softline создать уникальную площадку для обмена пере...

Cмотреть видео

Cмотреть видео

HD 00:38:06

Первый Бит: Зачем SEO на этапе проектирования и разработки сайта - видео

Зачем SEO на этапе проектирования и разработки сайта?Официальный сайт: https://www.1cbit.ru/?utm_source=12n-ru&utm_medium...Сообщество ВКонтакте: https://vk.com/bit_itTelegram-канал: https://t.me/bit_it_official

Cмотреть видео

Cмотреть видео

HD 01:14:07

Первый Бит: Исполнительная документация в строительстве: учет, разработка и согласование - видео

Исполнительная документация в строительстве: учет, разработка и согласование.Официальный сайт: https://www.1cbit.ru/?utm_source=12n-ru&utm_medium...Сообщество ВКонтакте: https://vk.com/bit_itTelegram-канал: https://t.me/bit_it_official

Cмотреть видео

Cмотреть видео

HD 00:40:36

nanoCAD: Вебинар «BIM и TDMS Фарватер: создание ЕИП для всех участников разработки проекта» - видео

Программа вебинара • Как TDMS Фарватер поддерживает архитектурное проектирование. • Интеграция BIM-технологий в электронный документооборот. • Создание единого информационного пространства (CDE) для участников проекта. • Эффективное исполь...

Cмотреть видео

Cмотреть видео

HD 01:30:57

Первый Бит: Федеральная конференция «Производственная безопасность на базе 1С» - видео

Федеральная конференция «Производственная безопасность на базе 1С»Официальный сайт: https://www.1cbit.ru/?utm_source=12n-ru&utm_medium...Сообщество ВКонтакте: https://vk.com/bit_itTelegram-канал: https://t.me/bit_it_official

Cмотреть видео

Cмотреть видео

HD 01:32:21

Актив: Комплексная аутентификация: как Рутокен и Avanpost обеспечивают безопасность вашего бизнеса -

Роль технологий строгой многофакторной аутентификации (MFA) в укреплении информационной безопасности организаций сегодня сложно переоценить. Именно этому подходу в эпоху роста кибератак доверяют защиту критически важных данных многие предпр...

Cмотреть видео

Cмотреть видео

HD 01:05:05

КОРУС Консалтинг: Вебинар «Разработка целевой ИТ-архитектуры как построить идеальный HR-ландшафт дл

На вебинаре эксперты K-Team (ГК «КОРУС Консалтинг») и Roxit рассказали, как превратить HR-хаос в работающую экосистему, масштабировать HR-системы по мере роста компании и избежать ошибок при внедрении новых HR-систем. Эксперты: Валерия Ба...

Cмотреть видео

Cмотреть видео

HD 01:06:14

КОРУС Консалтинг: Вебинар «Логистика и цифровизация: как понять, готов ли бизнес к изменениям» - ви

На мероприятии обсудили, как объективно оценить зрелость системы управления бизнес-процессами в логистике, выявить «узкие места», а также связать эту оценку с автоматизацией. Вы узнаете: 1. Методики оценки зрелости бизнес-процессов в логи...

Cмотреть видео

Cмотреть видео