Код ИБ: Безопасная разработка и Shift Left Security: как далеко влево вы готовы зайти? - видео Полос → Похожие видео ролики , Страница 20

Безопасная разработка и Shift Left Security: как далеко влево вы готовы зайти? СЕРГЕЙ ВОЛДОХИН. Директор, Антифишинг #codeib #Антифишинг КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, хакерах, фишинге, кибератаках и уязвимостях, хранении персональных данных, искусственном интеллекте и нейронных сетях, аутентификации и биометрии, криптографии, использовании OpenSourсe, DLP и SIEM и многом другом Полезные...

Подробнее в видео...

Подробнее в видео...

HD 00:13:49

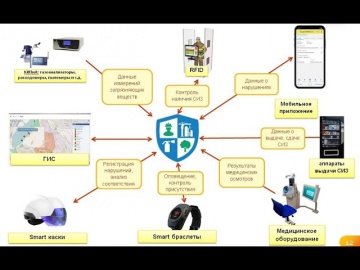

Цифровизация: Цифровизация производственной безопасности и охрана окружающей среды - видео

Цифровизация производственной безопасности и охрана окружающей среды Бродский Леонид Анатольевич, директор, «1С-КСУ»

Cмотреть видео

Cмотреть видео

HD 00:57:13

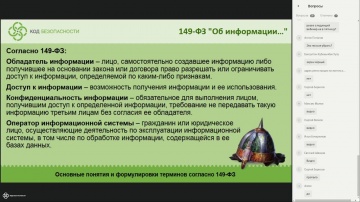

Код Безопасности: Обзор требований регуляторов к обеспечению защиты информации - часть 1

В вебинарах, посвященных обзору требований регуляторов к обеспечению защиты информации рассматриваются особенности применения нормативных документов ФСТЭК России и законов России в сфере обеспечения информационной безопасности. В резул...

Cмотреть видео

Cмотреть видео

HD 00:50:06

Код Безопасности: Обзор требований регуляторов к обеспечению защиты информации - часть 2

вебинарах, посвященных обзору требований регуляторов к обеспечению защиты информации рассматриваются особенности применения нормативных документов ФСТЭК России и законов России в сфере обеспечения информационной безопасности. В результате и...

Cмотреть видео

Cмотреть видео

HD 01:01:39

Код Безопасности: Способы защиты информации от НСД - часть 1

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 00:01:05

Directum: Готовьте умные процессы с DIRECTUM (DIRECTUM Enterprise Forum 2019)

Хотите рецепт вкусных бизнес-процессов? Ловите! За 1 минуту расскажем о том, как сделать довольными всех – руководителей, сотрудников, партнеров. Смотрите – коротко, без умных фраз и о-о-очень аппетитно. А если хотите подробностей, то ...

Cмотреть видео

Cмотреть видео

HD 01:15:35

Код Безопасности: Способы защиты информации от НСД - часть 2

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 00:04:33

Цифровизация: ЦИФРОВИЗАЦИЯ БЕЗОПАСНОСТИ "ИНДОРА" - видео

Видео по теме цифровизации и цифровой трансформации. .

Cмотреть видео

Cмотреть видео

HD 00:22:33

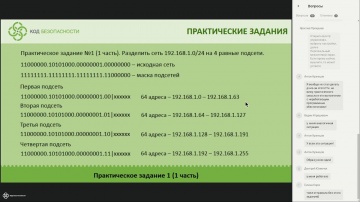

Код Безопасности: Способы защиты информации от НСД - часть 3

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

HD 01:42:04

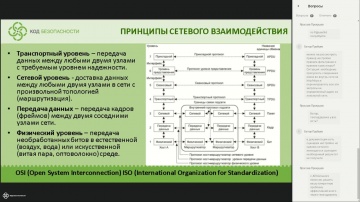

Код Безопасности: Технологии использования МЭ и СОВ - часть 1

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения тео...

Cмотреть видео

Cмотреть видео

HD 00:42:24

Код Безопасности: Jinn сервер - гарант юридически значимого взаимодействия

Jinn-Server - сертифицированный программно-аппаратный комплекс для построения систем юридически значимого электронного документооборота: Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих о...

Cмотреть видео

Cмотреть видео

HD 01:14:47

Цифровизация: 003 Цифровизация оценки и подготовки персонала по охране труда и промышленной безопасн

Третий вебинар из серии «Цифровые технологии на службе Охраны труда» 5 ноября 2019 г.

Cмотреть видео

Cмотреть видео

HD 01:17:14

Код Безопасности: Технологии использования МЭ и СОВ - часть 2

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения т...

Cмотреть видео

Cмотреть видео

HD 00:04:53

НПЦ "БизнесАвтоматика": Разработка системы для международного детского центра "Артек" - видео

Артек – мечта сотен тысяч детей по всей России. Сегодня эту мечту может осуществить каждый ребенок благодаря новой информационной аналитической системе "Путевка", разработанной Научно-производственным центром «БизнесАвтоматика».

Cмотреть видео

Cмотреть видео

HD 00:03:20

НПЦ "БизнесАвтоматика": Разработка системы для ВДЦ "Орленок" - видео

Всероссийский детский центр "Орленок" запустил инновационную автоматизированную систему организации образовательного процесса и конкурсного отбора детей, разработанную специалистами Научно-производственного центра "БизнесАвтоматика"! Узн...

Cмотреть видео

Cмотреть видео

HD 00:43:02

Код Безопасности: Технологии использования МЭ и СОВ - часть 3

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения те...

Cмотреть видео

Cмотреть видео

HD 00:05:03

2050-Интегратор: 2050-Интегратор о собственных разработках MES

2050-Интегратор о собственных разработках MES, их функционале, назначении и ценности применения в дискретном машиностроении.

Cмотреть видео

Cмотреть видео

HD 00:03:49

1С-Рарус: 1С-Рарус автоматизировал склад готовой продукции на Балаковском Пивкомбинате

Команда "1С-Рарус" автоматизировала склады готовой продукции на Балаковском Пивкомбинате с помощью нового продукта "1С-Рарус:WMS". Теперь система сама находит оптимальную загрузку для каждого специалиста, и производительность труда в компан...

Cмотреть видео

Cмотреть видео

HD 01:59:32

Код ИБ: Безопасная среда | Концепция Zero Trust - видео Полосатый ИНФОБЕЗ

Понятия периметра, которым оперировали еще несколько лет назад, уже нет, поэтому в жизнь компаний начинает входить концепция "нулевого доверия". Как перестроить процессы компании, чтобы говорить о поверхности защиты вместо поверхности атаки...

Cмотреть видео

Cмотреть видео

HD 00:11:56

Autodesk CIS: Разработка пресс-форм пластиковых изделий в среде Autodesk Inventor

Основные инструменты Inventor при разработке и анализе пресс-формы для литья пластиковых изделий под давлением. Ключевые темы: формообразующая оснастка; литниковая система; однокомпонентное и многокомпонентное литьё; система охлаждения; кон...

Cмотреть видео

Cмотреть видео

HD 00:29:55

JsonTV: Михаил Кадер, Cisco: Концепция Cisco по обеспечению безопасности сетей 5G

По мнению заслуженного системного инженера Cisco Михаила Кадера, перечень обязательных к применению средств обеспечения безопасности сетей 5G намного шире чем указанные в спецификации 3GPP TS 33.126 механизмы аутентификации и шифрования.&nb...

Cмотреть видео

Cмотреть видео

HD 00:52:25

Autodesk CIS: ADVANCE STEEL 2020. Разработка документации разделов «КМ» и «КМД

Программа вебинара от 20.11.2019: Моделирование каркаса сооружения Моделирование узлов сооружения Проверки модели Нумерация элементов модели сооружения Работа с документацией Выпуск документации Докладчик: Давлеев Александр, ведущий инжен...

Cмотреть видео

Cмотреть видео

HD 00:02:05

Экспо-Линк: Изобретена не напрасно информационная безопасность - видео

Фирменный рэп, написанный специально для конференции Код ИБ: codeib.ru Текст, читка Dry Ice (EK-Playaz) при участии Beat Maker Tip Музыка: Beat Maker Tip

Cмотреть видео

Cмотреть видео

HD 00:14:52

Цифровизация: Цифровизация: угрозы безопасности - видео

Выступление Городилова Михаила Валерьевича, директора департамента информатизации и связи Ярославской области с докладом «Цифровизация: угрозы безопасности» на X Юбилейной конференции «Цифровое государство: новые подходы к управлению и безо...

Cмотреть видео

Cмотреть видео

HD 00:21:09

JsonTV: ИБКВО 2019. Владислав Воеводин. НИУ МИЭТ: Проблема обеспечения готовности аудиторской группы

«Нужно преобразовать информацию о состоянии в информацию управления. Все, вроде бы, просто. А где взять информацию о состоянии? А сколько ее нужно?» Выступление Владислава Воеводина, к.т.н., доцента кафедры информационной безопасности НИУ...

Cмотреть видео

Cмотреть видео

HD 00:24:33

Autodesk CIS: Как мы разработали BIM-модель путепровода с применением InfraWorks, Inventor и Revit

Докладчики: Алина Юсупова , руководитель проектов, ГК ИНФАРС Алексей Щербачев, ведущий эксперт, ГК ИНФАРС Задать вопрос докладчику: https://forums.autodesk.com/t5/konferentsiya-autodesk-university/doklad-quot-kak-my-razrabotali-bim-model...

Cмотреть видео

Cмотреть видео

HD 00:29:32

Autodesk CIS: Разработка дорожной карты внедрения BIM в крупных промышленных холдингах

Предпосылки разработки дорожной карты (ДК) внедрения BIM промышленных холдингах. Цели и задачи разработки ДК. Подход к разработке ДК. Типовые трудности и их преодоление. Примеры реализованных проектов (УралКалий, РЖД ДКСС). Основные результ...

Cмотреть видео

Cмотреть видео

HD 00:01:53

Digital Security: Instahook demo

Подделка screenlife. «Да я Мадонну лично знаю» - мы привыкли ставить под сомнение подлинность изображений (все в курсе возможностей фотошопа). Другое дело – видеозапись экрана устройства, ей доверия больше. Но спешим вас огорчить: чтобы под...

Cмотреть видео

Cмотреть видео

HD 00:37:29

Айдеко: VPN маршрутизация, ограничения, безопасность

В данном видео мы рассказываем об особенностях VPN-протоколов: PPTP, IPsec, SSTP. Настройки подключения в Windows, в том числе с использованием скриптов PowerShell. А также настройках шлюза безопасности Ideco UTM. Вы узнаете как настроить м...

Cмотреть видео

Cмотреть видео

HD 00:01:29

Актив: Как сделать удаленную работу безопасной?

Сейчас многие компании переводят сотрудников на удаленный режим работы. Чтобы сотрудник мог безопасно подключаться к сети предприятия, используя публичные каналы, необходима надежная защита. Такую защиту предоставляют многие решения класса...

Cмотреть видео

Cмотреть видео

HD 00:49:31

AXELOT: Учет готовой продукции в AXELOT WMS X5 на складах при производстве (вебинар 08.04.2020)

Вебинар компании AXELOT посвящен демонстрации возможностей программного решения AXELOT WMS X5. Спикеры вебинара рассказывают слушателям об особенностях учета готовой продукции на производственных складах на примере кондитерской фабрики. ...

Cмотреть видео

Cмотреть видео