Код ИБ: Как адаптировать корпоративную безопасность к текущим вызовам - видео Полосатый ИНФОБЕЗ → Похожие видео ролики , Страница 33

Как адаптировать корпоративную безопасность к текущим вызовам Константин Сергеев. Директор по безопасности, ТС Монетка #codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, хакерах, фишинге, кибератаках и уязвимостях, хранении персональных данных, искусственном интеллекте и нейронных сетях, аутентификации и биометрии, криптографии, использовании OpenSourсe, DLP и SIEM и многом другом Полезные ссылки:...

Подробнее в видео...

Подробнее в видео...

HD 00:04:04

ЭОС: Корпоративный портал EOS for SP

Корпоративный портал EOS for SP – решает множество практических задач компании, реализует эффективные инструменты для управления знаниями и взаимодействия сотрудников компании. Обеспечивает оперативный поиск и предоставление информации, пов...

Cмотреть видео

Cмотреть видео

HD 00:25:39

Симуляторы ПО: безопасное пространство для отработки новых навыков

Конференция Competentum, 28 марта 2019 Виталий Фуфаев, Начальник отдела развития технологий онлайн обучения. ФК Открытие.

Cмотреть видео

Cмотреть видео

HD 01:23:03

Аладдин Р.Д.: А.Г. Сабанов на XI Уральском форуме: Безопасность ЕБС

Эксперты обсудили самые острые вопросы информационной безопасности, связанные с биометрической аутентификацией в российских банках. В среду, 20 февраля 2019 года, на XI Уральском форуме "Информационная безопасность финансовой сферы" пр...

Cмотреть видео

Cмотреть видео

HD 00:32:47

Айдеко: Теория разбитых окон в информационной безопасности - вебинар

Видео по настройке наших продуктов: шлюза безопасности Ideco ICS, системы высокоскоростной контентной фильтрации Ideco Selecta, сервера VOIP-телефонии Ideco PBX.

Cмотреть видео

Cмотреть видео

HD 00:04:12

НОРБИТ: Корпоратив Норбит 2019!

Друзья, новогодние праздники позади! Но это было круто! Вспоминаем самые жаркие моменты!

Cмотреть видео

Cмотреть видео

HD 01:22:55

Код Безопасности: Анализ требований Банка России по защите информации в кредитных организациях

На вебинаре мы ответим на следующие вопросы: - Какие нормативные акты кроме 683-П необходимо проанализировать для полного понимания темы? - Какова последовательность действий банка по выполнению требований нормативных актов? ...

Cмотреть видео

Cмотреть видео

HD 01:49:21

Код Безопасности: Анализ требований Банка России к некредитным финансовым организациям (положение 68

На вебинаре мы ответим на следующие вопросы: - Какие организации попадают под действие нового положения? - Каковы основные сложности, с которым могут столкнуться заказчики при выполнении новых требований? - Чем отличаются нов...

Cмотреть видео

Cмотреть видео

HD 00:04:30

Expo-Link: #разговорыпроИБ №3: что общего между медициной и информационной безопасностью

Небольшой кусочек вводной дискуссии с Кода ИБ в Астане, где эксперты сравнили отрасль ИБ с медициной, а безопасников - с лекарями. 00:55 Виталий Ли, Председатель Центральноазиатского общества профессионалов кибербезопасности: "Антивиру...

Cмотреть видео

Cмотреть видео

HD 00:07:31

Код Безопасности: Лайтборд-обзор АПКШ "Континент" 3.9

Подробнее о продукте:

Cмотреть видео

Cмотреть видео

HD 00:49:00

Код Безопасности: Стратегическое планирование ИБ: Превращаем актуальные угрозы и меры защиты в требо

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на сл...

Cмотреть видео

Cмотреть видео

HD 00:54:16

Docsvision: Серия вебинаров ЮЗДО. №4:«Обеспечение безопасного хранения ключей и сервиса управления к

Четвертый вебинар серии посвящен решению одной из важных проблем, возникающих при переходе на безбумажный документооборот, – управлению ключами пользователей, обеспечению их безопасности и контролю их использования. Вебинар проведен совмес...

Cмотреть видео

Cмотреть видео

HD 00:14:38

Код Безопасности: Интервью с руководителем направления «Сетевая безопасность» Олегом Минаковым канал

Компания «Код Безопасности» основана в 2008 году и ведет свою деятельность на основании девяти лицензий ФСТЭК России, ФСБ России и Министерства обороны Российской Федерации. Российский разработчик программных и аппаратных средств защиты ...

Cмотреть видео

Cмотреть видео

HD 00:21:18

Код Безопасности: Переход на новый портал самообслуживания вендорской поддержки «Кода Безопасности»

С вечера 2 сентября служба вендорской поддержки компании «Код Безопасности» переходит на новый портал самообслуживания для пользователей наших продуктов. На данном вебинаре мы рассмотрим несколько тем: - Отличие нового от старого портала...

Cмотреть видео

Cмотреть видео

HD 00:24:39

Код Безопасности: Развертывание центра управления сетью Континент 4 и рабочего места главного админи

Записывайтесь на тестирование на

Cмотреть видео

Cмотреть видео

HD 01:09:43

СёрчИнформ: Кейс-вебинар «SIEM-системы в информационной безопасности». 28.01.2021 - видео

Как не утонуть в потоке ИБ-событий: используем SIEM-систему грамотно читайте в специальном материале на нашем сайте https://searchinform.ru/blog/2021/02/03/kak-ne-uto...

Cмотреть видео

Cмотреть видео

HD 00:37:22

Вебинар «Безопасность в облаках, или как проверить свои приложения на уязвимости»

Как облачным провайдерам убедиться в том, что приложения, которые размещаются на их IaaS-платформах, соответствуют всем требованиям? А владельцам веб-сервисов быть уверенными в том, что после миграции их данные в безопасности?Комплексный...

Cмотреть видео

Cмотреть видео

HD 00:38:25

Код Безопасности: Обновление законодательства по защите КИИ: сроки, требования, меры

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». Ведущий: Павел Коростелев, руков...

Cмотреть видео

Cмотреть видео

HD 00:12:13

Цифровизация: Цифровизация Якутии это развитие систем информационной безопасности. - видео

Коллектив компании «РаСИБ» –это специалисты, проходящие ежегодную аттестацию по информационным технологиям и информационной безопасности, способные решить задачи любой сложности. Развивая распространении электронной цифровой подписи, програ...

Cмотреть видео

Cмотреть видео

HD 00:15:46

Актив: Как безопасно хранить данные на флеш-носителях

На вебинаре мы рассказали о технологиях и решениях, которые обеспечивают безопасное хранение файлов на флешке. В рамках онлайн-мероприятия рассмотрели программные и аппаратные варианты защиты, а также их сочетание. Вы узнаете, как приложе...

Cмотреть видео

Cмотреть видео

HD 00:25:22

Экспо-Линк: Как служба безопасности может помочь бизнесу. Нестандартные кейсы

Открытое видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

HD 00:01:17

Softline: Олег Тремзин – о корпоративных ценностях ГК Softline

Олег Тремзин – о корпоративных ценностях ГК Softline

Cмотреть видео

Cмотреть видео

HD 01:01:46

Код Безопасности: Классификация – основа системы защиты данных

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следую...

Cмотреть видео

Cмотреть видео

HD 00:40:29

Код Безопасности: Обновление требований по защите финансовых организаций

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следую...

Cмотреть видео

Cмотреть видео

HD 01:56:11

Код Безопасности: Обучение Secret Net Studio

На вебинаре будут затронуты темы: 1. Установка автономной версии клиента Secret Net Studio. 2. Настройка автономной версии: - автономные политики безопасности; - контроль целостности; - работа со съемными накопителями...

Cмотреть видео

Cмотреть видео

HD 01:08:19

Код Безопасности: Отказоустойчивость в Континент 4

Хронометраж выпуска: 13:01 - Описание механизма работы кластера 15:05 - Демонстрация интерфейса и описание работы кластера 20:01 - Создание кластера узлов безопасности 40:12 - Создание отказоустойчивой схемы серверов управления

Cмотреть видео

Cмотреть видео

HD 00:30:13

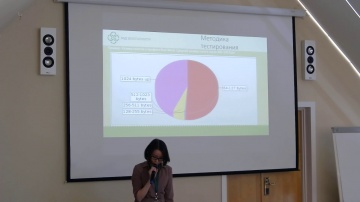

Код Безопасности: Тестирование производительности АПКШ Континент

В докладе кратко рассмотрены методики и стандарты по измерению производительности, рассмотрены ключевые моменты в методологии тестирования производительности АПКШ Континент.

Cмотреть видео

Cмотреть видео

HD 00:15:01

Код Безопасности: Построение VPN-соединений между защищаемыми сетями Континент 4

Записывайтесь на тестирование на

Cмотреть видео

Cмотреть видео

HD 01:52:41

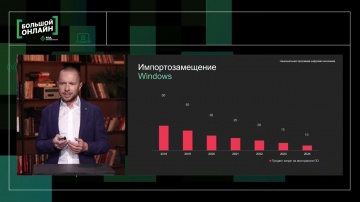

Код Безопасности: Большая онлайн-конференция «Кода Безопасности» (осень 2023)

Онлайн-стрим о будущем безопасности ИТ-инфраструктуры0:00-3:24 Вступление 3:25-25:29 Что происходит с отечественным рынком ИБ? Ф.Дбар (20 мин) 25:30-46:11 NGFW Континент 4 + ГОСТ VPN: Великое объединение Лебедев (20 мин) 46:12-1:01:5...

Cмотреть видео

Cмотреть видео

HD 02:14:17

Код Безопасности: Новое в Secret Net Studio. Единая инфраструктура управления в нескольких лесах Act

В докладе рассматривается возможность объединения инфраструктур Secret Net Studio, развернутых в различных лесах Active Directory, в единую инфраструктуру управления.

Cмотреть видео

Cмотреть видео

HD 01:13:51

ДиалогНаука: Практическая реализация требований по обработке и обеспечению безопасности персональных

Основной упор сделан на практическую реализацию указанных требований и правоприменительную практику. В ходе мероприятия мы делимся нашим опытом реализации комплексных проектов по тематике персональных данных, опытом сопровождения наших Зака...

Cмотреть видео

Cмотреть видео