ДиалогНаука: Автоматическая симуляция кибератак в комплексной системе киберзащиты компании → Похожие видео ролики , Страница 10

В рамках вебинара рассказываем о задачах, которые решают продукты класса BAS. Определяем место продуктов класса BAS в комплексной системе киберзащиты компании. Разбираем почему BAS не заменяет сканер уязвимостей и пентесты, а дополняет их.На базе реальных примеров атак показываем, чем могут помочь продукты класса BAS. Рассказываем про российский продукт CtrlHack и о том, как CtrlHack поможет повысить эффективность детектирования кибератак.Спикер: Максим Пятаков, сооснователь CtrlHack

Подробнее в видео...

Подробнее в видео...

HD 00:02:01

АЛТИУС: Автоматическое заполнение графика авансов в "Приложении с подрядчиком" - видео

Краткая инструкция по работе в программе АЛТИУС - Управление строительством

Cмотреть видео

Cмотреть видео

HD 00:00:49

REG.RU: Автоматическая установка Rocky Linux при заказе нового Облачного сервера REG.RU - видео

Заказать Облачный сервер REG.RU с автоустановкой Rocky Linux: https://go.reg.ru/64OsMUH Rocky Linux – это новый дистрибутив Linux от основателя CentOS Грегори Курцера. Полностью бинарно совместим с коммерческим Red Hat Enterprise Linux и ...

Cмотреть видео

Cмотреть видео

HD 00:03:42

SCADA: Цикл производства в автоматическом режиме системы управления «SCADA» | ZZBO TV №65 - видео

Как устроен цикл производства бетона на бетонном заводе? Расскажет в данном видео Антон Староватов - инженер отдела автоматизации.

Cмотреть видео

Cмотреть видео

HD 00:25:02

SCADA: Решения по системе автоматического восстановление сети (САВС) для распределительных сетей - в

«Решения по системе автоматического восстановление сети (САВС) для распределительных сетей» Скороходов Егор Леонидович, старший инженер по применению продукции ДАЭС ООО «Прософт-Системы» Заседание Комитета по энергетике СОСПП 5.08.2021г. ...

Cмотреть видео

Cмотреть видео

HD 00:03:42

Renga BIM: [Курс «Renga КР»] Введение в автоматическое армирование - видео

К чему можно применить стиль армирования и чем можно армировать. Урок из бесплатного видеокурса «Renga: Несущие конструкции». Дополнительные материалы доступны на портале: https://bim.vc/edu/courses/renga-nesushchie-konstruktsii/ Автор...

Cмотреть видео

Cмотреть видео

HD 00:09:36

Renga BIM: [Курс «Renga КР»] Пример использования автоматического армирования - видео

Пример армирования конструкций здания стилями армирования. Урок из бесплатного видеокурса «Renga: Несущие конструкции». Дополнительные материалы доступны на портале: https://bim.vc/edu/courses/renga-nesushchie-konstruktsii/ Автор курса...

Cмотреть видео

Cмотреть видео

HD 00:34:03

NAUMEN: Комплексный современный мониторинг ИТ-ландшафта предприятия от NAUMEN - видео

Naumen Business Service Monitoring: https://clc.to/naumen_bsm Naumen Network Manager: https://clc.to/naumen_nm 0:00:00 – формат вебинара 0:03:10 – подходы к мониторингу ИТ-инфраструктуры 0:05:26 – решения Naumen по мониторингу ИТ-инфраст...

Cмотреть видео

Cмотреть видео

HD 01:18:40

ДиалогНаука: Управление уязвимостями - что должны уметь VM-решения

Прежде, чем внедрять систему управления уязвимостями, важно убедиться, что она соответствует ожиданиям команд ИБ и IT.На вебинаре эксперты компании Positive Technologies разберут на примере реальных кейсов, на какие особенности VM-систем ну...

Cмотреть видео

Cмотреть видео

HD 03:00:42

BIM: Model Studio CS - комплексная система BIM проектирования объектов. Обзор возможностей. - видео

На вебинаре мы представили программный продукт и провели живую демонстрацию работы в Model Studio CS. Вы узнали о функциональных возможностях программы, принципах хранения и обмена данными при коллективной работе. Программа: 1. Состав прог...

Cмотреть видео

Cмотреть видео

HD 00:36:57

ДиалогНаука: ВЕБИНАР: ЭКОСИСТЕМА CORPORATE ID ДЛЯ ЦЕНТРАЛИЗОВАННОГО УПРАВЛЕНИЯ И ЗАЩИТЫ ДОСТУПА

На вебинаре мы поговорили о недостатках современной типовой комплексной системы управления доступом на предприятии, обсудили варианты нейтрализации ключевых угроз и изучим возможности комплекса программных продуктов Indeed Corporate ID, нап...

Cмотреть видео

Cмотреть видео

HD 00:51:25

BIM: Вебинар «Обзор комплексного BIM решения Renga от российских разработчиков» - видео

На вебинаре обсудим схему комплексного ТИМ/BIM-решения для всех этапов жизненного цикла объекта капитального строительства и разберем примеры проектов, реализованных с помощью отечественного программного обеспечения. Программа: • Обзор ком...

Cмотреть видео

Cмотреть видео

HD 00:51:22

ДиалогНаука: USERGATE SUMMA – слагаемые безопасности

ТЕЗИСЫ ВЕБИНАРА:- Состояние рынка NGFW в России - Типичные задачи по сетевой безопасности и как они решаются экосистемой UserGate SUMMA - Почему open source – это несерьезно - Технические ноу-хау и планы по развитию экосистемы UserGate SUMM...

Cмотреть видео

Cмотреть видео

HD 00:22:50

ЦОД: vForum 2021: Комплексная безопасность приложений любой архитектуры внутри современного ЦОД - в

Анися Мирзаянова, инженер-консультант по продуктам сетевого стека VMware, рассказала о решениях VMware в области сетей и безопасности: NSX Advanced Load Balancer, NSX Security и vRealize Network Insight.Презентация – https://www.vmware.com/...

Cмотреть видео

Cмотреть видео

HD 00:39:46

DevOps: 24. Как создать тест с автоматической проверкой ответов (часть 1) - видео

24. Как создать тест с автоматической проверкой ответов (часть 1)

Cмотреть видео

Cмотреть видео

HD 01:53:18

BIM: BIM 194 Практика комплексного использования BIM-моделей на различных этапах реализации ОКС - ви

Дата проведения вебинара 04 октября 2022г. Вебинар "Практика комплексного использования BIM-моделей на различных этапах реализации ОКС" Мероприятие проходит в рамках проекта "Образование для профессионалов". К выступлению приглашены: П...

Cмотреть видео

Cмотреть видео

HD 01:43:06

ЦОД: 6 Обзор решений Rittal в области ЦОД и IT инфраструктур Комплексное решение RiMatrix Next Gen

6 Обзор решений Rittal в области ЦОД и IT инфраструктур Комплексное решение RiMatrix Next Generati

Cмотреть видео

Cмотреть видео

HD 00:02:33

СКБ Контур: АвтоИОН: как сверяться с ФНС автоматически

Бухгалтеру приходится регулярно сверяться с налоговой инспекцией, и если сверка нужна сразу по нескольким организациям, то на выполнение этой задачи уходит немало времени. Из этого видео вы узнаете, как проводить сверку с бюджетом автоматич...

Cмотреть видео

Cмотреть видео

HD 00:55:05

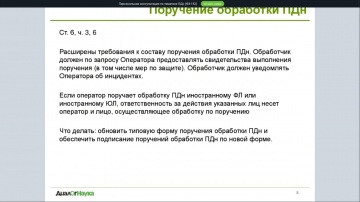

ДиалогНаука: № 152-ФЗ «О персональных данных» перетерпел масштабнейшие изменения

Федеральный закон № 152-ФЗ «О персональных данных» перетерпел масштабнейшие изменения за всю свою историю:- Закон теперь распространяется в том числе на иностранных физических и юридических лиц;- Расширились требования к составу согласия на...

Cмотреть видео

Cмотреть видео

HD 01:01:04

ДиалогНаука: Эволюция PAM-ТЕХНОЛОГИЙ и векторы развития INDEED PRIVILEGED ACCESS MANAGER

На вебинаре мы обсудили актуальные тенденции в области управления привилегированным доступом, включая такие концепции, как Zero Trust и Just-In-Time, а также поговорили о ключевых направлениях развития продукта Indeed Privileged Access Mana...

Cмотреть видео

Cмотреть видео

HD 00:00:49

REG.RU: Автоматическая установка Django при заказе нового Облачного сервера REG.RU - видео

Заказать Облачный сервер REG.RU с автоустановкой Django: https://go.reg.ru/64OsMUH Django (Джанго) — Python-фреймворк для веб-разработки, позволяющий легко и быстро создать сайт или веб-приложение. #Django #автоустановка #regru

Cмотреть видео

Cмотреть видео

HD 00:00:49

REG.RU: Автоматическая установка Docker при заказе нового Облачного сервера REG.RU - видео

Заказать Облачный сервер REG.RU с автоустановкой Docker: https://go.reg.ru/64OsMUH Docker (Докер) — платформа для запуска приложений в виртуальных окружениях, которые называются контейнерами. Виртуализация в Docker позволяет быстро развора...

Cмотреть видео

Cмотреть видео

HD 00:26:56

GroupIB: Кибератаки: объясняем "на пальцах"

Какая мотивация у киберпреступников? Какие бывают виды кибератак? Кто может стать жертвой? Какой ущерб могут нанести киберпреступники? Обо всем этом Артем Белей, младший тренер по кибербезопасности, Group-IB, рассказал в прямом эфире в наш...

Cмотреть видео

Cмотреть видео

HD 00:53:58

ДиалогНаука: ВЕБИНАР: НОВЫЕ ВОЗМОЖНОСТИ ДЛЯ ПРЕДОТВРАЩЕНИЯ APT-АТАК С XELLO DECEPTION 5.0

Сегодня в условиях размытого периметра злоумышленники успешно обходят классические системы защиты. Медианное время их незаметного присутствия в сети составляет 21 день, согласно данным Mandiant. За это время можно добраться до ценных активо...

Cмотреть видео

Cмотреть видео

HD 00:47:59

ДиалогНаука: Современные методы борьбы с инсайдерскими утечками конфиденциальных документов - видео

С каждым годом все большее число утечек приходится на такие каналы как мессенджеры и сеть. По данным исследований, за первый квартал 2022 года на них пришлось более 74% всех утечек. Зачастую именно там появляются скомпрометированные докумен...

Cмотреть видео

Cмотреть видео

HD 00:35:13

ДиалогНаука: ВЕБИНАР: УСИЛЕНИЕ ПРАКТИК АНАЛИЗА ЗАЩИЩЕННОСТИ СРЕДСТВАМИ АВТОМАТИЗАЦИИ

О ЧЕМ ЭТОТ ВЕБИНАР: - Наиболее распространенные методы анализа защищенности; - Совокупный результат от объединения разных подходов c автопентестом; - Оценки экономического эффекта от внедрения автоматического пентеста. Спикеры: Валерий ...

Cмотреть видео

Cмотреть видео

HD 01:09:55

ELMA: ELMA ChatDesk: как построить комплексное решение для центра поддержки и обслуживания клиентов

О чем? Как оптимизировать работу с клиентами, партнерами и внутренними сотрудниками? Как построить единый контакт-центр, наладить работу с обращениями и повысить эффективность? На вебинаре расскажем про новый продукт ELMA — омниканальную пл...

Cмотреть видео

Cмотреть видео

HD 00:19:59

ДоксВижн: Комплексные решения и сервисы Kyocera - видео

В рамках конференции Docsvision Day 2022 Вадим Гончаров и Александр Побидаши из компании Kyocera рассказали о новинках и продемонстрировали кейс энергетической компании ТАЙМКОДЫ: 00:00 Вступление 00:50 О компании Kyocera 02:21 Безопасность...

Cмотреть видео

Cмотреть видео

HD 00:29:30

AXELOT: AXELOT TMS как инструмент комплексного ведения взаиморасчетов с заказчиками перевозки

14 декабря компания AXELOT провела вебинар по возможностям AXELOT TMS, который был посвящен разбору функциональности для комплексного ведения взаиморасчетов с заказчиками перевозки. Система AXELOT TMS позволяет вести взаиморасчеты с заказч...

Cмотреть видео

Cмотреть видео

HD 01:02:47

ДиалогНаука: ВЕБИНАР: ОБЗОР НОРМАТИВНЫХ ТРЕБОВАНИЙ БАНКА РОССИИ ПО ЗАЩИТЕ ИНФОРМАЦИИ.

ПРОГРАММА: - Обзор требований и изменений в актуальных документах Банка России: 683-П, 719-П, 747-П, 757-П, ГОСТ 57580.1; - Проведение оценки соответствия; - Отчетность в Банк России. Спикер: Антон Свинцицкий, директор по консалтингу АО...

Cмотреть видео

Cмотреть видео

HD 00:00:49

REG.RU: Автоматическая установка Node.js при заказе нового Облачного сервера REG.RU - видео

Заказать Облачный сервер REG.RU с автоустановкой Node.js: https://go.reg.ru/64OsMUH Node.js — гибкая и активно развивающаяся платформа, предоставляющая среду выполнения JavaScript-кода. С Node.js вы можете использовать для серверной и клие...

Cмотреть видео

Cмотреть видео

![Renga BIM: [Курс «Renga КР»] Введение в автоматическое армирование - видео](https://12n.ru/upload/video/images/small/f5/74/f5745afbf2ead8b3cab5bbc2ab33872f.jpg)

![Renga BIM: [Курс «Renga КР»] Пример использования автоматического армирования - видео](https://12n.ru/upload/video/images/small/17/1b/171b6f8d27d38614ca02b97b0ff5f2b7.jpg)