ДиалогНаука: обзор нормативных требований БАНКА РОССИИ по защите информации - вебинар → Похожие видео ролики , Страница 16

Обзор требований и изменений в актуальных документах Банка России: 683-П, 719-П, 747-П, 757-П, ГОСТ 57580.1; Определение контуров безопасности; Проведение оценки соответствия; Проведение оценки соответствия. Задать вопрос по тематике вебинара

Подробнее в видео...

Подробнее в видео...

HD 00:55:07

Digital Security: Вебинар "Процесс безопасной разработки. Анализ защищенности приложений".

Внедряем процесс безопасной разработки (SDL, SDLC) и отвечаем на вопросы: 1. Как и какими средствами нужно проводить анализ приложений? 2. Как проводить аудиты безопасности, не срывая график релизов? 3. Когда лучше создавать ...

Cмотреть видео

Cмотреть видео

HD 00:40:35

Digital Security: Вебинар по безопасности СКУД "Карточный домик".

1. Что такое СКУД и почему это один из главных рубежей в защите информации. 2. Замки, турникеты, шлюзы легко открываются при помощи карт-идентификаторов. Типы карт в современных СКУД, и почему одни лучше других. 3. Типовые атаки, связанны...

Cмотреть видео

Cмотреть видео

HD 00:57:21

Digital Security: Вебинар "Продажи без багов: цифровая безопасность платформ e-commerce"

1. Безопасность платформ e-commerce, основные угрозы на примерах из практики. 2. Несанкционированный доступ злоумышленника к аккаунтам пользователей и сотрудников. 3. Манипуляция с логикой работы сервисов электронной коммерции при прове...

Cмотреть видео

Cмотреть видео

HD 01:12:30

Digital Security: Вебинар по безопасности Wi-Fi "Воздушная тревога".

1. Почему корпоративная беспроводная инфраструктура может оказаться слабым местом организации? 2. Атаки на сети Wi-Fi: типовые и неизвестные сценарии, последствия атак. Случаи из практики. 3. BYOD – зона повышенной опасности. ...

Cмотреть видео

Cмотреть видео

00:12:51

Код Безопасности: Как обеспечить безопасность КИИ по требованиям законодательства? Часть II

Ведущий - Андрей Голов, генеральный директор компании «Код безопасности». Передача «Код безопасности»: популярно о том, какие риски информационной безопасности могут стать критичными для бизнеса и пользователей, а также о том, как этим рис...

Cмотреть видео

Cмотреть видео

HD 00:45:08

Autodesk CIS: Вебинар 'Процессы согласования документации с использованием BIM 360 Document Manageme

Тема: Последние обновления BIM 360 Document Management Ведущий: Алексей Власевский, специалист отдела САПР , ПСС ГРАЙТЕК Основные вопросы: Новые функции облачного сервиса и способы их практического применения в процессе согласования докумен...

Cмотреть видео

Cмотреть видео

HD 00:51:05

Docsvision: Долгосрочное хранение электронных документов. Решение задачи и новые требования Росархив

ООО «ДоксВижн» является разработчиком системы управления документами и бизнес-процессами Docsvision. Специалисты компании входят в состав отраслевых экспертных советов и принимают участие в формировании стандартов электронного документо...

Cмотреть видео

Cмотреть видео

HD 00:05:22

IBS: Евгений Филиппов – о подборе оборудования для информационных систем на платформе 1С

Выступление Евгения Филиппова, начальника дела разрабки практики 1С в , на конференции Infostart Event 2018 Education

Cмотреть видео

Cмотреть видео

HD 02:00:12

Первый Бит, WMS: вебинар Пошаговый план автоматизации склада

Вебинар "Пошаговый план автоматизации склада" посвящён методикам и практикам автоматизации складской логистики на предприятии средствами WMS системы.Первый Бит, WMS.

Cмотреть видео

Cмотреть видео

HD 00:30:10

Актив: Вебинар «Преимущества комплексных решений для ЕГАИС»

На вебинаре специалисты Компании «Актив» рассказали о преимуществах использования комплексных решений в системе ЕГАИС. Мероприятие провели эксперты компании «Актив» совместно со специалистами компании-разработчика онлайн-касс «Кассатка» и у...

Cмотреть видео

Cмотреть видео

HD 01:02:51

Docsvision: Архив локальной нормативной документации

ООО «ДоксВижн» является разработчиком системы управления документами и бизнес-процессами Docsvision. Специалисты компании входят в состав отраслевых экспертных советов и принимают участие в формировании стандартов электронного документо...

Cмотреть видео

Cмотреть видео

HD 00:02:11

1С:Первый БИТ: Клиника "Главный пациент" в Новосибирске получила современную медицинскую информацион

Клиника «Главный пациент» – новая клиника, в которой представлено два отделения: взрослое и детское, а также собственная лаборатория. Руководство решило автоматизировать деятельность клиники еще до открытия, поскольку считало, что современн...

Cмотреть видео

Cмотреть видео

HD 01:19:48

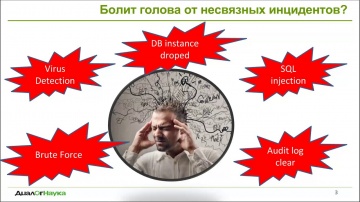

ДиалогНаука: Бардак с выявлением инцидентов? Покажем! Научим! Внедрим!

Вебинар посвящен методам создания, стандартизации и администрирования инструментов эффективного выявления инцидентов и таргетированных атак на базе SIEM. Основные вопросы, отраженные в вебинаре: - Взаимосвязь актуальных угроз безопас...

Cмотреть видео

Cмотреть видео

HD 00:00:54

NaviCon: Маркировка лекарств с учетом меняющихся требований и практики реальных проектов

С 2020 года маркировка лекарств станет обязательной для всех игроков российского фармацевтического рынка, а стоимость программы сериализации составит примерно 8-15 млрд рублей. С учетом меняющих требований и ограниченности сроков, вопрос то...

Cмотреть видео

Cмотреть видео

HD 01:25:12

Ценность бизнес процесса / Вебинар

Каждый бизнес-процесс в компании формирует ценность для внешнего или внутреннего потребителя. На вебинаре мы рассмотрим практический инструмент систематизации требований клиента. Другими словами, научимся слышать клиента. Мы обсудим схему...

Cмотреть видео

Cмотреть видео

HD 00:54:07

Роботизируй это! / Вебинар

Спикеры-практики роботизации из BPM Expert расскажут, как для автоматизации закупок производственной компании был создан робот Толя. Робот Толя: — берет на себя скучную работу по переносу данных; — решает проблему интеграции с legacy-сист...

Cмотреть видео

Cмотреть видео

HD 00:03:34

JsonTV: Информационная безопасность АСУ ТП критически важных объектов

Седьмая конференция «Информационная безопасность АСУ ТП критически важных объектов», организованная Издательским домом «КОННЕКТ» состоялась 27–28 февраля 2019 года в Москве, в Конгресс-центре МТУСИ. В этом году конференция собрала 396 ...

Cмотреть видео

Cмотреть видео

HD 00:11:46

BIS TV — Вадим Заборский: Цифровая экономика — Проект «Информационная безопасность»

Доклад о том, как будет проводиться в жизнь проект «Информационная безопасность» в рамках национальной программы «Цифровая экономика».22 февраля 2019 года на XI Уральском форуме «Информационная безопасность финансовой сферы», перед участн...

Cмотреть видео

Cмотреть видео

HD 00:35:56

Симбиоз 1С:Документооборот и 1С:Управление по целям и KPI - вебинар 1С:Апрель Софт

Специалисты компании 1С Апрель Софт рассказали о преимуществах симбиоза программ 1С:Документооборот и 1С:Управление по целям и KPI для построения цикла управления на предприятии.Вебинар "Симбиоз 1С:Документооборот и 1С:Управление по целям и...

Cмотреть видео

Cмотреть видео

HD 01:04:29

Вебинар компании РИЦ-1С «Эффективный документооборот задачи и результаты»

Как повысить эффективность работы организации? Возможно ли отследить чем заняты сотрудники? Как уменьшить время на внесение изменений в документацию? Все эти вопросы разрешимы с помощью правильно организованной системы документооборота. Как...

Cмотреть видео

Cмотреть видео

HD 01:59:54

Галактика: Запись вебинара «Галактика ЕАМ»

Запись вебинара «Галактика ЕАМ – цифровой инструмент повышения эффективности управления ремонтами и обслуживанием оборудования. Лучшие практики»

Cмотреть видео

Cмотреть видео

HD 00:32:49

Террасофт: [Партнерский вебинар] SRM 2.0: современные подходы и решения

На вебинаре Ольга Племянникова, руководитель проектов в компании НОРБИТ, продолжила демонстрацию решения NBT SRM Creatio. В рамках встречи спикер сосредоточилась на демо-показе блока «Стратегические закупки» — от формирования заявки на при...

Cмотреть видео

Cмотреть видео

00:09:01

КРОК: Вопрос по делу. Как информационные технологии внедряются в маркетинг?

Эксперт компании КРОК в области бизнес-аналитики Алексей Сидорин в студии программы «Вопрос по делу» канала «Ростов-на-ТВ» рассказал о том как бизнес-аналитика и Большие данные проникают в нашу повседневную жизнь и маркетинг.

Cмотреть видео

Cмотреть видео

HD 00:03:44

JsonTV: RIW 2015. Иван Засурский, МГУ: Есть только три страны с развитой информационной индустрией

В интервью JSON.TV, Иван Засурский, российский журналист, к.ф.н, продюсер, зав.кафедрой новых медиа и теории коммуникации факультета журналистики МГУ им. М. В. Ломоносова, рассказал о своем видении современной картины информационной индустр...

Cмотреть видео

Cмотреть видео

HD 00:15:33

JsonTV: Сколково. «Точное земледелие». Антон Хаймовский, ExactFarming: зачем фермеру информационная

Выступление Антона Хаймовского, Генерального директора компании ExactFarming (резидент Сколково), на II ежегодной конференции «Точное земледелие» в Сколково 16 марта. Тезисы выступления: - Зачем информационные системы фермеру? – большие д...

Cмотреть видео

Cмотреть видео

HD 00:34:40

СКАНПОРТ: Вебинар: ЕГАИС 3.0. Готовность 100%!

Уникальный механизм проверки акцизных марок в фоновом режиме в DataMobile ЕГАИС. - Работа в системе ЕГАИС и соответствие новыми требованиям ФС РАР 2018 года - Штрихкод-агрегатор и помарочная приемка. Проверка подлинности марок на сервере ФС...

Cмотреть видео

Cмотреть видео

00:04:04

ДиалогНаука: компьютерный шпионаж

"Хакер шпионил за девушками через ноутбук", программа "Инфомания", телеканал СТС. Мнение эксперта: Сердюк Виктор Александрович, Генеральный директор ЗАО "ДиалогНаука"

Cмотреть видео

Cмотреть видео

HD 01:59:33

ДиалогНаука: Функциональные возможности современных SIEM-систем

Современная SIEM-система представляет собой единое хранилище событий ИБ, обладающее также механизмами агрегирования, нормализации, корреляции и приоритезации. Кроме событий ИБ SIEM-система также содержит данные об активах, получаемых в том ...

Cмотреть видео

Cмотреть видео

HD 01:07:24

ДиалогНаука: Тест на проникновение

Вебинар на тему «Практические аспекты проведения теста на проникновение» Спикер: Соколов Андрей Викторович, консультант по информационной безопасности ЗАО «ДиалогНаука»

Cмотреть видео

Cмотреть видео

HD 00:27:21

ДиалогНаука: CyberArk

Для работы привилегированных пользователей создаются исключения в политиках безопасности и предоставляются преференции в ИТ-процессах. Средства защиты периметра обеспечивают привилегированным пользователям доступ внутрь сети и возможности у...

Cмотреть видео

Cмотреть видео

![Террасофт: [Партнерский вебинар] SRM 2.0: современные подходы и решения](https://12n.ru/upload/video/images/small/cd/f4/cdf48a51d7560e49c2d111a232063bcc.jpg)