Код ИБ: Утечки персональных данных и новые штрафы за них | Безопасная среда - видео Полосатый ИНФОБЕ → Похожие видео ролики , Страница 21

Обсудим с гостями нашего ток-шоу Код ИБ | БЕЗОПАСНАЯ СРЕДА: - Проблема утечек в России - Способы обработки утечек - Новые требования по уведомлению об утечках и подключению к ГосСопке

Подробнее в видео...

Подробнее в видео...

HD 00:19:21

Autodesk CIS: Интерактивный бизнес-анализ данных проекта на ранних этапах с Revit, BIM360 и Forge

Вопросы интерактивной визуализации данных информационных моделей. Интеграция BIM360 и BI аналитики с помощью Forge API. Докладчики: Алексей Кушнир, руководитель отдела информационного моделирования SEMREN&MANSSON Валентина Зусик, BIM-менед...

Cмотреть видео

Cмотреть видео

HD 00:12:15

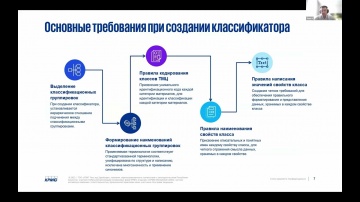

Код Безопасности: Настройка правил фильтрации на узлах безопасности Континент 4

Записывайтесь на тестирование на

Cмотреть видео

Cмотреть видео

HD 00:29:55

JsonTV: Михаил Кадер, Cisco: Концепция Cisco по обеспечению безопасности сетей 5G

По мнению заслуженного системного инженера Cisco Михаила Кадера, перечень обязательных к применению средств обеспечения безопасности сетей 5G намного шире чем указанные в спецификации 3GPP TS 33.126 механизмы аутентификации и шифрования.&nb...

Cмотреть видео

Cмотреть видео

HD 00:02:05

Экспо-Линк: Изобретена не напрасно информационная безопасность - видео

Фирменный рэп, написанный специально для конференции Код ИБ: codeib.ru Текст, читка Dry Ice (EK-Playaz) при участии Beat Maker Tip Музыка: Beat Maker Tip

Cмотреть видео

Cмотреть видео

HD 00:24:58

Autodesk CIS: Управление строительством с помощью данных с дронов для снижения рисков по срокам и бю

Как площадка "на ладони" объединяет всех участников строительства на одних из самых крупных стройках мира и в какой экономический эффект все это конвертируется. Докладчик: Артур Хасиятуллин, исполнительный директор, TraceAir Autodesk Unive...

Cмотреть видео

Cмотреть видео

HD 00:14:52

Цифровизация: Цифровизация: угрозы безопасности - видео

Выступление Городилова Михаила Валерьевича, директора департамента информатизации и связи Ярославской области с докладом «Цифровизация: угрозы безопасности» на X Юбилейной конференции «Цифровое государство: новые подходы к управлению и безо...

Cмотреть видео

Cмотреть видео

HD 00:03:59

Код Безопасности: Trusted Access Technologies – Security you can trust

Trusted Access Technologies is an independent cyber security solutions developer for enterprises and government agencies. You will learn the essence of our approach to information security, its advantages over traditional methods, as well a...

Cмотреть видео

Cмотреть видео

HD 00:20:52

Autodesk CIS: Инструмент гибкого архивирования данных сервисов BIM 360 с возможностью полного восста

Пример разработки на платформе Forge инструмента backup с возможностью восстановления данных. Гибкая настройка правил сохранения/восстановления, оповещений и отчётов по результату выполнения. Докладчики: Максим Козьменко, руководитель про...

Cмотреть видео

Cмотреть видео

HD 02:10:35

Цифровизация: Клуб проектирования будущего, 28.02.2020, «Цифровизация человека: будущее персональных

28 февраля 2020 года прошло очередное заседание Клуба проектирования будущего "Цифровизация человека: будущее персональных данных", на котором приглашенные эксперты, обсудили вопросы, связанные с утечкой персональных данных, а также защиту ...

Cмотреть видео

Cмотреть видео

HD 00:17:32

Qlik CIS: Качество данных и другие актуальные вопросы аналитики по снабжению, запасам и логистике

Тема выступления: Качество данных и другие актуальные вопросы аналитики и управленческой отчетности по снабжению, запасам и логистикеСпикер: Тимур Ахметов, директор, руководитель группы по управленческому учету и тарифообразованию, KPMG Cau...

Cмотреть видео

Cмотреть видео

HD 00:37:29

Айдеко: VPN маршрутизация, ограничения, безопасность

В данном видео мы рассказываем об особенностях VPN-протоколов: PPTP, IPsec, SSTP. Настройки подключения в Windows, в том числе с использованием скриптов PowerShell. А также настройках шлюза безопасности Ideco UTM. Вы узнаете как настроить м...

Cмотреть видео

Cмотреть видео

HD 00:01:29

Актив: Как сделать удаленную работу безопасной?

Сейчас многие компании переводят сотрудников на удаленный режим работы. Чтобы сотрудник мог безопасно подключаться к сети предприятия, используя публичные каналы, необходима надежная защита. Такую защиту предоставляют многие решения класса...

Cмотреть видео

Cмотреть видео

HD 00:53:45

Информзащита: Запись вебинара «Безопасная удаленная работа с решениями Microsoft»

Вебинар посвящен глубокому обзору решений Microsoft для информационной безопасности организации: как данные решения позволяют обнаруживать и реагировать на угрозы и помогают организовать защищенную удаленную работу организации.

Cмотреть видео

Cмотреть видео

HD 01:17:23

Криптография и информационная безопасность в банковской сфере «РусКрипто’2020»

Использование средств криптографической защиты информации в организациях кредитно-финансовой сферы, для внутрикорпоративных информационных систем и для систем удаленного взаимодействия. Криптография в платежных системах. Защита каналов...

Cмотреть видео

Cмотреть видео

HD 01:16:01

Айдеко: Информационная безопасность и удаленный доступ. Ответы на вопросы зрителей.

О чём поговорили: - Как с помощью Ideco UTM быстро настроить VPN для сотрудников. - Как контролировать безопасность сети в режиме реального времени. - Особенностях протоколов VPN: IKEv2, L2TP, PPTP, OpenVPN, SSTP. - Как можно атаковать ваш...

Cмотреть видео

Cмотреть видео

HD 00:01:21

КРОК: Цифровой маркетинг и аналитика данных

Мы выявляем неэффективные каналы продвижения и распределяем бюджет в пользу более эффективных, повышаем продажи за счет персонализации рекламы, контента и цен, а также улучшаем клиентский опыт благодаря интуитивно понятному интерфейсу и удо...

Cмотреть видео

Cмотреть видео

HD 00:59:13

Код Безопасности: Что нового в Secret Net Studio 8.6

Secret Net Studio - комплексное решение для защиты рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования: На вебинаре мы ответим на следующие вопросы: - Что нового появилось с ...

Cмотреть видео

Cмотреть видео

HD 00:59:13

Код Безопасности: Что нового в Secret Net Studio 8.6

Secret Net Studio - комплексное решение для защиты рабочих станций и серверов на уровне данных, приложений, сети, операционной системы и периферийного оборудования: На вебинаре мы ответим на следующие вопросы: - Что нового появилось с ...

Cмотреть видео

Cмотреть видео

HD 01:00:29

Актив: Вебинар «Рутокен VPN для безопасного удаленного доступа сотрудников»

Вебинар, посвящен технологиям и решениям, обеспечивающим безопасную удаленную работу сотрудников. Мы ответим на следующие вопросы: - от каких угроз защищает Рутокен VPN; - почему для VPN необходима двухфакторная аутентификация и как Руток...

Cмотреть видео

Cмотреть видео

HD 00:59:47

СКАНПОРТ: Как правильно выбрать терминал сбора данных (ТСД). Обзор новинок и их характеристик.

В ходе вебинара рассмотрим: - Что такое терминал сбора данных и для чего он нужен. - Почему лучше не использовать сматрфон. - Технические характеристики и особенности, на которые стоит обратить внимание при выборе ТСД. - Обзор моделей и пр...

Cмотреть видео

Cмотреть видео

HD 01:12:14

Код Безопасности: Обеспечение информационной безопасности в корпоративных информационных системах

Вебинар будет интересен студентам и специалистам по информационной безопасности, а также партнерам компании «Код Безопасности». В рамках вебинара будут рассматриваться вопросы, посвященные сравнению возможностей встроенных и добавочных сре...

Cмотреть видео

Cмотреть видео

HD 00:46:50

Код Безопасности: Как защититься от вирусов шифровальщиков и что делать, если защититься не получило

На вебинаре мы ответим на следующие вопросы: - Не ждем, а готовимся. Ключевые этапы подготовки к заражению. - Сценарий реагирования на атаку вируса-шифровальщика - О чем нужно спросить после окончания реагирования на инцидент?

Cмотреть видео

Cмотреть видео

HD 00:04:20

BIM: BIM-инструмент для управления инженерными данными - видео

Система трехмерного проектирования Model Studio CS работает в комплексе с CADLib Модель и Архив и предназначена для организации среды общих данных, коллективного доступа и управления инженерными данными информационной модели, обеспечивает с...

Cмотреть видео

Cмотреть видео

HD 00:25:44

Экспо-Линк: Код ИБ 2020 | Уфа. Мониторинг событий безопасности.

Открытое видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

HD 00:12:48

КОРУС Консалтинг: Up2Date. Андрей Байбутов. Эволюция стратегии и тактики на рынке аналитики данных

В рубрике Up2Date специалисты ГК «КОРУС Консалтинг» рассказывают о ИТ-инструментах для бизнеса и практических советах при их внедрении и использовании. Андрей Байбутов, директор по развитию бизнеса департамента аналитических решений, р...

Cмотреть видео

Cмотреть видео

HD 00:59:57

Код Безопасности: Моделирование угроз ИБ. Как подойти к задаче?

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на след...

Cмотреть видео

Cмотреть видео

HD 01:47:10

Код Безопасности: Организация виртуальной лаборатории и демонстрация типовых схем внедрения АПКШ «Ко

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». Будут разобраны следующие во...

Cмотреть видео

Cмотреть видео

HD 00:03:16

СКБ Контур: БОЛЬШИЕ ДАННЫЕ В ОФД

Операторы фискальных данных, которые передают информацию о расчетах с онлайн-касс в ФНС, обрабатывают огромные объемы информации. Это самые точные данные о продажах всего по всей стране. Такая аналитика может помочь производителям, рит...

Cмотреть видео

Cмотреть видео

HD 00:40:50

Digital Security: Грозовые облака: риски безопасности облачных сервисов

Рассматриваем вопрос безопасности облачной инфраструктуры с двух сторон: клиента и провайдера. В программе вебинара: 1. Технология OpenStack с точки зрения безопасности 2. Атаки на провайдера: доступ ко внутренней инфраструктуре, обх...

Cмотреть видео

Cмотреть видео

HD 01:20:18

ITGLOBAL: 5 причин, чтобы доверить Hitachi Vantara управление данными на вашем предприятии - видео

Запись совместного вебинара ITGLOBAL.COM и Hitachi Vantara от 17.09.2019. По ходу вебинара эксперт Hitachi Vantara расскажет о: - концепции высокой доступности данных, реализованных в решениях Hitachi Vantara; - сделает обзор аппарат...

Cмотреть видео

Cмотреть видео