Softline: Решения Cisco Security для организации удаленной работы сотрудников - видео → Похожие видео ролики , Страница 5

Онлайн-дискуссия с экспертами в области информационной безопасности Cisco Secure. Второй год пандемии не оставил ни у кого сомнений, что гибридный режим работы вошел в наши жизни если не навсегда, то надолго. Мы рассмотрели, как решения Cisco помогают сделать доступ к данным сотрудников, работающих вне офиса, безопасным. Поговорили о новых возможностях Cisco Secure и подвели итоги года. Только реальные кейсы, прорывные идеи и инсайты! Мы станем вашим проводником в мире ИБ вместе с Cisco! Спикеры: Михаил Кадер - заслуженный инженер Cisco Security Никита Ермаков - менеджер по развитию бизнеса Ci...

Подробнее в видео...

Подробнее в видео...

HD 00:00:47

НОВЫЙ КУРС! Практические основы организации процессов ведения НСИ для ТОиР - Простоев.НЕТ

Приглашаем на наш новый курс "Практические основы организации процессов ведения НСИ для ТОиР". Подробнее о курсе Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения те...

Cмотреть видео

Cмотреть видео

HD 00:02:34

#система_элементов_управления_ТОиР. Элементы организации процессов управления ТОиР. RCM - Простоев.Н

#система_элементов_управления_ТОиР. Элементы организации процессов управления ТОиР. RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ре...

Cмотреть видео

Cмотреть видео

HD 00:04:20

ПРОСТОЕВ.НЕТ. Ежегодная конференция руководителей энергетических служб организаций группы «Лукойл» -

ТОиР, RCM. ПРОСТОЕВ.НЕТ. Ежегодная конференция руководителей энергетических служб организаций группы «Лукойл» Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технич...

Cмотреть видео

Cмотреть видео

HD 00:02:20

ПРОСТОЕВ.НЕТ.НОВОСТИ.Повышение эффективности в планировании и организации работ в ООО «НОРМЕТ» - Про

ПРОСТОЕВ.НЕТ.НОВОСТИ.Повышение эффективности в планировании и организации работ в ООО «НОРМЕТ». ТОиР.RCM Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического ...

Cмотреть видео

Cмотреть видео

HD 00:02:45

Softline: Проект "Умная каска" на промышленных предприятиях Алтайского края

Делимся опытом как промышленные предприятия в России осуществляют цифровую трансформацию. Недавно компания Softline успешно внедрила пилотные проекты программно-аппаратных комплексов СИЗ «Умные каски» на предприятиях энергетического сектор...

Cмотреть видео

Cмотреть видео

HD 00:06:17

Простоев.НЕТ- Семинар "Эффективные модели организации сервисного обслуживания" - Простоев.НЕТ

Семинар отвечает на вопрос: Как организовать эффективное взаимодействие с подрядчиками на работы? В программе семинара: •Обзор рынка сервисных услуг в РФ •Модель взаимодействия сервисной компании и заказчика •Структура сервисного договора ...

Cмотреть видео

Cмотреть видео

HD 00:01:34

Модель зрелости организации ТОиР (DuPont). RCM. Управление надежностью - Простоев.НЕТ

Тема сегодняшнего видео « Модель зрелости организации ТОиР (DuPont). RCM». 0:20 Есть уже поросшая мхом диаграмма DuPont, 1990 года выпуска, но некоторые заказчики еще реагируют на такие вещи, что есть такая шкала зрелости, от уровня за...

Cмотреть видео

Cмотреть видео

HD 00:07:36

Организация ТОиР в сервисном центре "Металлург". ТОиР.RCM. Русал Rusal - Простоев.НЕТ

Тема сегодняшнего видео «Шапотюк А.А. Липатов О.Л. Организация ТОиР в Сервисном центре "Металлург"».00:50 Управление производством 01:06 Производство (объемы выпуска) 01:21 Взаимодействие ООО «НГЗ» и ООО СЦ «Металллург» в процессе ремонта...

Cмотреть видео

Cмотреть видео

HD 00:42:30

DATA MINER: Michal Buczko - Automated Security Scanning in Payment Card Industry

Software Testing & QA Conference -

Cмотреть видео

Cмотреть видео

HD 00:04:41

Check Point: 700 Appliance Setup | SMB Cyber Security

For more information: Watch our tutorial on how to setup our 700 Appliance, 's latest addition to the product family to protect small businesses against the latest cyber threats.

Cмотреть видео

Cмотреть видео

HD 00:06:01

Check Point: Advanced Cyber Security for 2018 - Cyber Security Demo

This video is a technical demonstration of what the cyber security architecture of the future is all about. For more information visit: Infinity is the first consolidated cyber security across networks, cloud and mobile. Unlike other so...

Cмотреть видео

Cмотреть видео

HD 00:22:35

Check Point: Architecting Consolidated Security with Infinity

Presenting The Good, The Bad and The Ugly. Where does your company’s architecture fit? Learn how to build the best Infinity architecture and chime into a live interview listening to those who have transformed Ugly into Good.

Cмотреть видео

Cмотреть видео

HD 00:01:25

Check Point: Advanced Cyber Security for 2018 | Infinity

Learn more at Introducing Infinity, the world’s most advanced cyber security and management architecture. Infinity consolidates security across network, cloud and mobile, keeping you secured from known and unknown threats, today and in ...

Cмотреть видео

Cмотреть видео

HD 00:01:54

Check Point: 700 Series Appliances for Small Business - Product Video | SMB Cyber Security

As a small business, your focus is on building unique products, driving sales, and providing excellent service to your customers. Security is important but it seems like every week there is some new piece of software or equipment to prote...

Cмотреть видео

Cмотреть видео

HD 00:19:34

Check Point: Centralized Security Management Across the Enterprise

Managing security means having to deal with multiple point solutions. This is not only a challenge from an operations/TCO perspective, but also from a security standpoint (point solutions versus a consolidated approach will create security...

Cмотреть видео

Cмотреть видео

HD 00:34:55

Check Point: Gil Shwed Keynote: Stepping Up to Gen V of Cyber Security

Gil Shwed's keynote from CPX 2018 on the future of Cyber Security. Find out what Gen V Cyber Attacks are and how you can prevent the next Cyber Attack. For more information visit -

Cмотреть видео

Cмотреть видео

HD 00:01:55

Check Point: Optimizes Security with Gigamon’s Full Network Visibility

and Gigamon’s joint solution provides comprehensive network visibility, optimal performance and advanced threat prevention capabilities. For more information:

Cмотреть видео

Cмотреть видео

00:01:45

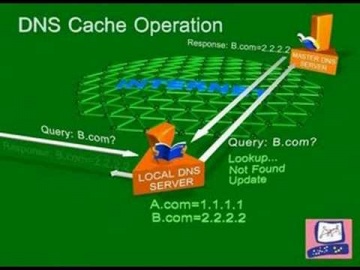

Check Point: DNS Cache Poisoning Attack | Internet Security

Software explains common DNS attacks. Learn More: DNS is the glue that holds the Internet, including web and e-mail together. A successful attack may severely impact the availability of an organization’s public facing web sites and e-mail...

Cмотреть видео

Cмотреть видео

HD 00:30:06

Check Point: SMB Security Unique Challenges

The Small and Medium Business market has the same security challenges as larger enterprises. What they don't have a lot of is time or money.

Cмотреть видео

Cмотреть видео

HD 00:17:04

Check Point: Advanced Cyber Security for 2018 | Infinity | Technical Deep Dive with Jeff Schwartz

Infinity is the first consolidated security across networks, cloud, and mobile, providing the highest level of threat prevention against both known and unknown targeted attacks to keep you protected now and in the future. Jeff Schwartz, our...

Cмотреть видео

Cмотреть видео

HD 00:30:26

Check Point: Who's Responsible for your Cloud Security?

A full breakdown of what is shared responsibility and the layers of security needed to protect you from security breaches in the cloud. For more information:

Cмотреть видео

Cмотреть видео

HD 00:24:49

Check Point: Welcome to the Future of Cyber Security | Infinity

The future of cyber security is here. Learn and stay protected against today's cyber threat landscape. For more information: We are all living in a connected world which is affecting every aspect of our lives. In the past couple of ye...

Cмотреть видео

Cмотреть видео

HD 00:05:44

Check Point: Security Demo for Industrial Control Systems

This video demonstrates how is deployed to protect and secure your operational network. For more information, please visit: In the centralized management center (called the SmartCenter), rules or security policies are created and pushed ...

Cмотреть видео

Cмотреть видео

HD 00:26:30

Check Point: Infinity | The Cyber Security Architecture of the Future

Gabi Reish - VP, Product Management and Product Marketing, Software For more information on the Cyber Security Architecture of the Future, please go to:

Cмотреть видео

Cмотреть видео

HD 00:01:54

Check Point: Advanced Cyber Security for 2018 | Prevent 5th Generation Cyber Attacks with Infinity

More information: Infinity is the first consolidated security across networks, cloud and mobile, providing the highest level of threat prevention against both known and unknown targeted attacks to keep you protected now and in the future...

Cмотреть видео

Cмотреть видео

HD 00:27:48

Check Point: New Cyber Security Technologies and Cyber Threat Solutions

is your partner against cyber-crime. This is realized on a daily basis by thousands of customers worldwide using the most advanced cyber security technologies. More information: These technologies are part of Infinity’s cyber security a...

Cмотреть видео

Cмотреть видео

HD 00:02:14

Check Point: 1200R: Ruggedized Security for Industrial Control Systems | SCADA | ICS Security

Overview of ICS and 1200R appliance:

Cмотреть видео

Cмотреть видео

HD 00:23:38

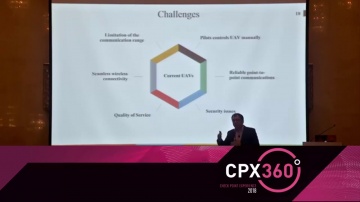

Check Point: Adaptive Security Framework for Internet of Drones

Internet of Drones is an architecture designed for providing coordinated access to controlled airspace for Unmanned aerial vehicles (UAVs).

Cмотреть видео

Cмотреть видео

HD 00:17:15

Check Point: Infinity - A Day in the Life of a Security Administrator

Having worked with access control as a basic security level for over 20 years, the speakers reminisce about how much better it was in the past.

Cмотреть видео

Cмотреть видео