Аладдин Р.Д.: Разработка безопасного ПО для предприятий КИИ, АСУ ТП, гос. структур → Похожие видео ролики , Страница 5

На вебинаре вы узнаете, что нужно знать и начать делать для выполнения требований регуляторов ИБ, предъявляемых к разработчикам аппаратно-программных средств, процессам, ПО и "железу".Основные вопросы вебинара:Предприятия КИИ – мишень №1 в современных кибервойнахДействующая нормативно-правовая база в области обеспечения безопасности КИИТребования к программным и программно-аппаратным средствам, применяемым для обеспечения безопасности значимых объектов КИИ Важность подхода Secure by design или почему теперь нельзя сначала сделать, а потом "навесить защиту"?Анализ уязвимостей – что это такое, к...

Подробнее в видео...

Подробнее в видео...

HD 00:15:53

ГИС: Разработка цифрового пространственного плана малых населенных пунктов - видео

К сожалению, еще не все населенные пункты Якутии, особенно малые, картографически отображены в различных сервисах, зачастую на их месте пустыри, в лучшем случае - отрисованы улицы. И при наличии "рук" и навыков владения ГИС-инструментами мо...

Cмотреть видео

Cмотреть видео

HD 00:39:33

Решения на базе технологий RFID для автоматизации бизнес-процессов предприятиий

Опыт компании AXELOT в разработке и внедрении программно-аппаратных комплексов, позволяющих отображать подробную информацию о маркированном объекте и совершать над ним операции в соответствии с действующими бизнес-процессами. Материалы веби...

Cмотреть видео

Cмотреть видео

HD 00:19:07

UX исследования на всех этапах разработки продукта

Доклад Елены Махно на конференции ProfsoUX в 2013 году.

Cмотреть видео

Cмотреть видео

HD 00:02:59

КРОК: Можно ли промышленным предприятиям обойти кибератаки?

Каждый день 90% компаний становятся жертвами целевых атак. 9 из 10 даже не замечают, что их взломали. А среднее время обнаружения длится до 200 дней! Для производства успешная атака грозит отключением электроэнергии, сбоем транспортного со...

Cмотреть видео

Cмотреть видео

00:03:19

Sage ERP X3: Взгляд руководителя предприятия

Поможет ли ERP-система быстрее реагировать на изменения? Обеспечивает ли система необходимую гибкость? Позволяет ли система эффективно управлять рентабельностью и прибыльностью компании? Подробнее о системе на

Cмотреть видео

Cмотреть видео

HD 01:40:21

Технострим Mail.Ru Group: 3. Android-разработка. Асинхронная работа

Android-разработка. Асинхронная работа | ТехностримТЕХНОСТРИМ - образовательный канал для IT специалистов. ✔ как наши преподаватели – топовые специалисты Mail.Ru Group руководят разработкой в таких проектах, как Почта, ВКонтакте, Облако, M...

Cмотреть видео

Cмотреть видео

HD 00:10:18

Жизненный цикл разработки ПО. Каскадная и итеративная модели жизненного цикла ПО

Курс в НОУ ИНТУИТ:

Cмотреть видео

Cмотреть видео

HD 00:10:55

Разработка 1С: 1С:Разработка. Занятие 2. Пользователи и роли - видео

Закладываем основу для функционального тестирования, без которой любой проект и автоматизация обречены на провал. На данном занятии мы рассмотрим основные понятия разработчика и научимся определять первичные цели разработки бизнес-прил...

Cмотреть видео

Cмотреть видео

HD 00:04:56

Компания-разработчик Haulmont.

HAULMONT (Хоулмонт) -- динамичная международная компания-разработчик. Специализируется на разработке, внедрении и сопровождении автоматизированных систем, предназначенных для управления деятельностью предприятий различных форм собственности...

Cмотреть видео

Cмотреть видео

00:52:00

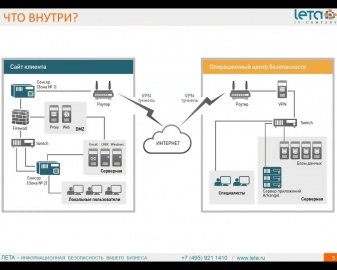

Вебинар. Управление информационной безопасностью в соответствии с ISO 27001

Вебинар компании LETA от 04.09.2013г. на тему "Управление информационной безопасностью в соответствии с ISO/IEC 27001:2005".Ведущий вебинара - Чапоргина Алена. Программа вебинара: 1. О стандарте ISO/IEC 27001:2005 2. Система управления и...

Cмотреть видео

Cмотреть видео

HD 01:13:55

Вебинар Аттестация информационных систем по требованиям безопасности ФСТЭК России 2015 05 20 10 30

HD 00:31:46

Вебинар Мониторинг информационной безопасности 24 7 2015 04 15 10 30

Видио вебинар Мониторинг информационной безопасности 24 7 2015 04 15 10 30.

Cмотреть видео

Cмотреть видео

HD 00:03:33

MAYKOR для предприятий ОПК

Услуги аутсорсинга для повышения эффективности бизнес-процессов, сокращение затрат, улучшение производительности персонала предприятий оборонно-промышленного комплекса.

Cмотреть видео

Cмотреть видео

HD 00:24:58

Выступление Дениса Каленбета на конференции разработчиков DevParty 2017

В своём выступлении Денис Каленбет, R-Style Softlab рассказал о том, какой опыт и знания востребованы на рынке, что нужно сделать разработчику, чтобы не только получать удовольствие от работы, но и повысить свою привлекательность для работо...

Cмотреть видео

Cмотреть видео

HD 01:14:52

Вебинар: Управление инцидентами информационной безопасности с помощью R-Vision (26 сентября 2013 г.)

Запись вебинара "Управление инцидентами информационной безопасности с помощью RVision"Программа вебинара:- обзор текущих требований по регистрации инцидентов информационной безопасности, включая требования указания Банка России № 3024-У - о...

Cмотреть видео

Cмотреть видео

HD 00:06:48

J: Курс Android разработки на Java Часть 1 | Струскура проекта | Android studio - видео

Первая часть видео об Android разработке, здесь я расскажу вам о структуре проекта Android приложения и о некоторых интересных возможностях Android studio IDE.

Cмотреть видео

Cмотреть видео

HD 00:13:16

Разработка 1С: 1С СЕРВЕР ВЗАИМОДЕЙСТВИЯ. ЛОКАЛЬНОЕ ОБЛАКО AMAZON S3 MINIO - видео

Привет программисты 1С. Сегодня мы установим локальный amazon s3 сервер для обмена файлайми в сервере взаимодействия. Сервер называется minio и установить его можно буквально в пару команд.Установка MinIO Invoke-WebRequest -Uri "

Cмотреть видео

Cмотреть видео

HD 00:17:06

Код ИБ: Как навести порядок в доменной структуре? - видео Полосатый ИНФОБЕЗ

Как навести порядок в доменной структуре?

Cмотреть видео

Cмотреть видео

HD 02:02:04

Аладдин Р.Д.: Запись вебинара "Релиз JaCarta Management System и JAS 4.1."

Программа вебинара:- Основные возможности нового релиза сервера управления JMS и сервиса аутентификации JAS; - Как на практике управлять цифровыми сертификатами, одноразовыми паролями (OTP, PUSH, SMS), профилями SecurLogon и использовать их...

Cмотреть видео

Cмотреть видео

HD 01:00:57

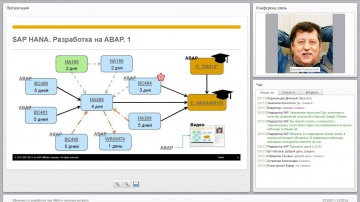

Разработка под HANA и смежные вопросы. Обучение 2017

Вебинар посвящен семинарам по разработке под базу данных SAP HANA и другим семинарам, непосредственно не относящимся к разработке, но тесно с ней связанным. Вы познакомитесь с содержанием семинаров и узнаете, для кого они предназначены, в к...

Cмотреть видео

Cмотреть видео

00:00:45

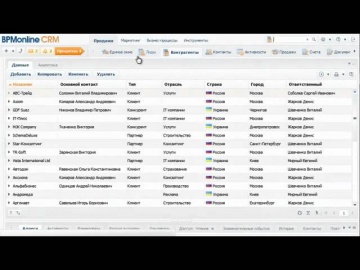

BPMonline. Структура приложения

В ролике показана структура приложения: - Меню и рабочая область. - Выбор необходимого раздела. - Рабочие места. - Поиск в системе. - Настройки. - Справочная информация. Демо-версия продукта доступна после регистрации по ссылке

Cмотреть видео

Cмотреть видео

00:06:41

Аладдин Р.Д.: Эксперт о технической стороне вопросов, связанных с Telegram

Радио "Коммерсант FM", апрель, 2018 Экспертный комментарий Алексея Гришина, руководителя отдела информационных технологий "Аладдин Р.Д."

Cмотреть видео

Cмотреть видео

HD 00:54:01

Аладдин Р.Д.: Битва за Telegram: отключат ли в России интернет?

Битва за Telegram: отключат ли в России интернет?

Cмотреть видео

Cмотреть видео

00:01:27

Аладдин Р.Д. поддерживает ОС Sailfish Mobile и защищает Inoi R7

Впервые защищённое программно-аппаратное решение на базе отечественного смартфона Inoi R7 со встроенным средством электронной подписи (ЭП) JaCarta-2 ГОСТ под управлением ОС Sailfish Mobile OS RUS было продемонстрировано Председателю Правите...

Cмотреть видео

Cмотреть видео

HD 00:15:02

Конференция по информационной безопасности Secure IT World

2 октября состоялась конференция по информационной безопасности «Secure IT World». Санкт-Петербургский клуб ИТ-директоров «SPb CIO Club» лишний раз доказал, что знает как проводить лучшие мероприятия в Санкт-Петербурге. Конференция «S...

Cмотреть видео

Cмотреть видео

HD 00:06:31

Secure IT World 2016: тренды мира информационной безопасности

В октябре 2016 года состоялась Конференция по информационной безопасности «Secure IT World 2016». Актуальность данного мероприятия отмечается необходимостью развития и повышения уровня защиты информации, применяя новейшие программные обеспе...

Cмотреть видео

Cмотреть видео

HD 00:44:50

«ДиалогНаука»: Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре будут рассмотрены ключевые этапы создания и в...

Cмотреть видео

Cмотреть видео

HD 00:53:24

Ксения Засецкая - Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз. На вебинаре рассмотрены ключевые этапы создания и внедрения процессов управления инци...

Cмотреть видео

Cмотреть видео

HD 00:57:38

Что надо знать для управления инцидентами информационной безопасности - Спикер: Ксения Засецкая

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре были рассмотрены ключевые этапы создания и вн...

Cмотреть видео

Cмотреть видео

HD 00:07:47

Учет рабочего времени разработчиков (Онлайн-Медиа.)

Учет трудозатрат разработчиков является проблемой для многих IT-компаний. Один из вариантов учета реализован в томской компании "Онлайн-Медиа" (разработка Интернет-решений и сайтов, .

Cмотреть видео

Cмотреть видео