Check Point и DevSecOps: безопасность в новой эре разработки ПО → Похожие видео ролики , Страница 3

Микросервисы, контейнеры, Kubernetes, DevOps, DevSecOps – эти термины все прочнее входят в нашу жизнь. Даже самые консервативные организации начинают использовать такие технологии. А многие уже в полной мере вкусили их преимущества. Но как это защищать? Почему привычные межсетевые экраны и системы предотвращения атак становятся малоприменимыми и теряют свою значимость? И что важно не упустить из виду службам безопасности в новых реалиях?Антон Разумов, архитектор систем безопасности, Check Point Software Technologies

Подробнее в видео...

Подробнее в видео...

HD 00:19:07

UX исследования на всех этапах разработки продукта

Доклад Елены Махно на конференции ProfsoUX в 2013 году.

Cмотреть видео

Cмотреть видео

HD 01:40:21

Технострим Mail.Ru Group: 3. Android-разработка. Асинхронная работа

Android-разработка. Асинхронная работа | ТехностримТЕХНОСТРИМ - образовательный канал для IT специалистов. ✔ как наши преподаватели – топовые специалисты Mail.Ru Group руководят разработкой в таких проектах, как Почта, ВКонтакте, Облако, M...

Cмотреть видео

Cмотреть видео

HD 00:10:18

Жизненный цикл разработки ПО. Каскадная и итеративная модели жизненного цикла ПО

Курс в НОУ ИНТУИТ:

Cмотреть видео

Cмотреть видео

HD 00:10:55

Разработка 1С: 1С:Разработка. Занятие 2. Пользователи и роли - видео

Закладываем основу для функционального тестирования, без которой любой проект и автоматизация обречены на провал. На данном занятии мы рассмотрим основные понятия разработчика и научимся определять первичные цели разработки бизнес-прил...

Cмотреть видео

Cмотреть видео

HD 00:04:56

Компания-разработчик Haulmont.

HAULMONT (Хоулмонт) -- динамичная международная компания-разработчик. Специализируется на разработке, внедрении и сопровождении автоматизированных систем, предназначенных для управления деятельностью предприятий различных форм собственности...

Cмотреть видео

Cмотреть видео

00:52:00

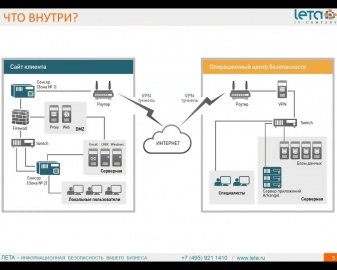

Вебинар. Управление информационной безопасностью в соответствии с ISO 27001

Вебинар компании LETA от 04.09.2013г. на тему "Управление информационной безопасностью в соответствии с ISO/IEC 27001:2005".Ведущий вебинара - Чапоргина Алена. Программа вебинара: 1. О стандарте ISO/IEC 27001:2005 2. Система управления и...

Cмотреть видео

Cмотреть видео

HD 01:13:55

Вебинар Аттестация информационных систем по требованиям безопасности ФСТЭК России 2015 05 20 10 30

HD 00:31:46

Вебинар Мониторинг информационной безопасности 24 7 2015 04 15 10 30

Видио вебинар Мониторинг информационной безопасности 24 7 2015 04 15 10 30.

Cмотреть видео

Cмотреть видео

HD 00:24:58

Выступление Дениса Каленбета на конференции разработчиков DevParty 2017

В своём выступлении Денис Каленбет, R-Style Softlab рассказал о том, какой опыт и знания востребованы на рынке, что нужно сделать разработчику, чтобы не только получать удовольствие от работы, но и повысить свою привлекательность для работо...

Cмотреть видео

Cмотреть видео

HD 01:14:52

Вебинар: Управление инцидентами информационной безопасности с помощью R-Vision (26 сентября 2013 г.)

Запись вебинара "Управление инцидентами информационной безопасности с помощью RVision"Программа вебинара:- обзор текущих требований по регистрации инцидентов информационной безопасности, включая требования указания Банка России № 3024-У - о...

Cмотреть видео

Cмотреть видео

HD 00:06:48

J: Курс Android разработки на Java Часть 1 | Струскура проекта | Android studio - видео

Первая часть видео об Android разработке, здесь я расскажу вам о структуре проекта Android приложения и о некоторых интересных возможностях Android studio IDE.

Cмотреть видео

Cмотреть видео

HD 00:13:16

Разработка 1С: 1С СЕРВЕР ВЗАИМОДЕЙСТВИЯ. ЛОКАЛЬНОЕ ОБЛАКО AMAZON S3 MINIO - видео

Привет программисты 1С. Сегодня мы установим локальный amazon s3 сервер для обмена файлайми в сервере взаимодействия. Сервер называется minio и установить его можно буквально в пару команд.Установка MinIO Invoke-WebRequest -Uri "

Cмотреть видео

Cмотреть видео

HD 00:18:35

Check Point: CheckMates TechTalk: Analysis of SiliVaccine

SiliVaccine is an Anti-Virus tool used in North Korea. Security Researchers at got a copy of it to see if it had any abnormal behavior or undocumented features. Sure enough, it did!

Cмотреть видео

Cмотреть видео

HD 01:00:57

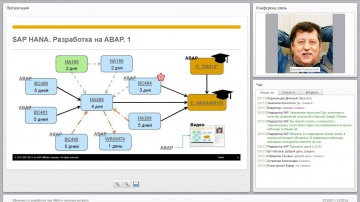

Разработка под HANA и смежные вопросы. Обучение 2017

Вебинар посвящен семинарам по разработке под базу данных SAP HANA и другим семинарам, непосредственно не относящимся к разработке, но тесно с ней связанным. Вы познакомитесь с содержанием семинаров и узнаете, для кого они предназначены, в к...

Cмотреть видео

Cмотреть видео

HD 00:47:17

Релиз новой версии CRM-линейки bpm'online 7.7

20 ноября 2015 года компания Terrasoft представила новую версию CRM-линейки bpm’online 7.7. В фокусе релиза — развитие инструментов для управления бизнес-процессами, полностью обновленное мобильное приложение, а также всё, что поможет польз...

Cмотреть видео

Cмотреть видео

HD 00:07:09

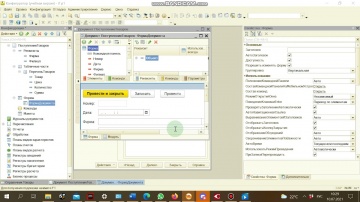

Разработка 1С: ЛР № 3 // Разработка структуры хранения данных. Документы. Формы документа // Програм

В видео рассмотрено создание документа Поступление товаров и создание его формы. Если поставите 20 лайков, так же запишу вариант выполнения Домашнего Задания. Если не понравилось видео пишите в комментариях, что можно улучшить. Если тре...

Cмотреть видео

Cмотреть видео

HD 00:15:02

Конференция по информационной безопасности Secure IT World

2 октября состоялась конференция по информационной безопасности «Secure IT World». Санкт-Петербургский клуб ИТ-директоров «SPb CIO Club» лишний раз доказал, что знает как проводить лучшие мероприятия в Санкт-Петербурге. Конференция «S...

Cмотреть видео

Cмотреть видео

HD 00:06:31

Secure IT World 2016: тренды мира информационной безопасности

В октябре 2016 года состоялась Конференция по информационной безопасности «Secure IT World 2016». Актуальность данного мероприятия отмечается необходимостью развития и повышения уровня защиты информации, применяя новейшие программные обеспе...

Cмотреть видео

Cмотреть видео

HD 00:44:50

«ДиалогНаука»: Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре будут рассмотрены ключевые этапы создания и в...

Cмотреть видео

Cмотреть видео

HD 00:53:24

Ксения Засецкая - Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз. На вебинаре рассмотрены ключевые этапы создания и внедрения процессов управления инци...

Cмотреть видео

Cмотреть видео

HD 00:57:38

Что надо знать для управления инцидентами информационной безопасности - Спикер: Ксения Засецкая

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре были рассмотрены ключевые этапы создания и вн...

Cмотреть видео

Cмотреть видео

HD 00:07:47

Учет рабочего времени разработчиков (Онлайн-Медиа.)

Учет трудозатрат разработчиков является проблемой для многих IT-компаний. Один из вариантов учета реализован в томской компании "Онлайн-Медиа" (разработка Интернет-решений и сайтов, .

Cмотреть видео

Cмотреть видео

HD 00:01:31

Направление информационной безопасности

Направление информационной безопасности

Cмотреть видео

Cмотреть видео

HD 00:10:52

Разработка 1С: Уроки по СКД. Расширение языка запросов для СКД. Секция выбрать - видео

#Программирование1С #1ССКД #Запросы1С #СКД Начинаем изучать расширение языка запросов в 1С для СКД. Расширение языка запросов это специальная конструкция в запросе, которая читается только системой компоновки данных. Изучение расширения яз...

Cмотреть видео

Cмотреть видео

HD 00:43:26

Кибербанкинг: информационная безопасность и банки

В рамках передачи "Кибербанкинг" на Медиаметрик обсудили законодательные нормы и практику по информационной безопасности в банках. Гости в студии: Андрей Заикин - руководитель направления информационной безопасности КРОК Александр Вур...

Cмотреть видео

Cмотреть видео

HD 00:01:00

Как безопасно совершать покупки с Kaspersky Internet Security 2018

Интернет-банкинг и онлайн-платежи требуют особой защиты. В этом ролике мы покажем, как безопасно делать покупки онлайн и проводить операции в интернет-банкинге c помощью Kaspersky Internet Security 2018.

Cмотреть видео

Cмотреть видео

HD 00:18:52

Современные тренды в области мониторинга и обеспечения экономической и производственной безопасности

Автор: Юрий Бондарь Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляет опас...

Cмотреть видео

Cмотреть видео

HD 00:01:11

Как безопасно подключаться к Wi Fi с помощью Kaspersky Internet Security 2018

При передаче персональных данных через Wi-Fi сети важно убедиться, что сеть безопасна. В этом ролике мы покажем, как с помощью Kaspersky Internet Security 2018 безопасно подключаться к Wi-Fi сетям. Подробнее о безопасном соединении: Офиц...

Cмотреть видео

Cмотреть видео