Autodesk CIS: Как мы разработали BIM-модель путепровода с применением InfraWorks, Inventor и Revit → Похожие видео ролики , Страница 8

Докладчики: Алина Юсупова , руководитель проектов, ГК ИНФАРС Алексей Щербачев, ведущий эксперт, ГК ИНФАРС Задать вопрос докладчику: https://forums.autodesk.com/t5/konferentsiya-autodesk-university/doklad-quot-kak-my-razrabotali-bim-model-puteprovoda-s/td-p/9066611 Autodesk University Russia 2019. Москва, 2-3 октября 2019 http://au.autodesk.com/russia Вопросы использования ПО Autodesk можно обсудить на форуме: https://autode.sk/2OE1a1v

Подробнее в видео...

Подробнее в видео...

HD 00:08:23

Разработка iot: Модульный радиоконтроллер AuroraNode: кейсы применения и особенности построения сете

В этом видео менеджер по развитию IoT направления Aurora Evernet Александра Тюрликова расскажет о кейсах применения универсального модульного радиоконтроллера AuroraNode и особенностях построения сетей IoT с его участием (Инженерная за...

Cмотреть видео

Cмотреть видео

HD 00:10:24

Разработка iot: Интернет вещей (IoT) и его применение в HVAC и промышленности - видео

В этом видео мы расскажем вам о захватывающих возможностях, которые предлагает Интернет вещей (IoT) в промышленных системах. Узнайте, как цифровые технологии трансформируют процессы управления и приводят к повышению эффективности и оптимиза...

Cмотреть видео

Cмотреть видео

HD 00:06:27

Voximplant: Реализация сценария маскировки телефонного номера. Инструкция по применению. - видео

Как просто и быстро реализовать маскировку номеров при помощи облачного решения Voximplant Platform. Если хотите узнать больше – назначьте встречу с нашим специалистом – https://goo.su/Rv2M0:00 – Интро 0:27 – Описание кейса маскировки номе...

Cмотреть видео

Cмотреть видео

HD 00:10:36

InfoSoftNSK: Классификация затрат и её применение в 1С:ERP

Евгения Ворок, консультант по внедрению 1С партнёрской сети "ИнфоСофт", рассказывает про классификацию затрат в 1С:ERP

Cмотреть видео

Cмотреть видео

HD 01:22:44

Клуб 4CIO: Секция № 2 «Нейросети: практическое применение» — XVII Конгресс «Подмосковные вечера»

Нейросети сегодня активно применяют в банковской сфере, здравоохранении, производстве, сельском хозяйстве, машиностроении и во многих других сферах. Благодаря технологиям ИИ бизнес может существенно оптимизировать время ...

Cмотреть видео

Cмотреть видео

HD 01:16:31

ГИС: Геоинформационные системы (ГИС): технологии, сферы применения и инструменты разработки - видео

Гость. Сергей Тюпанов. Ведущий консультант по ГИС в ООО «ИТ Профессиональные Решения».Содержание выпуска — Что такое геоинформационные системы и для чего они нужны. Какие из них мы используем ежедневно. — Первые ГИС появились в...

Cмотреть видео

Cмотреть видео

HD 00:12:38

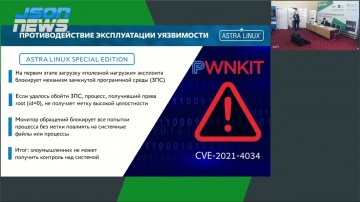

JsonTV: Применение средств защиты Astra Linux Special Edition при выявлении уязвимостей нулевого дня

Роман Мылицын, начальник отдела перспективных исследований и специальных проектов ГК Astra Linux Защита информации в АСУ ТП. Безопасность критической информационной инфраструктуры. ТБ Форум. Вопросы реализации законодательства в области о...

Cмотреть видео

Cмотреть видео

HD 00:23:49

Аладдин Р.Д.: Крипто БД. Практические кейсы применения системы защиты СУБД

Компания Аладдин стала партнером онлайн-конференции Гротек "Безопасная российская СУБД и защита от утечек". На мероприятии 10 августа с докладом "Крипто БД. Практические кейсы применения системы защиты СУБД" выступил Денис Суховей, руковод...

Cмотреть видео

Cмотреть видео

HD 00:17:01

JsonTV: Типовые варианты применения решений InfoDiode для защиты доверенных сегментов

Половинко Вячеслав Владимирович, Руководитель направления собственных продуктов, Департамент информационных систем АМТ-ГРУП. Десятая юбилейная конференция «Информационная безопасность автоматизированных систем управления технологическими пр...

Cмотреть видео

Cмотреть видео

HD 00:25:00

СёрчИнформ: Новинки «СёрчИнформ» 2023: практика применения - видео

Как изменились продукты «СёрчИнформ» в 2023 году? Переход на #PostgreSQL и #Postgres Pro, полный переход на веб-интерфейс, поддержка ГКС в «СёрчИнформ КИБ», сканирование по #FTP-протоколу в «СёрчИнформ FileAuditor», автоматические реакции н...

Cмотреть видео

Cмотреть видео

HD 00:19:55

Код ИБ: Новые возможности в продуктах InfoWatch и практика их применения 2023 - видео Полосатый ИНФО

Новые возможности в продуктах InfoWatch и практика их применения 2023 Светлана Марьясова, Заместитель руководителя направления по развитию бизнеса на территории СФО и УрФО, Infowatch #codeib КОД ИБ: семейство проектов, главная миссия ко...

Cмотреть видео

Cмотреть видео

HD 00:18:33

JsonTV: Что значит «разработать СУБД»?

Иван Панченко, Заместитель генерального директора, Postgres Professional. СЕКЦИЯ «ИТ В ГОССЕКТОРЕ». CNews FORUM 2022: Информационные технологии завтра - 15-ое ежегодное мероприятие. Представители бизнеса, госструктур, ИТ-компаний, а также н...

Cмотреть видео

Cмотреть видео

HD 02:12:05

Renga BIM: Прямой эфир Мастер-Renga: Опыт применения отечественных BIM-инструментовот Калининграда

7 декабря 2023 года в 11.00 (по мск) состоится прямой эфир, на котором проектные организации от Калининграда до Сахалина поделятся своим опытом применения отечественной BIM/ТИМ-системы Renga и расскажут о пользе уникального механизма совмес...

Cмотреть видео

Cмотреть видео

HD 00:15:29

InfoSoftNSK: Понятие и применение объектов возникновения затрат в 1С: ERP

Евгения Ворок, консультант по внедрению 1С партнёрской сети "ИнфоСофт", рассматривает в данном ролике возможность отражения расходов с применением опции учёта в разрезе объектов возникновения затрат. В данном ролике: - Определим понятие Объ...

Cмотреть видео

Cмотреть видео

HD 00:28:24

Код ИБ: Безопасность АСУ ТП. Применение встроенных и наложенных средств защиты. Опыт внедрения - вид

Безопасность АСУ ТП. Применение встроенных и наложенных средств защиты. Опыт внедрения Людмила Застылова, Заместитель директора, РАСУ #codeib КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость бизнесов в вопросах инфо...

Cмотреть видео

Cмотреть видео

HD 00:11:35

Аладдин Р.Д.: Secret Disk для Linux 2.0. Применение шифрования и группировка пользователей

Данное видео посвящено применению шифрования и возможностям группировки пользователей по различным параметрам в Secret Disk для Linux 2.0. Другие видео из цикла: • Установка из локального репозитория - https://youtu.be/eUdxgW8SjOY • Настр...

Cмотреть видео

Cмотреть видео

HD 00:04:35

Видео 9 Применении AI в управлении проектами и разработке ОРД поИБ

В девятом видео курса "Применение искусственного интеллекта в деятельности специалиста по информационной безопасности" рассказывается о том, как искусственный интеллект (ИИ) может помочь в управлении проектами и разработке организационно-ра...

Cмотреть видео

Cмотреть видео

HD 01:52:23

РИЦ-1С: Применение новых форм электронных первичных документов и регистров в 1С:БГУ КОРП

В программе мероприятия: 1. Какие виды документов должны быть переведены на электронный формат подписания с 01.01.2024 2. Какие штрафы предусмотрены, если не перейти на ВЭДО в соответствии с приказами Минфина 3. Изменения в приказе Ми...

Cмотреть видео

Cмотреть видео

HD 00:18:46

SCADA: Автоматизация инженерных систем и техпроцессов с применением ПЛК и ПО SCADA - видео

Цифровое решение «Автоматизация инженерных систем зданий с использованием свободно программируемых контроллеров и программного обеспечения SCADA». Рассматриваются варианты построения АСУ ТП на примере автоматизации вентиляционной установки...

Cмотреть видео

Cмотреть видео