Актив: Работа с Рутокен Диском в Windows → Похожие видео ролики , Страница 9

- Рутокен ЭЦП 2.0 Flash + Рутокен Диск - Признаки корректного подключения токена - Как открыть защищенный раздел? - Как скопировать или удалить файл из защищенного раздела? - Как защитить токен от записи? - Как безопасно отключить токен от компьютера?

Подробнее в видео...

Подробнее в видео...

HD 00:23:17

КК-платформа: Работа с табличными интерфейсами

Обзор платформы Клиент-Коммуникатор (2 часть). Табличные интерфейсы обладают возможностями premium-класса для работы с массивами CRM-данных будь то реестр контрагентов или список товаров.

Cмотреть видео

Cмотреть видео

HD 00:07:26

КлиК: WEB Дизайнер. Работа с таблицами.

Процесс создания на web - интерфейсе таблиц, взаимосвязанных друг с другом, на примере: Контрагенты и их Контактные лица. Анонс (в стадии разработки).

Cмотреть видео

Cмотреть видео

HD 00:40:55

Работа с KPI (показателями эффективности). Подробно.

Презентация (вебинар) системы учета KPI. Проблемы создания системы показателей и пути решения. Примеры расчета различных KPI. Ответы на вопросы слушателей вебинара

Cмотреть видео

Cмотреть видео

HD 00:13:06

КлиК: WEB Дизайнер. Работа с таблицами - шаблоны строк.

Об использовании для форматирования таблицы "шаблонов строк" на примере: отобразить в многострочном виде список стран, с рисунками. Анонс (в стадии разработки).

Cмотреть видео

Cмотреть видео

00:03:38

Check Point: ZoneAlarm vs. Windows 7

Microsoft has made a much anticipated new operating system. However, the hackers will continue to find ways to bypass whatever security measures the operating system puts in place. Due to the fact consumers should use an advanced security s...

Cмотреть видео

Cмотреть видео

HD 01:05:24

Аладдин Р.Д.: Миграция информационных инфраструктур с Windows на Linux. Роль JMS в процессе миграции

Импортозамещение в России Вебинар о методах миграции с Windows на Linux без необходимости временной остановки бизнес-процессов во время перехода. Спикеры показали практические решения с использованием наработок компании "Аладдин Р.Д.", в ...

Cмотреть видео

Cмотреть видео

HD 00:39:10

CRM: Как работать с саботажем сотрудников при внедрении

CRM Conf от Битрикс24

Cмотреть видео

Cмотреть видео

HD 00:04:39

БИГ-АЙТИ: Важно ли заказчику обучать пользователей работе во внедряемой системе ERP?

Сотрудники компании "БИГ-АЙТИ" (BIG-IT) отвечают на вопрос: важно ли заказчику обучать пользователей работе во внедряемой системе ERP? Полный видеоролик (12 вопросов): Музыка в ролике: 1. M.O.O.N - Release 2. El Huervo - Daisuke ...

Cмотреть видео

Cмотреть видео

00:02:37

Layta: Демонстрация работы замка-контроллера Z-7 EHT

Замок Z-7EHT – это бесконтактный считыватель, автономный контроллер и полноценная запирающая система. Для открывания двери снаружи необходимо поднести карту, а изнутри достаточно только нажать ручку с внутренней стороны двери. Замок работае...

Cмотреть видео

Cмотреть видео

00:02:50

Layta: Демонстрация работы замка-контроллера Z-8 EHT

Замок Z-8EHT – это бесконтактный считыватель, автономный контроллер и полноценная запирающая система. Для открывания двери снаружи необходимо поднести карту, а с внутренней стороны достаточно только нажать ручку двери. Привлекательный внеш...

Cмотреть видео

Cмотреть видео

HD 00:51:44

Экспо-Линк: #ИБШНЫЙДВИЖ: Как найти работу в ИБ?

В этом эфире, мы вместе с экспертами обсудим, что надо знать начинающему и опытному ИБ-специалисту, желающему найти в работу мечты: - что писать в резюме? - какими нужно обладать компетенциями при желании найти работу на 50 т.р./мес, а как...

Cмотреть видео

Cмотреть видео

HD 00:03:08

GroupIB: Советы по безопасной работе ребенка в интернете

ParentChannel.Ru "Родители должны объяснить ребенку, что интернет, как и улица, это среда, которая может быть опасной для него, для его личной безопасности, для его эмоционального состояния", - основатель и гендиректор компании Group-IB ИЛ...

Cмотреть видео

Cмотреть видео

01:40:02

Проектная ПРАКТИКА: Юридические аспекты управления контрактами при работе с государственным Заказчик

Проектный вторник №3 от 8-07-2012

Cмотреть видео

Cмотреть видео

HD 00:50:27

Autodesk CIS: Работа с файлами проекта и совместная работа с использованием облачных сервисов Autode

На вебинаре рассмотрены: наборы сервисов доступных Autodesk BIM 360, создание нового проекта в BIM 360, управление проектом, настройка прав доступа, организация совместной работы и использование BIM 360 в качестве среды общих данных, исполь...

Cмотреть видео

Cмотреть видео

HD 00:02:53

Актив: Центр Регистрации. Создание запроса на сертификат, импорт сертификата.

Для демонстрации работы площадки использовался электронный идентификатор Рутокен ЭЦП. В скрин-касте рассматривается: — Начало работы с площадкой. — Создание ключа. — Генерация ключевой пары. — Работа с ключом. — Запрос на сертификат. — По...

Cмотреть видео

Cмотреть видео

HD 00:02:12

Актив: Компания «Актив» за 130 секунд

Компания «Актив» – российский разработчик средств информационной безопасности, крупнейший в России производитель электронных идентификаторов, электронных ключей и решений для защиты программного обеспечения. Компания была основана в 1994 го...

Cмотреть видео

Cмотреть видео

HD 00:22:37

Актив: Вебинар «ТОПовая защита софта: аппаратный ключ»

На вебинаре специалисты Guardant рассказали об особенностях аппаратных ключей каждой модели, а также о том, как максимально задействовать все их защитные возможности. Особое внимание было уделено ключам семейства Guardant Code, которые позв...

Cмотреть видео

Cмотреть видео

HD 00:21:05

Актив: Выступление Иванова Владимира на конференции «Код информационной безопасности» в Екатеринбург

«Актив» традиционно принимает участие в мероприятии. В рамках деловой программы директор по развитию компании «Актив» Владимир Иванов прочитал доклад «Электронная подпись с точки зрения безопасности бизнеса».

Cмотреть видео

Cмотреть видео

HD 00:12:55

Актив: Вебинар «Основы эффективной монетизации программного обеспечения»

На вебинаре эксперты Guardant подробно остановились на вопросах защиты и лицензирования программного обеспечения, разобрали разные подходы к монетизации ПО, рассказали о типовых ошибках и дали рекомендации.

Cмотреть видео

Cмотреть видео

HD 01:16:01

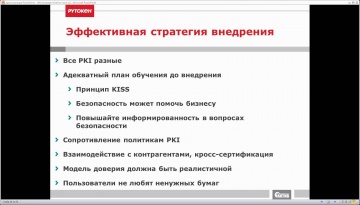

Актив: Вебинар «Roadmap внедрения PKI в корпоративных сетях»

Вебинар посвящен внедрению инфраструктуры открытых ключей и двухфакторной аутентификации в корпоративных сетях. Подробная информация:

Cмотреть видео

Cмотреть видео

HD 00:02:03

Актив: Ice Bucket Challenge с участием компании «Актив»

Мы перечисляем деньги в благотворительный фонд «Созидание» и делаем вызов компаниям «Национальный Удостоверяющий Центр», «Электронный Экспресс», «Академия Информационных Систем».

Cмотреть видео

Cмотреть видео

HD 00:48:04

Актив: Вебинар «Блокчейн и его защита»

В рамках вебинара были рассмотрены следующие темы: — Что такое блокчейн и как он устроен; — Так ли безопасен блокчейн на самом деле; — Почему закрытый ключ так важен в блокчейне; — Как защитить свой закрытый ключ в блокчейне. На эти и друг...

Cмотреть видео

Cмотреть видео

HD 00:33:48

Актив: Вебинар «Безопасный вход в систему»

21 июня на вебинаре был представлен новый продукт компании «Актив», помогающий организовать безопасный вход в операционную систему семейства Windows. Мы показали, как с помощью Рутокен Логон быстро организовать безопасную двухфакторную ауте...

Cмотреть видео

Cмотреть видео

HD 01:01:40

Актив: Вебинар «Переход на новые ГОСТы 2012 года»

26 апреля 2018 года состоялся вебинар, на котором обсуждались особенности перехода на новые стандарты электронной подписи, обязательные к применению после 1 января 2019 года. Сегодня перед организациями стоит задача по внедрению программн...

Cмотреть видео

Cмотреть видео

HD 00:04:16

Актив: Ролик об участии компании «Актив» в конференции «Информационная безопасность и импортозамещен

На пленарном заседании «Информационная безопасность в органах государственной власти и местного самоуправления» директор по развитию компании «Актив» Владимир Иванов выступил с докладом «Аутентификация и электронная подпись. Экосистема и ре...

Cмотреть видео

Cмотреть видео

HD 00:54:17

Актив: Вебинар «Аутентификация и подпись в виртуальных средах»

В рамках вебинара были освещены следующие вопросы: — безопасная аутентификация и токены с неизвлекаемыми ключами; — аутентификация в системах VDI; — иностранные и отечественные алгоритмы. Вел вебинар Кирилл Мещеряков, руководитель продуктов...

Cмотреть видео

Cмотреть видео

HD 00:34:14

#UDM9 06: Сервисное обслуживание активов производства с использованием технологии AR от CADFE

В этом видео: Открытая часть записи доклада на #UDM9 Автоматизация производства - ИТОГИ 2021 10 декабря 2021#UDM10 будет 21 января 2022 УЧАСТВУЙ ОНЛАЙН https://t.me/+Gjtoiv6kW2Q4NjhiРазвиваешь производство? Подпишись в Telrgram: #UDM Ураль...

Cмотреть видео

Cмотреть видео

HD 00:06:50

ConsID: cеминар OHE.WMS в Минске. Как повысить эффективность работы склада с помощью бизнес-аналитик

17 мая 2013 года компания «КОНСИД ТЕХНОЛОГИИ» (г.Москва) совместно с компанией A2 Consulting (г.Минск) провели семинар для пользователей системы управления складом OHE.WMS, потенциальных заказчиков OHE.WMS и партнеров в Республике Беларусь....

Cмотреть видео

Cмотреть видео

HD 00:39:29

Простоев.НЕТ: От управления ремонтами к управлению активами через управление надежностью и рисками.

От управления ремонтами к управлению активами через управление надежностью и рисками. ISO 55000. ТОиР. RCM. Техническое обслуживание и ремонт. Надежность оборудования Мы информационно-образовательный проект по вопросам организации управле...

Cмотреть видео

Cмотреть видео

HD 00:01:39

Как работает Big Data на примере

Как работает Big Data: когда в переплавку попадает старый снаряд, картина страшная!

Cмотреть видео

Cмотреть видео