Код Безопасности: Способы защиты информации от НСД - часть 1 → Похожие видео ролики , Страница 44

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных средств защиты операционных систем ОС семейства Windows; - видах архитектуры средств защиты информации; - особенностях работы подсистем авторизации, управления доступом и контроля целостности, реализованных в современных средствах защиты информации. Выполнение слушателями практических заданий позволит получить базовые навыки настройки современных средств защ...

Подробнее в видео...

Подробнее в видео...

HD 01:17:00

Код ИБ: Безопасная среда | Защита сайтов и WEB-приложений - видео Полосатый ИНФОБЕЗ

Веб-сайт, доступный в интернете, автоматически становится мишенью для кибератаки. Атака на сайт — это не только DDoS. Есть ли различие между интернет-безопасностью и веб-безопасностью, почему атаки на веб-сайты стали массовыми, защищает ли ...

Cмотреть видео

Cмотреть видео

HD 00:04:05

ИТБ Консалтинг: ТОиР 2 демо пример планирования и учета обслуживания зданий часть 3 - видео

Сквозной пример расчета планово-предупредительного ремонта оборудования зданий в программе 1С: ТОиР 2 КОРПГруппа компаний ИТБ Консалтинг. Системный IT интегратор. Автоматизация Бизнеса, управленческий учет, проектные методики

Cмотреть видео

Cмотреть видео

HD 00:16:16

Разработка 1С: #3: 1с администрирование. Групповая разработка. Хранилище конфигурации. Часть №3. | #

==================================== #3: 1с администрирование. Групповая разработка. Хранилище конфигурации. Часть №3. | #1С ==================================== Данное видео начинает серию видео, которые будут посвящены программированию на...

Cмотреть видео

Cмотреть видео

HD 00:17:09

Разработка 1С: #2: 1с администрирование. Групповая разработка. Хранилище конфигурации. Часть №2. | #

Данное видео начинает серию видео, которые будут посвящены программированию на языке 1С с полного нуля. Все будет по возможности разбираться так что бы это было понятно даже человеку не знакомому с языками программирования, но который хочет...

Cмотреть видео

Cмотреть видео

HD 00:18:39

Digital Security: Безопасность PHP-фреймворков — Владимир Волков

Несмотря на то, что сейчас принято строить веб при помощи модных JS-фреймворков, довольно много веб-проектов написано на PHP. Представьте, что вам предстоит пентест проекта на PHP и вы хотите разобраться в устройстве и особенностях популярн...

Cмотреть видео

Cмотреть видео

HD 00:24:00

PHP: #1: 1с: Групповая разработка. Хранилище конфигурации. Часть №1 | #1С | #1Спрограммирование - в

==================================== #1: 1с администрирование. Групповая разработка. Хранилище конфигурации. Часть №1. Общий обзор за 25 минут | #1С ==================================== Доброго времени суток уважаемые зрители! Данное виде...

Cмотреть видео

Cмотреть видео

HD 00:15:38

C#: ООП Абстракция и интерфейсы. часть II C# - видео

#profcsharp Дополнительные материалы будут опубликованы в Telegram-канале http://ksergey.ru/profcsharp/ В этом видео продолжаем разбираться с ооп. На этот раз абстракцией на примере языка сишарп. часть первая. ООП Абстракция, интерфейсы ...

Cмотреть видео

Cмотреть видео

HD 00:31:01

Код Безопасности: Сервисы мониторинга Кода Безопасности - видео

Код БезопасностиСервисы мониторинга Кода Безопасности

Cмотреть видео

Cмотреть видео

HD 00:09:41

Цифровизация: Цифровизация ставит вопрос о национальной безопасности — депутат Госдумы - видео

27 августа в Уфе «Родительское всероссийское сопротивление» провело конференцию, посвященную результатам социологического исследования АКСИО-10 о дистанционном образовании и цифровизации школ. Исследование проводилось в мае 2021 года и охва...

Cмотреть видео

Cмотреть видео

HD 01:42:48

Сценарии построения эффективных и экономически выгодных систем безопасности для сферы образования

Что такое «Умный кампус»?По сути это мозг умного здания со специальными функциями для решения задач образовательных учреждений. Благодаря ему системы, ранее работавшие независимо друг от друга, теперь могут обмениваться информацией и автома...

Cмотреть видео

Cмотреть видео

HD 00:13:10

Разработка 1С: 1С Django. Личный кабинет контрагента. Часть 6 - видео

Привет программисты 1С, с вами Низамов Илья. Сегодня в уроке мы доработаем JWT аутентификацию, создадим функцию logout. Она нам понадобится при разработке фронтенда на NuxtJS.Ссылка на полный курс в описании и подсказках к видео https://niz...

Cмотреть видео

Cмотреть видео

HD 00:01:30

3iTech: Достоверность автоматической оценки качества работы сотрудников. Часть #11 - видео

Дмитрий Макаренко, к.э.н., CBDO & Co-Founder 3iTech, о высоком уровне достоверности автоматической оценки качества работы операторов

Cмотреть видео

Cмотреть видео

HD 00:08:01

ГИС: ArcGIS Online. Видеоурок: Информационно-справочная система. - видео

ArcGIS Online. Видеоурок 2.10: Информационно-справочная система. 0:00 В рамках данного видеоурока рассмотрены следующие вопросы: 0:24 1. Создание ИСС 1:55 2. Выбор формата системы 2:52 3. Оформление системы 5:09 4. Редактирование карты 6:3...

Cмотреть видео

Cмотреть видео

HD 00:23:38

СёрчИнформ: С чем «подружить» SIEM, чтобы усилить защиту? - видео

Системный аналитик «СёрчИнформ» рассказал, как SIEM интегрируется c другими системами и как это поможет комплексно защитить ИТ-инфраструктуру компании от внешних и внутренних угроз. Таймкоды: 00:10 – Интеграция SIEM с DLP 02:08 – Идеальная ...

Cмотреть видео

Cмотреть видео

HD 00:44:13

ДиалогНаука: TENABLE.AD — новое решение для защиты ACTIVE DIRECTORY - видео вебинара

Вебинар посвящен новому решению Tenable.ad для защиты Active Directory, позволяющее выявлять уязвимости и ошибки конфигурации AD, а также траектории атаки в реальном времени, прежде чем злоумышленники воспользуются ими.Узнайте, как можно пр...

Cмотреть видео

Cмотреть видео

HD 00:01:20

3iTech: Зачем контакт-центрам голосовая биометрия. Часть #12 - видео

Дмитрий Макаренко, к.э.н., CBDO & Co-Founder 3iTech, о использовании голосовой биометрии в контакт-центрах.Можно ли с помощью речевых технологий распознать мошенника.

Cмотреть видео

Cмотреть видео

HD 04:32:06

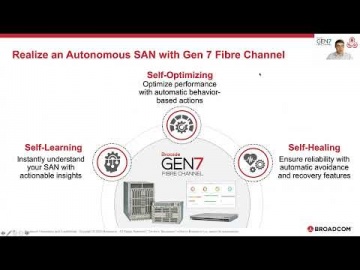

ЦОД: Brocade SAN 2021 - часть 1 - видео

Материалы вебинара Brocade SAN 2021 - часть 1, 9 сентября 2021 года

Cмотреть видео

Cмотреть видео

HD 00:40:58

Аладдин Р.Д.: JaCarta FlashDiode – доверенный USB-носитель для однонаправленной передачи информации

Презентация нового продукта "Аладдин Р.Д." – JaCarta FlashDiode.Вебинар о новом продукте "Аладдин Р.Д." – JaCarta FlashDiode, доверенном USB-носителе для однонаправленной передачи информации, и о его преимуществах перед альтернативными реше...

Cмотреть видео

Cмотреть видео

HD 00:24:35

Часть 4. ПЕРЕХОД НА КЭДО, экспертная сессия ЛАНИТ в рамках саммита RECS'21

Часть 4. Экспертная сессия ЛАНИТ в рамках саммита RECS'21Посмотрев все видео, вы узнаете: - Возможности и ограничения действующего законодательства - Результаты эксперимента Минтруда - Взгляд на КЭДО с разных сторон, популярные кадровые...

Cмотреть видео

Cмотреть видео

HD 00:17:39

Часть 3. ПЕРЕХОД НА КЭДО, экспертная сессия ЛАНИТ в рамках саммита RECS'21

Часть 3 Экспертная сессия ЛАНИТ в рамках саммита RECS'21. Посмотрев все видео, вы узнаете: - Возможности и ограничения действующего законодательства - Результаты эксперимента Минтруда - Взгляд на КЭДО с разных сторон, популярные кадровы...

Cмотреть видео

Cмотреть видео

HD 00:18:02

Часть 2. ПЕРЕХОД НА КЭДО, экспертная сессия ЛАНИТ в рамках саммита RECS'21

Часть 2. Экспертная сессия ЛАНИТ в рамках саммита RECS'21.Посмотрев все видео вы узнаете: - Возможности и ограничения действующего законодательства - Результаты эксперимента Минтруда - Взгляд на КЭДО с разных сторон, популярные кадровые...

Cмотреть видео

Cмотреть видео

HD 00:13:19

Часть 1. ПЕРЕХОД НА КЭДО, экспертная сессия ЛАНИТ в рамках саммита RECS'21

Часть 1. Экспертная сессия в рамках саммита RECS'21.Посмотрев все видео вы узнаете: - Возможности и ограничения действующего законодательства - Результаты эксперимента Минтруда - Взгляд на КЭДО с разных сторон, популярные кадровые проце...

Cмотреть видео

Cмотреть видео

HD 00:33:20

Yandex.Cloud: Кто отвечает за безопасность данных в облаке — разбираем на примерах - видео

Кто отвечает за безопасность данных в облаке — разбираем на примерах

Cмотреть видео

Cмотреть видео

HD 00:53:42

Код ИБ: РазговорыНЕпроИБ №38 с Виктором Гулевичем, БСС-Безопасность - видео Полосатый ИНФОБЕЗ

Гостем тридцать восьмого выпуска проекта #разговорыНЕпроИБ стал Виктор Гулевич, генеральный директор компании БСС-Безопасность. Приятного просмотра.

Cмотреть видео

Cмотреть видео

HD 01:12:46

Код ИБ: Безопасная среда | Защита веб-ресурсов от хакерских атак - видео Полосатый ИНФОБЕЗ

КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, аутсорсинге и аудите в ИБ, ха...

Cмотреть видео

Cмотреть видео

HD 00:16:04

Разработка 1С: 1С Django. Личный кабинет контрагента. Часть 5 - видео

Привет программисты 1С, с вами Низамов Илья. Сегодня в уроке мы разработаем JWT аутентификацию, она нам понадобится при разработке фронтенда на NuxtJS. Добавим функцию api для получения данных аутентифицированного пользователя. И проведем н...

Cмотреть видео

Cмотреть видео

HD 00:00:33

Простой бизнес: Как ограничить доступ некоторым посетителям сайта к определенной информации?

CRM-система "Простой бизнес" помогает менеджерам вести учет и управлять клиентами компании, автоматизировать бизнес процессы и увеличить продажи. Попробуйте бесплатную онлайн программу СРМ для вашего сайта. Вы можете скачать её бесплатно...

Cмотреть видео

Cмотреть видео

HD 00:11:52

Код ИБ: Сетевая безопасность: межсетевое экранирование и интернет-фильтрация - видео Полосатый ИНФОБ

Сетевая безопасность: межсетевое экранирование и интернет-фильтрация АНДРЕЙ ПОЛЯНСКИЙ Менеджер по работе с партнерами, UserGate #codeib #UserGate Читать подробнее о Коде ИБ в Ростове-на-Дону: http://rostov-na-donu.codeib.ru/ КОД ИБ: семе...

Cмотреть видео

Cмотреть видео

HD 01:24:04

Ростелеком - Солар: Защита от утечек с помощью контроля файловых хранилищ и корпоративных мессенджер

Без discovery-модулей соблюдение политики безопасности было бы невозможным. Ситуация, когда логины и пароли бесконтрольно сохраняются и пересылаются, зарплатные ведомости выкладываются в общий доступ или рассылаются коллегам, а увольняющиес...

Cмотреть видео

Cмотреть видео

HD 00:44:43

ДиалогНаука: Почему системы класса DLP и использование WATERMARKS не обеспечивают 100% защиту - виде

По статистике, более 79% утечек информации в российских компаниях происходит по вине инсайдеров. Из них более трети всех утечек приходится на бумажные копии, видео и фото с мобильных устройств. Почему системы класса DLP и использование Wate...

Cмотреть видео

Cмотреть видео