Код Безопасности: Способы защиты информации от НСД - часть 1 → Похожие видео ролики , Страница 16

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных средств защиты операционных систем ОС семейства Windows; - видах архитектуры средств защиты информации; - особенностях работы подсистем авторизации, управления доступом и контроля целостности, реализованных в современных средствах защиты информации. Выполнение слушателями практических заданий позволит получить базовые навыки настройки современных средств защ...

Подробнее в видео...

Подробнее в видео...

HD 00:15:28

JsonTV: Марина Мордасова: Acronis True Image 2019 и потребности пользователей в защите и хранении да

Как обеспечить актуальность решений в области резервного копирования и защиты данных, принимая во внимание удобство конечных пользователей, отметила Марина Мордасова, старший менеджер по управлению продуктом для конечных пользователей Acron...

Cмотреть видео

Cмотреть видео

HD 00:43:14

Код Безопасности: Автоматизация безопасности виртуальной инфраструктуры с помощью vGate

vGate - сертифицированное средство защиты платформ виртуализации, обеспечивающее контроль инфраструктуры, действий администраторов и фильтрацию сетевого трафика на уровне гипервизора: Вебинар будет интересен специалистам по информационной...

Cмотреть видео

Cмотреть видео

HD 00:03:46

GroupIB: Телефонные мошенники используют новый способ кражи денег у клиентов банков

Сергей Никитин, заместитель руководителя Лаборатории компьютерной криминалистики Group-IB, рассказал, как работает новая мошенническая схема с установкой программ удаленного доступа на смартфоны клиентов банков. Расскажем, как работает...

Cмотреть видео

Cмотреть видео

HD 00:21:05

Код Безопасности: АПКШ «Континент» версия 3.7. Практики использования

Доклад о производительности функционала VPN АПКШ (КК) и настройках, влияющих на скорость передачи данных при шифровании трафика.

Cмотреть видео

Cмотреть видео

HD 00:33:52

Код Безопасности: Авторизованное обучение 2019 по продуктам Кода Безопасности

Доклад посвящен реализации и развитию в 2019 году учебных программ по применению средств защиты «Кода Безопасности», предназначенных для различных категорий пользователей.

Cмотреть видео

Cмотреть видео

HD 00:25:35

Код Безопасности: vGate. Что нового, как обновиться до новой версии

Доклад посвящен следующим вопросам: - что представляет собой новый компонент vGate 4.1 – vNetwork, и как с его помощью осуществить сегментацию виртуальной инфраструктуры; - как изменилась процедура обновления vGate до новых версий; - какие ...

Cмотреть видео

Cмотреть видео

HD 00:09:04

voximplant: Как пользоваться блоком HTTP-запрос в Voximplant Kit. Часть 2

В этом видео мы продолжим рассказывать об интеграции Voximplant Kit со сторонними источниками при помощи http-запросов. - предыдущий ролик. Мы рассмотрим типы методов GET, POST, HEAD PUT и DELETE. Также мы расскажем о том, что предс...

Cмотреть видео

Cмотреть видео

HD 00:46:07

Autodesk CIS: Практика использования информационного моделирования на примере ИЦ "Сколково"

Секция "BIM: Управление проектами и работа с информацией". Практика использования информационного моделирования на примере ИЦ "Сколково". Волков Сергей, Меркулов Алексей, ООО "ОДАС "Сколково". Демонстрация примеров использования инфор...

Cмотреть видео

Cмотреть видео

HD 00:37:50

Autodesk CIS: Обучающий курс для начинающих продавцов Autodesk. Часть 1

Обучающий курс для начинающих продавцов Autodesk Содержание (нажимайте на время для перехода к соответствующему разделу): 4:08 – Введение 7:36 – Основные продукты 8:46 – Основные продукты - AutoCAD 12:45 – Основные продукты - 3ds Max 14:01 ...

Cмотреть видео

Cмотреть видео

HD 00:21:53

Autodesk CIS: Обучающий курс для начинающих продавцов Autodesk. Часть 2

Обучающий курс для начинающих продавцов Autodesk Содержание (нажимайте на время для перехода к соответствующему разделу): 0:10 – Лицензионное соглашение 0:47 – Лицензирование 3:26 – Виды лицензий 5:51 – Исключения 7:58 – Образовательные ли...

Cмотреть видео

Cмотреть видео

HD 00:20:31

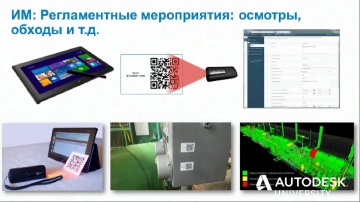

Autodesk CIS: Применение технологий информационного моделирования для решения задач эксплуатации пр

Секция "BIM для промышленных предприятий". Применение технологий информационного моделирования для решения задач эксплуатации промышленных объектов. Мариненков Денис, АО "НЕОЛАНТ". Совместная работа с системами ТОРО, тренажёры и подготовк...

Cмотреть видео

Cмотреть видео

HD 00:43:31

Информзащита: Радиопрограмма «Комплексное управление безопасностью» на Mediametrics

В радиопередаче Игорь Пекишев, директор центра разработки программного обеспечения компании «Информзащита», рассказал про практику управления доступом в мире и тенденции на рынке IDM России. Кроме того, он поделился видением развития продук...

Cмотреть видео

Cмотреть видео

HD 00:12:01

SCADA: ГИДРОПОНИКА С АВТОМАТИЧЕСКИМ УПРАВЛЕНИЕМ СВОИМИ РУКАМИ #ЧАСТЬ 1 - видео

Телеграм группа, где мы обсуждаем гидропонику и ее автоматизацию - https://t.me/joinchat/tYr9uRx84is1NzUy Это первое видео из цикла видеороликов по сборке систем гидропоники. Гидропоника — выращивание растений без грунта. Сегодня мы...

Cмотреть видео

Cмотреть видео

HD 01:26:14

Айдеко: Быстрое развертывание и настройка Ideco ICS: максимальная безопасность сети

Запись вебинара, посвященного вопросам установки и внедрения шлюза безопасности Ideco ICS. Мы расскажем о том, как быстро установить наш продукт и настроить его на максимальную безопасность. Вебинар будет полезен системным администраторам, ...

Cмотреть видео

Cмотреть видео

HD 00:36:52

Айдеко: Быстрая настройка Ideco ICS: максимальная безопасность сети

Вебинар, посвященный вопросам первоначальной настройки шлюза безопасности Ideco ICS. Настроить контентную фильтрцию, систему предотвращения вторжений и интеграцию сервера с Active Directory никогда еще не было так просто и быстро.

Cмотреть видео

Cмотреть видео

HD 00:22:04

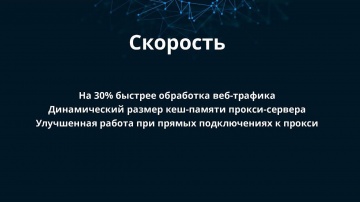

Айдеко: Шлюз безопасности Ideco ICS 7.4

На вебинаре рассказывается о новых функциях и возможностях Ideco ICS версии 7.4. Скачать Ideco ICS можно из личного кабинета (регистрация бесплатна, доступна бесплатная версия до 40 пользователей и не ограниченная 30-ти дневная тестовая вер...

Cмотреть видео

Cмотреть видео

HD 00:48:59

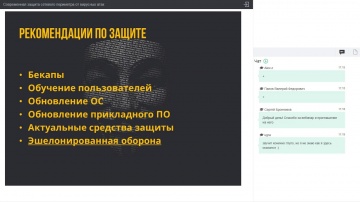

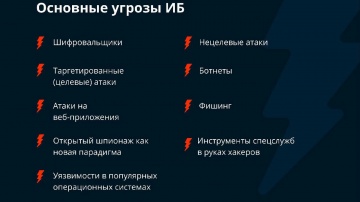

Айдеко: Современная защита сетевого периметра от вирусных атак

Приглашаем вас послушать запись вебинара, посвященный актуальным угрозам информационной безопасности. В связи с захлестнувшими мир вирусными атаками, становится очевидной необходимость усиления эшелонированной обороны от вирусных и таргетир...

Cмотреть видео

Cмотреть видео

HD 00:27:41

Айдеко: Ideco SMB: новые возможности бесплатной редакции шлюза безопасности

На вебинаре мы расскажем о входящих в редакцию модулях и возможностях по их настройке. Сделаем сравнение новой редакции с коммерческой редакцией Ideco ICS Enterprise, бесплатными шлюзами на Linux/FreeBSD и другими решениями.

Cмотреть видео

Cмотреть видео

HD 00:48:44

Айдеко: Ideco ICS 7 - почему для обеспечения максимальной защиты сети нужны обновления

Злоумышленники постоянно ищут новые векторы атак. Последствия вирусных атак WannaCry и бушующая в настоящее время эпидемия exPetya заставили многие организации всерьез задуматься над усилением средств информационной защиты. Почему защиты р...

Cмотреть видео

Cмотреть видео

HD 00:52:23

Айдеко: Современная защита сетевого периметра от вирусных атак

На вебинаре мы рассказали, как можно усилить защиту периметра от широкого спектра угроз: фишинга, ботнетов, вирусов, шифровальщиков, DoS-атак, спама, атак на веб-приложения, нецелевых и таргетированных атак.Также были даны советы по выбору ...

Cмотреть видео

Cмотреть видео

HD 00:51:51

Айдеко: Защита от шифровальщиков, криптомайнеров, ботнетов и других современных угроз

На вебинаре мы рассказали о средствах защиты от современных угроз информационной безопасности на сетевом периметре.

Cмотреть видео

Cмотреть видео

HD 00:14:41

Айдеко: Дизайн протоколов передачи данных. Часть 2.

Ведущий: Марк Коренберг, компания «Айдеко». Ведущий разработчик. Конференция DUMP Екатеринбург 25.05.2012 Секция «Только хардкор!» Доклад посвящен плюсам и минусам реализации различных сетевых протоколов поверх TСP. В докладе были рассмот...

Cмотреть видео

Cмотреть видео

HD 00:49:13

Айдеко: Ideco ICS: подписка на обновления и тех.поддержку для максимальной безопасности сети

В данном вебинаре мы рассказываем о необходимости современных решений для защиты от новых угроз и о том, зачем нужна подписка на обновления и тех. поддержку для шлюза безопасности Ideco ICS. О новых версиях ideco ICS, вышедших в 2017 году ...

Cмотреть видео

Cмотреть видео

00:13:17

Код безопасности: история компании и роль на рынке

Как изменились риски человечества при переходе в эпоху цифровой экономики, какие технологии будут править миром, и какие бизнес-стратегии позволят обезопасить мир вокруг рассказывает генеральный директор компании "Код безопасности" Андрей Г...

Cмотреть видео

Cмотреть видео

00:13:17

Код безопасности: как стать лучшим работодателем на рынке

Каков менталитет у ИТ-специалиста, и чем они отличаются от "обычных" людей. Как найти, вырастить и удержать талантливые кадры - практика взаимодействия с ВУЗами, а так же об идеальной мотивации и карьерных перспективах сотрудников. Герой п...

Cмотреть видео

Cмотреть видео

00:13:15

Код Безопасности: уникальность технологического подхода

Как перейти от "бумажной" безопасности к реальной, как обеспечить информационную безопасность по пяти направлениям одновременно и как упаковать сложные технологии в коробочные продукты. Герой программы: Андрей Голов, генеральный директор к...

Cмотреть видео

Cмотреть видео

00:13:29

Код Безопасности: секреты успешного взаимодействия с партнерами и заказчиками

Как создать экосистему доверия с клиентами, для чего компания инвестирует в специалистов заказчика, и как работает "конвейер" продаж во всех регионах страны рассказывает коммерческий директор компании "Код безопасности" Федор Дбар. Ведущий...

Cмотреть видео

Cмотреть видео

HD 01:05:16

Код Безопасности: Карантин из-за коронавируса. Что делать безопаснику?

На вебинаре мы ответим на следующие вопросы: - Как коронавирус Covid-19 повлияет на работу предприятия? - В чем подводные камни перевода сотрудников на удаленную работу? - Каковы ключевые компоненты политики удаленной работы? - ...

Cмотреть видео

Cмотреть видео

HD 08:01:24

«ИНФОТЕХ-2018» - XI Тюменский цифровой форум и выставка информационных технологий

XI Тюменский цифровой форум и выставка информационных технологий «ИНФОТЕХ-2018»ОРГАНИЗАТОРЫ: Правительство Тюменской областиЦЕЛЬ МЕРОПРИЯТИЯ: Обсуждение вопросов создания условий для эффективного оказания гражданам услуг в электронном виде,...

Cмотреть видео

Cмотреть видео

HD 00:13:17

Код безопасности: история компании и роль на рынке

Как изменились риски человечества при переходе в эпоху цифровой экономики, какие технологии будут править миром и какие бизнес-стратегии позволят обезопасить мир вокруг рассказывает генеральный директор компании "Код безопасности" - Андрей ...

Cмотреть видео

Cмотреть видео