Айдеко: Типовые ошибки в сетевой безопасности. Как их устранить → Похожие видео ролики , Страница 10

В марте мы выпустили онлайн-сервис для проверки защиты сети security.ideco.ru. За три месяца работы им воспользовалось больше 3000 человек. Мы проанализировали данные отчетов пользователей и готовы рассказать о часто встречающихся уязвимостях безопасности российских сетей. Вы узнаете: - самые частые ошибки в проектировании защитной инфраструктуры; - как повысить информационную безопасность в компании; - использование онлайн-сервисов для защиты сети.

Подробнее в видео...

Подробнее в видео...

HD 00:44:02

Код Безопасности: Обновление законодательства в области защиты объектов КИИ

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следую...

Cмотреть видео

Cмотреть видео

HD 00:00:58

КРОК: Информационная безопасность в КРОК

КРОК входит в пятерку крупнейших ИТ-компаний страны («РИА-Аналитика» 2011г., РА Эксперт 2010), в Топ-200 крупнейших частных компаний России (Forbеs).КРОК – облачный системный интегратор, работающий на рынке российских публичных облаков с...

Cмотреть видео

Cмотреть видео

HD 00:52:43

Код Безопасности: Производительность «Континент» 4 и факторы, влияющие на нее

АПКШ Континент - централизованный комплекс для защиты сетевой инфраструктуры и создания VPN-сетей с использованием алгоритмов ГОСТ: Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих орган...

Cмотреть видео

Cмотреть видео

00:13:11

Код Безопасности: зарубежная экспансия отечественных ИБ игроков

Экспертная программа «Код безопасности»: для чего отечественным компаниям из сферы информационной безопасности зарубежная экспансия? Как проводить ее без инвестиций? Как история разработки продуктов и особенности функционала помогают «Коду ...

Cмотреть видео

Cмотреть видео

HD 00:32:06

Айдеко: Ideco UTM Cookbook: контент-фильтр

Из видео вы узнаете, как работает контент-фильтр в шлюзе безопасности Ideco UTM: - возможности настройки контентной фильтрации для пользователей; - особенностях фильтрации HTTPS-трафика; - блокировки методов обхода фильтрации.

Cмотреть видео

Cмотреть видео

HD 00:30:43

Айдеко: Ideco UTM Cookbook: авторизация пользователей

Вебинар посвящен возможностям авторизации пользователей на шлюзе безопасности Ideco UTM. Вы узнаете: - о настройках интеграции c Active Directory для авторизации пользователей; - о других способах авторизации - IP, VPN, авторизации ч...

Cмотреть видео

Cмотреть видео

HD 00:39:21

Код Безопасности: Обновление до новых версий vGate

vGate - сертифицированное средство защиты платформ виртуализации, обеспечивающее контроль инфраструктуры, действий администраторов и фильтрацию сетевого трафика на уровне гипервизора: Вебинар будет интересен специалистам по информацион...

Cмотреть видео

Cмотреть видео

HD 00:01:53

JsonTV: ИБКВО 2019. Александр Новожилов. «АйТи БАСТИОН»: Информационная безопасность актуальна как н

Интервью с Александром Новожиловым, генеральным директором ООО «АйТи БАСТИОН» в рамках работы конференции «Информационная безопасность АСУ ТП критически важных объектов». Седьмая конференция «Информационная безопасность АСУ ТП критически в...

Cмотреть видео

Cмотреть видео

00:13:25

Код Безопасности: Код Безопасности: особенности работы с зарубежными заказчиками

Экспертная программа «Код безопасности»: Особенности работы с зарубежными заказчиками. Какие рынки демонстрируют наибольший интерес к решениям по информационной безопасности, какие вопросы чаще всего задают зарубежные заказчики, и в чем за...

Cмотреть видео

Cмотреть видео

HD 00:13:45

Построение безопасной платформы умного города. Безопасность решений IoT

Выступление начальника отдела обеспечения информационной безопасности МТС Андрея Дугина в рамках сессии: «Форум НСБ России «Безопасная столица», прошедшей на бизнес-форуме SayFuture Security Тема выступления: «Построение безопасной пла...

Cмотреть видео

Cмотреть видео

HD 00:52:53

Код Безопасности: Какие продукты «Кода безопасности» защитят конечные точки в среде Windows-Linux?

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следую...

Cмотреть видео

Cмотреть видео

HD 00:06:08

Айдеко: Ideco UTM Cookbook: установка на Hyper-V - видео

Настройка виртуальной машины Microsoft Hyper-V и установка Ideco UTM. Подробнее об особенностях настройки гипервизоров для Ideco UTM смотрите в документации: http://doc.ideco.ru/pages/viewpage.action?pageId=4...

Cмотреть видео

Cмотреть видео

HD 00:34:18

Код Безопасности: Защита данных при работе с единой биометрической системой (ЕБС)

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности».На вебинаре мы ответим на следующи...

Cмотреть видео

Cмотреть видео

HD 00:44:03

Код Безопасности: Особенности перехода с АПКШ «Континент» 3.7 на АПКШ «Континент» 3.9

АПКШ Континент - централизованный комплекс для защиты сетевой инфраструктуры и создания VPN-сетей с использованием алгоритмов ГОСТ: Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих ор...

Cмотреть видео

Cмотреть видео

HD 00:12:59

Айдеко: Ideco UTM Cookbook: фильтрующий прокси-сервер

А вы знали, что для использования современных средств управления трафиком, ваш межсетевой экран или маршрутизатор не обязательно заменять? Приглашаем вас на третий обучающий вебинар по продукту Ideco UTM. Мы расскажем, как работает Ideco ...

Cмотреть видео

Cмотреть видео

00:53:39

Код Безопасности: Доверять ли компьютеру генерацию «случайных» чисел?

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на следую...

Cмотреть видео

Cмотреть видео

HD 00:13:31

Айдеко: Ideco UTM - межсетевой экран нового поколения

Краткая презентация шлюза безопасности Ideco UTM от компании Айдеко. Основные возможности модулей глубокого анализа трафика и блокирования угроз безопасности. Проверить насколько ваша сеть защищена от веб-угроз вы можете с помощью сервиса:...

Cмотреть видео

Cмотреть видео

HD 00:53:52

Цифровизация: Россия в движении Сможет ли цифровизация дорог повысить безопасность движения - видео

В студии генеральный директор «РТ-Инвест Транспортные системы» и директор ассоциации «Цифровой транспорт и логистика» Антон Замков. Ведущие: Антон Челышев и Наталья Агре. Вы можете задавать свои вопросы в прямом эфире по телефону 8-8...

Cмотреть видео

Cмотреть видео

HD 00:00:36

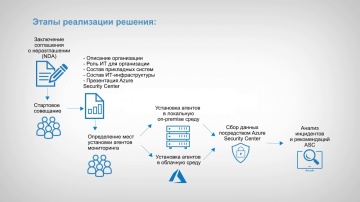

Softline: Azure Security Center - безопасность данных и защита от угроз

Как обеспечить безопасность данных? С помощью единой службы – центра безопасности Azure, Azure Security Center.

Cмотреть видео

Cмотреть видео

HD 00:27:39

Цифровизация: Сергей Михайлин (Siemens) — Типовые сценарии цифровизации от Сименс - видео

Запись доклада IV международной научно-технической конференции «Направления цифровизации в промышленности». Екатеринбург, 3-4 октября 2018 года.

Cмотреть видео

Cмотреть видео

HD 00:20:14

Код Безопасности: Развертывание подчиненного узла безопасности Континент 4

Записывайтесь на тестирование www.continent4.ru

Cмотреть видео

Cмотреть видео

HD 00:35:07

Айдеко: Защита сети на новейшей платформе - Ideco SX+

Думаете про замену оборудования защиты сети на более современное? Смотрите вебинар, мы расскажем о новой аппаратной платформе Ideco UTM: SX+. Сервер на процессоре 7-го поколения и компактном SSD-диске не имеет движущихся частей и работ...

Cмотреть видео

Cмотреть видео

HD 00:30:27

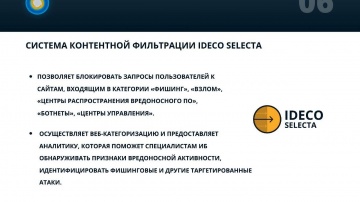

Айдеко: Упреждающая блокировка веб-угроз

Системы контентной фильтрации — не только способ контроля доступа к информации и защиты от перегрузки интернет-канала. При правильном применении — это мощный инструмент для упреждающей блокировки веб-угроз. Узнайте о современном подходе к...

Cмотреть видео

Cмотреть видео

HD 01:03:09

Код Безопасности: Сертифицированный Linux или наложенные средства защиты. Что выбрать?

Secret Net LSP - сертифицированное средство защиты информации от несанкционированного доступа для операционных систем семейства Linux: На вебинаре мы ответим на следующие вопросы: - Как эволюционировала система защиты от несанкциониров...

Cмотреть видео

Cмотреть видео

HD 00:05:56

Айдеко: Ideco UTM Cookbook: регистрация сервера

Инструкция по регистрации сервера Ideco UTM и управлению лицензиями в личном кабинете my.ideco.ru Скачать Ideco UTM и получить тестовую либо бесплатную лицензию на него вы можете на сайте: https://my.ideco.ru

Cмотреть видео

Cмотреть видео

HD 00:07:07

Айдеко: Ideco UTM cookbook: ограничение скорости

Описание возможностей и настроек модуля "Ограничение скорости", для управления полосой пропускания. Мы рассказали также, как увеличить скорость интернета за счет кэширования веб-трафика и DNS-запросов, а также блокирования пожирателей трафи...

Cмотреть видео

Cмотреть видео

HD 00:04:27

Айдеко: Ideco UTM cookbook: контроль приложений

Описание возможностей и настроек модуля "Контроль приложений", позволяющего осуществлять фильтрацию трафика на уровне Layer-7.

Cмотреть видео

Cмотреть видео

HD 00:25:39

Симуляторы ПО: безопасное пространство для отработки новых навыков

Конференция Competentum, 28 марта 2019 Виталий Фуфаев, Начальник отдела развития технологий онлайн обучения. ФК Открытие.

Cмотреть видео

Cмотреть видео

HD 01:23:03

Аладдин Р.Д.: А.Г. Сабанов на XI Уральском форуме: Безопасность ЕБС

Эксперты обсудили самые острые вопросы информационной безопасности, связанные с биометрической аутентификацией в российских банках. В среду, 20 февраля 2019 года, на XI Уральском форуме "Информационная безопасность финансовой сферы" пр...

Cмотреть видео

Cмотреть видео

HD 01:22:55

Код Безопасности: Анализ требований Банка России по защите информации в кредитных организациях

На вебинаре мы ответим на следующие вопросы: - Какие нормативные акты кроме 683-П необходимо проанализировать для полного понимания темы? - Какова последовательность действий банка по выполнению требований нормативных актов? ...

Cмотреть видео

Cмотреть видео