КРОК: Защита персональной информации в эпоху соцсетей → Похожие видео ролики , Страница 4

Евгений Дружинин, ведущий эксперт по информационной безопасности КРОК, в эфире Первого канала рассказал о возможностях обезопасить свои данные.

Подробнее в видео...

Подробнее в видео...

HD 00:02:59

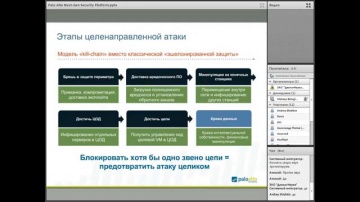

КРОК: Можно ли промышленным предприятиям обойти кибератаки?

Каждый день 90% компаний становятся жертвами целевых атак. 9 из 10 даже не замечают, что их взломали. А среднее время обнаружения длится до 200 дней! Для производства успешная атака грозит отключением электроэнергии, сбоем транспортного со...

Cмотреть видео

Cмотреть видео

HD 00:09:41

КРОК: 15 (с небольшим) вопросов энергетикам

Каверзных и наивных, профессиональных и околопрофессиональных, серьезных и с подвохом — у нас скопилось много вопросов по энергетике, которые мы задали отраслевой команде. Директор по развитию бизнеса КРОК в энергетике Андрей Григорье...

Cмотреть видео

Cмотреть видео

HD 00:17:05

НАВИТОРИНГ-2015. Региональная навигационно информационная система нового поколения

Доклад: Региональная навигационно-информационная система нового поколения, интегрированная с геоинформационным порталом Субъекта Федерации Анатолий Курманов, генеральный директор Геолайф Эшелон

Cмотреть видео

Cмотреть видео

HD 00:11:56

НАВИТОРИНГ-2015. Некорректируемость информации в системах, использующих сигналы ГНСС

Доклад: Некорректируемость информации в системах, использующих сигналы ГНСС для мониторинга автомобильного транспорта Виктор Прокопенко, директор по развитию ЗАО "АТЛАС- КАРТ"

Cмотреть видео

Cмотреть видео

00:52:00

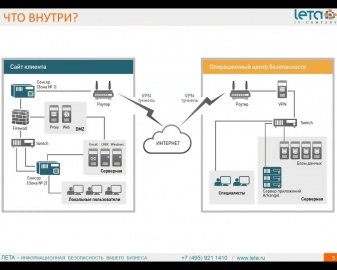

Вебинар. Управление информационной безопасностью в соответствии с ISO 27001

Вебинар компании LETA от 04.09.2013г. на тему "Управление информационной безопасностью в соответствии с ISO/IEC 27001:2005".Ведущий вебинара - Чапоргина Алена. Программа вебинара: 1. О стандарте ISO/IEC 27001:2005 2. Система управления и...

Cмотреть видео

Cмотреть видео

HD 01:13:55

Вебинар Аттестация информационных систем по требованиям безопасности ФСТЭК России 2015 05 20 10 30

HD 00:02:10

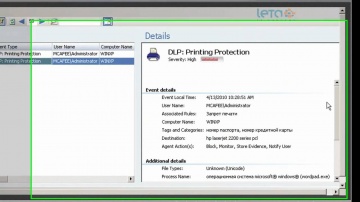

McAfee Host DLP - защита от печати

Описание возможности McAfee Host DLP по запрету печати конфиденциальной информации на принтер или PDF файл.

Cмотреть видео

Cмотреть видео

00:03:35

Кому нужны персональные данные?

Евгений Царев эксперт по информационной безопасности отвечает на вопросы Первого канала по теме защиты персональных данных

Cмотреть видео

Cмотреть видео

HD 00:31:46

Вебинар Мониторинг информационной безопасности 24 7 2015 04 15 10 30

Видио вебинар Мониторинг информационной безопасности 24 7 2015 04 15 10 30.

Cмотреть видео

Cмотреть видео

01:17:55

Вебинар. Построение защиты виртуальной инфраструктуры

Вебинар компании LETA от 01.11.2013 г. на тему "Построение защиты виртуальной инфраструктуры"Докладчики: Панин Сергей -- инженер по системам информационной безопасности компании LETA Барышев Сергей -- инженер по системам информационной бе...

Cмотреть видео

Cмотреть видео

00:31:25

Создаем информационную систему теплосбытовой компании

Бизнес-завтрак для теплосбытовых компаний. Рекомендации по внедрению биллинга

Cмотреть видео

Cмотреть видео

HD 01:14:52

Вебинар: Управление инцидентами информационной безопасности с помощью R-Vision (26 сентября 2013 г.)

Запись вебинара "Управление инцидентами информационной безопасности с помощью RVision"Программа вебинара:- обзор текущих требований по регистрации инцидентов информационной безопасности, включая требования указания Банка России № 3024-У - о...

Cмотреть видео

Cмотреть видео

HD 01:10:56

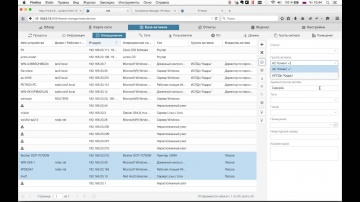

Вебинар: Инвентаризация и управление информационными активами

Запись вебинара от 12 марта 2015 года.

Cмотреть видео

Cмотреть видео

HD 00:08:05

Возможности информационного моделирования как средства накопления, сохранения и управления инженерны

Возможности информационного моделирования как средства накопления, сохранения и управления инженерными данными на протяжении жизненного цикла объекта.

Cмотреть видео

Cмотреть видео

HD 00:25:27

Томский кластер "Информационные технологии и электроника" вчера, сегодня и завтра

О Томском кластере "Информационные технологии и электроника Томской области", его истории, проектах, взаимодействии предприятий и власти рассказывает исполнительный директор ассоциации участников кластера Игорь Соколовский.

Cмотреть видео

Cмотреть видео

HD 00:03:01

Cybertinel: Защита инфраструктуры от уязвимостей нулевого дня

«Астерос Информационная безопасность» предлагает решение для защиты инфраструктуры заказчика от уязвимостей «нулевого дня» и расследования хакерских атак с помощью технологий ведущего израильского производителя Cybertinel. Включите рус...

Cмотреть видео

Cмотреть видео

HD 00:15:02

Конференция по информационной безопасности Secure IT World

2 октября состоялась конференция по информационной безопасности «Secure IT World». Санкт-Петербургский клуб ИТ-директоров «SPb CIO Club» лишний раз доказал, что знает как проводить лучшие мероприятия в Санкт-Петербурге. Конференция «S...

Cмотреть видео

Cмотреть видео

HD 00:06:31

Secure IT World 2016: тренды мира информационной безопасности

В октябре 2016 года состоялась Конференция по информационной безопасности «Secure IT World 2016». Актуальность данного мероприятия отмечается необходимостью развития и повышения уровня защиты информации, применяя новейшие программные обеспе...

Cмотреть видео

Cмотреть видео

HD 00:06:11

II Форум по информационным технологиям в образовании Университет Будущего

15 мая в гостиничном комплексе Park Inn Прибалтийская прошел II Форум по информационным технологиям в образовании "Университет Будущего", на котором собрались работники и руководители высшей школы, ИТ-директора, ведущие специалисты в област...

Cмотреть видео

Cмотреть видео

HD 00:48:50

Вебинар по вопросам практической реализации требований законодательства «О персональных данных»

Мы провели очередной вебинар по вопросам практической реализации требований законодательства «О персональных данных». Тема очень живая.На вебинаре мы затронули такие интересные вопросы как:- проблемы и сложности, с которыми вы столкнулись п...

Cмотреть видео

Cмотреть видео

HD 00:44:50

«ДиалогНаука»: Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре будут рассмотрены ключевые этапы создания и в...

Cмотреть видео

Cмотреть видео

HD 00:53:24

Ксения Засецкая - Управление инцидентами информационной безопасности от А до Я

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз. На вебинаре рассмотрены ключевые этапы создания и внедрения процессов управления инци...

Cмотреть видео

Cмотреть видео

HD 00:17:17

Опыт АО «ДиалоНаука» по построению систем защиты от целенаправленных атак

В настоящее время целенаправленные атаки являются наиболее опасными и актуальными для большинства компаний. По мере развития средств защиты, совершенствуются и злоумышленники. В рамках вебинара будет рассмотрен опыт АО «ДиалоНаука» по постр...

Cмотреть видео

Cмотреть видео

HD 01:08:15

Персональные данные - правоприменительная практика

Один из самых интересных и животрепещущих вопросов в теме персональных данных – как регуляторами на практике применяется 152-ФЗ и соответствующие подзаконные акты? Вопрос этот важный, ведь без ответа на него не удастся грамотно организовать...

Cмотреть видео

Cмотреть видео

HD 01:09:19

Презентация концепции защиты корпоративных сетей на базе продуктов Palo Alto Networks

Существующие средства защиты в корпоративных сетях не справляются с современными методами атак. Одним из вариантов решения проблемы является пересмотр существующих подходов и технологий защиты и переход на использование систем безопасности ...

Cмотреть видео

Cмотреть видео

HD 00:59:21

Вебинар: Защита АСУ ТП на уровне АСУ ТП

В рамках вебинара спикер расскажет о возможных подходах к обеспечению кибербезопасности, строящихся на интеграции кибербезопасности в технологические процессы, о реализации технических мер защиты на уровне контроллеров и SCADA-систем. Также...

Cмотреть видео

Cмотреть видео

HD 00:41:03

Обзор комплексной системы защиты Websense TRITON APX - спикер Роман Ванерке

На вебинаре слушатели ознакомятся с новыми возможностями комплексной системы защиты Websense TRITON APX, обеспечивающей защиту от веб-угроз и управление доступом к ресурсам сети Интернет, защиту электронной почты и полноценную промышленную ...

Cмотреть видео

Cмотреть видео

HD 00:56:36

Действительно комплексный подход к защите АСУ ТП - вебинар проводит Дмитрий Ярушевский

В рамках вебинара «Действительно комплексный подход к защите АСУ ТП», докладчик расскажет об основных отличиях процесса обеспечении информационной безопасности (ИБ) в АСУ ТП от аналогичного в «классических ИТ-системах», а также о том, на чт...

Cмотреть видео

Cмотреть видео

HD 00:57:38

Что надо знать для управления инцидентами информационной безопасности - Спикер: Ксения Засецкая

Управление инцидентами информационной безопасности один из ключевых процессов, направленный на снижение размера потенциального ущерба от реализации угроз информационной безопасности. На вебинаре были рассмотрены ключевые этапы создания и вн...

Cмотреть видео

Cмотреть видео

HD 00:27:48

Система защиты от целенаправленных атак - FireEye

Угрозы Advanced Persistent Threat (APT), связанные с целевыми атаками злоумышленников, использующие уязвимости «нулевого дня», являются наиболее опасными и актуальными для большинства компаний. В рамках вебинара рассмотрен способ защиты от ...

Cмотреть видео

Cмотреть видео