ДиалогНаука: «Практическая реализация требований по обработке и обеспечению безопасности -152ФЗ» → Похожие видео ролики , Страница 29

Компания «ДиалогНаука» провела очередной вебинар по вопросам реализации требований законодательства, предъявляемых при обработке и обеспечении безопасности персональных данных. Как обычно, основной упор сделан на практическую реализацию указанных требований и правоприменительную практику. В этом видео мы поделимся нашим опытом реализации комплексных проектов по тематике персональных данных, опытом сопровождения наших Заказчиков в ходе последних проверок регуляторами, расскажем о проблемах, с которыми сталкиваются Операторы, и о том, как эти проблемы разрешить. Основные вопросы, кото...

Подробнее в видео...

Подробнее в видео...

HD 00:13:13

JsonTV: Особенности национальной безопасности КИИ. ИНФОВОТЧ АРМА

Трифонов Федор Владимирович, Руководитель отдела технического сопровождения продаж, ИНФОВОТЧ АРМА. Десятая юбилейная конференция «Информационная безопасность автоматизированных систем управления технологическими процессами критически важных...

Cмотреть видео

Cмотреть видео

HD 01:20:55

DevOps: Безопасность контейнеров, интеграция проверок безопасности и пайплайны // Курс «DevOps практ

На этом открытом уроке мы рассмотрим основные виды анализа, применяемые в проверках цифровых продуктов, и то, как они интегрируются в пайплайны CI/CD «DevOps практики и инструменты» - https://otus.pw/Sl2v/ Пройдите опрос по итогам меропри...

Cмотреть видео

Cмотреть видео

HD 00:10:27

Код ИБ: Российская альтернатива импортным шлюзам веб-безопасности - видео Полосатый ИНФОБЕЗ

Российская альтернатива импортным шлюзам веб-безопасности ДЕНИС БАСКАКОВ Директор по развитию бизнеса Единый центр компетенций «Восток», Ростелеком-Солар #codeib #РостелекомСолар КОД ИБ: семейство проектов, главная миссия которых — делат...

Cмотреть видео

Cмотреть видео

HD 00:12:27

Код ИБ: Сетевая безопасность с универсальным шлюзом Traffic Inspector Next Generation - видео Полоса

Сетевая безопасность с универсальным шлюзом Traffic Inspector Next Generation ЕКАТЕРИНА ЛАЗАРЕВА Руководитель отдела заботы о партнёрах Smart-Soft #codeib #SmartSoft КОД ИБ: семейство проектов, главная миссия которых — делать мир информа...

Cмотреть видео

Cмотреть видео

HD 00:23:57

JsonTV: Цифровая трансформация - ИТ обеспечение - видео

Дмитрий Пшиченко, директор по информационным технологиям, Highland Gold Mining Limited.Конференция Digital Transformation Day, организованная и проведенная TAdviser. Представители бизнеса и государства в рамках своих докладов изложили собст...

Cмотреть видео

Cмотреть видео

00:06:40

Информатика и вычислительная техника. Программное обеспечение автоматизированных систем - вид

Информатика и вычислительная техника. Программное обеспечение автоматизированных системУральский государственный экономический университет

Cмотреть видео

Cмотреть видео

HD 00:53:58

ДиалогНаука: ВЕБИНАР: НОВЫЕ ВОЗМОЖНОСТИ ДЛЯ ПРЕДОТВРАЩЕНИЯ APT-АТАК С XELLO DECEPTION 5.0

Сегодня в условиях размытого периметра злоумышленники успешно обходят классические системы защиты. Медианное время их незаметного присутствия в сети составляет 21 день, согласно данным Mandiant. За это время можно добраться до ценных активо...

Cмотреть видео

Cмотреть видео

HD 00:02:42

CSoft: Просмотр серийных номеров программного обеспечения SOLIDWORKS - видео - SOLIDWORKS

Посмотрев данный видеоролик, вы всегда сможете найти серийные номера вашего продукта SOLIDWORKS. Дополнительно показано местонахождение активации и деактивации лицензий. По вопросам обучения и приобретения SOLIDWORKS обращайтесь:

Cмотреть видео

Cмотреть видео

HD 00:47:59

ДиалогНаука: Современные методы борьбы с инсайдерскими утечками конфиденциальных документов - видео

С каждым годом все большее число утечек приходится на такие каналы как мессенджеры и сеть. По данным исследований, за первый квартал 2022 года на них пришлось более 74% всех утечек. Зачастую именно там появляются скомпрометированные докумен...

Cмотреть видео

Cмотреть видео

HD 01:36:14

Аладдин Р.Д.: Безопасная установка и обновление программного обеспечения в Astra Linux на примере S

Запись совместного вебинара "Аладдин Р.Д." и ГК "Астра". Он состоялся 17 ноября 2022 г. и был посвящен практике безопасной установки и обновления программного обеспечения в ОС Astra Linux на примере Secret Disk. Ссылка на презентацию к веб...

Cмотреть видео

Cмотреть видео

HD 00:35:13

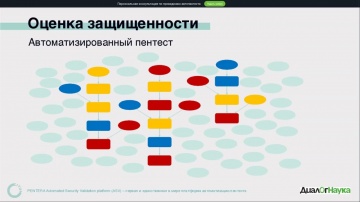

ДиалогНаука: ВЕБИНАР: УСИЛЕНИЕ ПРАКТИК АНАЛИЗА ЗАЩИЩЕННОСТИ СРЕДСТВАМИ АВТОМАТИЗАЦИИ

О ЧЕМ ЭТОТ ВЕБИНАР: - Наиболее распространенные методы анализа защищенности; - Совокупный результат от объединения разных подходов c автопентестом; - Оценки экономического эффекта от внедрения автоматического пентеста. Спикеры: Валерий ...

Cмотреть видео

Cмотреть видео

HD 00:45:56

PLM: T-FLEX PLM 2022 - Управление проектами, управление требованиями, PDM - видео

IT-Форум «T-FLEX PLM 2022. Отечественные решения для проектирования изделий любой сложности» Доклад "Разработка изделий на платформе T-FLEX PLM" Докладчик: Кочан И.Н., Заместитель генерального директора по развитию PLM-технологий

Cмотреть видео

Cмотреть видео

HD 00:13:00

ИТРП: 1C:ERP. Особенности обеспечения производства перемещением - видео

При планировании этапов в графике производства 1C:ERP учитывает как доступность производственных мощностей, так и сроки обеспечения этапов материалами. Например, если материалы передаются в производственное подразделение со склада, а н...

Cмотреть видео

Cмотреть видео

HD 00:17:02

JsonTV: Производительность, безопасность, охрана труда персонала - повышение с помощью цифровых инст

Денис Перегудов, Заместитель генерального директора, Ctrl2GO. СЕКЦИЯ «ИТ В ГОССЕКТОРЕ». CNews FORUM 2022: Информационные технологии завтра - 15-ое ежегодное мероприятие. Представители бизнеса, госструктур, ИТ-компаний, а также независимые э...

Cмотреть видео

Cмотреть видео

HD 00:11:15

JsonTV: Отсутствие полного импортозамещения - проблема для безопасности и для ИТ инфраструктуры

Ермаков Андрей Сергеевич Заместитель директора ФКУ "ГосТех". 2-й Международный форум цифровой трансформации безопасности государства «ЦИФРОТЕХ», в рамках XXVI Международной выставки средств обеспечения безопасности государства «ИНТЕРПОЛИТЕХ...

Cмотреть видео

Cмотреть видео

HD 00:03:50

Информзащита: Системный интегратор «Информзащита» обеспечивает безопасное ведение бизнеса

Ведущие государственные и коммерческие организации доверяют нам защиту своих информационных систем и инфраструктуры. Эксперты компании реализовывают ИБ-проекты любой сложности. Наши специалисты занимаются защитой объектов критической инфра...

Cмотреть видео

Cмотреть видео

HD 01:09:33

СКАНПОРТ: Печать ценников и этикеток с ТСД. Практические кейсы

Мы провели вебинар, на котором рассказали, как автоматизировать печать ценников и этикеток, используя принтер, ТСД и ПО DataMobile. Также рассказали, когда лучше использовать мобильные принтеры, а когда — стационарные. Сделали обзор самых ...

Cмотреть видео

Cмотреть видео

HD 00:27:23

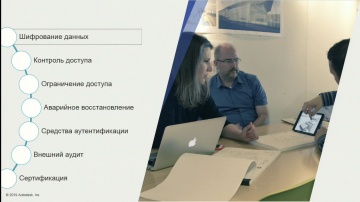

Autodesk CIS: Все что вы хотели знать о безопасности BIM 360, но боялись спросить

Секция: Цифровая трансформация строительной отрасли с BIM 360. Зал Москва 1. Докладчик: Владимир Елисеев, менеджер по развитию бизнеса, Autodesk Основополагающие аспекты безопасности работы как самих сервисов BIM 360, так и данных, которы...

Cмотреть видео

Cмотреть видео

HD 00:37:24

СёрчИнформ: Что должна уметь SIEM: новые требования к функционалу - видео

SIEM-система обеспечивает комплексный аудит всей ИТ-инфраструктуры и выявляет угрозы по совокупности событий, которые по отдельности выглядят не опасными. Руководитель отдела аналитики «СёрчИнформ» Алексей Парфентьев рассказал, как SIEM это...

Cмотреть видео

Cмотреть видео

HD 00:13:06

Yandex.Cloud: Безопасность в облаке: за что действительно стоит переживать? - видео

Вступайте в комьюнити пользователей Yandex Datalens: https://t.me/YandexDataLens Почему облако безопаснее, чем сервер среднестатической компании? Как разделять ответственность и управлять правами доступа? В видео посмотрим, как устроена без...

Cмотреть видео

Cмотреть видео

HD 00:14:11

Разработка 1С: №11 1С: Практические задачи. Ввод на основании. Расширение конфигурации. Часть№1 #1С

1с программирование с нуля | Теория | Практические задачи | Решаем рабочие задачи и рассматриваем практические примеры разработки. ==================================== Всем спасибо за просмотр! Ставьте

Cмотреть видео

Cмотреть видео

HD 00:18:30

АСУ ТП: Сетевая безопасность АСУ ТП: ожидание и реальность - видео

Как выявить несанкционированный доступ в сеть АСУ ТП и построить сетевую безопасность. Безопасное удаленное подключение через ГОСТ-VPN для сетевой безопасности АСУ ТП. Настройка безопасности сети.Больше полезных материалов в наших соцсетях,...

Cмотреть видео

Cмотреть видео

HD 01:24:30

BIM: Russian BIM Days Model Studio Строительные решения Практические приемы - видео

0:00 Приветствие Генерального директора Ловковой Елены. Что нас ждет на вебинаре и представление спикера 04:39 Загрузка сетки Генплана из CADLib в ModelStudio CS Строительные решения 11:33 Загрузка опорной архитектуры из CADLib в ModelStudi...

Cмотреть видео

Cмотреть видео

HD 00:28:31

Код ИБ: Контроль безопасности системного ПО и обновлений - видео Полосатый ИНФОБЕЗ

Контроль безопасности системного ПО и обновлений Соленик Всеслав Директор по кибербезопасности, СберТех #codeib #Итоги #СберТех КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным...

Cмотреть видео

Cмотреть видео

HD 00:19:47

Код ИБ: Shift Left Security: как подружить безопасность и продуктовые команды - видео Полосатый ИНФО

Shift Left Security: как подружить безопасность и продуктовые команды Волдохин Сергей Директор, Антифишинг #codeib #Итоги #Антифишинг КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и по...

Cмотреть видео

Cмотреть видео

HD 00:26:50

Код ИБ: Полный DevOps! Как встроить практики безопасности в стремительные процессы - видео Полосатый

Полный DevOps! Как встроить практики безопасности в стремительные процессы Архипова Мона Независимый эксперт по ИТ и ИБ #codeib #Итоги КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и п...

Cмотреть видео

Cмотреть видео

HD 00:13:07

Код ИБ: Культура безопасности субъекта КИИ - видео Полосатый ИНФОБЕЗ

Культура безопасности субъекта КИИ Комаров Валерий Начальник отдела обеспечения осведомленности управления ИБ, ДИТ г. Москвы #codeib #итоги КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности просты...

Cмотреть видео

Cмотреть видео

HD 00:22:37

Код ИБ: Культура безопасности: ожидания и реальность. Как перейти от слов к делу - видео Полосатый И

Культура безопасности: ожидания и реальность. Как перейти от слов к делу Волдохин Сергей Директор, Антифишинг #codeib #итоги #Антифишинг КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и...

Cмотреть видео

Cмотреть видео

HD 00:43:10

PLM: Цели и требования к проектированию. Product Lifecycle Management | С. Руман (Осенняя школа ФС 2

Сергей Руман, судья конструкции и сотрудник ДЦТМ ЛАНИТ расскажет о некоторых моментах правильной постановки целей и требований, а так же о том, как правильно управлять данными требованиями во время реализации проекта с помощью PLM-систем. Н...

Cмотреть видео

Cмотреть видео

HD 00:22:29

JsonTV: Импортозамещение: проблематика и практические шаги

Александр Дмитриев , эксперт по цифровой трансформации компании «Аквариус». Форум GIS DAYS 2022. Глобальная геополитическая трансформация, влекущая за собой тектонические изменения в мировой и российской экономике, которая отражается на все...

Cмотреть видео

Cмотреть видео