BIM: BIM&Security-2022. Номинация "Лучшая детализация BIM-модели" - видео → Похожие видео ролики , Страница 382

Выступление спикера победителя номинации "Лучшая детализация BIM-модели" Скачать плагин R-BIM для Autodesk Revit: http://projects.rubezh.ru/r-bim/?utm_source=youtube&utm_medium=bimsec22&utm_campaign=detalization Следите за нашими обновлениями: Яндекс.Дзен: https://zen.yandex.ru/id/6221c0e9bcca741a1986c3e1 VKontakte: https://vk.com/rmc_rubezh Telegram: https://t.me/rmc_rubezh

Подробнее в видео...

Подробнее в видео...

HD 00:03:17

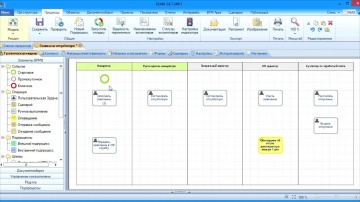

ELMA BPM — Моделирование цепочки задач операций (101-2-3)

Операции – это действия, выполняемые внутри процесса как людьми, так и информационными системами. На модели процесса операции располагаются внутри зон ответственности. Не допускается размещение операций за пределами или на границе зон ответ...

Cмотреть видео

Cмотреть видео

HD 00:40:48

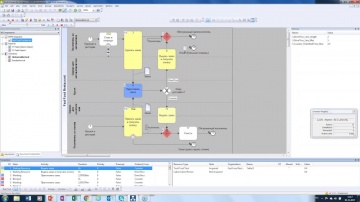

Вебинар: Имитационное моделирование бизнес процессов

Имитацию процессов используют, чтобы оптимизировать работу компаний, предварительно оценив эффект преобразований. Прежде чем внедрить изменения, компании могут определить, как новый или улучшенный бизнес-процесс может повлиять на работу ор...

Cмотреть видео

Cмотреть видео

HD 00:16:10

JsonTV: Сергей Брускин, РЭУ им. Плеханова: Развитие цифровых моделей корпоративного управления

Цифровые технологические тренды, цифровая экосистема и сервисы. Корпоративное управление в эпоху цифровой трансформации. Концептуальные рамки цифровой корпорации. Цифровая модель корпоративного управления. Сергей Брускин, канд. экон. наук,...

Cмотреть видео

Cмотреть видео

HD 00:10:26

JsonTV: Илья Белоглазов, Горный университет: Моделирование процесса измельчения в щековой дробилке

Задачи проекта. Щековые дробилки. Особенности моделирования. Экспериментальные данные. Построение параметрической подели. Сравнение результатов моделирования. Илья Белоглазов, к.т.н., Доцент кафедры Автоматизации технологических процессов ...

Cмотреть видео

Cмотреть видео

HD 00:11:42

JsonTV: Ольга Скоробогатова, Цетробанк: Модель государства и бизнеса нужно менять

Я вижу два принципиальных момента, которые мешают двигаться государству во взаимодействии с бизнесом. Прежде всего, пока государственные органы пытаются либо сохранить, либо изменить свои действующие процедуры и правила. Это тупиковый путь,...

Cмотреть видео

Cмотреть видео

HD 00:07:56

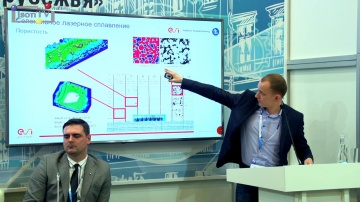

JsonTV: Виктор Борчевский, ESI Group: Прогнозирование при моделировании аддитивного производства

Выступление Виктора Борчевского, руководителя проектов в Представительстве ESI Group в РФ на на XII Петербургском Партнериате малого и среднего бизнеса «Санкт-Петербург – регионы России и зарубежья», на тему "Прогнозирование остаточных напр...

Cмотреть видео

Cмотреть видео

HD 00:01:54

Red Hat Security: Identity Management and Active Directory Integration (RH362)

Red Hat Security: Identity Management and Active Directory Integration (RH362) provides the skills to configure and manage IdM, the comprehensive Identity Management solution bundled with Red Hat® Enterprise Linux.Learn more: https://www.re...

Cмотреть видео

Cмотреть видео

HD 00:13:31

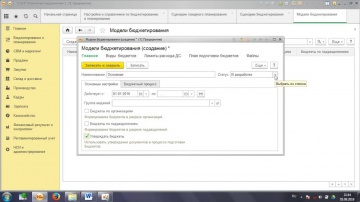

ВЦ «Раздолье»: Бюджетирование 1 Модель бюджетирования в "1С:ERP Управление предприятием 2"

Бесплатный курс "Бюджетирование, планирование и контроль" в "1С:ERP Управление предприятием 2", материалы курса доступны по ссылке http://razdolie.ru/edu

Cмотреть видео

Cмотреть видео

HD 00:07:20

JsonTV: Алексей Дуб, «Русатом-АТ»: Целевая модель в области аддитивных технологий – комплексное пред

Выступление Алексея Дуба, генерального директора ООО «Русатом – Аддитивные технологии», на панельной дискуссии «Комплексный продукт для аддитивного конструирования, производства и сертификации «Виртуальный принтер». В рамках V Международног...

Cмотреть видео

Cмотреть видео

HD 00:46:07

Autodesk CIS: Практика использования информационного моделирования на примере ИЦ "Сколково"

Секция "BIM: Управление проектами и работа с информацией". Практика использования информационного моделирования на примере ИЦ "Сколково". Волков Сергей, Меркулов Алексей, ООО "ОДАС "Сколково". Демонстрация примеров использования инфор...

Cмотреть видео

Cмотреть видео

HD 00:20:31

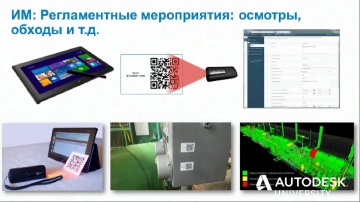

Autodesk CIS: Применение технологий информационного моделирования для решения задач эксплуатации пр

Секция "BIM для промышленных предприятий". Применение технологий информационного моделирования для решения задач эксплуатации промышленных объектов. Мариненков Денис, АО "НЕОЛАНТ". Совместная работа с системами ТОРО, тренажёры и подготовк...

Cмотреть видео

Cмотреть видео

HD 00:58:04

Digital Security: Безопасность машинного обучения: естественные проблемы искусственного интеллекта.

Вебинар Digital Security про ошибки, уязвимости и защиту алгоритмов искусственного интеллекта и машинного обучения. 1. Как реализуются атаки на алгоритмы машинного обучения: DeepFool, JSMA, FGSM и другие;2. Когда целесообразно использова...

Cмотреть видео

Cмотреть видео

HD 01:42:24

Университет Минстроя: BIM. Информационное моделирование в строительстве. Опыт Великобритании.

Университет Минстроя: BIM. Талапов В.В. Информационное моделирование в строительстве. Опыт Великобритании.

Cмотреть видео

Cмотреть видео

HD 00:26:52

Autodesk CIS: Проблемы информационного моделирования протяженных инфраструктурных проектов

Autodesk University Russia 2018. Москва, 3-4 октября 2018 http://au.autodesk.com/russia Вопросы использования ПО Autodesk можно обсудить на форуме: https://autode.sk/2OE1a1v BIM в инфраструктуре Проблемы информационного моделирования прот...

Cмотреть видео

Cмотреть видео

HD 00:20:44

Autodesk CIS: Dynamo для координатора. Набор скриптов для чистки проекта после невнимательного модел

Autodesk University Russia 2018. Москва, 3-4 октября 2018 http://au.autodesk.com/russia Вопросы использования ПО Autodesk можно обсудить на форуме: https://autode.sk/2OE1a1v Вопросы к представителям компании Autodesk можно также задать чер...

Cмотреть видео

Cмотреть видео

HD 00:07:58

JsonTV: Securika Moscow. Николай Птицын, ГК Синезиc: Опыт внедрения СКУД с мультибиометрией в бизнес

Выступление Николая Птицына, управляющего партнера ГК «Синезис», на конференции «Идентификация личности и контроль доступа», в рамках Securika Moscow 2019. Опыт внедрения СКУД с мультибиометрией в собственном офисе (более 1000 рабочих ...

Cмотреть видео

Cмотреть видео

HD 00:28:30

Autodesk CIS: Моделирование тепломеханических решений проекта котельной с использованием Autodesk Re

Autodesk University Russia 2018. Москва, 3-4 октября 2018 http://au.autodesk.com/russia Вопросы использования ПО Autodesk можно обсудить на форуме: https://autode.sk/2OE1a1v BIM в промышленных проектах Моделирование тепломеханических реше...

Cмотреть видео

Cмотреть видео

HD 00:18:31

Autodesk CIS: Интероперабельность в среде продуктов Autodesk при моделировании объектов транспорт ин

Autodesk University Russia 2018. Москва, 3-4 октября 2018 http://au.autodesk.com/russia Вопросы использования ПО Autodesk можно обсудить на форуме: https://autode.sk/2OE1a1v BIM в инфраструктуре Интероперабельность в среде продуктов Autod...

Cмотреть видео

Cмотреть видео

HD 00:30:12

Digital Security: вебинар "Испорченный телефон, или Безопасность мобильного ДБО"

1. Безопасны ли сервисы на стыке банковских систем и операторов сотовой связи? В фокусе внимания – "большая четвёрка" мобильных операторов и 16 ведущих банков страны. 2. Методы анализа защищенности мобильных приложений. 3. Типы ат...

Cмотреть видео

Cмотреть видео

HD 00:55:07

Digital Security: Вебинар "Процесс безопасной разработки. Анализ защищенности приложений".

Внедряем процесс безопасной разработки (SDL, SDLC) и отвечаем на вопросы: 1. Как и какими средствами нужно проводить анализ приложений? 2. Как проводить аудиты безопасности, не срывая график релизов? 3. Когда лучше создавать ...

Cмотреть видео

Cмотреть видео

HD 00:40:35

Digital Security: Вебинар по безопасности СКУД "Карточный домик".

1. Что такое СКУД и почему это один из главных рубежей в защите информации. 2. Замки, турникеты, шлюзы легко открываются при помощи карт-идентификаторов. Типы карт в современных СКУД, и почему одни лучше других. 3. Типовые атаки, связанны...

Cмотреть видео

Cмотреть видео

HD 00:57:21

Digital Security: Вебинар "Продажи без багов: цифровая безопасность платформ e-commerce"

1. Безопасность платформ e-commerce, основные угрозы на примерах из практики. 2. Несанкционированный доступ злоумышленника к аккаунтам пользователей и сотрудников. 3. Манипуляция с логикой работы сервисов электронной коммерции при прове...

Cмотреть видео

Cмотреть видео

HD 00:01:42

Digital Security: SDL и постоянный процесс анализа защищенности приложений. Подход

Для того, чтобы соблюсти современные требования к безопасности приложений, необходимо обеспечивать их защищенность уже на этапе написания кода. SDL (Security Development Lifecycle) – подход к разработке программного обеспечения, подразумева...

Cмотреть видео

Cмотреть видео

HD 01:12:30

Digital Security: Вебинар по безопасности Wi-Fi "Воздушная тревога".

1. Почему корпоративная беспроводная инфраструктура может оказаться слабым местом организации? 2. Атаки на сети Wi-Fi: типовые и неизвестные сценарии, последствия атак. Случаи из практики. 3. BYOD – зона повышенной опасности. ...

Cмотреть видео

Cмотреть видео

HD 00:08:33

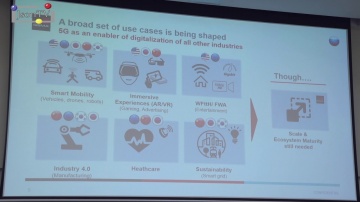

JsonTV: 5G - инновационный инструмент для бизнес моделей - Матс Гранрид, GSMA

Матс Гранрид, GSMA Круглый стол «О перспективах создания и развития сетей связи 5G в Российской Федерации» 30 января 2019. Аналитический центр при Правительстве Российской Федерации.

Cмотреть видео

Cмотреть видео

HD 01:21:26

Digital Security: Как не пойти ко дну реальная статистика взломов и стратегия защиты АТМ

Совместный вебинар NCR и 1. Достоверная статистика инцидентов информационной безопасности от вендора; 2. Инсайдерская информация о самых актуальных типах атак. В том числе, о классе атак повышенного уровня опасности Malware Jackpotting : M...

Cмотреть видео

Cмотреть видео

HD 00:44:31

Digital Security: Сотрудник–backdoor: современные приёмы социальной инженерии

Хакеры мастерски манипулируют не только системами, но и людьми. Рассказываем, почему большинство компаний уязвимы к атакам социальной инженерии, и к каким её видам - особенно. 1. Какими бывают атаки: с чего они начинаются и как развиваютс...

Cмотреть видео

Cмотреть видео

HD 00:00:46

Digital Security: Выходим из песочницы Microsoft Edge: 1-day exploit.

Эксплуатация цепочки уязвимостей (CVE-2017-0240 и CVE-2016-3309) для выхода из песочницы браузера Microsoft Edge и выполнения произвольных команд с повышенными привилегиями. Подробнее читайте в статье: https://habr.com/ru/company/dsec/blog...

Cмотреть видео

Cмотреть видео

HD 00:28:29

Autodesk CIS: Современные технологии численного моделирования...

AU Russia 2015: День для руководителей (7 октября 2015. Конгресс-парк "Рэдиссон Ройал Москва") Современные технологии численного моделирования при проектировании промышленных и транспортных объектов. Сергей Дубинский, Спектрум R&D autodes...

Cмотреть видео

Cмотреть видео

HD 00:07:14

JsonTV: Securika Moscow. Павел Голобородько, ЭсЭл Девелопмен: Цифровые полицейские Росгвардии и биом

Выступление Павла Голобородько, Директора по развитию компании «ЭсЭл Девелопмент», на конференции «Идентификация личности и контроль доступа», в рамках Securika Moscow 2019. Бизнес-модель E2E-решения для российского рынка на примере проект...

Cмотреть видео

Cмотреть видео