BIM: BIM&Security-2022. Номинация "Наибольшее количество элементов в BIM модели" - видео → Похожие видео ролики , Страница 387

Выступление победителя номинации "Наибольшее количество элементов в BIM модели" Скачать плагин R-BIM для Autodesk Revit: http://projects.rubezh.ru/r-bim/?utm_source=youtube&utm_medium=bimsec22&utm_campaign=kolichestvo Следите за нашими обновлениями: Яндекс.Дзен: https://zen.yandex.ru/id/6221c0e9bcca741a1986c3e1 VKontakte: https://vk.com/rmc_rubezh Telegram: https://t.me/rmc_rubezh

Подробнее в видео...

Подробнее в видео...

HD 00:44:31

Digital Security: Сотрудник–backdoor: современные приёмы социальной инженерии

Хакеры мастерски манипулируют не только системами, но и людьми. Рассказываем, почему большинство компаний уязвимы к атакам социальной инженерии, и к каким её видам - особенно. 1. Какими бывают атаки: с чего они начинаются и как развиваютс...

Cмотреть видео

Cмотреть видео

HD 00:00:46

Digital Security: Выходим из песочницы Microsoft Edge: 1-day exploit.

Эксплуатация цепочки уязвимостей (CVE-2017-0240 и CVE-2016-3309) для выхода из песочницы браузера Microsoft Edge и выполнения произвольных команд с повышенными привилегиями. Подробнее читайте в статье: https://habr.com/ru/company/dsec/blog...

Cмотреть видео

Cмотреть видео

HD 00:07:14

JsonTV: Securika Moscow. Павел Голобородько, ЭсЭл Девелопмен: Цифровые полицейские Росгвардии и биом

Выступление Павла Голобородько, Директора по развитию компании «ЭсЭл Девелопмент», на конференции «Идентификация личности и контроль доступа», в рамках Securika Moscow 2019. Бизнес-модель E2E-решения для российского рынка на примере проект...

Cмотреть видео

Cмотреть видео

HD 00:18:11

JsonTV: Securika Moscow. Александр Горшков, Прософт-Биометрикс: Биометрическая идентификация по вена

Выступление Александра Горшкова, Директора по развитию компании «Прософт-Биометрикс», на конференции «Идентификация личности и контроль доступа», в рамках Securika Moscow 2019. Биометрическая идентификация по венам ладони для организации д...

Cмотреть видео

Cмотреть видео

01:00:14

ДиалогНаука: ВЕБИНАР: SKYBOX SECURITY КАК ИНСТРУМЕНТ ПРЕДСКАЗАНИЯ ВЕКТОРОВ АТАК

С одной стороны, организации уже используют средства, которые сочетают в себе целый комплекс механизмов защиты на разных уровнях. С другой стороны, есть уязвимости, на эксплуатацию которых направлено большинство эксплойтов, используемых при...

Cмотреть видео

Cмотреть видео

HD 00:00:36

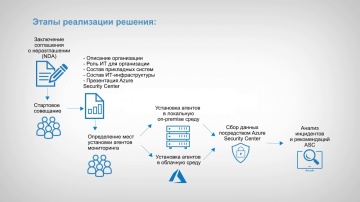

Softline: Azure Security Center - безопасность данных и защита от угроз

Как обеспечить безопасность данных? С помощью единой службы – центра безопасности Azure, Azure Security Center.

Cмотреть видео

Cмотреть видео

HD 00:35:54

Аладдин Р.Д.: JaCarta U2F и JaCarta SecurLogon — примеры многофакторной аутентификации...

Вебинар прошёл 28 мая 2019 г. на тему "JaCarta U2F и JaCarta SecurLogon — примеры многофакторной аутентификации без центра сертификации и домена". В ходе вебинара технический эксперт "Аладдин Р.Д." Дмитрий Шуралёв рассказал о вар...

Cмотреть видео

Cмотреть видео

HD 00:23:28

Айдеко: Security 2.0: как сисадмину спокойно уйти в отпуск

Скачать Ideco UTM: https://my.ideco.ru Приглашаем вас вебинар, посвященный обновленному сервису проверки безопасности сетевого периметра «Security 2.0: как сисадмину спокойно уйти в отпуск» Вы узнаете: как сервис проверяет средство з...

Cмотреть видео

Cмотреть видео

HD 00:48:01

Digital Security: Как пережить комплаенс? Оптимальный подход к выполнению требований регулятор

382-П, ГОСТ Р 57580.1,152-ФЗ, КИИ, 684-П, PCI DSS, GDPR, SWIFT... нормативов и стандартов ИБ становится больше с каждым годом. Чему соответствовать, чтобы не попасть под санкции и как провести оценку соответствия в компании максимально прос...

Cмотреть видео

Cмотреть видео

HD 00:02:31

GroupIB: Ренессанс шифровальщиков: Troldesh стал лидером по количеству атак

Больше половины всех почтовых рассылок вредоносных программ в первой половине 2019 пришлась на вирусы-шифровальщики, при этом самым популярным инструментом у киберпреступников оказался шифровальщик-криптомайнер Troldesh. Об этом в день откр...

Cмотреть видео

Cмотреть видео

HD 01:07:22

JsonTV: Securika Moscow. Дискуссия «Технологические точки роста СКУД»

Панельная дискуссия на конференции «Идентификация личности и контроль доступа», в рамках выставки Securika Moscow 2019. Организатор - Группа компаний ITE. Модератор: Александр Курилин, Генеральный директор компании Sigur Участники: - Леон...

Cмотреть видео

Cмотреть видео

HD 00:41:21

Код Безопасности: Концепция Hardware-based security - доверие в недоверенной среде

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». На вебинаре мы ответим на сл...

Cмотреть видео

Cмотреть видео

HD 00:03:59

Код Безопасности: Trusted Access Technologies – Security you can trust

Trusted Access Technologies is an independent cyber security solutions developer for enterprises and government agencies. You will learn the essence of our approach to information security, its advantages over traditional methods, as well a...

Cмотреть видео

Cмотреть видео

HD 00:01:53

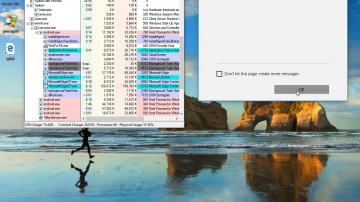

Digital Security: Instahook demo

Подделка screenlife. «Да я Мадонну лично знаю» - мы привыкли ставить под сомнение подлинность изображений (все в курсе возможностей фотошопа). Другое дело – видеозапись экрана устройства, ей доверия больше. Но спешим вас огорчить: чтобы под...

Cмотреть видео

Cмотреть видео

HD 00:02:36

GroupIB: Group-IB Secure Portal - client-side fraud prevention in real time

Prevention of client-side fraud and attacks across sessions, platforms, and devices in real time for online & mobile banking, ecommerce, and other online portals.

Cмотреть видео

Cмотреть видео

HD 00:02:16

GroupIB: Group-IB Secure Bank - client-side online fraud prevention in real time

Client-side fraud and attack prevention across sessions, platforms, and devices in real time for online & mobile banking.

Cмотреть видео

Cмотреть видео

HD 00:40:50

Digital Security: Грозовые облака: риски безопасности облачных сервисов

Рассматриваем вопрос безопасности облачной инфраструктуры с двух сторон: клиента и провайдера. В программе вебинара: 1. Технология OpenStack с точки зрения безопасности 2. Атаки на провайдера: доступ ко внутренней инфраструктуре, обх...

Cмотреть видео

Cмотреть видео

HD 00:28:51

Digital Security: 3D Secure, или что скрывается в механизмах безопасности онлайн-платежей — Александ

Ежедневно в мире совершаются миллионы онлайн-покупок. Объем отрасли e-commerce исчисляется триллионами долларов, и такие обороты, естественно, привлекают внимание злоумышленников. О том, как работают механизмы защиты онлайн-платежей и ...

Cмотреть видео

Cмотреть видео

HD 00:00:58

Digital Security: RDS connection window powershell demo

Читайте статью, для которой записано демо: https://dsec.ru/blog/remote-desktop-glazami-atakuyushhego/

Cмотреть видео

Cмотреть видео

HD 00:01:47

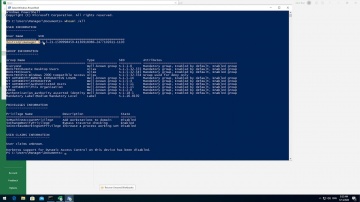

Digital Security: RDS demo

Читайте статью, для которой записано демо: https://dsec.ru/blog/remote-desktop-glazami-atakuyushhego/

Cмотреть видео

Cмотреть видео

HD 00:29:20

Digital Security: Облачные сервисы: атаки и защита — Фёдор Ярочкин

"Многие компании выигрывают от перемещения своей инфраструктуры в облака. Облачные сервисы предлагают большие возможности масштабируемости и доступности и кажутся более простыми в использовании. Однако за эти удобства приходится платить. В ...

Cмотреть видео

Cмотреть видео

HD 00:39:52

Digital Security: DevSecOps: Фаззинг исходного кода — Борис Рютин и Павел Князев

"За последние 10 лет фаззинг стал неотъемлемой частью процессов аудита и поиска уязвимостей в ПО. Fuzz-машина Google, запущенная в 2011 году, нашла тысячи уязвимостей в Chromium и показала необходимость превращения разового исследования в п...

Cмотреть видео

Cмотреть видео

HD 00:27:42

Digital Security: Уязвимости корней доверия Intel (Authenticated Code Modules) —Александр Ермолов

"В последнее время многое сделано с целью улучшить безопасность x86-совместимых компьютерных платформ. В частности, Intel представила аппаратно-поддержанные механизмы защиты: TXT, BIOS Guard, Boot Guard и SGX. Ввиду того, что runtime-окруже...

Cмотреть видео

Cмотреть видео

HD 00:04:42

Простой бизнес: Номинация "Лучшее решение для управления проектами и бизнес-коммуникации"

CRM-система «Простой бизнес» (https://www.prostoy.ru) – финалист премии «Цифровые вершины» как лучшее решение для управления проектами и бизнес-коммуникации. CRM «Простой бизнес» является идеальным инструментом для организации удалённой ра...

Cмотреть видео

Cмотреть видео

HD 00:56:17

Аладдин Р.Д.: Aladdin Security Day Online — Технологии шифрования - как это устроено?

Денис Суховей, директор департамента развития технологий компании "Аладдин Р.Д.", разберёт устройство различных методов шифрования на дисках компьютеров. Как выбрать адекватный метод шифрования в той или иной рабочей ситуации? Методы шифров...

Cмотреть видео

Cмотреть видео

HD 00:05:29

Kaspersky Russia: Часть #7: Как защитить Kaspersky Endpoint Security и Агент Администрирования от по

В этом видео вы узнаете как пользователь может остановить защиту, и как включить защиту паролем. #KES #KSC #KES4Business #technicaltraining Следующая часть: Плейлист с другими обучающими видео: https://www.youtube.com/playlist?list=...

Cмотреть видео

Cмотреть видео

HD 00:04:20

Kaspersky Russia: Часть #5: Как установить Kaspersky Endpoint Security на мобильные компьютеры - вид

В этом видео вы узнаете как установить Kaspersky Endpoint Security с помощью автономного пакета. #KES #KSC #KES4Business #technicaltraining Следующая часть: Плейлист с другими обучающими видео: https://www.youtube.com/playlist?l...

Cмотреть видео

Cмотреть видео

HD 00:03:28

Kaspersky Russia: Часть #9: Что делает и зачем нужна самозащита в Kaspersky Endpoint Security - виде

В этом видео вы узнаете что делает из зачем нужна самозащита. Как управлять Kaspersky Endpoint Security в сеансе удаленного доступа. #KES #KSC #KES4Business #technicaltraining Следующая часть: Плейлист с другими обучающими видео: ht...

Cмотреть видео

Cмотреть видео

HD 00:05:34

Kaspersky Russia: Часть #4: Как установить Kaspersky Endpoint Security на клиентские компьютеры - ви

В этом видео вы узнаете как установить Kaspersky Endpoint Security с помощью Мастера удаленной установки. #KES #KSC #KES4Business #technicaltraining Следующая часть: https://youtu.be/XrP912ZK9po Плейлист с другими обучающими видео: https:...

Cмотреть видео

Cмотреть видео

HD 00:51:04

SoftwareONE: Выстраивайте проактивную защиту облачных и виртуальных сред с Kaspersky Security - виде

В условиях новых экономических и социальных реалий для выживания любой компании нужно оставаться гибкой и максимально быстро адаптироваться к изменениям. При этом необходимо учитывать все риски. Последние события стимулировали бизнес перехо...

Cмотреть видео

Cмотреть видео