ДиалогНаука: Автоматическая симуляция кибератак. Новый подход к развитию системы киберзащиты → Похожие видео ролики , Страница 6

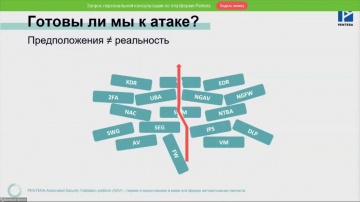

Тезисы: При построении системы защиты необходимо не только концентрироваться на защите периметра, но и развивать возможности детектирования хакерских действий во внутренней инфраструктуре. Для эффективного выявления хакерских техник и развития правил детектирования нужно построить отдельный процесс. Средства автоматической симуляции кибератак позволяют построить такой процесс. Единственный российским решением такого класса является продукт CtrlHack.В рамках вебинара на реальных примерах расскажем о том, какие техники используют хакеры. Разберем какие из техник хакеров можно детектировать в инф...

Подробнее в видео...

Подробнее в видео...

HD 00:52:42

ITGLOBAL: Вебинар «Кибератаки на финансовые организации» - видео

Кто проводит кибератаки на финансовые организации и к чему это приводит? На вебинаре рассмотрим самые популярные уязвимости, познакомимся с понятием пентеста и его видами. Представители компаний ITGLOBAL.COM Security не только расскажут об...

Cмотреть видео

Cмотреть видео

HD 01:00:15

ДиалогНаука: Сложности и ошибки при реализации требований закона О персональных данных - видео

ПРОГРАММА:Новая методика моделирования угроз безопасности информации: - Основные проблемы при реализации методики ФСТЭК и способы их решения; - Требования сопутствующих документов (БДУ, ЦБ, ФСБ и др.) – как гармонизировать?Разбор частых нар...

Cмотреть видео

Cмотреть видео

HD 00:44:13

ДиалогНаука: TENABLE.AD — новое решение для защиты ACTIVE DIRECTORY - видео вебинара

Вебинар посвящен новому решению Tenable.ad для защиты Active Directory, позволяющее выявлять уязвимости и ошибки конфигурации AD, а также траектории атаки в реальном времени, прежде чем злоумышленники воспользуются ими.Узнайте, как можно пр...

Cмотреть видео

Cмотреть видео

HD 00:56:14

ДиалогНаука: Как выстроить процесс управления уязвимостями, результаты которого видны - видео

При сканировании инфраструктуры специалисты по ИБ сталкиваются с нескончаемым потоком уязвимостей. Как выбрать из них наиболее опасные для компании? Как устранять их вовремя и договориться об этом с IT? Что нужно сделать, чтобы уровень защи...

Cмотреть видео

Cмотреть видео

HD 00:44:43

ДиалогНаука: Почему системы класса DLP и использование WATERMARKS не обеспечивают 100% защиту - виде

По статистике, более 79% утечек информации в российских компаниях происходит по вине инсайдеров. Из них более трети всех утечек приходится на бумажные копии, видео и фото с мобильных устройств. Почему системы класса DLP и использование Wate...

Cмотреть видео

Cмотреть видео

HD 01:01:21

ДиалогНаука: Безопасный файлообмен и цифровое взаимодействие - вебинар

На вебинаре мы познакомим вас с лучшим решением от Accellion для безопасного файлообмена и цифрового взаимодействия.Решение Accellion Kiteworks позволяет организациям просто и защищённо обмениваться конфиденциальной информацией как внутри к...

Cмотреть видео

Cмотреть видео

HD 00:25:01

Информзащита: Интервью с директором центра противодействия кибератакам компании «Информзащита» Ивано

В программе "Интервью" для издания «Вечерняя Москва» в доступной форме было рассказано о современных трендах в области кибератак, методов защиты и противодействия. Обсудили сложность установления источника атак и затронули тему мониторинга ...

Cмотреть видео

Cмотреть видео

HD 00:25:01

Информзащита: Интервью с директором центра противодействия кибератакам компании «Информзащита» Ивано

В программе "Интервью" для издания «Вечерняя Москва» в доступной форме было рассказано о современных трендах в области кибератак, методов защиты и противодействия. Обсудили сложность установления источника атак и затронули тему мониторинга ...

Cмотреть видео

Cмотреть видео

HD 00:06:49

СКБ Контур: Три вопроса об автоматической проверке контрагентов

До сих пор не все сотрудники, отвечающие за проверку контрагентов на благонадежность, понимают, когда достаточно ручной работы, а в каких случаях сбор и анализ данных стоит доверить системе. В этом выпуске вместе с руководителем проекта API...

Cмотреть видео

Cмотреть видео

HD 01:00:01

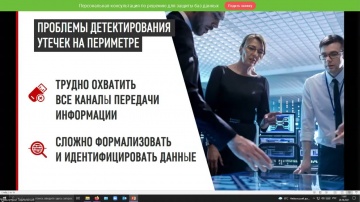

ДиалогНаука: Централизованная защита баз данных - вебинар

Вебинар посвящен проблемам детектирования утечек, разнице подходов к безопасности и другим вопросам по защите баз данных.ТЕЗИСЫ: 1. Проблемы детектирования утечек на периметре: - неконтролируемые каналы; - сложность с формализацией данных; ...

Cмотреть видео

Cмотреть видео

HD 00:49:55

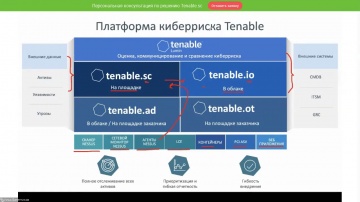

ДиалогНаука: ВЕБИНАР: TENABLE.SC. УПРАВЛЕНИЕ УЯЗВИМОСТЯМИ КОРПОРАТИВНОГО КЛАССА

В рамках вебинара мы рассказываем о функционале системы управления уязвимостями Tenable.sc, новинках последних релизов и то, как компании строят процесс управления уязвимостями на основе решений Tenable. Программа: - Портфель решений Tenab...

Cмотреть видео

Cмотреть видео

HD 01:29:40

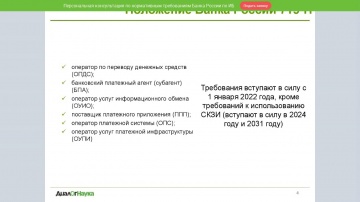

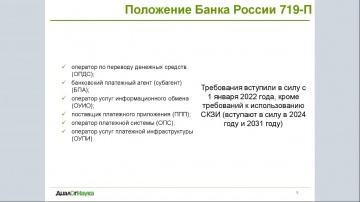

ДиалогНаука: ВЕБИНАР: ОБЗОР НОРМАТИВНЫХ ТРЕБОВАНИЙ БАНКА РОССИИ ПО ЗАЩИТЕ ИНФОРМАЦИИ

• Обзор требований и изменений в актуальных документах Банка России: 719-П, 683-П, 757-П, 747-П, ГОСТ 57580.1, 716-П • Определение контуров безопасности • Проведение оценки соответствия Спикер: Ксения Засецкая, старший консультант АО «Диа...

Cмотреть видео

Cмотреть видео

HD 01:02:45

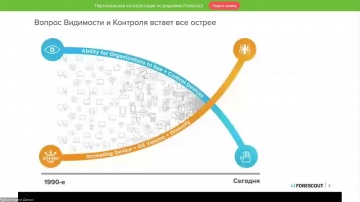

ДиалогНаука: Управление сетевой безопасностью - видео вебинар

Приглашаем на вебинар, посвященный решению от Forescout. Forescout Technologies – ведущий поставщик автоматизированных решений для управления сетевой безопасностью. На вебинаре мы разберём основные проблемы бизнеса, рассмотрим свежие кейсы ...

Cмотреть видео

Cмотреть видео

HD 00:43:46

ДиалогНаука: Tenable.sc. Функционал системы управления уязвимостями корпортивного класса - вебинар

В рамках вебинара мы рассказываем о функционале системы управления уязвимостями Tenable.sc, новинках последних релизов и то, как компании строят процесс управления уязвимостями на основе решений Tenable.ПРОГРАММА: - Портфель решений Tenable...

Cмотреть видео

Cмотреть видео

HD 00:25:29

Автоматические системы контроля качества геометрии сложных поверхностей - видео

Спикер Лавринов Дмитрий — генеральный директор ООО «Геомера» - резидент СколковоЭксперты Скрябин Илья (Connective PLM), Михаил Буренков, Илья Вигер (VR Concept)Модератор Дмитрий Забельян - Объединенная Судостроительная Корпорация

Cмотреть видео

Cмотреть видео

HD 01:13:42

Гарда Технологии: «Гарда Аналитика» для автоматической проверки физических и юридических лиц - вид

Вебинар о возможностях функционального модуля «Досье» продукта «Гарда Аналитика» для проверки физических и юридических лиц компании.

Cмотреть видео

Cмотреть видео

HD 00:33:32

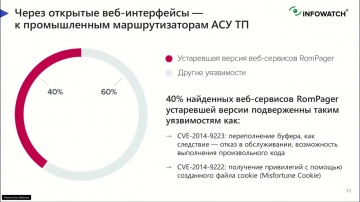

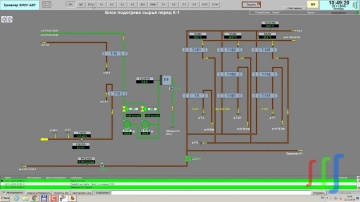

Уязвимости АСУ ТП для удаленных кибератак и способы защиты - видео

Эксперты InfoWatch ARMA провели исследование и обнаружили в России более 4000 устройств, уязвимых для удаленных атак. О результатах исследования рассказали на онлайн-встрече. И дали рекомендации, как своевременный анализ защищенности п...

Cмотреть видео

Cмотреть видео

HD 00:25:48

1С-Рарус: Автоматическое сценарное тестирование. Баг не пройдет! — 1C-RarusTechDay 2021 - видео

Доклад: «Автоматическое сценарное тестирование. Баг не пройдет!», Осипов Александр, ведущий тестировщик. 0:30 Представление докладчика 2:41 Доклад Программа конференции и отдельные записи докладов (будут добавлены после 28 июля 2021): https...

Cмотреть видео

Cмотреть видео

HD 01:01:07

ДиалогНаука: Современные методы комлексной защиты хранилищ неструктурированных данных - видео

Хранилища неструктурированных данных (файловые сервера, NAS системы, почтовые сервера, контроллеры домена и др.) являются важной составляющий бизнес процессов любой компании. При этом наличие много терабайтных массивов информации влечет за ...

Cмотреть видео

Cмотреть видео

HD 00:15:18

Autodesk CIS: TruNest: достигайте высокой эффективности автоматического раскроя деталей (RU)

Повысьте эффективность производственного процесса на вашем предприятии путем автоматизации раскроя листовых материалов. Если вы хотите полностью автоматизировать процессы изготовления листовых деталей, то эта презентация — для вас. Хотя реш...

Cмотреть видео

Cмотреть видео

HD 00:56:53

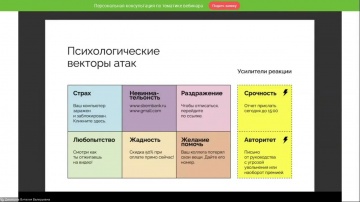

ДиалогНаука: ВЕБИНАР: ОТ ПОВЫШЕНИЯ ОСВЕДОМЛЕННОСТИ СОТРУДНИКОВ К ИНТЕРАКТИВНОЙ ТРЕНИРОВКЕ НАВЫКОВ БЕ

ТЕЗИСЫ: Как атаковали людей в 2021 году – ТОП-5 кейсов цифровых атак На что “ведутся” сотрудники – какие шаблоны имитированных атак лучше всего работали в 2021 году Как оценить уровень защищенности сотрудников за один час Как оценить урове...

Cмотреть видео

Cмотреть видео

HD 00:07:44

SCADA: Симуляционный тренажер ЭЛОУ АВТ - видео

Симуляционный тренажер ЭЛОУ АВТ

Cмотреть видео

Cмотреть видео

HD 00:52:34

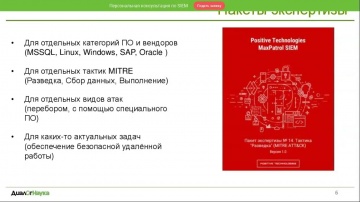

ДиалогНаука: ВЕБИНАР: 5 ШАГОВ К ПРАВИЛЬНОЙ БЕЗОПАСНОСТИ

На вебинаре мы рассмотрели, как безопаснику работать с тысячами инцидентов и ложных срабатываний от различных систем, а также как наши клиенты используют коробочное решение или настраивают платформу под свои задачи «с нуля» - опыт внедрений...

Cмотреть видео

Cмотреть видео

HD 00:30:04

ДиалогНаука: ВЕБИНАР: АВТОМАТИЗАЦИЯ ПЕНТЕСТА В КРУПНЫХ РАСПРЕДЕЛЕННЫХ СЕТЯХ

Тезисы: - Сложности тестирования защищенности в крупных распределенных сетях - Как может помочь автоматизация? - Особенности реализации автоматизированного пентеста в распределенной среде - Варианты архитектуры решения на основе реальных пр...

Cмотреть видео

Cмотреть видео

HD 00:39:12

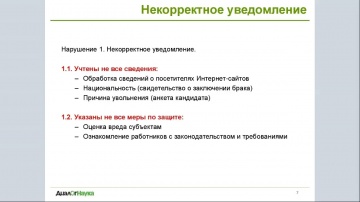

ДиалогНаука: ВЕБИНАР: СЛОЖНОСТИ И ОШИБКИ ПРИ РЕАЛИЗАЦИИ ТРЕБОВАНИЙ ЗАКОНА О ПЕРСОНАЛЬНЫХ ДАННЫХ

О чем этот вебинар: Новая методика моделирования угроз безопасности информации: Основные проблемы при реализации методики ФСТЭК и способы их решения. Требования сопутствующих документов (БДУ, ЦБ, ФСБ и др.) – как гармонизировать? Разбор ча...

Cмотреть видео

Cмотреть видео

HD 01:06:41

ДиалогНаука: обзор нормативных требований БАНКА РОССИИ по защите информации - вебинар

Обзор требований и изменений в актуальных документах Банка России: 683-П, 719-П, 747-П, 757-П, ГОСТ 57580.1; Определение контуров безопасности; Проведение оценки соответствия; Проведение оценки соответствия. Задать вопрос по тематике вебина...

Cмотреть видео

Cмотреть видео

HD 00:37:20

ДиалогНаука: Как организовать работу с исключениями/FALSE POSITIVE для коробочного контента? - видео

ТЕЗИСЫ: На вебинаре рассмотрели основные правила и лайфхаки работы с коробочным контентом на примере MPSIEM. Разобрали типичные кейсы и основные сложности, возникающие у пользователей в работе.Многие современные SIEM-решения предоставляют п...

Cмотреть видео

Cмотреть видео

HD 00:16:50

ДиалогНаука: Как подтвердить готовность к отражению атак шифровальщиков? - видео вебинара

В рамках вебинара мы расскажем о шифровальщиках и как быть подготовленными к их отражению.ПРОГРАММА: - Ransomware в цифрах; - Как оценить готовность организации к атаке вымогателей? - Как на практике повысить уровень защищенности от атак пр...

Cмотреть видео

Cмотреть видео

HD 00:06:59

JsonTV: ФСБ НКЦКИ о кибератаках, актуальная аналитика угроз на данный момент.

Сергей Корелов, представитель НКЦКИ ФСБ России. Киберпленарка «Тектонический сдвиг российского кибербеза». Positive Hack Days — международный форум по практической безопасности, который проходит в Москве ежегодно начиная с 2011 года. Органи...

Cмотреть видео

Cмотреть видео

HD 01:00:32

ДиалогНаука: Защищенный файловый обмен и своместная работа - вебинар

В настоящее время трудно представить себе бизнес-процесс организации, где не осуществлялись бы обмен файлами в электронном формате и работа с ними. Но в то же время использование средств электронной почты, FTP, файловых серверов и других ко...

Cмотреть видео

Cмотреть видео