ДиалогНаука: Как организовать работу с исключениями/FALSE POSITIVE для коробочного контента? - видео → Похожие видео ролики , Страница 8

ТЕЗИСЫ: На вебинаре рассмотрели основные правила и лайфхаки работы с коробочным контентом на примере MPSIEM. Разобрали типичные кейсы и основные сложности, возникающие у пользователей в работе.Многие современные SIEM-решения предоставляют пользователям пакет правил нормализации и корреляции «из коробки», либо в виде паков для быстрой настройки и запуска системы в эксплуатацию. Это удобная и ценная экспертиза от вендора, однако у медали есть и обратная сторона – возникающая лавина инцидентов и false-positive сработок при некорректной донастройке и кастомизации правил.ПРОГРАММА: • Summary по тек...

Подробнее в видео...

Подробнее в видео...

HD 00:04:38

СКБ Контур: Коробочное решение по маркировке пива

Производители пива и слабоалкогольных напитков готовятся к переходу на маркировку “Честный ЗНАК”. Как быстро внедрить решение для работы с маркировкой? Можно ли обойтись без сложных доработок и длительной интеграции? В новом выпуске Контур....

Cмотреть видео

Cмотреть видео

HD 00:56:53

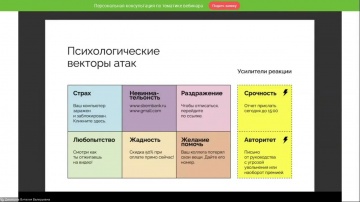

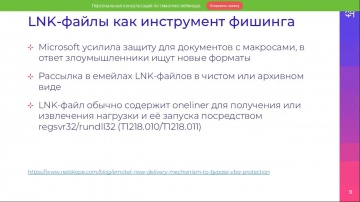

ДиалогНаука: ВЕБИНАР: ОТ ПОВЫШЕНИЯ ОСВЕДОМЛЕННОСТИ СОТРУДНИКОВ К ИНТЕРАКТИВНОЙ ТРЕНИРОВКЕ НАВЫКОВ БЕ

ТЕЗИСЫ: Как атаковали людей в 2021 году – ТОП-5 кейсов цифровых атак На что “ведутся” сотрудники – какие шаблоны имитированных атак лучше всего работали в 2021 году Как оценить уровень защищенности сотрудников за один час Как оценить урове...

Cмотреть видео

Cмотреть видео

HD 00:03:22

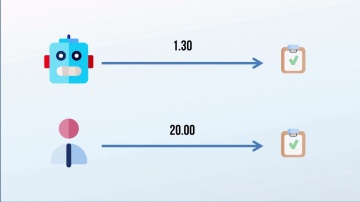

RPA: FarTech и ElectroNeek: преимущества разработки RPA-роботов в автоматизации процессов - видео

Вы узнаете что из себя представляет технология RPA при парсинге товарных позиций и увидите работу RPA-робота

Cмотреть видео

Cмотреть видео

HD 00:52:34

ДиалогНаука: ВЕБИНАР: 5 ШАГОВ К ПРАВИЛЬНОЙ БЕЗОПАСНОСТИ

На вебинаре мы рассмотрели, как безопаснику работать с тысячами инцидентов и ложных срабатываний от различных систем, а также как наши клиенты используют коробочное решение или настраивают платформу под свои задачи «с нуля» - опыт внедрений...

Cмотреть видео

Cмотреть видео

HD 00:30:04

ДиалогНаука: ВЕБИНАР: АВТОМАТИЗАЦИЯ ПЕНТЕСТА В КРУПНЫХ РАСПРЕДЕЛЕННЫХ СЕТЯХ

Тезисы: - Сложности тестирования защищенности в крупных распределенных сетях - Как может помочь автоматизация? - Особенности реализации автоматизированного пентеста в распределенной среде - Варианты архитектуры решения на основе реальных пр...

Cмотреть видео

Cмотреть видео

HD 00:39:12

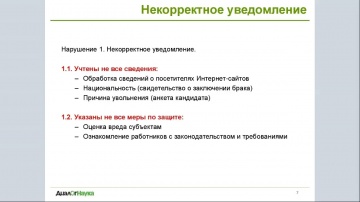

ДиалогНаука: ВЕБИНАР: СЛОЖНОСТИ И ОШИБКИ ПРИ РЕАЛИЗАЦИИ ТРЕБОВАНИЙ ЗАКОНА О ПЕРСОНАЛЬНЫХ ДАННЫХ

О чем этот вебинар: Новая методика моделирования угроз безопасности информации: Основные проблемы при реализации методики ФСТЭК и способы их решения. Требования сопутствующих документов (БДУ, ЦБ, ФСБ и др.) – как гармонизировать? Разбор ча...

Cмотреть видео

Cмотреть видео

HD 01:06:41

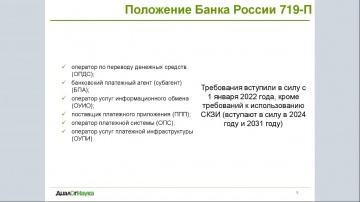

ДиалогНаука: обзор нормативных требований БАНКА РОССИИ по защите информации - вебинар

Обзор требований и изменений в актуальных документах Банка России: 683-П, 719-П, 747-П, 757-П, ГОСТ 57580.1; Определение контуров безопасности; Проведение оценки соответствия; Проведение оценки соответствия. Задать вопрос по тематике вебина...

Cмотреть видео

Cмотреть видео

HD 00:16:50

ДиалогНаука: Как подтвердить готовность к отражению атак шифровальщиков? - видео вебинара

В рамках вебинара мы расскажем о шифровальщиках и как быть подготовленными к их отражению.ПРОГРАММА: - Ransomware в цифрах; - Как оценить готовность организации к атаке вымогателей? - Как на практике повысить уровень защищенности от атак пр...

Cмотреть видео

Cмотреть видео

HD 00:06:56

Простоев.НЕТ: УПРАВЛЕНИЕ ВСЕМ ЖИЗНЕННЫМ ЦИКЛОМ КОНТЕНТА В SAP Extended ECM by OpenText. МНПЗ. ТОиР.

Заходите на наш сайт и подписывайтесь на журнал, электронная версия бесплатна. Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживания и ремонтов ...

Cмотреть видео

Cмотреть видео

HD 01:12:31

Цифровизация: FashionTech: Цифровизация fashion-индустрии как альтернативная оптимизация экосистемы

29 октября в 16.00 обсудим существующие проекты и возможности на стыке IT и Fashion-индустрии.FashionTech

Cмотреть видео

Cмотреть видео

HD 00:47:02

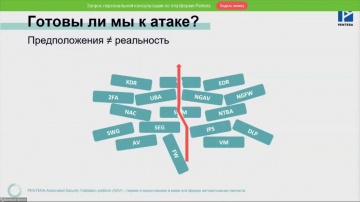

ДиалогНаука: Автоматическая симуляция кибератак. Новый подход к развитию системы киберзащиты

Тезисы: При построении системы защиты необходимо не только концентрироваться на защите периметра, но и развивать возможности детектирования хакерских действий во внутренней инфраструктуре. Для эффективного выявления хакерских техник и разви...

Cмотреть видео

Cмотреть видео

HD 01:00:32

ДиалогНаука: Защищенный файловый обмен и своместная работа - вебинар

В настоящее время трудно представить себе бизнес-процесс организации, где не осуществлялись бы обмен файлами в электронном формате и работа с ними. Но в то же время использование средств электронной почты, FTP, файловых серверов и других ко...

Cмотреть видео

Cмотреть видео

HD 00:04:01

СКБ Контур: Многопользовательский режим: как организовать удобную работу нескольких бухгалтеров в Эк

Как организовать удобную работу нескольких бухгалтеров в Экстерне? Из видео вы узнаете про многопользовательский режим. Он позволяет определять доступ сотрудников к конкретным отчетам и действиям с ними. А также — объединять бухг...

Cмотреть видео

Cмотреть видео

HD 00:33:06

МойСклад: Как и какой контент постить в соцсетях: тренды модного рынка 2020-2021 - видео

Как продвигать модный бизнес в #TikTok, #YouTube, #Instagram и #Telegram в 2021 году? Какие форматы контента приведут вам больше всего покупателей? Зачем бренду визуальная идентичность и как ее выработать? Главный редактор Beinopen Катя Раб...

Cмотреть видео

Cмотреть видео

HD 00:18:52

J: Пишем приложение на java "falling snow" - видео

Нашли причину затыка с фоном)) Наша снежинка падает на экране))

Cмотреть видео

Cмотреть видео

HD 00:31:07

ITGLOBAL: Как организовать защиту ПДн без бумаги: европейский подход и российские реалии - видео

Выступление Анастасии Гайнетдиновой (аудитор информационной безопасности в ITGLOBAL Security) на ITPARK FEST 2021.0:00 Вступление 1:25 Зачем защищать ПДн 3:32 Чем регулируется защита? 4:32 Когда данные становятся персональными? Определения ...

Cмотреть видео

Cмотреть видео

HD 01:18:40

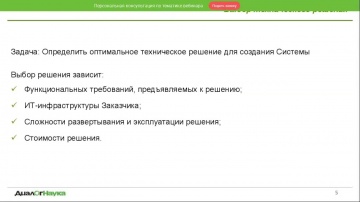

ДиалогНаука: Управление уязвимостями - что должны уметь VM-решения

Прежде, чем внедрять систему управления уязвимостями, важно убедиться, что она соответствует ожиданиям команд ИБ и IT.На вебинаре эксперты компании Positive Technologies разберут на примере реальных кейсов, на какие особенности VM-систем ну...

Cмотреть видео

Cмотреть видео

HD 00:36:57

ДиалогНаука: ВЕБИНАР: ЭКОСИСТЕМА CORPORATE ID ДЛЯ ЦЕНТРАЛИЗОВАННОГО УПРАВЛЕНИЯ И ЗАЩИТЫ ДОСТУПА

На вебинаре мы поговорили о недостатках современной типовой комплексной системы управления доступом на предприятии, обсудили варианты нейтрализации ключевых угроз и изучим возможности комплекса программных продуктов Indeed Corporate ID, нап...

Cмотреть видео

Cмотреть видео

HD 00:51:22

ДиалогНаука: USERGATE SUMMA – слагаемые безопасности

ТЕЗИСЫ ВЕБИНАРА:- Состояние рынка NGFW в России - Типичные задачи по сетевой безопасности и как они решаются экосистемой UserGate SUMMA - Почему open source – это несерьезно - Технические ноу-хау и планы по развитию экосистемы UserGate SUMM...

Cмотреть видео

Cмотреть видео

HD 00:51:06

ДиалогНаука: Автоматическая симуляция кибератак в комплексной системе киберзащиты компании

В рамках вебинара рассказываем о задачах, которые решают продукты класса BAS. Определяем место продуктов класса BAS в комплексной системе киберзащиты компании. Разбираем почему BAS не заменяет сканер уязвимостей и пентесты, а дополняет их.Н...

Cмотреть видео

Cмотреть видео

HD 00:55:05

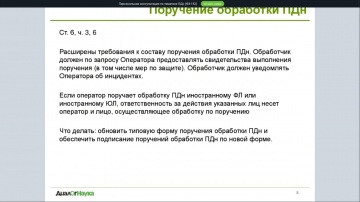

ДиалогНаука: № 152-ФЗ «О персональных данных» перетерпел масштабнейшие изменения

Федеральный закон № 152-ФЗ «О персональных данных» перетерпел масштабнейшие изменения за всю свою историю:- Закон теперь распространяется в том числе на иностранных физических и юридических лиц;- Расширились требования к составу согласия на...

Cмотреть видео

Cмотреть видео

HD 00:18:23

ДиалогНаука: ВЕБИНАР: КОМПЛЕКСНЫЙ ПОДХОД ПО ПРЕДОТВРАЩЕНИЮ УТЕЧКИ ИНФОРМАЦИИ НА ПРЕДПРИЯТИИ

Тезисы: - выявление информации, подлежащей защите - типовые сценарии технической реализации Системы DLP (опыт реализации на проектах) Спикеры: Евгения Заяц, Старший консультант отдела консалтинга, АО ДиалогНаука Артем Туренок, Руководите...

Cмотреть видео

Cмотреть видео

HD 01:01:04

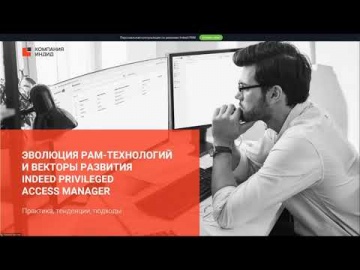

ДиалогНаука: Эволюция PAM-ТЕХНОЛОГИЙ и векторы развития INDEED PRIVILEGED ACCESS MANAGER

На вебинаре мы обсудили актуальные тенденции в области управления привилегированным доступом, включая такие концепции, как Zero Trust и Just-In-Time, а также поговорили о ключевых направлениях развития продукта Indeed Privileged Access Mana...

Cмотреть видео

Cмотреть видео

HD 00:53:58

ДиалогНаука: ВЕБИНАР: НОВЫЕ ВОЗМОЖНОСТИ ДЛЯ ПРЕДОТВРАЩЕНИЯ APT-АТАК С XELLO DECEPTION 5.0

Сегодня в условиях размытого периметра злоумышленники успешно обходят классические системы защиты. Медианное время их незаметного присутствия в сети составляет 21 день, согласно данным Mandiant. За это время можно добраться до ценных активо...

Cмотреть видео

Cмотреть видео

HD 00:47:59

ДиалогНаука: Современные методы борьбы с инсайдерскими утечками конфиденциальных документов - видео

С каждым годом все большее число утечек приходится на такие каналы как мессенджеры и сеть. По данным исследований, за первый квартал 2022 года на них пришлось более 74% всех утечек. Зачастую именно там появляются скомпрометированные докумен...

Cмотреть видео

Cмотреть видео

HD 00:35:13

ДиалогНаука: ВЕБИНАР: УСИЛЕНИЕ ПРАКТИК АНАЛИЗА ЗАЩИЩЕННОСТИ СРЕДСТВАМИ АВТОМАТИЗАЦИИ

О ЧЕМ ЭТОТ ВЕБИНАР: - Наиболее распространенные методы анализа защищенности; - Совокупный результат от объединения разных подходов c автопентестом; - Оценки экономического эффекта от внедрения автоматического пентеста. Спикеры: Валерий ...

Cмотреть видео

Cмотреть видео

HD 00:32:26

BIM: Вебинар «BIM-модель трубопроводных систем на основе 3D-сканирования в FARO As-Built для Revit»

Как создать высокоточную BIM-модель трубопроводных систем на основе лазерного сканирования? Эксперты познакомят вас с практикой применения программного обеспечения FARO As-Built для Revit, которое позволяет быстро и точно обрабатывать 3D-д...

Cмотреть видео

Cмотреть видео

HD 00:25:24

Диасофт: 06 Екатерина Черных - как правильно организовать процессы непрерывной доставки ПО

Екатерина Черных, руководитель управления реализации проектов, компания «Диасофт»: как правильно организовать процессы непрерывной доставки и развертывания программных продуктов

Cмотреть видео

Cмотреть видео

HD 01:02:47

ДиалогНаука: ВЕБИНАР: ОБЗОР НОРМАТИВНЫХ ТРЕБОВАНИЙ БАНКА РОССИИ ПО ЗАЩИТЕ ИНФОРМАЦИИ.

ПРОГРАММА: - Обзор требований и изменений в актуальных документах Банка России: 683-П, 719-П, 747-П, 757-П, ГОСТ 57580.1; - Проведение оценки соответствия; - Отчетность в Банк России. Спикер: Антон Свинцицкий, директор по консалтингу АО...

Cмотреть видео

Cмотреть видео

HD 00:08:38

JsonTV: Уход голливудских мейджоров - перемены на российском рынке контента

Ирина Мастусова, исполнительный директор, Ассоциация анимационного кино. Ежегодная конференция «ConTech 2022. Контент и технологии для цифрового ТВ в России» TMT Conference является единственной в России деловой площадкой, на которой всесто...

Cмотреть видео

Cмотреть видео