Код ИБ: Использование OpenSource в ИБ в текущих реалиях - видео Полосатый ИНФОБЕЗ → Похожие видео ролики , Страница 37

В этот раз вместе с Алексеем Курских, руководителем направления Pre-sale по информационной безопасности, поговорим о Использовании OpenSource в ИБ в текущих реалиях Безопасно ли использовать Open Source для защиты корпоративной среды и насколько это выгодно экономически на самом деле? Гость эфира: Алексей Курских Руководитель направления Pre-sale по ИБ, ARinteg #ИБшныйДВИЖ #codeib КОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятным Здесь вы обязательно найдёте полезное об: информационной безопасности и кибербезопасности в целом, ...

Подробнее в видео...

Подробнее в видео...

HD 00:09:38

Код ИБ: Staffcop. Даниил Бориславский про итоги 2023 года и планы на 2024 год - видео Полосатый ИНФО

«Stoffcop в 2023 году это история о росте, инновациях и лидерстве. Спасибо, что вы с нами на этом пути!» Даниил Бориславский, руководитель проектного офиса Staffcop:Таймкоды: 00:56 Итоги 2023 года • Компания Stoffcop определила стратегию ра...

Cмотреть видео

Cмотреть видео

HD 01:13:54

Positive Technologies: Как использовать API в MaxPatrol VM: теория и практика

Открытый API позволяет удобно и безопасно улучшать продукт и настраивать его в соответствии с конкретными задачами и потребностями. Используя API, можно не создавать свои собственные функции, а воспользоваться уже раннее разработанными.На в...

Cмотреть видео

Cмотреть видео

HD 00:01:37

RPA: Технология RPA: Пример использования Робота-Плательщика от Robis Merger - видео

В данном видео программный Робот-плательщик получает от сотрудника задачу по заполнению в банк-клиенте платёжных поручений. Помимо исполнения задачи, он подписывает эти поручения и передаёт их в банк на исполнение. Информацию о платеже пере...

Cмотреть видео

Cмотреть видео

HD 00:11:24

Код ИБ: Автоматизация развертывания правил детектирования атак для любых SIEM с использованием GitOp

Автоматизация развертывания правил детектирования атак для любых SIEM с использованием GitOps подхода ВЛАДИМИР ЗВОНАРЕВ, Главный архитектор SOC, ЭР-Телеком_______КОД ИБ: семейство проектов, главная миссия которых — повышать зрелость ...

Cмотреть видео

Cмотреть видео

HD 01:55:13

Talantix: Прямой эфир Talantix: Воронка подбора — где вести, зачем считать, как использовать - вид

Прямой эфир от команды Talantix: Марина Хадина, директор по развитию CRM-системы Talantix, и Галина Дейнекина, консультант, аналитик, основатель и преподаватель онлайн-школы Deynekina HR&BA, разобрали актуальные вопросы про воронку подбор...

Cмотреть видео

Cмотреть видео

HD 00:14:18

Код ИБ: Инсайдеры, оборотные штрафы и текучесть — рецепты решения в 2024 году - видео Полосатый ИНФО

Инсайдеры, оборотные штрафы и текучесть — рецепты решения в 2024 году

Cмотреть видео

Cмотреть видео

HD 00:18:58

Код ИБ: Теория и практика 187-фз: как не упустить детали и избежать неприятностей - видео Полосатый

Теория и практика 187-фз: как не упустить детали и избежать неприятностей

Cмотреть видео

Cмотреть видео

HD 01:19:29

PM Expert: Контроль работы подрядчика через суточно-месячный график с использованием Periscope

Компания PM Excellence совместно с партнёром – российской IT-компанией Periscope, аккредитованной в Министерстве цифрового развития, связи и массовых коммуникаций РФ и специализирующейся на разработке передовой отечественной информационной ...

Cмотреть видео

Cмотреть видео

HD 00:16:26

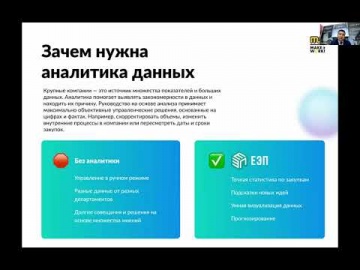

Qlik CIS: Повышение эффективности закупок при использовании анализа данных

Тема выступления: Повышение эффективности закупок при использовании анализа данныхСпикер: Самат Казкенов, СЕО, Mitwork СЕО официального оператора закупок квазигосударственного сектора, платформа "Евразийский электронный портал"Выступление...

Cмотреть видео

Cмотреть видео

HD 02:07:06

Код ИБ: Безопасная среда | Как использовать Red, Blue и Purple team для улучшения кибербезопасности

В определенный момент компания достигают уровня такого уровня зрелости, когда нужно задуматься о создании Red, Blue, а иногда и Purple team.Обсудим с гостями нашего ток-шоу Код ИБ | БЕЗОПАСНАЯ СРЕДА: - Зачем и кому нужны Red, Blue и Purple ...

Cмотреть видео

Cмотреть видео

HD 00:01:03

C#: Будут ли программисты использовать C# завтра? Мнение Йонаса Раппа. - видео

Будут ли программисты использовать C# завтра?В видео - мнение Йонаса Раппа.

Cмотреть видео

Cмотреть видео

HD 01:12:56

Код ИБ: РазговорыНЕпроИБ: Антон Филимон, РУССОФТ, ИТ кластер Северо-Запад, РАКИБ - видео Полосатый И

Гостем восемьдесят шестого выпуска проекта #разговорыНЕпроИБ стал Антоном Филимоном, управляющий ИТ кластером Северо-Запад, глава департамента развития ЦФИ РАКИБ. Обсудили майнинг, криптовалюты, работу в Китае и многое другое. Приятного...

Cмотреть видео

Cмотреть видео

HD 00:13:16

SCADA: Методика реализации проектов автоматизации инженерных систем с использованием ПЛК и ПО SCADA

В видео рассматриваются подходы, применяемые разработчиками проектов автоматизации инженерных систем и техпроцессов: - Сферы применения автоматизированных систем: тепло- и водоснабжение, вентиляция, кондиционирование, электроснабжение, прои...

Cмотреть видео

Cмотреть видео

HD 01:29:16

Код ИБ: Безопасная среда | Джуны в ИБ или зачем налаживать взаимодействие с ВУЗами - видео Полосатый

Сегодня вся отрасль жалуется на катастрофическую нехватку кадров. При этом большинство ждут готовых специалистов, которые либо стоят дорого, либо их просто нет. Поэтому самый логичный путь - выращивать с нуля, сотрудничая с университетами ч...

Cмотреть видео

Cмотреть видео

HD 01:12:56

Код ИБ: РазговорыНЕпроИБ: Антон Филимон, РУССОФТ, ИТ кластер Северо-Запад, РАКИБ - видео Полосатый И

Гостем восемьдесят шестого выпуска проекта #разговорыНЕпроИБ стал Антоном Филимоном, управляющий ИТ кластером Северо-Запад, глава департамента развития ЦФИ РАКИБ. Обсудили майнинг, криптовалюты, работу в Китае и многое другое. Приятного...

Cмотреть видео

Cмотреть видео

HD 00:01:43

1С-КПД: 347 - "Избранное" в 1С:Документооборот 3.0 - Как упростить работу при использовании программ

Бесплатно отвечаем на ваши вопросы по теме видео в комментариях! Закажите бесплатную живую демонстрацию «1С:Документооборот», пройдя по ссылке: http://www.1c-kpd.ru/ Есть вопросы? Звоните: +7 (495) 640-00-93 · · · · · · · · · · · · · · ·...

Cмотреть видео

Cмотреть видео

HD 00:37:53

ЦОД: Game Over? Судьба Overlay-технологий в ЦОД в новых реалиях на примере МТС - Дмитрий Дементьев -

Вендоры ушли, а сети и задачи остались. Что использовать вместо NSX, как эволюционировали Overlay-технологии и какие варианты построения Overlay в ЦОД у нас есть сейчас? Если ты думаешь, что альтернатив EVPN/Vxlan нет, то приходи послушать ...

Cмотреть видео

Cмотреть видео

HD 00:20:24

Код ИБ: Этапы построения SOC на базе R-Vision: от планирования до реализации - видео Полосатый ИНФОБ

00:00 Кому нужен SOC 01:03 Типы SOC 07:35 Технологии для построения SOC 10:24 Управление уязвимостями 13:13 Обнаружение и реагирование на инциденты 16:00 Дополнительные инструменты и решения 18:52 Аудит и контроль

Cмотреть видео

Cмотреть видео

HD 00:19:11

Код ИБ: Поведенческий анализ сетевого трафика для обнаружения скрытых кибератак - видео Полосатый ИН

00:00 Статистика и тенденции в кибербезопасности 04:48 Текущие атаки и их последствия 08:22 Эффективность SOC и их влияние на безопасность 09:20 Примеры успешных атак 11:15 Последствия успешных атак 14:24 Анализ трафика и выявление атак

Cмотреть видео

Cмотреть видео

HD 00:00:46

InfoSoftNSK: 1С: Предприятие 8". Использование конфигурации "Бухгалтерия предприятия 3.0". Отзыв слу

Подробная информация и запись на курс по ссылке https://clck.ru/YVM9w

Cмотреть видео

Cмотреть видео

HD 00:01:48

СКБ Контур: Использование кадровых маршрутов в Диадоке

Узнать больше о кадровом ЭДО можно на сайте

Cмотреть видео

Cмотреть видео

HD 01:51:52

DevOps: DevOps by Rebrain: Сквозное логирование с использованием транзакционных логов - видео

Проводим открытые практикумы по DevOps, Linux, Golang, Networks каждую неделю в прямом эфире.

Cмотреть видео

Cмотреть видео

HD 00:00:46

СёрчИнформ: Как настроить и использовать водяные знаки?

Начальник отдела информационной безопасности «СёрчИнформ» Алексей Дрозд поделился, зачем нужны вотермарки и как они работают. Больше подробностей про функционал защитных решений и их работу – в нашем блоге: https://searchinform.ru/blog/202...

Cмотреть видео

Cмотреть видео

HD 00:13:17

J: Kubectl debug. Что такое и зачем использовать? - видео

Отрывок из вебинара «Локальная разработка Kuberneres». Спикеры: ⚡️ Кирилл Борисов. SRE в VK ⚡️ Гриша Скобелев. Java Techlead, ведущий подкаста {между скобок} ⚡️ Всеволод Севостьянов. Staff engineer в Lokalise Больше о разработке прилож...

Cмотреть видео

Cмотреть видео