C#: Сетевой чат в WPF | Сетевое программирование C# | Прогтайм | ProgTime.NET - видео → Похожие видео ролики

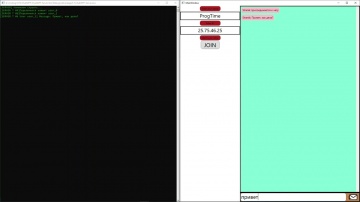

Разработчик: Vasya 3-ий курс. Сетевой TCP-чат в WPF. При программировании использовались сокеты и многопоточность Как работает: - запускается серверное приложение, которое начинает слушать клиентов - подключается клиент по IP к серверу, они начинают общаться Онлайн-школа по программированию для детей: https://progtime.net/

Подробнее в видео...

Подробнее в видео...

HD 00:00:33

C#: Сетевой чат в WPF | Сетевое программирование C# | Прогтайм | ProgTime.NET - видео

Разработчик: Vasya 3-ий курс. Сетевой TCP-чат в WPF. При программировании использовались сокеты и многопоточность Как работает: - запускается серверное приложение, которое начинает слушать клиентов - подключается клиент по IP к серверу, о...

Cмотреть видео

Cмотреть видео

00:55:15

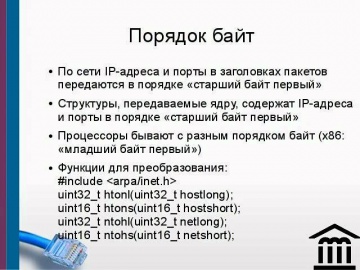

Айдеко: Курс «Сетевое программирование в UNIX». Первая лекция

Перечислены основные системные вызовы, который принимаются в сетевом программировании, прочитанного материала будет достаточно, чтобы написать ваш первый UDP-сервер и UDP-клиент.

Cмотреть видео

Cмотреть видео

HD 00:00:45

Экспо-Линк: Кузьминых Денис - Автоматизация и трансформация сетевой инфраструктуры

Анонс выступлений Дениса Кузьминых на первом IT-Форуме Orange Business Services и Cisco Hello! Ural 2019

Cмотреть видео

Cмотреть видео

HD 00:12:24

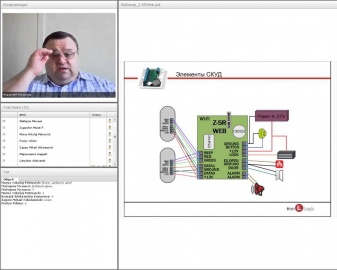

Layta: IronLogic Z-5R Web особенности и конфигурирование сетевого контроллера

Ссылка на оборудование:

Cмотреть видео

Cмотреть видео

HD 00:00:51

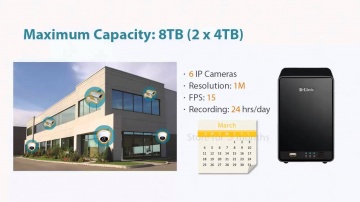

Layta: D-Link DNR-312L - Видеорегистратор сетевой цифровой 9 канальный

Обзор видеорегистратора D-Link DNR-312L

Cмотреть видео

Cмотреть видео

HD 00:58:13

Layta: Вебинар "Сетевой контроллер Z 5R WEB и ПО Guard Light"

Ссылка на оборудование: Ссылки на ПО:

Cмотреть видео

Cмотреть видео

HD 00:02:24

Layta: D-Link DNR-326 - Видеорегистратор сетевой цифровой 9 канальный

Обзор видеорегистратора D-Link DNR-326 Ссылка на видеорегистратор:

Cмотреть видео

Cмотреть видео

HD 00:18:58

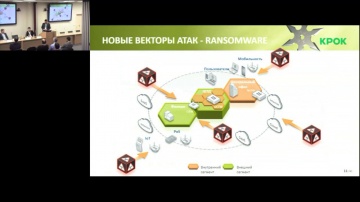

JsonTV: Данил Дрожжин, КРОК: Перспективы Next-Generation Firewall для обеспечения сетевой безопаснос

Кибератаки становятся более таргетированными и для их обнаружения традиционных средств защиты, таких как антивирусы, уже не хватает. Поставщики решений отвечают на это комплексными продуктами, куда входят также межсетевые экраны, «песочницы...

Cмотреть видео

Cмотреть видео

HD 00:41:50

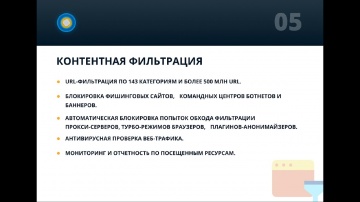

Айдеко: Типовые ошибки в сетевой безопасности. Как их устранить

В марте мы выпустили онлайн-сервис для проверки защиты сети security.ideco.ru. За три месяца работы им воспользовалось больше 3000 человек. Мы проанализировали данные отчетов пользователей и готовы рассказать о часто встречающихся уязвимос...

Cмотреть видео

Cмотреть видео

HD 00:48:59

Айдеко: Современная защита сетевого периметра от вирусных атак

Приглашаем вас послушать запись вебинара, посвященный актуальным угрозам информационной безопасности. В связи с захлестнувшими мир вирусными атаками, становится очевидной необходимость усиления эшелонированной обороны от вирусных и таргетир...

Cмотреть видео

Cмотреть видео

HD 00:52:23

Айдеко: Современная защита сетевого периметра от вирусных атак

На вебинаре мы рассказали, как можно усилить защиту периметра от широкого спектра угроз: фишинга, ботнетов, вирусов, шифровальщиков, DoS-атак, спама, атак на веб-приложения, нецелевых и таргетированных атак.Также были даны советы по выбору ...

Cмотреть видео

Cмотреть видео

HD 00:40:00

Код Безопасности: Защита ГИС с помощью продуктов «Кода Безопасности». Защита сетевой инфраструктуры

АПКШ «Континент» - централизованный комплекс для защиты сетевой инфраструктуры и создания VPN-сетей с использованием алгоритмов ГОСТ Континент TLS VPN - система обеспечения защищенного удаленного доступа к веб-приложениям с использованием...

Cмотреть видео

Cмотреть видео

HD 00:31:27

КРОК: Fortinet — "Фабрика сетевой безопасности и вишенка на торте"

5 октября, 2015 г. Семинар «ИТ на страже инфобезопасности» Подробнее http://www.croc.ru/action/detail/66413/

Cмотреть видео

Cмотреть видео

HD 00:10:31

Айдеко: Ideco UTM - решение для защиты сетевого периметра

Краткая презентация шлюза безопасности Ideco UTM от компании Айдеко. Основные возможности модулей глубокого анализа трафика и блокирования угроз безопасности.

Cмотреть видео

Cмотреть видео

HD 00:52:01

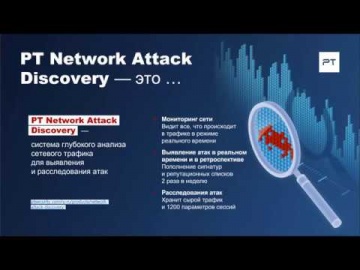

ДиалогНаука: что сетевой трафик может рассказать о вашей безопасности?

Расписание мероприятий: Анализ трафика дает ИБ- и ИТ-специалистам компании прозрачную картину того, что происходит в сети, показывает риски безопасности и помогает при расследовании инцидентов. Алексей Данилин из Positive Technologies...

Cмотреть видео

Cмотреть видео

HD 00:19:29

Айдеко: КАК устранить топ-10 уязвимостей сетевой защиты

В этом видео мы расскажем о результатах проверки безопасности российских компаний, которую мы провели с помощью сервиса https://security.ideco.ru в этом году. Из видео вы также узнаете как защитить свою сеть от подобных угроз.

Cмотреть видео

Cмотреть видео

HD 00:12:36

Kaspersky Russia: Часть 3. Как настроить параметры подключения к KSC в зависимости от сетевого распо

Видео рассказывает, как настроить разные профили подключения к Kaspersky Security Center в зависимости от сетевого расположения компьютера (внутри или вне корпоративной сети). Узнайте больше о Kaspersky Security Center: https://kas.pr/...

Cмотреть видео

Cмотреть видео

HD 00:20:02

Экспо-Линк: Как устранить Топ-10 уязвимостей сетевой защиты

Открытое видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

HD 00:31:55

JsonTV: Михаил Родионов, Fortinet: Глобальные тенденции и российский рынок сетевой безопасности

Современные кибер-угрозы глобальны, они в одинаковой степени опасны для предприятий любого размера и вида деятельности вне зависимости от их территориального положения. Ответом на глобальные кибер-угрозы является формирование глобальных обл...

Cмотреть видео

Cмотреть видео

HD 00:20:21

Layta: IronLogic Z-5R Net - Прошивка Extended для сетевого контроллера

Ссылка на оборудование:

Cмотреть видео

Cмотреть видео

HD 00:30:37

UserGate: Практика импортозамещения в обеспечении сетевой безопасности КИИ - Алексей Долгих- видео

Практика импортозамещения в обеспечении сетевой безопасности КИИ - Алексей Долгих.

Cмотреть видео

Cмотреть видео

HD 00:43:05

Айдеко: Апгрейд защиты сетевого периметра за 1 час - видео

Скачать Ideco UTM: https://clck.ru/QtEVx Хотите узнать, как можно внедрить межсетевой экран нового поколения и получить полный контроль над трафиком с помощью новейшей версии Ideco UTM 8.8? На вебинаре мы расскажем, как системный админ...

Cмотреть видео

Cмотреть видео

HD 00:34:09

Yandex.Cloud: практический вебинар по сетевой безопасности

8 декабря 2020 Года состоялся вебинар, посвященный использованию сервиса Security Groups (SG, группы безопасности). SG позволяют управлять сетевым доступом к ресурсам в Yandex.Cloud - разрешая только определенный входящий и исходящий трафик...

Cмотреть видео

Cмотреть видео

HD 00:59:20

Вебинар: Организация безопасности сети предприятия на продуктах сетевого стека VMware - видео

Классические методы обеспечения безопасности в вашем современном ЦОД не эффективны и ими тяжело управлять? Андрей Крылов, VCN специалист VMware, рассказал, как легко решается данный круг задач за счёт функций ИБ встроенных в платформу вирту...

Cмотреть видео

Cмотреть видео

HD 01:23:56

VMware: Вебинар: Дизайн сети предприятия на продуктах сетевого стека VMware - видео

В рамках вебинара Анися Мирзаянова, системный инженер VMware по сетевым продуктам, рассказала кратко про архитектуру Virtual Cloud Network на базе продуктов VMware NSX-T, SD-WAN и NSX Advanced Load Balancer (ранее AVI), а также принципы диз...

Cмотреть видео

Cмотреть видео

HD 00:46:28

Первый цифровой: Сетевое будущее «Цифрового депо» / Цифровая среда - видео

В сегодняшнем эфире проекта «Цифровая среда» мы поговорим с генеральным директором ОАО «НИИТКД» Александром Семеновым про пилотный проект «Цифровое депо», который реализуется группой Ctrl2GO совместно с группой компаний «ЛокоТех» на базе се...

Cмотреть видео

Cмотреть видео

HD 00:21:03

Код ИБ: Efros CI - Качественный контроль сетевого оборудования, операционных систем и сред виртуализ

Efros CI - Качественный контроль сетевого оборудования, операционных систем и сред виртуализации. ДМИТРИЙ УСПЕХОВ. Ведущий менеджер. Газинформсервис. #codeib Читать подробнее о Коде ИБ в Санкт-Петербурге: https://sankt-peterburg.codeib.ru...

Cмотреть видео

Cмотреть видео

HD 00:24:40

Код ИБ: Практика импортозамещения в обеспечении сетевой безопасности - видео Полосатый ИНФОБЕЗ

Долгих Алексей Руководитель отдела продаж, UserGate #БезопаснаяСреда #СетеваяБезопасность #UserGate

Cмотреть видео

Cмотреть видео

HD 02:54:02

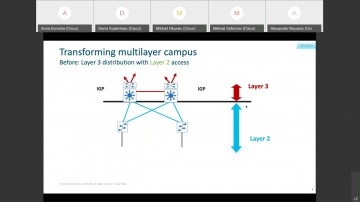

Сетевой марафон Cisco День 1 - видео

Сетевой марафон Cisco День 1: Главные вопросы при выборе дизайна и архитектуры классической ЛВС

Cмотреть видео

Cмотреть видео

HD 00:07:19

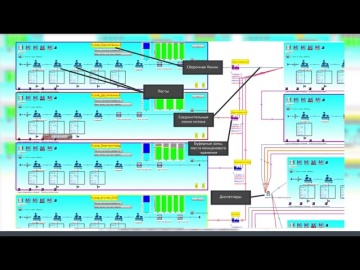

2050-Интегратор: Цифровая имитационная модель "Сетевой график"

Цифровая имитационная модель (ЦИМ), применяемая для моделирования всех потоков сборки изделий на любом горизонте планирования. Используется для оценки выполнимости производственного плана.2050.digital занимается разработкой, внедрением и по...

Cмотреть видео

Cмотреть видео